This article intends to help you delete Remk Ransomware at no cost. Nuestro manual también explica cómo cualquier .remk files se puede restaurar.

About Remk

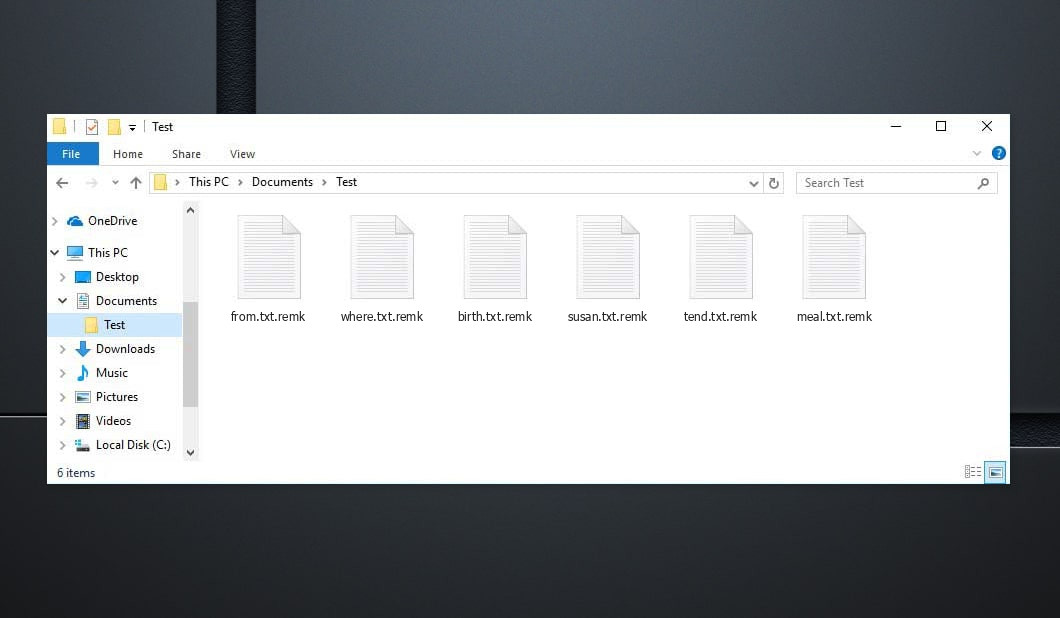

Remk Ransomware significa una amenaza de criptovirología para PC utilizada para chantajear a sus objetivos. Remk Infection might not indicate any kind of apparent signs, yet its visibility is only found as quickly as its task is carried out.

The absence of symptoms is among the primary troubles with this sort of COMPUTER viruses. Pueden pasar al sistema asaltado sin ser detectados., así como aplicar su trabajo sin revelar su actividad en la estación de trabajo. Es por eso que la mayoría de los consumidores no pueden hacer nada para acabar con el virus antes de que haya cumplido su objetivo., así como el objetivo de éste, específicamente, is to make its targets' documents unusable through data ciphering and then suggesting a ransom need.

The user is reported using a message that this infection places on their screen that their only solution of bringing their data back is using the repayment of a particular quantity of funds. Esta parte de chantaje de esta estafa es increíblemente popular entre los fraudes., y hay un equipo completo de malware INFORMÁTICO que se utiliza de esta manera. Esta categoría de malware se llama ransomware, y el malware en el que nos estamos centrando actualmente definitivamente se incluye en él..

El Remk el malware solo se revela una vez que ha completado el cifrado de los documentos. El .remk Luego, el ransomware expresará sus demandas a través de una alerta emergente intimidante..It is through this alert that the individuals discover how they are anticipated to transfer their funds to the cyber scams in charge of the Ransomware infection. En la mayoría de los casos, el rescate se pediría en una criptomoneda - Bitcoin. Estas criptomonedas son realmente difíciles de rastrear, and a common user would have no chance of recognizing that they are really transferring their funds to. Este, En realidad, makes it truly not likely that the hacker's true identification would ever before obtain revealed. Es bastante raro que un ciberpunk ransomware sea juzgado, as well as the application of cryptocurrency as the recommended payment solution is the main reason for that.

Below you can discover the quote from the Remk text file:

ATENCIÓN! No te preocupes, puedes devolver todos tus archivos! Todos tus archivos como fotos, bases de datos, los documentos y otros documentos importantes se cifran con el cifrado más potente y una clave única. El único método para recuperar archivos es comprar una herramienta de descifrado y una clave única para usted. Este software descifrará todos sus archivos cifrados. que garantías tienes? Puede enviar uno de sus archivos cifrados desde su PC y lo desciframos de forma gratuita. Pero solo podemos descifrar 1 archivo gratis. El archivo no debe contener información valiosa. Puede obtener y ver la herramienta de descifrado de descripción general de video: https://nosotros.tl/t-2P5WrE5b9f El precio de la clave privada y el software de descifrado es $980. Descuento 50% disponible si nos contacta primero 72 horas, ese es el precio para ti $490. Tenga en cuenta que nunca restaurará sus datos sin pagar. Consultar su correo electrónico "Correo basura" o "Basura" carpeta si no obtiene respuesta más de 6 horas. Para obtener este software necesita escribir en nuestro correo electrónico: restaurartodoslosdatos@firemail.cc Reservar dirección de correo electrónico para contactar con nosotros: gorentos@bitmessage.ch Nuestra cuenta de Telegram: @datarestore

How to Remk virus encrypt your files?

El .remk No es probable que el cifrado de archivos de documentos infectados se elimine después de eliminar el ransomware. El .remk Se le promete que se le entregará la clave de acceso de cifrado de documentos de virus cuando pague el monto del rescate.

Sin embargo, it is not uncommon for the hackers that back up such dangers to assure their victims a decryption trick for their encrypted files just to refuse to supply that essential as soon as the repayment obtains processed. Innecesario discutir, si terminas en un problema como este, no serías capaz de hacer nada al respecto-- tus fondos se irían, así como sus datos sin duda aún serían difíciles de alcanzar. Por eso no es realmente prudente trasladar el pago, además, if you haven't opted for any kind of different choices that might be effective.

Even though we discussed that the encryption would certainly stay on your files even after the Ransomware is no more in the system, eliminar el virus sigue siendo excepcionalmente vital. Después de deshacerse del Ransomware, you might additionally try the different documents recuperation options we have established for you, Además, sus nuevos datos no correrán el riesgo de ser cifrados.. Para borrar este riesgo criptoviral, Se recomienda completar los pasos que encontrará a continuación..

Remk SUMMARY:

| Nombre | .remk Virus |

| Tipo | Secuestro de datos |

| Nivel de amenaza | Alto (Ransomware es hasta ahora el malware más horrible que puede experimentar) |

| Síntomas | A Ransomware threat similar to this one would typically not reveal its visibility until the records obtain secured |

| Canal de promoción | Canales como promoción de correo electrónico no deseado, y la publicidad maliciosa son normalmente los que se utilizan para propagar Ransomware. |

| Solución de recuperación de datos | Descifrador Emsisoft |

| Utilidad de detección |

.remk puede recuperarse muchas veces si no se deshace de sus archivos principales. Sugerimos descargar Loaris Trojan Remover para buscar utilidades maliciosas. Esto puede ahorrarle mucho tiempo y esfuerzos para deshacerse de manera efectiva de todo el malware posible dentro de su dispositivo..

Leer más sobre Eliminador de troyanos Loaris (Acuerdo de licencia, política de privacidad ).

Si Loaris identifica una amenaza, tendrás que comprar una licencia para deshacerte de él. |

Delete Remk Virus Ransomware

Es probable que algunos de los pasos le exijan salir de la página.. Marcador para volver fácilmente a él más tarde.

reiniciar en Modo seguro (utiliza este tutorial si no sabes cómo hacerlo).

Hacer clic CONTROL + CAMBIO + ESC simultáneamente e ir a la Pestaña Procesos. Intenta identificar qué procesos son maliciosos.

Botón derecho del ratón en cada uno de ellos y elige Abrir localización de archivo. Luego inspeccione los documentos con el verificador de archivos en línea:

Una vez que abres su carpeta, terminar los procesos que están contaminados, entonces deshacerse de sus carpetas.

Nota:Si está seguro de que algo es parte del peligro - eliminarlo, aunque el escaner no lo marque. Ninguna aplicación antivirus puede identificar todas las infecciones.

Sigue sosteniendo el Ganar + R. y luego copiar & pega lo siguiente:

- bloc de notas %windir%/system32/Drivers/etc/hosts

Se abrirá un nuevo archivo. En caso de que seas hackeado, habrá una gran cantidad de otras direcciones IP vinculadas a su dispositivo en la parte inferior. Examine la imagen que se muestra a continuación:

En caso de que haya IPs sospechosas debajo de “servidor local” – póngase en contacto con nosotros en los comentarios.

Usar CONTROL + CAMBIO + ESC simultáneamente y acceder a la Pestaña de inicio:

Proceder a Nombre del programa y seleccione "Deshabilitar".

Tenga en cuenta que el ransomware puede incluso incluir un nombre de desarrollador falso en su proceso. Debe verificar cada proceso y estar convencido de que es legítimo..

para deshacerse de Remk Virus, es posible que tenga que lidiar con archivos y registros del sistema. Cometer un error y deshacerse de algo incorrecto puede dañar su dispositivo.

Puede evitar el daño del sistema seleccionando Loaris Trojan Remover - a high-quality Remk removal software.

Leer reseña sobre Eliminador de troyanos Loaris (Acuerdo de licencia, política de privacidad ).

Mirar para el ransomware en sus registros y deshacerse de las entradas. Tenga mucho cuidado: puede destruir su sistema si elimina las entradas no asociadas con el ransomware.

Escriba cada uno de los siguientes en el campo de búsqueda de Windows:

- %Datos de aplicación%

- %LocalAppData%

- %ProgramaDatos%

- %WinDir%

- %Temperatura%

Deshazte de todo en Temp. Finalmente, simplemente echa un vistazo a cualquier cosa agregada recientemente. No olvides dejarnos un comentario si tienes algún problema.!

How to Decrypt .remk files?

Djvu Ransomware esencialmente tiene dos versiones.

- Versión antigua: La mayoría de las extensiones más antiguas (desde “.djvu” hasta “.carote”) el descifrado para la mayoría de estas versiones anteriormente era compatible con la herramienta STOPDecrypter en caso de archivos infectados con una clave fuera de línea. Ese mismo soporte se ha incorporado al nuevo Descifrador Emsisoft para estas viejas variantes de Djvu. El descifrador solo decodificará sus archivos sin enviar pares de archivos si tiene un CLAVE SIN CONEXIÓN.

- Nueva versión: Las extensiones más nuevas lanzadas a finales de agosto 2019 después de que se cambió el ransomware. Esto incluye .coharos, .Shariz, .entonces, .este, .granja, .seto, peta, .moca, .medicamentos, .curandero, .estúpido, .carlos, .distancia, .bota y etc….Estas nuevas versiones solo fueron compatibles con Emsisoft Decryptor.

"El descifrador no puede descifrar mis archivos?"

En su mayor parte, esto significa que tiene una identificación en línea. It can likewise imply your documents were secured by a newer version of STOP/Djvu.

- identificación fuera de línea. Cuando el ransomware no puede conectarse a sus servidores de comando y control mientras protege sus datos, Utiliza una clave de seguridad incorporada y también una identificación integrada.. Los ID sin conexión suelen terminar en t1 y suelen ser muy fáciles de identificar. Dado que la clave fuera de línea y también la ID solo cambian con cada variante/extensión, everybody who has actually had their data encrypted by the same version will certainly have the very same ID and also the documents will be decryptable by the exact same key (o "clave privada cuando se trata de cifrado RSA).

- Identificacion en linea. Most of the times the ransomware is able to attach to its command as well as control web servers when it secures files, and also when this occurs the web servers react by producing random keys for each infected computer. Dado que cada computadora tiene su propia clave, no puedes usar una clave de otra computadora para descifrar tus datos. El descifrador es capaz de solucionar este problema con versiones más antiguas siempre que tenga alguna ayuda., sin embargo, para versiones más recientes, no hay absolutamente nada que se pueda hacer para recuperar datos.

En caso de que el tutorial no ayude, descargue la herramienta antimalware que sugerimos o pruebe verificador de virus en línea gratuito. Además, siempre puede pedirnos ayuda en los comentarios!

More info about decrypt tool: https://howtofix.guide/opqz-virus/

I can’t recover my incyrpted files

can an Aid, por favor

Another IP help me, i just a poor student