Investigadores de Cyble descubrieron un instalador troyanizado para Super Mario 3: Mario Forever para Windows que infectó a jugadores desprevenidos con numerosos malware.

Super Mario 3: Mario Forever es una versión gratuita del clásico nintendo juego desarrollado por Juegos de Buziol y lanzado para Windows en 2003. Desde entonces, el desarrollo del juego ha continuado, Se han lanzado varias versiones con correcciones de errores y mejoras., y hoy el juego sigue siendo popular y considerado un clásico..

Déjame recordarte que también escribimos que Erbio Infostealer se está propagando bajo la apariencia de cracks y trucos para juegos, y tambien eso Inusual YTStealer El malware se dirige a los YouTubers.

Lea también una interesante reseña de especialistas en seguridad de la información.: 5 Peligros de los juegos crackeados.

Expertos de la ciclo empresa descubrió que el Los atacantes crearon un instalador modificado para Super Mario. 3: Mario por siempre, que se presenta como un archivo ejecutable autoextraíble y se distribuye a través de canales desconocidos. Más probable, el juego infectado se anuncia en foros de juegos, redes sociales, u ofrecido a los usuarios a través de publicidad maliciosa, SEO de sombrero negro, etcétera..

Instalador malicioso

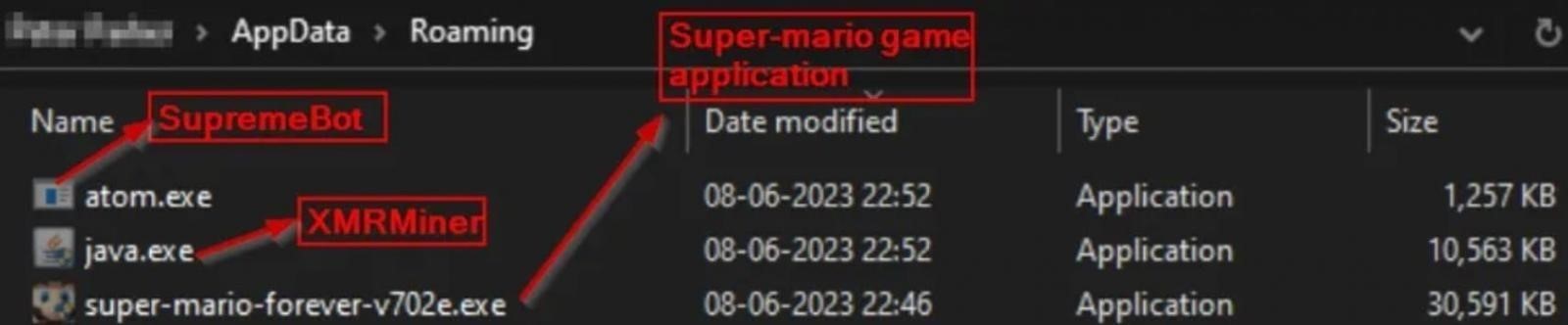

El archivo contiene tres archivos ejecutables., uno de los cuales instala el juego en sí (super-mario-forever-v702e.exe) y los otros dos (java.exe y átomo.exe) se instalan silenciosamente en el directorio AppData durante la instalación del juego.

Una vez que los ejecutables maliciosos estén en el disco, el instalador los inicia para iniciar el XMR (Monero) minero y el robot supremo cliente minero.

El archivo java.exe es un minero de criptomonedas Monero que recopila información sobre el hardware de la víctima y se conecta al golfo.[.]moneroocéano[.]servidor de transmisión para comenzar.

robot supremo (átomo.exe) crea una copia de sí mismo y la coloca en una carpeta oculta en el directorio de instalación del juego. Próximo, crea una tarea programada para ejecutar esta copia, que se ejecuta cada 15 minutos indefinidamente, esconderse bajo el nombre de un proceso legítimo.

Esto finaliza el proceso original y elimina el archivo original para evitar la detección.. Luego, el malware establece una conexión con el servidor de comando y control para transferir datos del sistema., registrar un cliente, y recibir la configuración para comenzar a minar Monero. Después, SupremeBot también recibe una carga útil adicional del servidor (en forma de un ejecutable llamado wime.exe).

Este último archivo es de código abierto. Ladrón de umbrales Infostealer escrito en C# y disponible en GitHub desde abril 2023. Roba información almacenada en los navegadores de un dispositivo infectado, incluidas contraseñas guardadas y cookies que contienen tokens de sesión, datos de la billetera de criptomonedas, así como credenciales y tokens de autenticación para Discordia, Minecraft, Roblox y Telegrama.

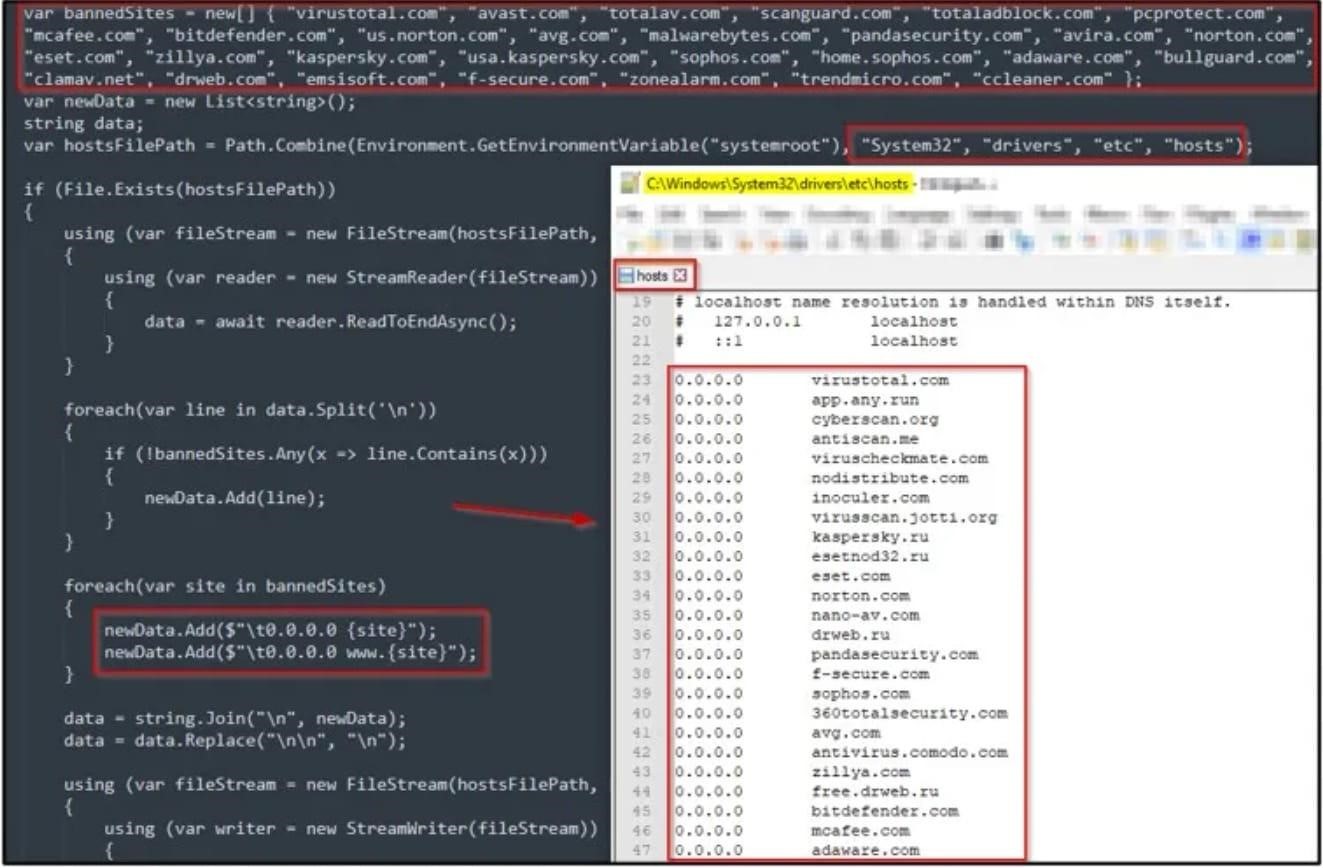

Además, Umbral Stealer puede evitar Defensor de Windows deshabilitando el programa si la protección contra manipulaciones no está habilitada. De lo contrario, se agrega a la lista de exclusión. El malware también modifica la Hospedadores archivo para interrumpir el funcionamiento de productos antivirus populares y los sitios web de las respectivas empresas, impidiendo el funcionamiento normal.

Cambios de anfitriones

El ladrón también puede tomar capturas de pantalla del escritorio de la víctima y utilizar cámaras web conectadas al sistema.. Antes de ser enviado a los atacantes.’ servidor, todos los datos robados se almacenan localmente.

Los investigadores recomiendan que cualquiera que haya descargado Super Mario recientemente 3: Mario Forever revisa su computadora en busca de malware instalado y elimínelo si encuentra alguno.

Deja un comentario