Os analistas da ESET notaram que o grupo de hackers chinês Evasive Panda invadiu o aplicativo Tencent e atacou uma organização não governamental internacional não identificada (ONG) operando na China.

O ataque foi realizado usando o MgBot malware, que fez parte de uma atualização automática para o Tencent Mensageiro QQ.

Deixe-me lembrá-lo de que também escrevemos isso Hackers do governo chinês espionam com sucesso organizações na Europa, Austrália e Sudeste Asiático, e também isso Dois grupos de hackers invadiram uma agência federal nos Estados Unidos ao mesmo tempo usando um bug de quatro anos. E também a mídia escreveu que Cibercriminosos chineses roubaram $500 milhões de índios.

Panda Evasivo, também conhecido como Planalto de Bronze e Adaga, é um grupo APT chinês que está vinculado desde 2012 a ataques de ciberespionagem visando vários alvos na China, Hong Kong e outros países localizados no Leste e Sul da Ásia.

Um dos diferenciais do agrupamento é o uso da estrutura modular MgBot, que é capaz de receber componentes adicionais dinamicamente para expandir suas capacidades de coleta de informações. Então, entre as capacidades deste malware escrito em C ++, há roubo de arquivos, registro de teclas, roubo de dados da área de transferência, gravação de áudio e roubo de credenciais de navegadores.

Ao mesmo tempo, a maioria dos plug-ins MgBot são projetados para roubar informações de aplicativos chineses populares, incluindo QQ, WeChat, QQBrowser e Foxmail, desenvolvido pela Tencent.

ESET diz isso descobriu a campanha de malware Evasive Panda em janeiro 2022, quando um aplicativo chinês legítimo foi usado para implantar o instalador backdoor MgBot. De acordo com a empresa, os alvos dos hackers estavam nas províncias de Gansu, Guangdong e Jiangsu e eram membros de uma organização não governamental internacional não identificada. Interessantemente, o instalador backdoor do MgBot parece ter sido descoberto e removido enquanto estava sendo baixado para as vítimas’ computadores, e as tentativas de compromisso não tiveram sucesso.

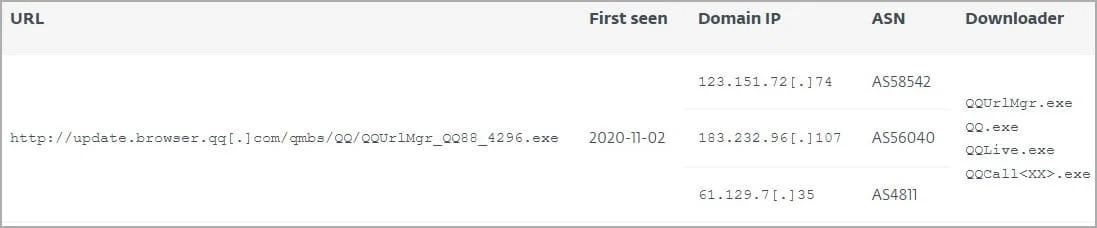

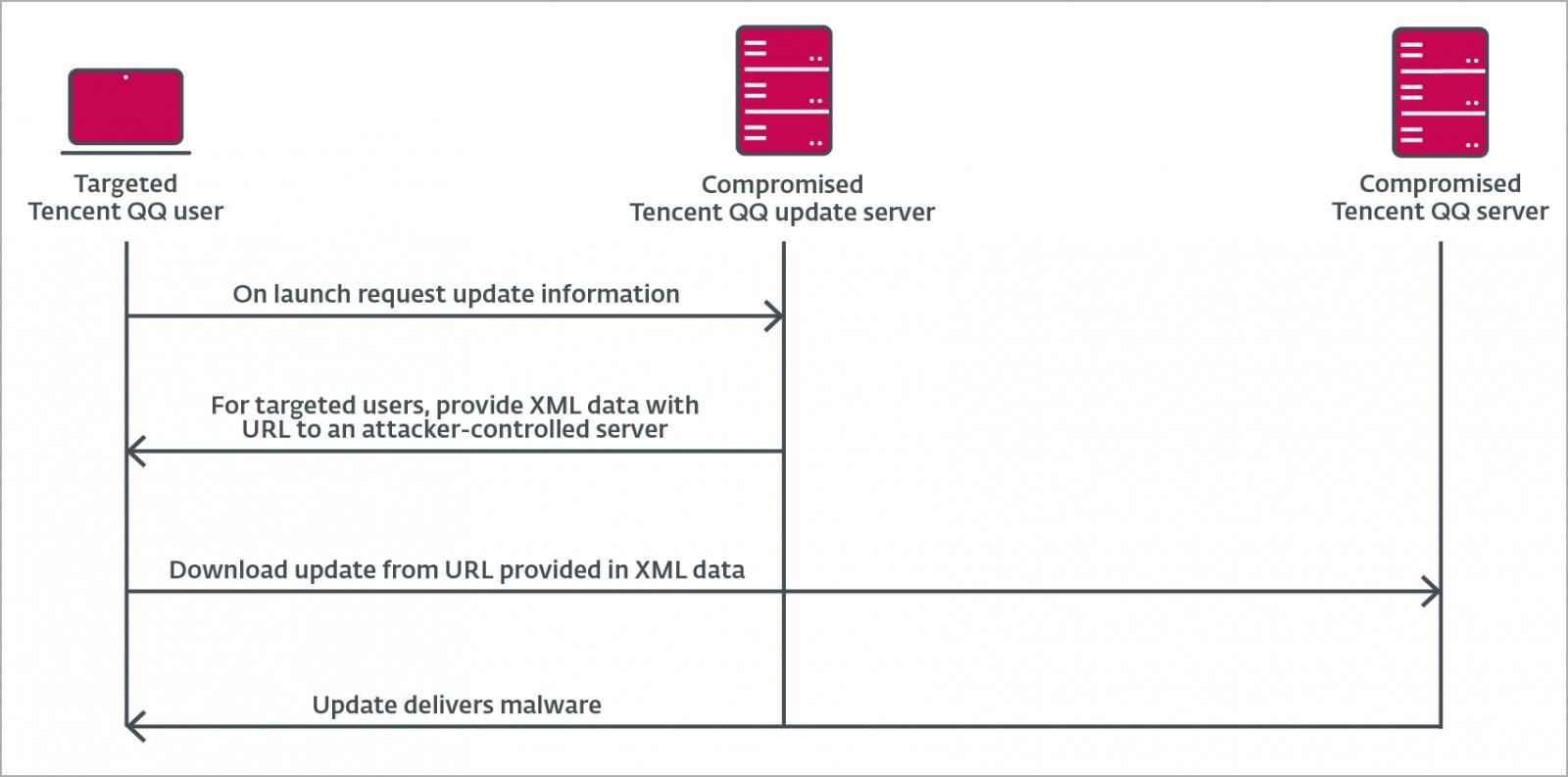

Segundo os pesquisadores, a carga maliciosa do MgBot foi entregue às vítimas como uma atualização para o Tencent QQ a partir de URLs e endereços IP legítimos pertencentes aos desenvolvedores deste software. Efetivamente, isso significa que um ataque à cadeia de abastecimento ou um adversário no meio ocorreu um ataque.

No primeiro caso, O Evasive Panda teria que invadir os servidores de atualização do Tencent QQ para infectar o QQUrlMgr.exe arquivo com malware, que foi então entregue às vítimas sob o pretexto de uma atualização legítima.

Os pesquisadores observam que versões maliciosas do arquivo de atualização baixaram o próprio malware de um URL codificado (atualização.navegador.qq[.]com) e usou uma chave de descriptografia codificada que correspondia ao hash MD5 correto fornecido pelo servidor. No entanto, a legitimidade deste URL ainda não foi confirmada, e representantes da Tencent não responderam à pergunta da ESET. Além disso, os analistas não conseguiram obter uma amostra dos dados XML do servidor, o que teria fornecido uma melhor compreensão do mecanismo de distribuição de malware.

Possível padrão de ataque

Quanto ao segundo cenário, ataques do adversário no meio, os pesquisadores notaram semelhanças com outras campanhas de malware que usaram essa tática, incluindo um dos LuoYu Ataques APT.

Durante aquela campanha, o WinDealer malware foi usado, que gerou aleatoriamente China Telecom Endereços IP para realizar ataques AITM. Esses endereços IP pareciam estar nos mesmos intervalos daqueles que o MgBot entregou na campanha Evasive Panda.

Além disso, os invasores podem comprometer dispositivos vulneráveis, como roteadores ou gateways, e usá-los para atacar.

Deixe um comentário