インテルはハッカーを調査中’ Intel Boot Guard が使用する MSI の秘密キーを盗んだと主張. 実際、このようなリークは、MSI デバイス上の悪意のある UEFI バージョンをブロックする機能に影響を与える可能性があります。.

4月上旬に判明したので 2023, 法外なグループ お金のメッセージ 台湾のメーカーが発表した。 MSI (マイクロスターインターナショナル) ハッキングされていた. メディア報道によると, 恐喝者は約 1.5 会社から TB のデータを受け取り、身代金を要求しました $4,000,000.

攻撃者は、自由に使える「MSI ソース コード」を持っていたと書いています。, 含んでいる BIOS 開発フレームワーク」, また、「この BIOS のカスタム モジュールに署名し、この BIOS を備えた PC にインストールできるようにする秘密キー」も含まれます。

私たちもそう書いたことを思い出させてください MSI マザーボードでセキュア ブートが 1 年以上機能しない. マスコミもそう書いてた 偽の MSI Afterburner がユーザーに感染’ マイナーとスティーラーがいるマシン.

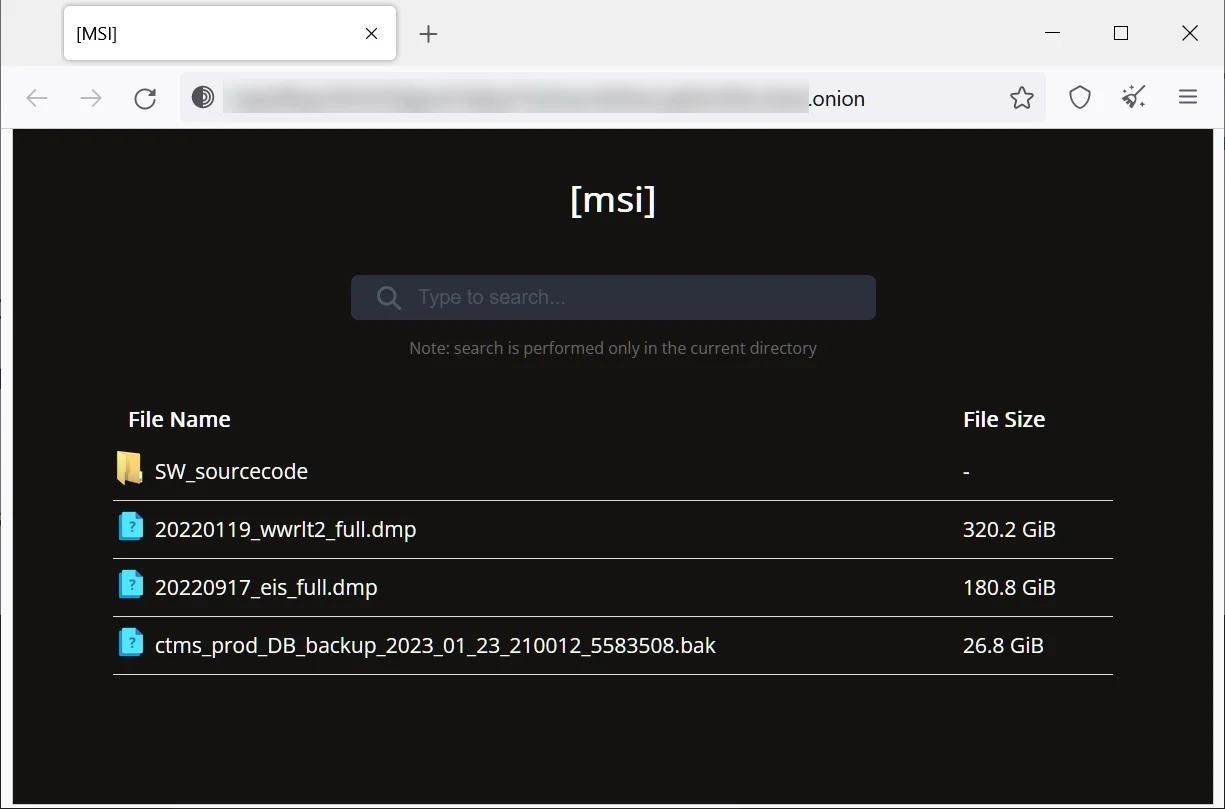

として ピーピーコンピュータ 今報告します, ハッカーは会社から身代金を受け取らなかったし、 盗まれた情報をパブリックドメインで公開し始めた, MSIマザーボードで使用されるファームウェアのソースコードを含む.

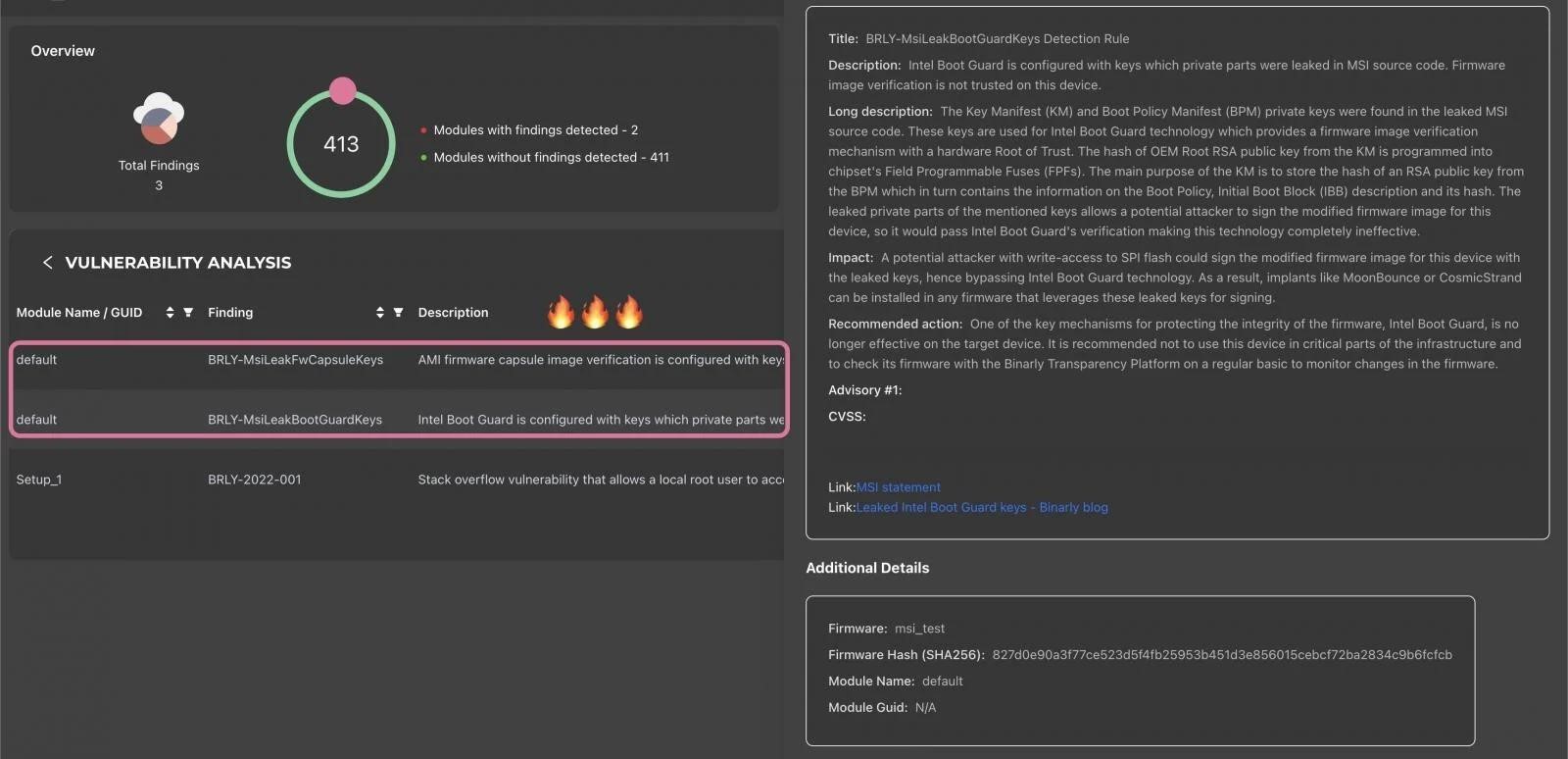

先週後半, バイナリ 最高経営責任者(CEO) アレックス・マトロソフ と警告した 含まれている画像署名秘密鍵が漏洩 ために 57 MSI製品と インテルブートガード の秘密鍵 116 MSI製品.

Matrosov 氏は、このようなリークにより、Tiger Lake を使用する MSI デバイスで Intel Boot Guard が動作しなくなる可能性があると説明しています。, アドラー湖, および Raptor Lake プロセッサ. さらに, MSI のブート ガード キーは複数のデバイス メーカーに影響を与えているようです, インテルを含む, レノボ, と スーパーマイクロ.

保護機能 Intel Boot Guard, 最新のインテルハードウェアに組み込まれています, 悪意のあるファームウェアのロードを防ぐように設計されています, あれは, UEFIブートキット, これは Windows UEFI セキュア ブートの主な要件の 1 つです.

実際には、OS がロードされる前に悪意のあるファームウェアがロードされます。, これにより、セキュリティ ソフトウェアからその活動を隠し、オペレーティング システムを再インストールした後でもデバイス上に存在し続けることができます。. これを防ぐには, Intel Boot Guard は、Intel ハードウェアに組み込まれている公開キーを使用して、ファームウェア イメージが正規の秘密署名キーで署名されていることを検証します。.

このリークの最悪の点は、侵害された鍵で署名されたファームウェアを検証するために使用された公開鍵がインテルのハードウェアに埋め込まれていることです。. 変更できない場合, Intel Boot Guard 保護はもはや信頼できません.

インテルの代表者はメディアに対し、こうした専門家の警告については承知していると述べた。, 同社はすでに独自の調査を行っている.

Supermicroの代表者らはこう語る。 潜在的なリスクも検討しました 今回の漏洩に関連した, そして同社は自社製品が影響を受けないと確信している.

バイナリーアナリストはすでに次の論文を発表しています。 影響を受ける MSI ハードウェアのリスト, これには以下が含まれます 116 Intel Boot Guard キーの漏洩によりデバイスが侵害された.

コメントを残す