Dieser Artikel soll Ihnen helfen, Gyza Ransomware kostenlos zu löschen. Unser Handbuch erklärt auch, wie das geht .Gyza-Dateien entschlüsselt werden kann.

Kurzer Virus

Der Es ist kurz Ransomware stellt eine Computerbedrohung dar, die zur Erpressung ihrer Opfer eingesetzt wird. Es ist kurz Das Virus zeigt möglicherweise keine offensichtlichen Symptome an, Dennoch wird seine Anwesenheit genauso schnell gefunden, wie seine Aufgabe erledigt ist.

Das Fehlen von Anzeichen und Symptomen ist eines der Hauptprobleme bei dieser Art von PC-Infektionen. Sie können unbemerkt direkt in das angegriffene System eindringen, und ihre Arbeit auch ausführen, ohne ihre Aufgabe am Arbeitsplatz anzuzeigen. Aus diesem Grund sind die meisten Kunden nicht in der Lage, den Virus zu beseitigen, bevor er seine Aufgabe erfüllt hat, sowie das Ziel dieses, insbesondere, ist es, seine Ziele zu erreichen’ Daten durch Datenverschlüsselung unbrauchbar machen und dann einen Lösegeldbedarf aufzeigen.

Der Person wird durch eine Nachricht, die diese Infektion auf ihrem Bildschirm anzeigt, mitgeteilt, dass ihre einzige Möglichkeit, ihre Daten wiederherzustellen, in der Zahlung eines bestimmten Geldbetrags besteht. Dieser erpressende Teil dieser Abzocke ist bei den Betrügern beliebt, und es gibt eine ganze Reihe von Computerviren, die auf diese Weise verwendet werden. Diese Malware-Gruppe wird Ransomware genannt, und die Malware, auf die wir uns derzeit konzentrieren, fällt definitiv darunter.

Der Es ist kurz Schadsoftware wird erst offengelegt, wenn die Verschlüsselung der Dokumente abgeschlossen ist. Der .Mädchen Ransomware teilt dann seine Anforderungen über eine herausfordernde Popup-Warnung mit.Durch diese Warnung erfahren die Personen, wie sie ihre Gelder an die für die Ransomware-Infektion verantwortlichen Cyberbetrüger weiterleiten sollen. Unter vielen Umständen, Das Lösegeld würde sicherlich in einer Kryptowährung verlangt werden – BitCoin. Diese Kryptowährungen sind wirklich schwer aufzuspüren, und ein normaler Kunde hätte sicherlich keine Chance zu verstehen, dass er tatsächlich sein Geld überweist. Das, Genau genommen, macht es wirklich unwahrscheinlich, dass die wahre Identität des Cyberpunk jemals preisgegeben wird. Es ist ziemlich ungewöhnlich, dass ein Ransomware-Cyberpunk vor Gericht steht, sowie die Verwendung von Kryptowährung als empfohlenes Rückzahlungsmittel ist der Hauptgrund dafür.

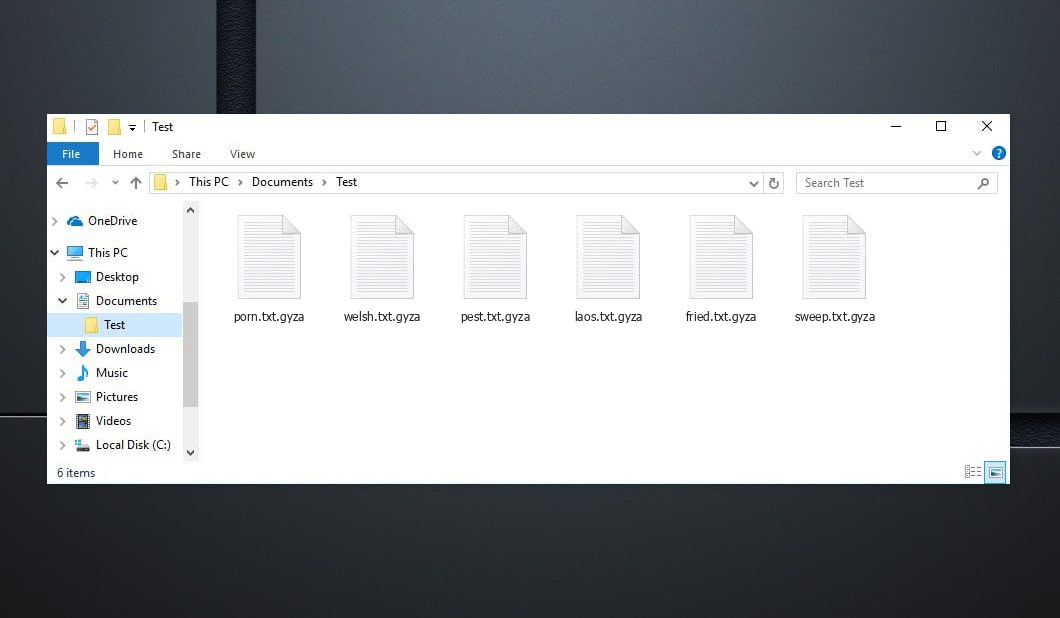

Nachfolgend finden Sie das Angebot aus der Gyza Textdatei:

AUFMERKSAMKEIT! Mach dir keine Sorge, Sie können alle Ihre Dateien zurückgeben! Alle Ihre Dateien wie Fotos, Datenbanken, Dokumente und andere wichtige Dokumente werden mit der stärksten Verschlüsselung und einem eindeutigen Schlüssel verschlüsselt. Die einzige Möglichkeit, Dateien wiederherzustellen, besteht darin, ein Entschlüsselungstool und einen eindeutigen Schlüssel für Sie zu erwerben. Diese Software entschlüsselt alle Ihre verschlüsselten Dateien. Welche Garantien haben Sie?? Sie können eine Ihrer verschlüsselten Dateien von Ihrem PC aus senden und wir entschlüsseln sie kostenlos. Aber wir können nur entschlüsseln 1 Datei kostenlos. Die Datei darf keine wertvollen Informationen enthalten. Sie können ein Video-Übersichts-Entschlüsselungstool herunterladen und ansehen: https://we.tl/t-2P5WrE5b9f Der Preis für den privaten Schlüssel und die Entschlüsselungssoftware beträgt $980. Rabatt 50% verfügbar, wenn Sie uns zuerst kontaktieren 72 Std., Das ist der Preis für Sie $490. Bitte beachten Sie, dass Sie Ihre Daten niemals ohne Bezahlung wiederherstellen können. Check deine E-Mails "Spam" oder "Müll" Ordner, wenn Sie keine Antwort mehr als erhalten 6 Std.. Um diese Software zu erhalten, müssen Sie an unsere E-Mail schreiben: wiederherstellenalldata@firemail.cc Reservieren Sie eine E-Mail-Adresse, um mit uns Kontakt aufzunehmen: gorentos@bitmessage.ch Unser Telegram-Konto: @datarestore

So verschlüsseln Sie Ihre Dateien mit dem Gyza-Virus?

Der .Mädchen Die Verschlüsselung der Infektionsdatei wird nach der Entfernung der Ransomware nicht beseitigt. Der .Mädchen Es wird versprochen, dass Ihnen der Zugangsschlüssel zur Virendokumentverschlüsselung ausgehändigt wird, wenn Sie den Lösegeldbetrag zahlen.

Jedoch, Es ist nicht ungewöhnlich, dass die Kriminellen, die solche Gefahren versprechen, ihren Opfern ein Entschlüsselungsgeheimnis für ihre verschlüsselten Dateien versprechen, sich dann aber weigern, dieses Schlüsselwort herauszugeben, sobald die Vereinbarung verfeinert wird. Unnötig zu sagen, wenn Sie auf ein ähnliches Problem stoßen, Sie können nichts dagegen tun– Ihr Geld wäre weg, und auch Ihre Informationen wären immer noch unerreichbar. Aus diesem Grund ist es nicht sinnvoll, die Zahlung zu übertragen, zusätzlich, wenn Sie keine alternativen Optionen ausgewählt haben, die effektiv sein könnten.

Obwohl wir besprochen haben, dass die Verschlüsselung auch dann auf Ihren Dokumenten verbleibt, wenn die Ransomware nicht mehr im System ist, Die Beseitigung der Infektion ist immer noch äußerst wichtig. Nachdem Sie die Ransomware entfernt haben, Sie können auch die alternativen Dateiwiederherstellungsdienste ausprobieren, die wir für Sie erstellt haben, Und auch Ihre neuen Dokumente sind nicht gefährdet, geschützt zu werden. Um diese kryptovirale Gefahr zu beseitigen, Es wird Ihnen empfohlen, die unten aufgeführten Aktionen abzuschließen.

KURZE ZUSAMMENFASSUNG:

| Name | .Virus für das Mädchen |

| Typ | Ransomware |

| Bedrohungsstufe | Hoch (Ransomware ist bisher die schlimmste Malware, die Sie erleben können) |

| Symptome | Eine Ransomware-Bedrohung wie diese gibt ihre Sichtbarkeit normalerweise erst bekannt, wenn die Dokumente gesichert sind |

| Werbekanal | Kanäle wie Spam-E-Mail-Werbung, und Malvertising werden normalerweise zur Verbreitung von Ransomware eingesetzt. |

| Datenwiederherstellungslösung | Emsisoft Decrypter |

| Erkennungsdienstprogramm |

.Mädchen kann sich häufig selbst wiederherstellen, wenn Sie die Kerndateien nicht entfernen. Wir empfehlen, LOARIS TROJAN REMOVER herunterzuladen, um nach schädlichen Dienstprogrammen zu suchen. Dies kann Ihnen viel Zeit und Mühe ersparen, um alle mögliche Malware auf Ihrem Gerät effektiv zu entfernen.

Lesen Sie mehr über Loaris-Trojaner-Entferner (Lizenzvereinbarung, Datenschutz-Bestimmungen ).

Wenn Loaris eine Bedrohung erkennt, Sie müssen eine Lizenz kaufen, um es loszuwerden. |

Löschen Sie die Gyza-Virus-Ransomware

Bei einigen Schritten müssen Sie wahrscheinlich die Seite verlassen. Lesezeichen um später problemlos darauf zurückgreifen zu können.

Starten Sie neu Sicherheitsmodus (Verwenden Sie dieses Tutorial, wenn Sie nicht wissen, wie es geht).

Klicken STRG + SCHICHT + ESC gleichzeitig und gehen Sie zum Registerkarte „Prozesse“.. Versuchen Sie herauszufinden, welche Prozesse bösartig sind.

Rechtsklick auf jeden von ihnen und wählen Sie Öffnen Sie den Dateispeicherort. Überprüfen Sie anschließend die Dokumente mit dem Online-Dateiprüfer:

Sobald Sie ihren Ordner öffnen, die Prozesse beenden die kontaminiert sind, Dann Werden Sie ihre Ordner los.

Notiz:Wenn Sie sicher sind, dass etwas zum Risiko gehört - entfernen Sie es, auch wenn der Scanner es nicht markiert. Kein Antivirenprogramm kann alle Infektionen erkennen.

Halten Sie weiter Gewinnen + R. Und dann kopieren & Fügen Sie Folgendes ein:

- Notizblock %windir%/system32/Drivers/etc/hosts

Eine neue Datei wird geöffnet. Für den Fall, dass Sie gehackt werden, Unten sind zahlreiche andere IP-Adressen mit Ihrem Gerät verbunden. Untersuchen Sie das unten aufgeführte Bild:

Für den Fall, dass es unten verdächtige IPs gibt „localhost” – Kontaktieren Sie uns in den Kommentaren.

Verwenden STRG + SCHICHT + ESC gleichzeitig und greifen Sie auf die zu Registerkarte „Start“.:

Weiter zu Programmname und wählen Sie „Deaktivieren“.

Bedenken Sie, dass Ransomware möglicherweise sogar einen falschen Entwicklernamen in ihren Prozess einbezieht. Sie müssen jeden Vorgang überprüfen und sich davon überzeugen, dass er legitim ist.

Loswerden Kurzer Virus, Möglicherweise müssen Sie sich mit Systemdateien und Registern befassen. Wenn Sie einen Fehler machen und das Falsche entfernen, kann dies zu Schäden an Ihrem Gerät führen.

Sie können den Systemschaden verhindern, indem Sie LOARIS TROJAN REMOVER auswählen - A hochwertige Gyza-Entfernungssoftware.

Rezension lesen über LOARIS-TROJAN-ENTFERNER (Lizenzvereinbarung, Datenschutz-Bestimmungen ).

Suchen für die Ransomware in Ihren Registern und beseitigen, abschütteln die Einträge. Seien Sie sehr vorsichtig – Sie können Ihr System zerstören, wenn Sie Einträge entfernen, die nicht mit der Ransomware in Zusammenhang stehen.

Geben Sie Folgendes in das Windows-Suchfeld ein:

- %Anwendungsdaten%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Beseitigen Sie alles in Temp. Endlich, Schauen Sie einfach nach, was kürzlich hinzugefügt wurde. Vergessen Sie nicht, uns einen Kommentar zu hinterlassen, wenn Sie auf ein Problem stoßen!

So entschlüsseln Sie .gyza-Dateien?

Djvu Ransomware gibt es im Wesentlichen in zwei Versionen.

- Alte Version: Die meisten älteren Erweiterungen (von „.djvu“ bis „.carote“) Die Entschlüsselung für die meisten dieser Versionen wurde zuvor vom STOPDecrypter-Tool unterstützt falls Dateien mit einem Offline-Schlüssel infiziert sind. Die gleiche Unterstützung wurde in das neue integriert Emsisoft Decryptor für diese alten Djvu-Varianten. Der Entschlüsseler dekodiert Ihre Dateien nur, ohne Dateipaare zu übermitteln, wenn Sie über einen verfügen OFFLINE-SCHLÜSSEL.

- Neue Version: Die neuesten Erweiterungen wurden etwa Ende August veröffentlicht 2019 nachdem die Ransomware geändert wurde. Dazu gehört auch .coharos, .Shariz, .Dann, .Hier, .Bauernhof, .seto, peta, .Moka, .Medikamente, .Quacksalber, .dumm, .Karl, .Distanz, .Booten usw..Diese neuen Versionen wurden nur mit Emsisoft Decryptor unterstützt.

"Der Entschlüsseler kann meine Dateien nicht entschlüsseln?"

In den meisten Fällen deutet dies darauf hin, dass Sie über eine Online-ID verfügen. Es kann auch bedeuten, dass Ihre Dateien mit einer neueren Variante von STOP/Djvu verschlüsselt wurden.

- Offline-ID. Wenn die Ransomware keine Verbindung zu ihren Befehls- und Webservern herstellen und gleichzeitig Ihre Dateien sichern kann, Es nutzt einen integrierten Sicherheitsschlüssel sowie eine integrierte ID. Offline-IDs enden im Allgemeinen in t1 und sind in der Regel auch sehr leicht zu identifizieren. Da sich sowohl der Offline-Schlüssel als auch die ID nur mit jeder Variante/Erweiterung ändern, Jede Person, deren Dokumente mit der gleichen Variante gesichert wurden, hat die gleiche ID und die Daten können mit dem gleichen Schlüssel entschlüsselt werden (oder "privater Schlüssel, wenn es um RSA-Verschlüsselung geht).

- Online-ID. Die Ransomware ist größtenteils in der Lage, beim Verschlüsseln von Dateien eine Verbindung zu ihren Befehls- und Kontrollservern herzustellen, In diesem Fall reagieren die Webserver, indem sie für jeden infizierten Computer beliebige Schlüssel generieren. Da jeder Computer seinen eigenen Schlüssel hat, Sie können keinen Schlüssel von einem anderen Computersystem verwenden, um Ihre Dateien zu entschlüsseln. Der Entschlüsseler ist in der Lage, dies mit älteren Versionen zu tun, sofern er über eine gewisse Unterstützung verfügt, Dennoch gibt es bei neueren Varianten keine Möglichkeit, Dateien wiederherzustellen.

Für den Fall, dass das Tutorial nicht hilft, Laden Sie das von uns empfohlene Anti-Malware-Tool herunter oder probieren Sie es aus Kostenloser Online-Virenprüfer. Außerdem, Sie können uns jederzeit in den Kommentaren um Hilfe bitten!

Hinterlasse einen Kommentar