This article intends to help you delete Igal Ransomware at no cost. Vår instruktion förklarar också hur ev .igal files kan dekrypteras.

Igal Virus

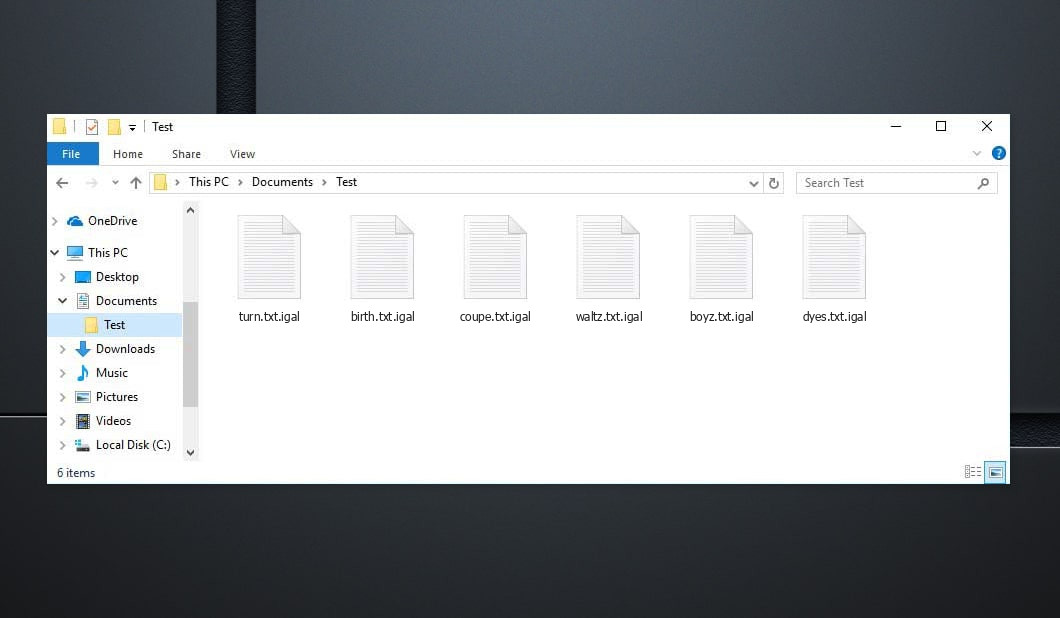

De Igal Ransomware represents a PC threat utilized to blackmail its victims. Igal Infection might not indicate any kind of noticeable signs and symptoms, yet its visibility is only found as quickly as its work is done.

The absence of signs is one of the major difficulties with this type of COMPUTER infections. De kan passera rakt in i det attackerade systemet obemärkt, and also apply their job without showing their activity in the workstation. This is why most consumers are unable to do anything to terminate the virus prior to it has finished its objective, och även dennas uppdrag, särskilt, is to make its sufferers' files pointless by means of data ciphering and after that showing a ransom need.

The customer is reported using a message that this infection puts on their display that their only service of bringing their data back is via the payment of a particular quantity of funds. This blackmailing element of this rip-off is very popular amongst the frauds, and also there's an entire group of PC malware that's utilized in this manner. Denna kategori av skadlig programvara heter Ransomware, and also the malware we are currently focusing on definitely falls under it.

De Igal skadlig programvara avslöjas först när den har slutfört krypteringen av filerna. De .igal Ransomware kommer sedan att uttrycka sina behov genom en skrämmande popup-varning.It is using this alert that the customers learn just how they are expected to transfer their funds to the cyber fraudulences responsible for the Ransomware virus. I de flesta fall, lösensumman skulle säkert begäras i en kryptovaluta - BitCoin. Dessa kryptovalutor är verkligen svåra att spåra, and a common customer would certainly have no chance of understanding that they are truly moving their funds to. Detta, faktiskt, makes it actually not likely that the cyberpunk's real identity would certainly ever get disclosed. Det är ganska ovanligt att en Ransomware-hacker står inför domstolen, and also the application of cryptocurrency as the suggested settlement remedy is the main reason for that.

Below you can discover the quotation from the Igal text file:

UPPMÄRKSAMHET! Oroa dig inte, du kan returnera alla dina filer! Alla dina filer som foton, databaser, dokument och andra viktiga är krypterade med starkaste kryptering och unik nyckel. Den enda metoden för att återställa filer är att köpa dekrypteringsverktyg och unik nyckel åt dig. Denna programvara kommer att dekryptera alla dina krypterade filer. Vilka garantier du har? Du kan skicka en av dina krypterade filer från din PC och vi dekrypterar den gratis. Men vi kan bara dekryptera 1 fil gratis. Filen får inte innehålla värdefull information. Du kan få och titta videoöversikt dekryptera verktyg: https://we.tl/t-2P5WrE5b9f Priset för privat nyckel och dekrypteringsmjukvara är $980. Rabatt 50% tillgänglig om du kontaktar oss först 72 timmar, det är priset för dig $490. Observera att du aldrig kommer att återställa dina data utan betalning. Kolla din mail "Spam" eller "Skräp" mapp om du inte får svar mer än 6 timmar. För att få denna programvara behöver du skriva på vår e-post: restorealldata@firemail.cc Boka e-postadress för att kontakta oss: gorentos@bitmessage.ch Vårt Telegram-konto: @datarestore

How to Igal virus encrypt your files?

De .igal Virus file file encryption is not going to be removed after the ransomware is erased. De .igal Krypteringsnyckel för virusdokument utlovas att ges till dig när du betalar lösensumman.

Ändå, it is not unusual for the criminals that stand behind such hazards to assure their victims a decryption trick for their encrypted records only to refuse to offer that crucial as soon as the payment obtains refined. Onödigt att säga, if you wind up in a problem such as this, you would not be capable of doing anything regarding it-- dina pengar skulle säkert vara borta, och din information skulle säkert fortfarande vara svår att nå. This is why it isn't really wise idea to transfer the repayment, dessutom, if you have not selected any type of different options that might work.

Despite the fact that we pointed out that the file encryption would stay on your records even after the Ransomware is no more in the system, removing the virus is still very vital. När du har tagit bort Ransomware, you may likewise attempt the different documents recuperation services we have developed for you, as well as also your brand-new data won't go to threat of being secured. För att ta bort detta kryptovirushot, du rekommenderas att slutföra stegen som du säkert kommer att stöta på nedan.

Igal SUMMARY:

| namn | .igal Virus |

| Typ | Ransomware |

| Hotnivå | Hög (Ransomware är hittills den mest hemska skadliga programvaran du kan uppleva) |

| Symtom | A Ransomware threat like this one would typically not disclose its presence until the files get locked up |

| Kampanjkanal | Kanaler som spam e-post marknadsföring, och malvertising är normalt de som används för att sprida Ransomware. |

| Lösning för dataåterställning | Emsisoft Decrypter |

| Detektionsverktyg |

.igal kan återställa sig själv många gånger om du inte blir av med dess kärnfiler. Vi föreslår att du laddar ner Loaris Trojan Remover för att söka efter skadliga verktyg. Detta kan spara mycket tid och ansträngningar för att effektivt bli av med all möjlig skadlig programvara i din enhet.

Läs mer om Loaris Trojan Remover (Licensavtal, Integritetspolicy ).

Om Loaris identifierar ett hot, du måste köpa en licens för att bli av med den. |

Delete Igal Virus Ransomware

Vissa av stegen kommer sannolikt att kräva att du lämnar sidan. Bokmärke det för att enkelt komma tillbaka till det senare.

Starta om i Säkert läge (använd den här handledningen om du inte vet hur du gör).

Klick CTRL + FLYTTA + ESC samtidigt och gå till Fliken Processer. Försök att identifiera vilka processer som är skadliga.

Högerklicka på var och en av dem och välj Öppna filplats. Inspektera sedan dokumenten med online-filkontroll:

När du öppnar deras mapp, avsluta processerna som är förorenade, sedan bli av med sina mappar.

Notera:If you are certain something becomes part of the threat - ta bort den, även om skannern inte markerar det. Inget antivirusprogram kan känna igen alla infektioner.

Fortsätt hålla i Vinna + R. Och sedan kopiera & klistra in följande:

- anteckningsblock %windir%/system32/Drivers/etc/hosts

Ett nytt dokument öppnas. Om du blir hackad, there will be a load of various other IPs connected to your device near the bottom. Granska bilden nedan:

Om det finns misstänkta IP-adresser nedan "lokal värd” – hör av dig till oss i kommentarerna.

Använda sig av CTRL + FLYTTA + ESC samtidigt och få tillgång till Fliken Start:

Fortsätt att Program namn och välj "Inaktivera".

Tänk på att ransomware till och med kan innehålla ett falskt utvecklarnamn i processen. Du måste kolla in varje process och vara övertygad om att den är legitim.

Att bli av med Igal Virus, du kan behöva hantera systemfiler och register. Att göra ett misstag och bli av med fel sak kan skada din enhet.

Du kan förhindra systemskador genom att välja Loaris Trojan Remover - a high-quality Igal removal software.

Läs recension om Loaris Trojan Remover (Licensavtal, Integritetspolicy ).

Se för ransomware i dina register och göra sig av med inläggen. Var mycket försiktig – du kan förstöra ditt system om du tar bort poster som inte är associerade med ransomware.

Skriv vart och ett av följande i Windows sökfält:

- %Applikationsdata%

- %LocalAppData %

- %Programdata%

- %WinDir%

- %Temp%

Bli av med allt i Temp. Till sist, kolla helt enkelt efter allt som har lagts till nyligen. Glöm inte att lämna oss en kommentar om du stöter på något problem!

How to Decrypt .igal files?

Djvu Ransomware har i huvudsak två versioner.

- Gammal version: De flesta äldre tillägg (från ".djvu" upp till ".carote") dekryptering för de flesta av dessa versioner stöddes tidigare av STOPDecrypter-verktyget i fallet om infekterade filer med en offlinenyckel. Samma stöd har införlivats i det nya Emsisoft Decryptor för dessa gamla Djvu-varianter. Avkodaren kommer bara att avkoda dina filer utan att skicka in filpar om du har en OFFLINE-NYCKEL.

- Ny version: De senaste tilläggen släpptes i slutet av augusti 2019 efter att ransomware ändrades. Detta inkluderar .coharos, .Shariz, .sedan, .hese, .odla, .seto, peta, .moka, .medicin, .kvag, .dum, .karl, .distans, .boot och etc....Dessa nya versioner stöddes endast med Emsisoft Decryptor.

"Dekrypteringsprogrammet kan inte dekryptera mina filer?"

I de flesta fall innebär detta att du har ett online-ID. It could additionally indicate your data were secured by a newer version of STOP/Djvu.

- Offline-ID. When the ransomware can not link to its command and also control web servers while encrypting your documents, it utilizes a built-in security key as well as an integrated ID. Offline-ID:n slutar vanligtvis med t1 as well as are typically very easy to identify. Given that the offline key as well as ID just change with each variant/extension, everyone who has actually had their data encrypted by the exact same variant will certainly have the exact same ID as well as the files will certainly be decryptable by the exact same key (eller "privat nyckel vid RSA-säkerhet).

- Online ID. Most of the times the ransomware is able to attach to its command and control web servers when it encrypts data, as well as when this takes place the web servers respond by producing random keys for each contaminated computer. Eftersom varje datorsystem har sin egen nyckel, you can't make use of a key from an additional computer to decrypt your documents. The decrypter is capable of working around this with older variants as long as it has some help, however for more recent versions there is absolutely nothing that can be done to recoup files.

Om handledningen inte hjälper, ladda ner verktyget mot skadlig programvara som vi föreslår eller prova gratis online viruskontroll. dessutom, du kan alltid fråga oss i kommentarerna om hjälp!

Lämna en kommentar