This article intends to help you delete Igal Ransomware at no cost. Onze instructie legt ook uit hoe elk .igal files kan worden gedecodeerd.

Igal Virus

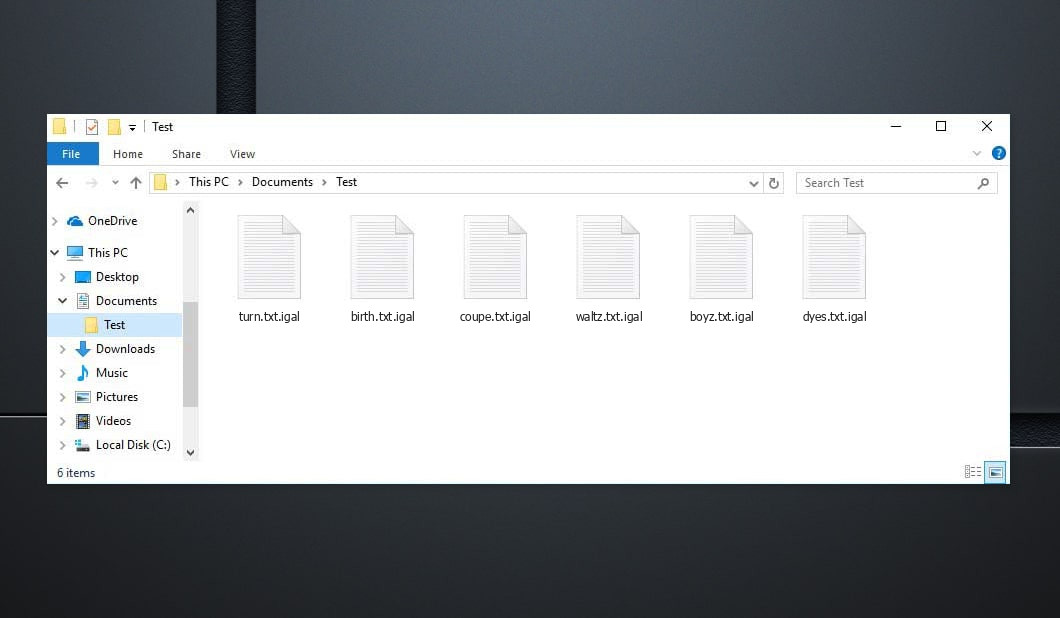

De Igal Ransomware represents a PC threat utilized to blackmail its victims. Igal Een infectie duidt mogelijk niet op enige vorm van merkbare tekenen en symptomen, yet its visibility is only found as quickly as its work is done.

The absence of signs is one of the major difficulties with this type of COMPUTER infections. They can pass through right into the attacked system unnoticed, en ook hun baan toepassen zonder hun activiteit op de werkplek te tonen. This is why most consumers are unable to do anything to terminate the virus prior to it has finished its objective, en ook de missie van deze, bijzonder, is to make its sufferers' files pointless by means of data ciphering and after that showing a ransom need.

The customer is reported using a message that this infection puts on their display that their only service of bringing their data back is via the payment of a particular quantity of funds. This blackmailing element of this rip-off is very popular amongst the frauds, and also there's an entire group of PC malware that's utilized in this manner. Deze malwarecategorie heet Ransomware, and also the malware we are currently focusing on definitely falls under it.

De Igal malware wordt pas onthuld zodra de codering van de bestanden is voltooid. De .igal Ransomware zal vervolgens zijn behoeften kenbaar maken via een angstaanjagende pop-upwaarschuwing.It is using this alert that the customers learn just how they are expected to transfer their funds to the cyber fraudulences responsible for the Ransomware virus. In de meeste gevallen, het losgeld zou zeker in een cryptocurrency worden gevraagd - BitCoin. Deze cryptocurrencies zijn echt moeilijk te traceren, and a common customer would certainly have no chance of understanding that they are truly moving their funds to. Dit, Eigenlijk, makes it actually not likely that the cyberpunk's real identity would certainly ever get disclosed. It is rather unusual for a Ransomware hacker to stand before the court, and also the application of cryptocurrency as the suggested settlement remedy is the main reason for that.

Below you can discover the quotation from the Igal text file:

AANDACHT! Maak je geen zorgen, u kunt al uw bestanden retourneren! Al uw bestanden zoals foto's, databanken, documenten en andere belangrijke worden gecodeerd met de sterkste codering en unieke sleutel. De enige methode om bestanden te herstellen, is door een decoderingstool en een unieke sleutel voor u te kopen. Deze software ontsleutelt al uw versleutelde bestanden. Welke garanties heb je? U kunt een van uw gecodeerde bestanden vanaf uw pc verzenden en wij decoderen het gratis. Maar we kunnen alleen decoderen 1 bestand gratis. Dossier mag geen waardevolle informatie bevatten. U kunt de tool voor het decoderen van video-overzichten krijgen en bekijken: https://we.tl/t-2P5WrE5b9f Prijs van privésleutel en decoderingssoftware is $980. Korting 50% beschikbaar als u eerst contact met ons opneemt 72 uur, dat is de prijs voor jou $490. Houd er rekening mee dat u uw gegevens nooit zult herstellen zonder betaling. Controleer uw e-mail "Spam" of "Rommel" map als u geen antwoord krijgt meer dan 6 uur. Om deze software te krijgen, moet u op onze e-mail schrijven: herstelalldata@firemail.cc Reserveer een e-mailadres om contact met ons op te nemen: gorentos@bitmessage.ch Ons Telegram-account: @datarestore

How to Igal virus encrypt your files?

De .igal Virus file file encryption is not going to be removed after the ransomware is erased. De .igal Er wordt beloofd dat de toegangssleutel voor de codering van het virusdocument aan u wordt gegeven wanneer u het losgeldbedrag betaalt.

Hoe dan ook, it is not unusual for the criminals that stand behind such hazards to assure their victims a decryption trick for their encrypted records only to refuse to offer that crucial as soon as the payment obtains refined. Onnodig te vermelden, als u in een dergelijk probleem terechtkomt, je zou er niets aan kunnen doen-- uw geld zou zeker verdwenen zijn, en uw informatie zou zeker nog steeds moeilijk te bereiken zijn. This is why it isn't really wise idea to transfer the repayment, in aanvulling, if you have not selected any type of different options that might work.

Despite the fact that we pointed out that the file encryption would stay on your records even after the Ransomware is no more in the system, removing the virus is still very vital. Nadat u de Ransomware, you may likewise attempt the different documents recuperation services we have developed for you, as well as also your brand-new data won't go to threat of being secured. Om deze cryptovirale dreiging te verwijderen, you are advised to finish the steps you will certainly run into listed below.

Igal SUMMARY:

| Naam | .igal Virus |

| Type | Ransomware |

| Dreigingsniveau | Hoog (Ransomware is tot nu toe de meest verschrikkelijke malware die je kunt ervaren) |

| Symptomen | A Ransomware threat like this one would typically not disclose its presence until the files get locked up |

| Promotiekanaal | Kanalen zoals spam-e-mailpromotie, en malvertising zijn normaal gesproken degenen die worden gebruikt om Ransomware te verspreiden. |

| Oplossing voor gegevensherstel | Emsisoft-decrypter |

| Detectie hulpprogramma |

.igal kan zichzelf vaak herstellen als u de kernbestanden niet verwijdert. We raden u aan Loaris Trojan Remover te downloaden om te scannen op kwaadaardige hulpprogramma's. Dit kan u veel tijd en moeite besparen om alle mogelijke malware op uw apparaat effectief te verwijderen.

Lees meer over Loaris Trojan-verwijderaar (Licentieovereenkomst, Privacybeleid ).

Als Loaris een bedreiging identificeert, u moet een licentie kopen om er vanaf te komen. |

Delete Igal Virus Ransomware

Bij sommige stappen moet u waarschijnlijk de pagina verlaten. Bladwijzer om er later gemakkelijk op terug te komen.

Start opnieuw op Veilige modus (gebruik deze tutorial als je niet weet hoe je het moet doen).

Klik CTRL + VERSCHUIVING + ESC tegelijkertijd en ga naar de Tabblad Processen. Probeer vast te stellen welke processen schadelijk zijn.

Klik met de rechtermuisknop op elk van hen en kies Open Bestandslocatie. Inspecteer vervolgens de documenten met online bestandschecker:

Zodra u hun map opent, de processen beëindigen die besmet zijn, Dan ontdoen van hun mappen.

Opmerking:If you are certain something becomes part of the threat - Verwijder het, zelfs als de scanner het niet markeert. Geen enkel antivirusprogramma kan alle infecties herkennen.

Blijf de Winnen + R. En dan kopiëren & plak het volgende:

- kladblok %windir%/system32/Drivers/etc/hosts

Er wordt een nieuw document geopend. Voor het geval je gehackt bent, er zullen onderaan een heleboel verschillende andere IP's op uw apparaat zijn aangesloten. Bestudeer de onderstaande afbeelding:

In het geval dat er verdachte IP's hieronder zijn "localhost” – neem contact met ons op in de comments.

Gebruik CTRL + VERSCHUIVING + ESC tegelijkertijd en toegang tot de Tabblad Opstarten:

Overgaan tot Programma naam en selecteer "Uitschakelen".

Houd er rekening mee dat ransomware zelfs een valse ontwikkelaarsnaam aan zijn proces kan toevoegen. U moet elk proces controleren en ervan overtuigd zijn dat het legitiem is.

Zich ontdoen van Igal Virus, het kan zijn dat u te maken krijgt met systeembestanden en registers. Als u een fout maakt en het verkeerde weggooit, kan uw apparaat beschadigd raken.

U kunt systeemschade voorkomen door Loaris Trojan Remover te selecteren - A high-quality Igal removal software.

Lees recensie over Loaris Trojan-verwijderaar (Licentieovereenkomst, Privacybeleid ).

Kijk voor de ransomware in uw registers en van afkomen de inzendingen. Wees zeer voorzichtig - u kunt uw systeem vernietigen als u vermeldingen verwijdert die niet met de ransomware zijn geassocieerd.

Typ elk van het volgende in het Windows-zoekveld:

- %App data%

- %LocalAppData%

- %Programma gegevens%

- %WinDir%

- %Temp%

Verwijder alles in Temp. Eindelijk, bekijk gewoon alles wat recentelijk is toegevoegd. Vergeet niet om ons een opmerking te sturen als u een probleem tegenkomt!

How to Decrypt .igal files?

Djvu Ransomware heeft in wezen twee versies.

- Oude versie: De meeste oudere extensies (van “.djvu” tot “.carote”) decodering voor de meeste van deze versies werd voorheen ondersteund door de STOPDecrypter-tool in geval van geïnfecteerde bestanden met een offline sleutel. Diezelfde ondersteuning is verwerkt in het nieuwe Emsisoft-decryptor voor deze oude Djvu-varianten. De decrypter zal uw bestanden alleen decoderen zonder bestandsparen in te dienen als u een OFFLINE-SLEUTEL.

- Nieuwe versie: De nieuwste extensies zijn eind augustus uitgebracht 2019 nadat de ransomware is gewijzigd. Dit omvat .coharos, .Shariz, .Dan, .hij, .boerderij, .ingesteld, peta, .mokka, .medicijnen, .kwakzalvers-, .dom, .karel, .afstand, .opstarten en enz....Deze nieuwe versies werden alleen ondersteund met Emsisoft Decryptor.

"De decrypter kan mijn bestanden niet decoderen?"

In most cases this means you have an online ID. It could additionally indicate your data were secured by a newer version of STOP/Djvu.

- Offline-ID. When the ransomware can not link to its command and also control web servers while encrypting your documents, it utilizes a built-in security key as well as an integrated ID. Offline ID's eindigen over het algemeen op t1 as well as are typically very easy to identify. Gezien het feit dat zowel de offline sleutel als de ID bij elke variant/extensie veranderen, everyone who has actually had their data encrypted by the exact same variant will certainly have the exact same ID as well as the files will certainly be decryptable by the exact same key (of "privésleutel in het geval van RSA-beveiliging).

- Online identiteit. Most of the times the ransomware is able to attach to its command and control web servers when it encrypts data, as well as when this takes place the web servers respond by producing random keys for each contaminated computer. Omdat elk computersysteem zijn eigen sleutel heeft, U kunt geen sleutel van een extra computer gebruiken om uw documenten te decoderen. The decrypter is capable of working around this with older variants as long as it has some help, however for more recent versions there is absolutely nothing that can be done to recoup files.

In het geval dat de tutorial niet helpt, download de anti-malware tool die we voorstellen of probeer het gratis online viruscontrole. Verder, u kunt ons altijd om hulp vragen in de opmerkingen!

Laat een reactie achter