This article intends to help you delete Gcyi Ransomware for free. Våre retningslinjer forklarer også hvordan evt .gcyi files kan gjenopprettes.

Gcyi Virus

De Gcyi Ransomware means a PC danger utilized to blackmail its victims. Gcyi Infection may not indicate any kind of obvious symptoms, yet its visibility is just discovered as soon as its task is performed.

The lack of symptoms is one of the primary problems with this sort of COMPUTER infections. They can pass through into the struck system undetected, as well as execute their job without revealing their activity in the workstation. This is why most customers are unable to do anything to terminate the virus before it has completed its mission, og også målet med denne, nærmere bestemt, is to make its victims' data unusable through data ciphering and after that indicating a ransom demand.

The individual is reported using a message that this infection puts on their screen that their only solution of bringing their information back is via the settlement of a particular quantity of funds. This blackmailing component of this rip-off is very popular among the frauds, og det er en hel gruppe PC-skadevare som brukes på denne måten. Denne skadevareklassifiseringen heter Ransomware, og også skadelig programvare vi for øyeblikket fokuserer på, faller definitivt under den.

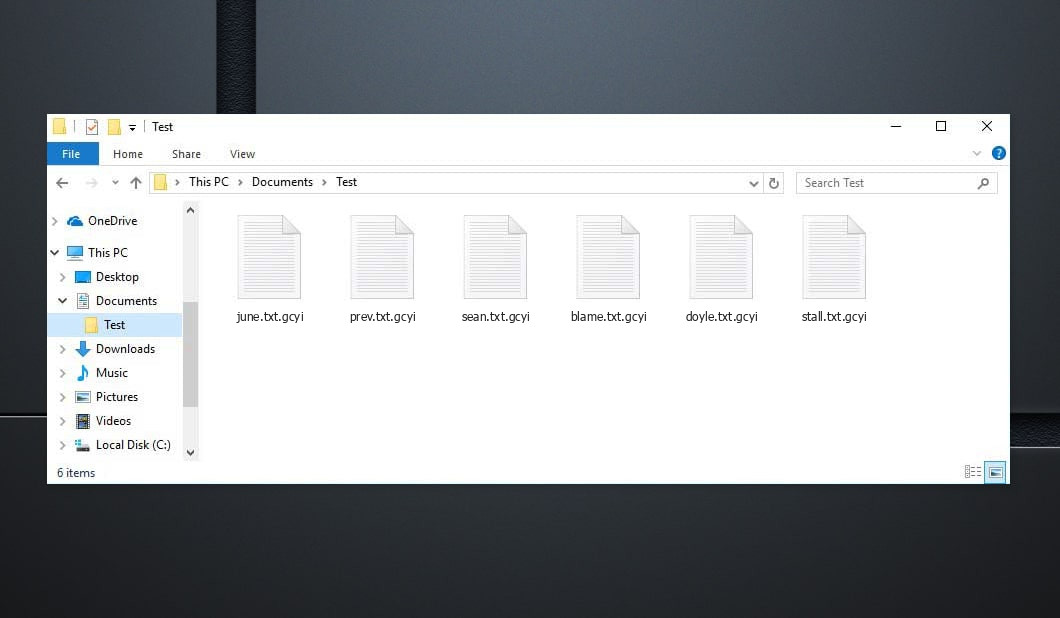

De Gcyi skadelig programvare avsløres først når den har fullført kryptering av filene. De .gcyi Ransomware vil deretter uttrykke sine krav ved å bruke et skremmende popup-varsel.It is using this alert that the customers learn just how they are expected to transfer their funds to the cyber frauds in charge of the Ransomware infection. I de fleste tilfeller, løsepengene ville sikkert bli bedt om i en kryptovaluta - BitCoin. Disse kryptovalutaene er faktisk vanskelige å spore, and a normal user would have no chance of knowing that they are actually transferring their funds to. Dette, faktisk, makes it actually not likely that the cyberpunk's true identity would certainly ever before get disclosed. It is fairly rare for a Ransomware cyberpunk to stand on trial, as well as the application of cryptocurrency as the suggested repayment solution is the main factor for that.

Nedenfor finner du tilbudet from the Gcyi tekstfil:

MERK FØLGENDE! Ikke bekymre deg, du kan returnere alle filene dine! Alle filene dine liker bilder, databaser, dokumenter og annet viktig er kryptert med sterkeste kryptering og unik nøkkel. Den eneste metoden for å gjenopprette filer er å kjøpe dekrypteringsverktøy og unik nøkkel for deg. Denne programvaren vil dekryptere alle dine krypterte filer. Hvilke garantier har du? Du kan sende en av dine krypterte filer fra din PC og vi dekrypterer den gratis. Men vi kan bare dekryptere 1 fil gratis. Filen må ikke inneholde verdifull informasjon. Du kan få og se videooversikt dekrypteringsverktøy: https://we.tl/t-2P5WrE5b9f Pris på privat nøkkel og dekrypteringsprogramvare er $980. Rabatt 50% tilgjengelig hvis du kontakter oss først 72 timer, det er prisen for deg $490. Vær oppmerksom på at du aldri vil gjenopprette dataene dine uten betaling. Sjekk e-posten "Spam" eller "Skrot" mappe hvis du ikke får svar mer enn 6 timer. For å få denne programvaren må du skrive på e-posten vår: restorealldata@firemail.cc Reserver e-postadresse for å kontakte oss: gorentos@bitmessage.ch Vår Telegram-konto: @datarestore

How to Gcyi virus encrypt your files?

De .gcyi Infection file security is not mosting likely to be removed after the ransomware is deleted. De .gcyi Virusdokumentkrypteringstilgangsnøkkel er lovet å bli gitt til deg når du betaler løsepengebeløpet.

Ikke desto mindre, it is not unusual for the hackers who back up such hazards to guarantee their sufferers a decryption trick for their encrypted papers just to refuse to offer that crucial as soon as the settlement obtains refined. Unødvendig å diskutere, hvis du havner i et lignende problem, du ville ikke være i stand til å gjøre noe med det-- pengene dine ville være borte, og informasjonen din vil fortsatt være vanskelig å nå. This is why it isn't actually wise thought to move the payment, i tillegg, if you have not chosen any kind of alternative options that might work.

Even though we stated that the security would stay on your files also after the Ransomware is no more in the system, å slette viruset er fortsatt veldig viktig. Etter at du har fjernet Ransomware, you might likewise try the alternate documents recovery remedies we have actually created for you, and likewise your new documents won't be at threat of being secured. For å slette denne kryptovirale trusselen, you are recommended to complete the steps you will come across listed below.

Gcyi SUMMARY:

| Navn | .gcyi Virus |

| Type | Ransomware |

| Trusselnivå | Høy (Ransomware er så langt den verste skadevare du kan oppleve) |

| Symptomer | A Ransomware threat similar to this one would typically not expose its existence till the papers obtain secured |

| Kampanjekanal | Kanaler som spam e-postkampanje, og malvertising er vanligvis de som brukes til å spre Ransomware. |

| Datagjenopprettingsløsning | Emsisoft Decrypter |

| Deteksjonsverktøy |

.gcyi kan gjenopprette seg selv mange ganger hvis du ikke blir kvitt kjernefilene. Vi foreslår at du laster ned Loaris Trojan Remover for å skanne etter skadelige verktøy. Dette kan spare deg for mye tid og innsats for å effektivt bli kvitt all mulig skadelig programvare på enheten din.

Les mer om Loaris Trojan Remover (Lisensavtale, Personvernerklæring ).

Hvis Loaris identifiserer en trussel, du må kjøpe en lisens for å bli kvitt den. |

Delete Gcyi Virus Ransomware

Noen av trinnene vil sannsynligvis kreve at du går ut av siden. Bokmerke det for enkelt å komme tilbake til det senere.

Start på nytt i Sikkerhetsmodus (bruk denne opplæringen hvis du ikke vet hvordan du gjør det).

Klikk CTRL + SKIFTE + ESC samtidig og gå til Prosesser Tab. Prøv å identifisere hvilke prosesser som er skadelige.

Høyreklikk på hver av dem og velg Åpne fil plassering. Inspiser deretter dokumentene med online filkontroll:

Når du åpner mappen deres, avslutte prosessene som er forurenset, deretter bli kvitt mappene deres.

Merk:Hvis du er spesiell, hører noe til faren - bli kvitt den, selv om skanneren ikke merker det. Ingen antivirusapplikasjon kan fastslå alle infeksjoner.

Fortsett å holde Vinne + R. Og så kopier & lim inn følgende:

- notatblokk %windir%/system32/Drivers/etc/hosts

En ny fil åpnes. I tilfelle du blir hacket, there will be a lots of other IPs connected to your device at the bottom. Undersøk bildet nedenfor:

I tilfelle det er mistenkelige IP-er under "lokal vert” – ta kontakt med oss i kommentarfeltet.

Bruk CTRL + SKIFTE + ESC samtidig og få tilgang til Oppstart-fanen:

Fortsett til Programnavn og velg "Deaktiver".

Husk at løsepengevare til og med kan inkludere et falskt utviklernavn i prosessen. Du må sjekke ut hver prosess og bli overbevist om at den er legitim.

Å bli kvitt Gcyi Virus, du må kanskje håndtere systemfiler og registre. Å gjøre en feil og bli kvitt feil ting kan skade enheten din.

Du kan forhindre systemskade ved å velge Loaris Trojan Remover - en high-quality Gcyi removal software.

Les anmeldelse om Loaris Trojan Remover (Lisensavtale, Personvernerklæring ).

Se til løsepengevaren i registrene dine og kvitte seg med oppføringene. Vær veldig forsiktig – du kan ødelegge systemet ditt hvis du fjerner oppføringer som ikke er knyttet til løsepengevaren.

Skriv inn hvert av følgende i Windows-søkefeltet:

- %AppData %

- %LocalAppData %

- %ProgramData%

- %WinDir %

- %Temp%

Bli kvitt alt i Temp. Endelig, bare sjekk ut for noe nylig lagt til. Ikke glem å gi oss en kommentar hvis du får problemer!

How to Decrypt .gcyi files?

Djvu Ransomware har i hovedsak to versjoner.

- Gammel versjon: De fleste eldre utvidelser (fra ".djvu" opp til ".carote") dekryptering for de fleste av disse versjonene ble tidligere støttet av STOPDecrypter-verktøyet i tilfelle infiserte filer med en frakoblet nøkkel. Den samme støtten er innlemmet i den nye Emsisoft Decryptor for disse gamle Djvu-variantene. Dekrypteringsprogrammet vil kun dekode filene dine uten å sende inn filpar hvis du har en OFFLINE NØKKEL.

- Ny verson: De nyeste utvidelsene utgitt rundt slutten av august 2019 etter at løsepengevaren ble endret. Dette inkluderer .coharos, .Shariz, .deretter, .hese, .gård, .seto, peta, .moka, .medisiner, .kvakk, .dum, .karl, .avstand, .støvel og så videre....Disse nye versjonene ble kun støttet med Emsisoft Decryptor.

"Dekrypteringsprogrammet kan ikke dekryptere filene mine?"

For det meste betyr dette at du har en online ID. It might also imply your data were encrypted by a newer variant of STOP/Djvu.

- Frakoblet ID. When the ransomware can not link to its command as well as control servers while securing your data, it uses a built-in encryption key and an integrated ID. Offline ID's typically end in t1 og er vanligvis veldig enkle å identifisere. Tatt i betraktning at offline-nøkkelen så vel som ID bare endres med hver variant/utvidelse, everybody that has had their files secured by the very same variation will have the very same ID and also the documents will certainly be decryptable by the very same key (eller "personlig nøkkel når det gjelder RSA-kryptering).

- Online ID. For the most part the ransomware has the ability to attach to its command and also control web servers when it encrypts data, and when this happens the servers react by producing arbitrary keys for every contaminated computer system. Siden hvert datasystem har sin helt egen nøkkel, du kan ikke bruke en nøkkel fra et ekstra datasystem for å dekryptere filene dine. The decrypter is capable of functioning around this with older versions as long as it has some assistance, however for newer variations there is nothing that can be done to recoup files.

I tilfelle når opplæringen ikke hjelper, last ned anti-malware-verktøyet vi foreslår eller prøv gratis online virussjekker. Dessuten, Du kan alltid spørre oss i kommentarfeltet om hjelp!

Legg igjen en kommentar