HUMAN의 Satori 위협 인텔리전스 팀 연구원 발견 악성 광고가 포함된 대규모 Vastflux 사기 캠페인을 중단했습니다.. 프레임워크 내에서, 이상 1,700 응용 프로그램 120 출판사 (주로 iOS용) 위조되었고 약 11 백만 개의 장치가 영향을 받았습니다.

우리가 그 사실을 보고했음을 상기시켜 드리겠습니다. 취약점 iOS 그리고 맥 OS 도청 허용 시리 대화, 게다가 해커가 피해자에게 설치하도록 설득 복사 가능 안드로이드 악성코드.

그리고 언론에서는 이렇게 보도했습니다. 사기 계획이 드러났습니다., 이로 인해 수백만 대의 Android 스마트폰이 빠르게 방전됩니다..

그만큼 Vastflux 단일 광고 사기 계획을 조사하던 중 우연히 캠페인이 발견되었습니다.. 예를 들어, 연구원들은 이름이 알려지지 않은 인기 iOS 앱이 서로 다른 앱 ID를 사용하여 비정상적으로 많은 수의 요청을 생성한다는 사실을 발견했습니다..

애플리케이션에서 실행 중이던 난독화된 JavaScript를 역전시킴으로써, 전문가들이 관제 서버의 IP 주소를 알아냈습니다., 광고를 생성하기 위해 서버에서 보낸 명령도 포함됩니다.. 연구자들에 따르면, 이 단계에서, 그들은 빠졌다 “점점 더 깊어지는 토끼굴.”

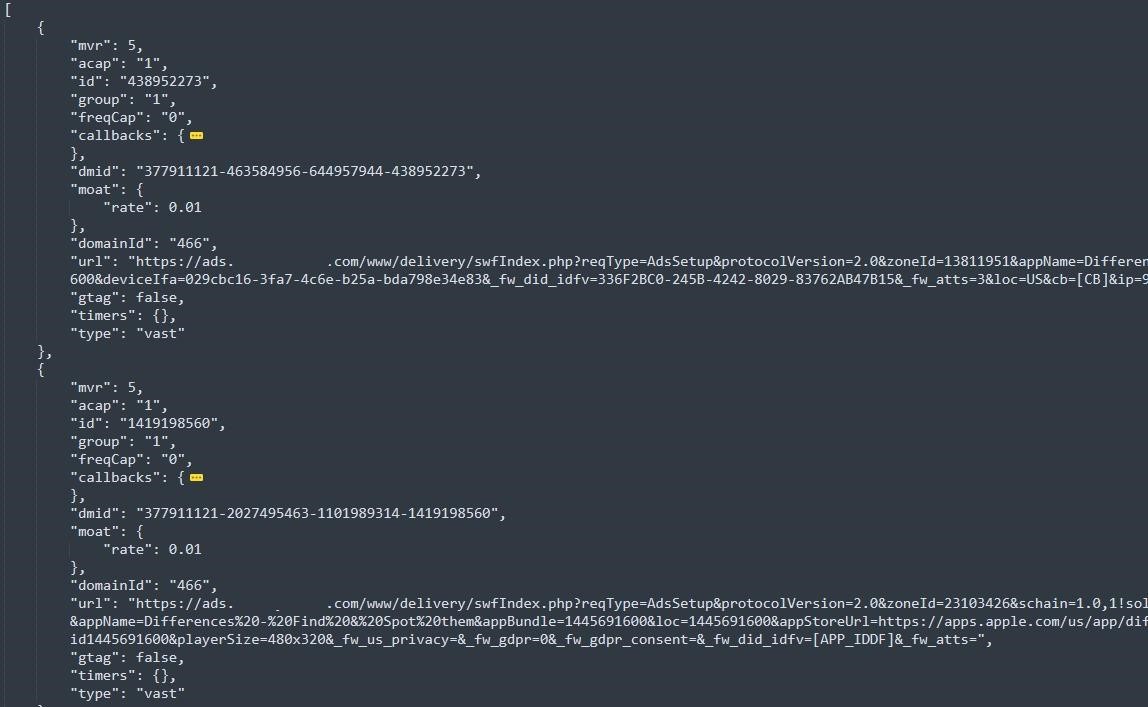

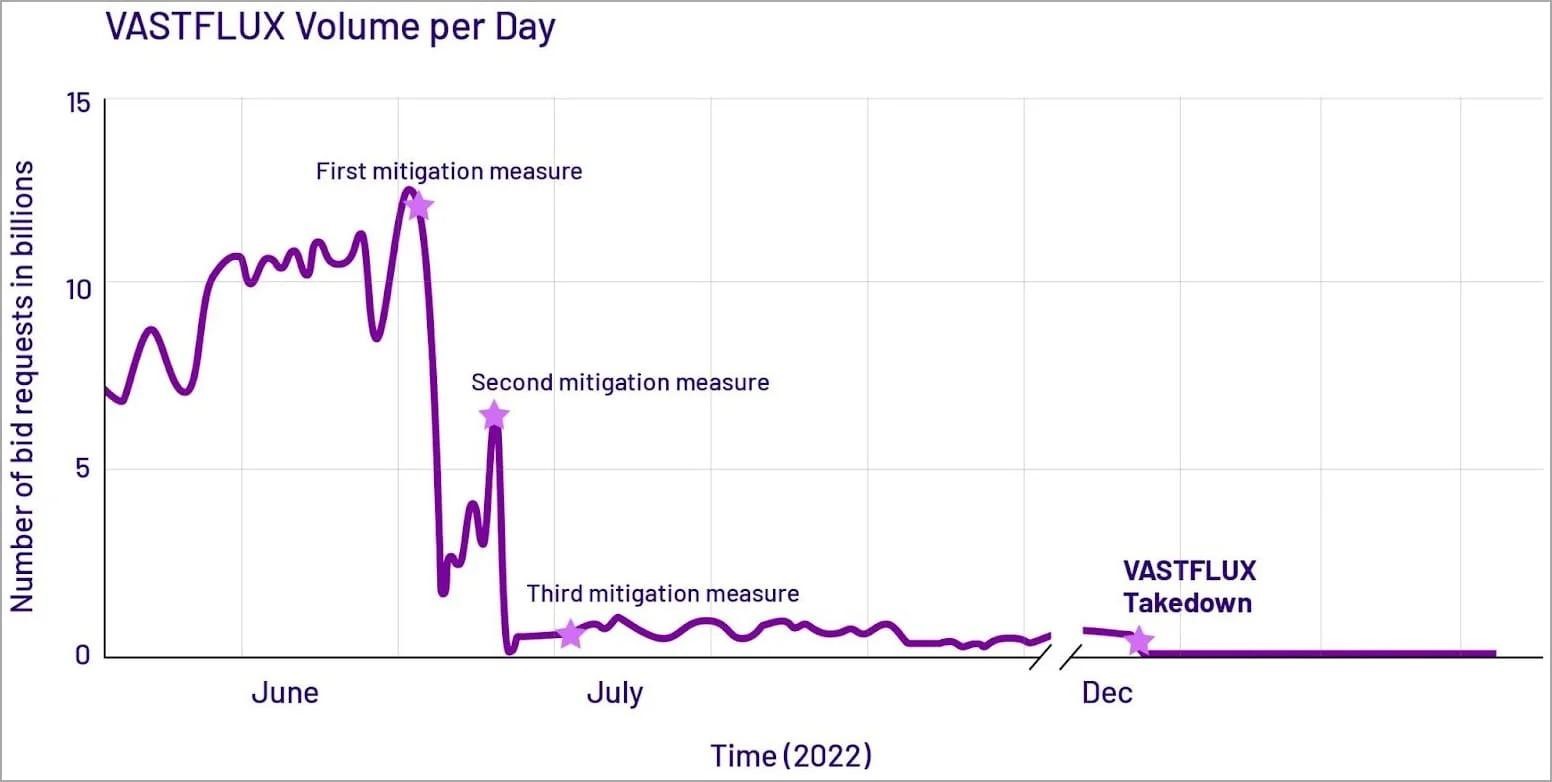

회사 보고서에 따르면 Vastflux 운영자는 입찰 요청 앱에 배너 광고를 표시하려면 (캠페인의 정점에, 그들의 수는 도달했다 12 하루에 10억). 요청이 승리한 경우, 그들은 난독화된 JavaScript가 주입된 정적 배너를 배치했습니다..

이 스크립트는 명령 및 제어 서버에 연결하여 위치에 대한 지침이 포함된 암호화된 설정 페이로드를 수신했습니다., 크기, 배너 뒤에 표시되는 광고 유형, 실제 앱 및 게시자 ID를 스푸핑하는 데이터도 포함됩니다..

Vastflux 연산자는 최대 배치 25 동영상 광고가 서로 겹쳐져 있음, 모두 광고 수익을 창출했습니다., 활성 창 외부에 표시되는 광고는 사용자에게 전혀 표시되지 않았지만.

탐지를 피하려면, Vastflux는 사용하지 않았습니다. 광고 인증 태그, 마케팅 담당자가 성과 지표를 생성할 수 있는 방법. 그들없이, 이 체계는 대부분의 제3자 광고 성과 추적 도구에서는 사실상 보이지 않습니다..

전문가들은 Vasstflux 운영 인프라를 매핑한 후 다음과 같이 썼습니다., 6~7월 2022, 그들은 사기꾼들에 대해 세 차례의 "공격"을 시작했습니다., 다수의 클라이언트에 의해 지원됨, 파트너 및 가짜 브랜드. 처음에는, 이로 인해 Vastflux 운영자는 일시적으로 C를 종료해야 했습니다.&C 서버로 운영 규모를 대폭 축소, 그리고 12월에 6, 2022, 사기 입찰 요청이 처음으로 0으로 감소했습니다..

코멘트를 남겨주세요