Questo articolo ha lo scopo di aiutarti a eliminare Torm Ransomware senza alcun costo. Il nostro manuale spiega anche come qualsiasi .file Torm può essere decifrato.

Virus Torm

IL Tempesta Per ransomware si intende una minaccia COMPUTER utilizzata per ricattare i propri obiettivi. Tempesta L'infezione potrebbe non indicare alcun tipo di sintomo evidente, tuttavia la sua presenza viene scoperta solo con la rapidità con cui il suo lavoro è terminato.

L'assenza di segni è solo uno dei maggiori problemi di questo tipo di virus per PC. Possono penetrare senza essere notati nel sistema colpito, nonché eseguire il proprio lavoro senza rivelare il proprio compito nella postazione di lavoro. Questo è il motivo per cui la maggior parte dei client non è in grado di fare nulla per porre fine all’infezione prima che abbia effettivamente completato la sua missione, e anche l'obiettivo di questo, specificamente, è fare le sue vittime’ file inutili mediante crittografia dei dati e successivamente mostrando una richiesta di riscatto.

Al cliente viene segnalato tramite un messaggio che questa infezione mette sul suo display che l'unica soluzione per riportare indietro i propri dati è utilizzare il versamento di una certa quantità di fondi. Questa componente di ricatto di questa frode è popolare tra le frodi, e c’è anche un’intera squadra di malware per PC che viene utilizzata in questo modo. Questa categoria di malware si chiama Ransomware, così come il malware su cui ci stiamo attualmente concentrando rientra sicuramente in questo ambito.

IL Tempesta il malware viene divulgato solo dopo aver completato la crittografia dei file. IL .una tempesta Successivamente il ransomware condividerà sicuramente le sue richieste tramite un avviso pop-up intimidatorio.È utilizzando questo avviso che i clienti scoprono come dovrebbero trasferire i propri fondi alle truffe informatiche responsabili dell'infezione Ransomware. In molte circostanze, il riscatto verrebbe sicuramente chiesto in una criptovaluta – BitCoin. Queste criptovalute sono davvero difficili da rintracciare, e un utente tipico non avrebbe alcuna possibilità di sapere a chi sta effettivamente trasferendo i propri fondi. Questo, difatti, rende davvero improbabile che la vera identità dell’hacker venga mai divulgata. È abbastanza raro che un hacker di ransomware venga processato, e anche l’applicazione della criptovaluta come soluzione di pagamento suggerita ne è la ragione principale.

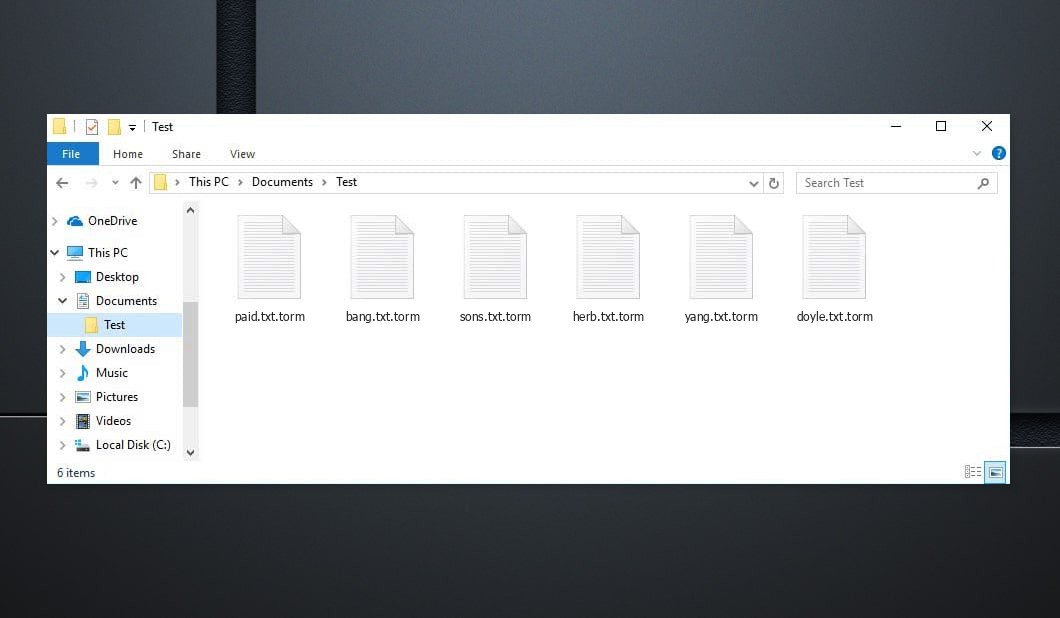

Di seguito è possibile individuare il preventivo dalla Torma file di testo:

ATTENZIONE! Non preoccuparti, puoi restituire tutti i tuoi file! Tutti i tuoi file come foto, banche dati, documenti e altri importanti sono crittografati con crittografia più forte e chiave univoca. L'unico metodo per recuperare i file è acquistare uno strumento di decrittazione e una chiave univoca per te. Questo software decrittograferà tutti i tuoi file crittografati. Che garanzie hai? Puoi inviare uno dei tuoi file crittografati dal tuo PC e noi lo decodifichiamo gratuitamente. Ma possiamo decifrare solo 1 file gratuitamente. Il file non deve contenere informazioni preziose. Puoi ottenere e guardare lo strumento di decrittazione della panoramica del video: https://we.tl/t-2P5WrE5b9f Il prezzo della chiave privata e del software di decrittazione è $980. Sconto 50% disponibile se ci contatti prima 72 ore, questo è il prezzo per te $490. Tieni presente che non ripristinerai mai i tuoi dati senza pagamento. Controlla la tua posta elettronica "Spam" O "Robaccia" cartella se non ottieni risposta più di 6 ore. Per ottenere questo software è necessario scrivere sulla nostra e-mail: restorealldata@firemail.cc Prenota indirizzo e-mail per contattarci: gorentos@bitmessage.ch Il nostro account Telegram: @datarestore

Come crittografare i tuoi file con il virus Torm?

IL .una tempesta È improbabile che la sicurezza dei file di infezione venga eliminata dopo l’eliminazione del ransomware. IL .una tempesta La chiave di accesso per la crittografia dei documenti antivirus ti viene promessa quando paghi l'importo del riscatto.

Ciò nonostante, non è insolito che i criminali che garantiscono tali rischi garantiscano alle loro vittime una chiave di decrittazione per i loro documenti crittografati solo per rifiutarsi di offrire quella chiave non appena il pagamento viene elaborato. Inutile dirlo, se finisci in un problema simile a questo, non potresti fare nulla al riguardo– i tuoi fondi sarebbero andati, così come le tue informazioni sarebbero sicuramente ancora difficili da raggiungere. Questo è il motivo per cui in realtà non è un’idea intelligente trasferire il pagamento, Inoltre, se non hai optato per qualsiasi tipo di scelta diversa che potrebbe funzionare.

Anche se abbiamo sottolineato che la sicurezza rimarrà sicuramente nei tuoi archivi anche dopo che il ransomware non sarà più nel sistema, rimuovere l’infezione è ancora estremamente vitale. Dopo aver rimosso il ransomware, puoi anche provare i rimedi alternativi per la guarigione dei dati che abbiamo stabilito per te, e inoltre i tuoi nuovi file non correranno il rischio di essere crittografati. Per cancellare questo pericolo criptovirale, ti consigliamo di completare le azioni che ti imbatterai di seguito.

SOMMARIO Torm:

| Nome | .Torm Virus |

| Tipo | Ransomware |

| Livello di minaccia | Alto (Il ransomware è fino ad ora il peggior malware che si possa incontrare) |

| Sintomi | Una minaccia ransomware simile a questa di solito non rivela la sua presenza finché i record non vengono protetti |

| Canale di promozione | Canali come promozione e-mail di spam, e malvertising sono normalmente quelli utilizzati per diffondere Ransomware. |

| Soluzione per il recupero dei dati | Emsisoft Decrypter |

| Utilità di rilevamento |

.una tempesta potrebbe ripristinarsi molte volte se non ti sbarazzi dei suoi file principali. Ti consigliamo di scaricare LOARIS TROJAN REMOVER per eseguire la scansione di utilità dannose. Ciò potrebbe farti risparmiare un sacco di tempo e sforzi per sbarazzarti efficacemente di tutti i possibili malware all'interno del tuo dispositivo.

Leggi di più su Rimozione trojan Loaris (Contratto di licenza, politica sulla riservatezza ).

Se Loaris identifica una minaccia, dovrai acquistare una licenza per sbarazzartene. |

Elimina Torm Virus Ransomware

Alcuni passaggi richiederanno probabilmente di uscire dalla pagina. Segnalibro per tornarci facilmente in un secondo momento.

Riavvia Modalità sicura (usa questo tutorial se non sai come farlo).

Clic CTRL + SPOSTARE + ESC contemporaneamente e andare al Scheda Processi. Prova a identificare quali processi sono dannosi.

Clic destro su ciascuno di essi e scegli Aprire la destinazione del file. Quindi ispeziona i documenti con il controllo file online:

Una volta aperta la loro cartella, terminare i processi che sono contaminati, Poi sbarazzarsi delle loro cartelle.

Nota:Se sei particolare, qualcosa fa parte del pericolo - eliminarlo, anche se lo scanner non lo nota. Nessuna applicazione antivirus è in grado di riconoscere tutte le infezioni.

Continua a tenere il Vincita + R. E poi copia & incolla quanto segue:

- blocco note %windir%/system32/Drivers/etc/hosts

Si aprirà sicuramente un nuovo file. Nel caso tu venga hackerato, ci saranno molti altri IP collegati al tuo dispositivo nella parte inferiore. Vedere l'immagine elencata di seguito:

Nel caso ci siano IP sospetti sotto “localhost” – mettiti in contatto con noi nei commenti.

Utilizzo CTRL + SPOSTARE + ESC contemporaneamente e accedere al Scheda Avvio:

Procedi a Nome del programma e seleziona "Disabilita".

Tieni presente che il ransomware può persino includere un nome di sviluppatore falso nel suo processo. Devi controllare ogni processo ed essere convinto che sia legittimo.

Per sbarazzarsi di Virus Torm, potresti dover gestire file di sistema e registri. Fare un errore e sbarazzarsi della cosa sbagliata potrebbe danneggiare il tuo dispositivo.

È possibile prevenire danni al sistema selezionando LOARIS TROJAN REMOVER - UN software di rimozione Torm di alta qualità.

Leggi la recensione su LOARIS RIMOZIONE DI TROJAN (Contratto di licenza, politica sulla riservatezza ).

Aspetto per il ransomware nei tuoi registri e sbarazzarsi di le voci. Fai molta attenzione: puoi distruggere il tuo sistema se rimuovi le voci non associate al ransomware.

Digita ciascuna delle seguenti voci nel campo di ricerca di Windows:

- %AppData%

- %LocalAppData%

- %Dati del programma%

- %WinDir%

- %Temp%

Sbarazzarsi di tutto in Temp. Finalmente, controlla semplicemente per qualsiasi cosa aggiunta di recente. Non dimenticare di inviarci un commento in caso di problemi!

Come decifrare i file .torm?

Djvu Ransomware ha essenzialmente due versioni.

- Vecchia versione: La maggior parte delle estensioni meno recenti (da “.djvu” fino a “.carote”) la decrittografia per la maggior parte di queste versioni era precedentemente supportata dallo strumento STOPDecrypter nel caso in cui i file siano infetti con una chiave offline. Quello stesso supporto è stato incorporato nel nuovo Emsisoft Decryptor per queste vecchie varianti Djvu. Il decrypter decodificherà i tuoi file senza inviare coppie di file solo se hai un file CHIAVE OFFLINE.

- Nuova versione: Le estensioni più recenti rilasciate verso la fine di agosto 2019 dopo che il ransomware è stato modificato. Questo include .coharos, .Shariz, .Poi, .hese, .azienda agricola, .seto, peta, .moca, .medicinali, .ciarlatano, .stupido, .carlo, .distanza, .avvio e così via....Queste nuove versioni erano supportate solo con Emsisoft Decryptor.

"Il decrypter non può decifrare i miei file?"

Nella maggior parte dei casi ciò indica che hai un ID online. Può inoltre suggerire che i tuoi file siano stati crittografati da una versione più recente di STOP/Djvu.

- ID non in linea. Quando il ransomware non può collegarsi al suo comando e controllare i server Web proteggendo i tuoi dati, utilizza una chiave di crittografia dei file integrata e anche un ID integrato. Gli ID offline normalmente finiscono t1 così come sono generalmente facili da identificare. Poiché la chiave e l'ID offline si trasformano semplicemente con ciascuna variante/estensione, ogni persona a cui sono stati crittografati i propri file con la stessa variante avrà sicuramente lo stesso identico ID e i dati saranno decifrabili con la stessa identica chiave (O "chiave privata nel caso di crittografia RSA).

- Identificativo online. Nella maggior parte dei casi il ransomware è in grado di connettersi ai suoi server di comando e controllo quando crittografa i dati, e anche quando ciò accade, i server web rispondono creando chiavi casuali per ogni computer infetto. Considerando che ogni computer ha la propria chiave, non puoi utilizzare una chiave di un altro computer per decrittografare i tuoi file. Il decrittatore è in grado di risolvere questo problema con le varianti più vecchie purché abbia qualche aiuto, tuttavia per le varianti più recenti non è possibile fare nulla per recuperare i dati.

Nel caso in cui il tutorial non aiuti, scarica lo strumento anti-malware che ti suggeriamo o prova controllo antivirus online gratuito. Inoltre, puoi sempre chiederci assistenza nei commenti!

Lascia un commento