This article intends to help you delete Isza Ransomware for free. Unser Handbuch erklärt auch, wie das geht .isza files kann wiederhergestellt werden.

Isza Virus

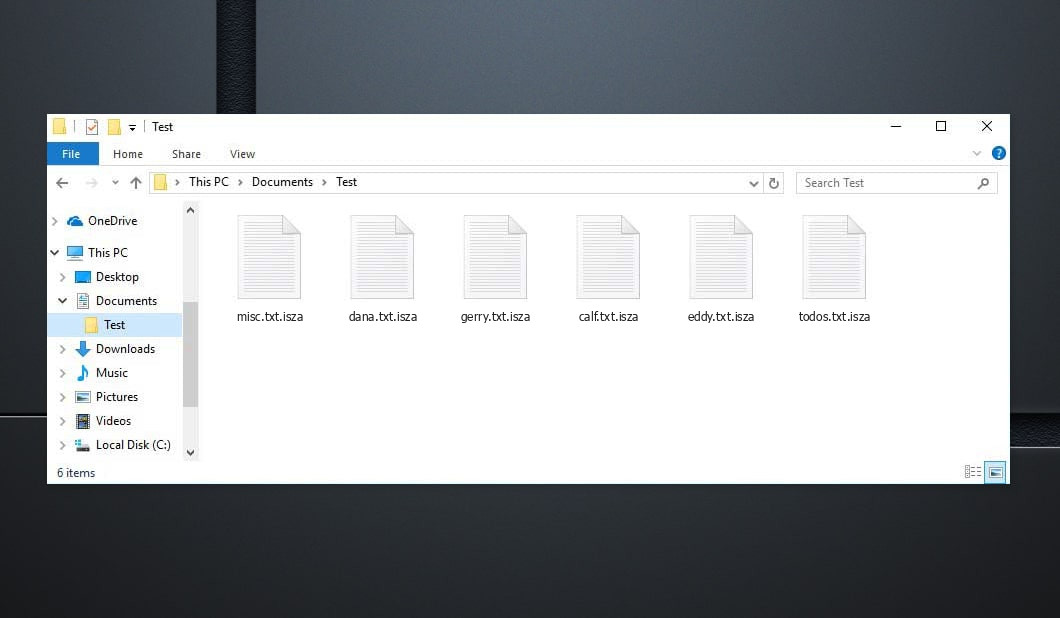

Der Isza Ransomware represents a COMPUTER danger utilized to blackmail its victims. Isza Infection may not point to any kind of apparent signs and symptoms, yet its existence is only found as soon as its work is executed.

The absence of symptoms is just one of the primary difficulties with this type of PC viruses. Sie können unentdeckt in das angegriffene System eindringen, and apply their work without revealing their task in the workstation. Aus diesem Grund können die meisten Kunden nichts tun, um die Infektion zu beenden, bevor sie ihr Ziel erreicht hat, und die Mission dieses, insbesondere, ist es, seine Opfer zu machen’ files unusable through information ciphering and after that indicating a ransom need.

The user is reported via a message that this infection places on their display that their only service of bringing their data back is by means of the payment of a particular amount of funds. This blackmailing part of this rip-off is very popular among the scams, Und es gibt eine ganze Reihe von Computerviren, die auf diese Weise verwendet werden. Diese Malware-Gruppe trägt den Namen Ransomware, und auch die Malware, auf die wir uns derzeit konzentrieren, fällt definitiv darunter.

Der Isza Schadsoftware wird erst offengelegt, wenn die Verschlüsselung der Dateien abgeschlossen ist. Der .isza Ransomware will after that express its demands using an daunting pop-up alert.It is through this alert that the customers learn exactly how they are expected to transfer their funds to the cyber fraudulences in charge of the Ransomware infection. In den meisten Fällen, Das Lösegeld würde in einer Kryptowährung verlangt – BitCoin. Diese Kryptowährungen sind wirklich schwer aufzuspüren, and a regular individual would certainly have no chance of knowing who they are really transferring their funds to. Das, Genau genommen, makes it really unlikely that the cyberpunk’s real identification would ever before obtain disclosed. Es ist eher ungewöhnlich, dass ein Ransomware-Cyberpunk vor Gericht steht, and also the application of cryptocurrency as the recommended repayment solution is the major reason for that.

Unten können Sie das Zitat entdecken from the Isza Textdatei:

AUFMERKSAMKEIT! Mach dir keine Sorge, Sie können alle Ihre Dateien zurückgeben! Alle Ihre Dateien wie Fotos, Datenbanken, Dokumente und andere wichtige Dokumente werden mit der stärksten Verschlüsselung und einem eindeutigen Schlüssel verschlüsselt. Die einzige Möglichkeit, Dateien wiederherzustellen, besteht darin, ein Entschlüsselungstool und einen eindeutigen Schlüssel für Sie zu erwerben. Diese Software entschlüsselt alle Ihre verschlüsselten Dateien. Welche Garantien haben Sie?? Sie können eine Ihrer verschlüsselten Dateien von Ihrem PC aus senden und wir entschlüsseln sie kostenlos. Aber wir können nur entschlüsseln 1 Datei kostenlos. Die Datei darf keine wertvollen Informationen enthalten. Sie können ein Video-Übersichts-Entschlüsselungstool herunterladen und ansehen: https://we.tl/t-2P5WrE5b9f Der Preis für den privaten Schlüssel und die Entschlüsselungssoftware beträgt $980. Rabatt 50% verfügbar, wenn Sie uns zuerst kontaktieren 72 Std., Das ist der Preis für Sie $490. Bitte beachten Sie, dass Sie Ihre Daten niemals ohne Bezahlung wiederherstellen können. Check deine E-Mails "Spam" oder "Müll" Ordner, wenn Sie keine Antwort mehr als erhalten 6 Std.. Um diese Software zu erhalten, müssen Sie an unsere E-Mail schreiben: wiederherstellenalldata@firemail.cc Reservieren Sie eine E-Mail-Adresse, um mit uns Kontakt aufzunehmen: gorentos@bitmessage.ch Unser Telegram-Konto: @datarestore

How to Isza virus encrypt your files?

Der .isza Virus document security is not mosting likely to be gotten rid of after the ransomware is removed. Der .isza Es wird versprochen, dass Ihnen der Zugangsschlüssel zur Virendokumentverschlüsselung ausgehändigt wird, wenn Sie den Lösegeldbetrag zahlen.

Jedoch, it is not uncommon for the hackers who support such threats to assure their targets a decryption secret for their encrypted files just to decline to supply that essential as soon as the payment obtains processed. Unnötig zu erwähnen, wenn Sie sich in einem ähnlichen Zustand befinden, Sie könnten nichts dagegen tun– Ihr Geld wäre sicherlich weg, und Ihre Daten wären sicherlich immer noch schwer zu erreichen. Aus diesem Grund ist es nicht wirklich sinnvoll, die Rückzahlung zu verschieben, zusätzlich, if you haven’t selected any different choices that might work.

Despite the fact that we pointed out that the encryption would certainly remain on your records even after the Ransomware is no longer in the system, erasing the virus is still incredibly vital. Nachdem Sie die Ransomware entfernt haben, you may additionally attempt the alternative data healing remedies we have created for you, and additionally your new files won’t be at threat of being encrypted. Um diese kryptovirale Bedrohung zu beseitigen, you are advised to complete the steps you will certainly come across listed below.

Isza SUMMARY:

| Name | .isza Virus |

| Typ | Ransomware |

| Bedrohungsstufe | Hoch (Ransomware ist bisher die schrecklichste Malware, die Sie erleben können) |

| Symptome | A Ransomware threat similar to this one would generally not disclose its presence up until the records obtain locked up |

| Werbekanal | Kanäle wie Spam-E-Mail-Werbung, und Malvertising werden normalerweise zur Verbreitung von Ransomware eingesetzt. |

| Datenwiederherstellungslösung | Emsisoft Decrypter |

| Erkennungsdienstprogramm |

.isza kann sich häufig selbst wiederherstellen, wenn Sie die Kerndateien nicht entfernen. Wir empfehlen, LOARIS TROJAN REMOVER herunterzuladen, um nach schädlichen Dienstprogrammen zu suchen. Dies kann Ihnen viel Zeit und Mühe ersparen, um alle mögliche Malware auf Ihrem Gerät effektiv zu entfernen.

Lesen Sie mehr über Loaris-Trojaner-Entferner (Lizenzvereinbarung, Datenschutz-Bestimmungen ).

Wenn Loaris eine Bedrohung erkennt, Sie müssen eine Lizenz kaufen, um es loszuwerden. |

Delete Isza Virus Ransomware

Bei einigen Schritten müssen Sie wahrscheinlich die Seite verlassen. Lesezeichen um später problemlos darauf zurückgreifen zu können.

Starten Sie neu Sicherheitsmodus (Verwenden Sie dieses Tutorial, wenn Sie nicht wissen, wie es geht).

Klicken STRG + SCHICHT + ESC gleichzeitig und gehen Sie zum Registerkarte „Prozesse“.. Versuchen Sie herauszufinden, welche Prozesse bösartig sind.

Rechtsklick auf jeden von ihnen und wählen Sie Öffnen Sie den Dateispeicherort. Überprüfen Sie anschließend die Dokumente mit dem Online-Dateiprüfer:

Sobald Sie ihren Ordner öffnen, die Prozesse beenden die kontaminiert sind, Dann Werden Sie ihre Ordner los.

Notiz:Wenn Sie besonders sind, wird etwas Teil der Gefahr - werde es los, auch wenn der Scanner es nicht bemerkt. Kein Antivirenprogramm kann alle Infektionen erkennen.

Halten Sie weiter Gewinnen + R. Und dann kopieren & Fügen Sie Folgendes ein:

- Notizblock %windir%/system32/Drivers/etc/hosts

Ein neues Dokument wird geöffnet. Für den Fall, dass Sie gehackt werden, Unten sind viele andere IP-Adressen mit Ihrem Gerät verbunden. Siehe das unten aufgeführte Bild:

Für den Fall, dass es unten verdächtige IPs gibt „localhost” – Kontaktieren Sie uns in den Kommentaren.

Verwenden STRG + SCHICHT + ESC gleichzeitig und greifen Sie auf die zu Registerkarte „Start“.:

Weiter zu Programmname und wählen Sie „Deaktivieren“.

Bedenken Sie, dass Ransomware möglicherweise sogar einen falschen Entwicklernamen in ihren Prozess einbezieht. Sie müssen jeden Vorgang überprüfen und sich davon überzeugen, dass er legitim ist.

Loswerden Isza Virus, Möglicherweise müssen Sie sich mit Systemdateien und Registern befassen. Wenn Sie einen Fehler machen und das Falsche entfernen, kann dies zu Schäden an Ihrem Gerät führen.

Sie können den Systemschaden verhindern, indem Sie LOARIS TROJAN REMOVER auswählen - A high-quality Isza removal software.

Rezension lesen über LOARIS-TROJAN-ENTFERNER (Lizenzvereinbarung, Datenschutz-Bestimmungen ).

Suchen für die Ransomware in Ihren Registern und beseitigen, abschütteln die Einträge. Seien Sie sehr vorsichtig – Sie können Ihr System zerstören, wenn Sie Einträge entfernen, die nicht mit der Ransomware in Zusammenhang stehen.

Geben Sie Folgendes in das Windows-Suchfeld ein:

- %Anwendungsdaten%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Beseitigen Sie alles in Temp. Endlich, Schauen Sie einfach nach, was kürzlich hinzugefügt wurde. Vergessen Sie nicht, uns einen Kommentar zu hinterlassen, wenn Sie auf ein Problem stoßen!

How to Decrypt .isza files?

Djvu Ransomware gibt es im Wesentlichen in zwei Versionen.

- Alte Version: Die meisten älteren Erweiterungen (von „.djvu“ bis „.carote“) Die Entschlüsselung für die meisten dieser Versionen wurde zuvor vom STOPDecrypter-Tool unterstützt falls Dateien mit einem Offline-Schlüssel infiziert sind. Die gleiche Unterstützung wurde in das neue integriert Emsisoft Decryptor für diese alten Djvu-Varianten. Der Entschlüsseler dekodiert Ihre Dateien nur, ohne Dateipaare zu übermitteln, wenn Sie über einen verfügen OFFLINE-SCHLÜSSEL.

- Neue Version: Die neuesten Erweiterungen wurden etwa Ende August veröffentlicht 2019 nachdem die Ransomware geändert wurde. Dazu gehört auch .coharos, .Shariz, .Dann, .Hier, .Bauernhof, .seto, peta, .Moka, .Medikamente, .Quacksalber, .dumm, .Karl, .Distanz, .Booten usw..Diese neuen Versionen wurden nur mit Emsisoft Decryptor unterstützt.

"Der Entschlüsseler kann meine Dateien nicht entschlüsseln?"

In den meisten Fällen deutet dies darauf hin, dass Sie über eine Online-ID verfügen. It can also indicate your documents were secured by a newer variant of STOP/Djvu.

- Offline-ID. When the ransomware can't attach to its command and control web servers while securing your documents, Es verwendet einen integrierten Verschlüsselungsschlüssel und eine integrierte ID. Offline-IDs enden normalerweise in t1 and are generally easy to identify. Since the offline key as well as ID just alter with each variant/extension, everyone who has actually had their files encrypted by the very same variant will have the exact same ID and also the files will be decryptable by the very same key (oder "persönlicher Schlüssel, wenn es um RSA-Sicherheit geht).

- Online-ID. Zumeist ist die Ransomware in der Lage, sich beim Sichern von Dokumenten mit ihren Befehls- und Kontrollservern zu verbinden, as well as when this happens the web servers respond by producing arbitrary keys for every infected computer system. Da jedes Computersystem seinen eigenen Schlüssel hat, Sie können keinen Schlüssel von einem anderen Computer zum Entschlüsseln Ihrer Dokumente verwenden. The decrypter can functioning around this with older variants as long as it has some help, nonetheless for newer versions there is absolutely nothing that can be done to recuperate documents.

Für den Fall, dass das Tutorial nicht hilft, Laden Sie das von uns empfohlene Anti-Malware-Tool herunter oder probieren Sie es aus Kostenloser Online-Virenprüfer. Außerdem, Sie können uns jederzeit in den Kommentaren um Hilfe bitten!

Hinterlasse einen Kommentar