Zástupci Cloudflare uvedli, že někteří zaměstnanci jejich společnosti byli napadeni hackery pomocí phishingových SMS, a jejich pověření byly ukradeny. Zaměstnanci Twilio byli minulý týden vystaveni podobnému útoku, a společnost byla nakonec napadena.

Dovolte mi, abych vám připomněl, že na začátku tohoto týdne se dozvěděl o hackování Twilio, společnost zabývající se vývojem a poskytováním cloudových služeb PaaS. Ukázalo se, že začátkem srpna, neznámí útočníci získali přístup k datům některých jejích klientů, které předtím kompromitovaly účty zaměstnanců Twilio.

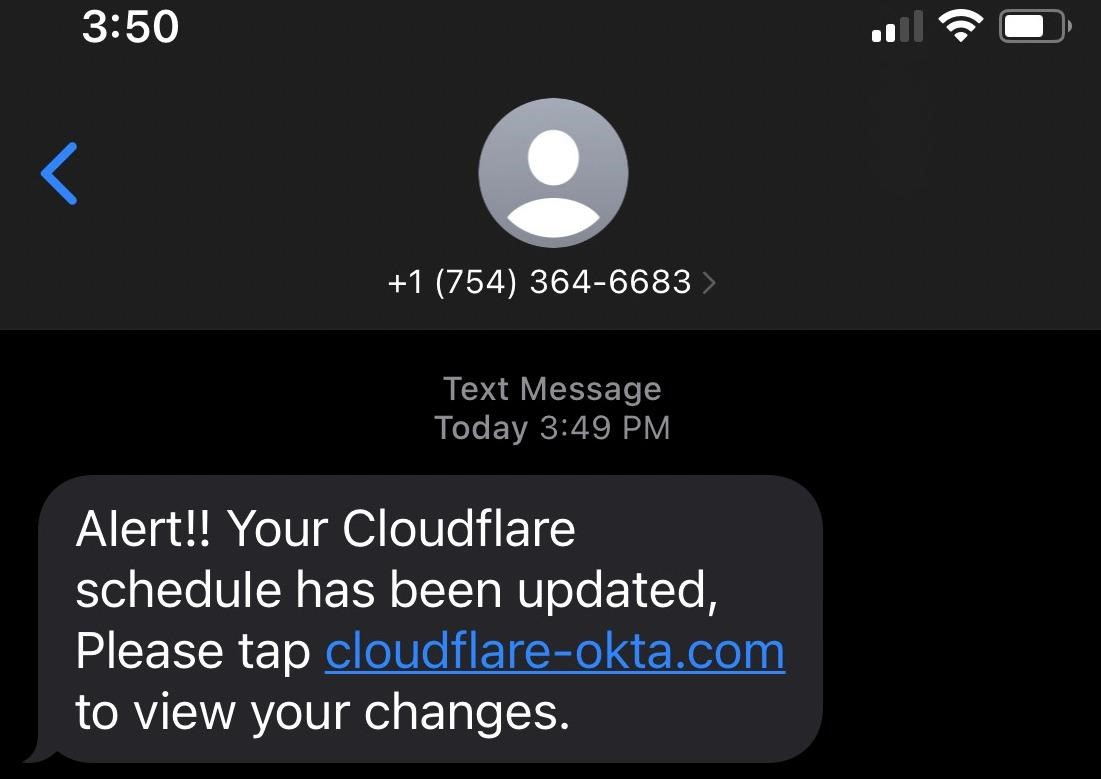

V rámci phishingového útoku na zaměstnance Twilio, hackeři vystupovali jako zástupci IT oddělení společnosti. V jejich SMS zprávách, požádali lidi, aby klikali na odkazy obsahující klíčová slova, jako je Twilio, Okta a SSO, poté byly oběti převezeny na falešnou přihlašovací stránku Twilio. Lidé byli přesvědčeni, aby klikali na škodlivé odkazy s varováním, že jejich hesla údajně vypršela nebo že je čas je změnit podle plánu, protože byly zastaralé.

Napsali to představitelé Twilio další společnosti byly vystaveny podobným útokům, spolu s nimiž se Twilio pokusil opustit útok vetřelců. Jména dalších dotčených společností nebyla zveřejněna.

Tak jako mračna nyní hlásí, jedním z cílů hackerů byli jeho zaměstnanci. V tomto případě, útočníci provedli stejný phishingový útok prostřednictvím SMS a úspěšně ukradli přihlašovací údaje, ale nemohli se s nimi přihlásit: hackeři neměli přístup ke klíčům FIDO2, které společnost používá.

Celkem 76 zaměstnanci a jejich rodiny obdrželi phishingové zprávy. Padělky pocházely z T-Mobile čísla a přesměrovali oběti na falešné přihlašovací stránky Cloudflare Okta hostované na cloudflare-okta[.]com doména. Tato doména byla registrována prostřednictvím Vepřová buchta registrátor, který byl také použit k registraci domén viděných při útoku Twilio.

Přestože se útočníci pokusili vstoupit do našich systémů s kompromitovanými přihlašovacími údaji, nedokázali obejít požadavek na hardwarový klíč.říká společnost.

Cloudflare po útoku údajně přijal řadu ochranných opatření:

- zablokoval phishingovou doménu pomocí Cloudflare Gateway;

- identifikoval všechny dotčené zaměstnance Cloudflare a resetoval ohrožené přihlašovací údaje;

- identifikoval a zablokoval infrastrukturu vetřelců;

- aktualizované metody detekce k identifikaci případných následných pokusů o útok;

- auditované protokoly přístupu hledající další známky útoků.

Zanechat komentář