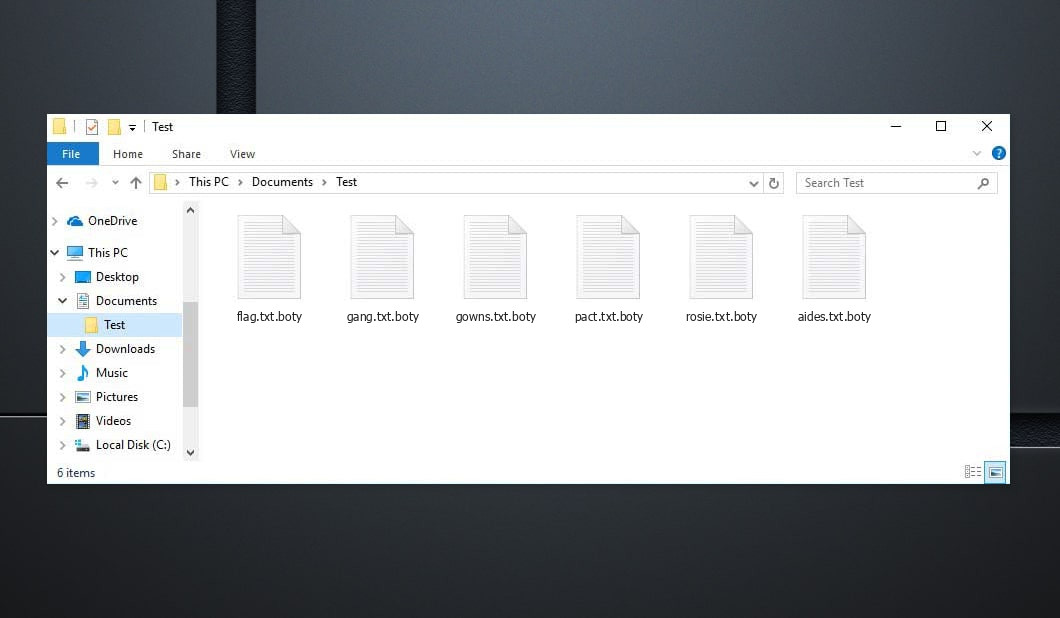

This article intends to help you delete Boty Ransomware for free. Нашите насоки също обясняват как всеки .boty files може да се дешифрира.

Boty Virus

The Boty Ransomware represents a PC risk made use of to blackmail its sufferers. Boty Infection may not indicate any type of obvious signs, yet its existence is only discovered as quickly as its job is carried out.

The lack of symptoms is among the major troubles with this sort of COMPUTER viruses. Те могат да проникнат в атакуваната система незабелязани, and apply their work without revealing their activity in the workstation. This is why most consumers are unable to do anything to terminate the infection before it has finished its mission, както и целта на този, специално, е да направи своите страдащи’ data unusable by means of data ciphering and then showing a ransom money demand.

The customer is reported using a message that this infection places on their screen that their only service of bringing their information back is by means of the repayment of a particular quantity of funds. This blackmailing component of this rip-off is preferred amongst the fraudulences, as well as there’s an entire group of PC malware that’s utilized in this manner. Тази група злонамерен софтуер се нарича Ransomware, as well as the malware we are presently focusing on definitely drops under it.

The Boty зловреден софтуер се разкрива само след като е завършил криптирането на документите. The .boty Ransomware will certainly after that share its demands using an daunting pop-up alert.It is through this alert that the customers discover just how they are anticipated to transfer their funds to the cyber frauds responsible for the Ransomware infection. В повечето случаи, парите за откуп ще бъдат поискани в криптовалута – биткойн. Тези криптовалути са наистина трудни за проследяване, and a typical user would have no chance of understanding that they are really transferring their funds to. Това, всъщност, makes it actually not likely that the hacker’s true identity would certainly ever before obtain revealed. Доста необичайно е киберпънк с Ransomware да бъде изправен пред съда, and the application of cryptocurrency as the suggested payment service is the main factor for that.

По-долу можете да намерите офертата from the Boty текстов файл:

ВНИМАНИЕ!! не се притеснявай, можете да върнете всичките си файлове! Всички ваши файлове като снимки, бази данни, документи и други важни са криптирани с най-силното криптиране и уникален ключ. Единственият метод за възстановяване на файлове е закупуването на инструмент за дешифриране и уникален ключ за вас. Този софтуер ще дешифрира всички ваши криптирани файлове. Какви гаранции имаш? Можете да изпратите един от вашите шифровани файлове от компютъра си и ние го дешифрираме безплатно. Но можем само да дешифрираме 1 файл безплатно. Файлът не трябва да съдържа ценна информация. Можете да получите и разгледате инструмента за дешифриране на преглед на видео: https://we.tl/t-2P5WrE5b9f Цената на частния ключ и софтуера за дешифриране е $980. Отстъпка 50% налични, ако първо се свържете с нас 72 часа, това е цената за вас $490. Моля, имайте предвид, че никога няма да възстановите данните си без плащане. Проверявате електронната си поща "Спам" или "боклуци" папка, ако не получите отговор повече от 6 часа. За да получите този софтуер, трябва да пишете на нашия имейл: restorealldata@firemail.cc Запазете имейл адрес за връзка с нас: gorentos@bitmessage.ch Нашият акаунт в Telegram: @datarestore

How to Boty virus encrypt your files?

The .boty Virus document security is not going to be eliminated after the ransomware is deleted. The .boty Обещава се да ви бъде даден ключ за достъп за криптиране на вирусни документи, когато платите сумата на откупа.

въпреки това, it is not unusual for the hackers who back up such hazards to promise their targets a decryption key for their encrypted documents just to refuse to supply that essential as soon as the settlement obtains refined. Излишно е да се обсъжда, ако изпаднете в подобно състояние, не бихте могли да направите нищо по въпроса– вашите средства ще изчезнат, и също така вашата информация ще бъде трудно достъпна. This is why it isn’t actually smart idea to transfer the settlement, допълнително, ако не сте използвали някакъв вид различни опции, които може да работят.

Even though we discussed that the security would stay on your files even after the Ransomware is no more in the system, removing the virus is still extremely crucial. След като премахнете Ransomware, you might additionally try the alternative file healing services we have established for you, as well as additionally your brand-new documents won’t be at danger of being encrypted. За да изтриете тази криптовирусна опасност, препоръчваме ви да изпълните стъпките, които със сигурност ще изпитате по-долу.

Boty SUMMARY:

| Име | .boty Virus |

| Тип | Ransomware |

| Ниво на заплаха | Високо (Ransomware досега е най-ужасният злонамерен софтуер, който можете да срещнете) |

| Симптоми | A Ransomware threat such as this one would normally not expose its visibility up until the files get locked up |

| Канал за промоция | Канали като спам имейл промоция, и злонамерената реклама обикновено се използват за разпространение на Ransomware. |

| Решение за възстановяване на данни | Emsisoft Decrypter |

| Помощна програма за откриване |

.boty може да се възстанови много пъти, ако не се отървете от основните му файлове. Предлагаме да изтеглите LOARIS TROJAN REMOVER, за да сканирате за злонамерени помощни програми. Това може да ви спести много време и усилия, за да се отървете ефективно от целия възможен злонамерен софтуер във вашето устройство.

Прочетете повече за Loaris Trojan Remover (Лицензионно споразумение, Политика за поверителност ).

Ако Лоарис идентифицира заплаха, ще трябва да закупите лиценз, за да се отървете от него. |

Delete Boty Virus Ransomware

Някои от стъпките вероятно ще изискват да излезете от страницата. Отметка за да се върнете лесно към него по-късно.

Рестартирайте в Безопасен режим (използвайте този урок, ако не знаете как да го направите).

Кликнете CTRL + SHIFT + ESC едновременно и отидете на Раздел Процеси. Опитайте се да определите кои процеси са злонамерени.

Кликнете с десния бутон на всеки от тях и изберете Отворете местоположението на файла. След това проверете документите с онлайн инструмент за проверка на файлове:

След като отворите тяхната папка, прекратете процесите които са замърсени, тогава отървете се от техните папки.

Забележка:Ако сте сигурни, че нещо принадлежи към риска - Премахни го, дори ако скенерът не го забележи. Нито едно антивирусно приложение не може да определи всички инфекции.

Продължете да държите Печеля + Р. И след това копирайте & поставете следното:

- notepad %windir%/system32/Drivers/etc/hosts

Ще се отвори нов файл. В случай, че ви хакнат, ще има много други IP адреси, свързани с вашето устройство близо до дъното. Разгледайте снимката по-долу:

В случай, че има подозрителни IP адреси по-долу „локален хост” – свържете се с нас в коментарите.

Използвайте CTRL + SHIFT + ESC едновременно и достъп до Раздел Стартиране:

Продължи към Име на програмата и изберете „Деактивиране“.

Имайте предвид, че рансъмуерът може дори да включва фалшиво име на програмист в своя процес. Трябва да проверите всеки процес и да бъдете убедени, че е законен.

Да се отърва от Boty Virus, може да се наложи да се справите със системни файлове и регистри. Да направите грешка и да се отървете от грешното нещо може да навреди на вашето устройство.

Можете да предотвратите повредата на системата, като изберете LOARIS TROJAN REMOVER - а high-quality Boty removal software.

Прочетете отзива за LOARIS TROJAN REMOVER (Лицензионно споразумение, Политика за поверителност ).

Виж за ransomware във вашите регистри и отървавам се от записите. Бъдете много внимателни – можете да унищожите системата си, ако премахнете записи, които не са свързани с ransomware.

Въведете всяко от следните в полето за търсене на Windows:

- %AppData%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %Temp%

Отървете се от всичко в Temp. Накрая, просто проверете за всичко, добавено наскоро. Не забравяйте да ни оставите коментар, ако срещнете някакъв проблем!

How to Decrypt .boty files?

Djvu Ransomware по същество има две версии.

- Стара версия: Повечето по-стари разширения (от „.djvu“ до „.carote“) дешифрирането за повечето от тези версии преди това се поддържаше от инструмента STOPDecrypter в случай на заразени файлове с офлайн ключ. Същата поддръжка е включена в новия Emsisoft Decryptor за тези стари варианти на Djvu. Дешифраторът само ще декодира вашите файлове, без да изпраща файлови двойки, ако имате ОФЛАЙН КЛЮЧ.

- Нова версия: Най-новите разширения бяха пуснати около края на август 2019 след промяна на рансъмуера. Това включва .coharos, .Шариз, .тогава, .хесе, .ферма, .сето, пета, .мока, .лекарства, .шарлатанин, .глупав, .карл, .разстояние, .зареждане и т.н..Тези нови версии се поддържаха само с Emsisoft Decryptor.

"Дешифраторът не може да дешифрира файловете ми?"

В по-голямата си част това означава, че имате онлайн ID. It might also suggest your documents were secured by a more recent version of STOP/Djvu.

- Офлайн ID. When the ransomware can not link to its command as well as control servers while encrypting your documents, той използва интегриран ключ за криптиране, а също и интегриран идентификатор. Офлайн идентификаторите обикновено завършват на t1 as well as are usually easy to recognize. Тъй като офлайн ключът и ID се трансформират само с всеки вариант/разширение, everybody who has had their documents encrypted by the very same variation will certainly have the same ID and also the files will be decryptable by the very same key (или "частен ключ в случай на RSA файлово криптиране).

- Онлайн ID. In most cases the ransomware has the ability to link to its command and control servers when it encrypts files, as well as when this takes place the web servers respond by creating random keys for each infected computer. Тъй като всяка компютърна система има свой собствен ключ, не можете да използвате ключ от друг компютър, за да дешифрирате вашите документи. The decrypter is capable of functioning around this with older variants as long as it has some assistance, въпреки това за по-новите варианти не може да се направи нищо за възстановяване на данните.

В случай, че урокът не помогне, изтеглете инструмента против злонамерен софтуер, който предлагаме, или опитайте безплатна онлайн програма за проверка на вируси. освен това, винаги можете да ни помолите за помощ в коментарите!

Оставете коментар