This article intends to help you delete Repg Ransomware at no cost. Наш посібник також пояснює, як це зробити .repg files можна відновити.

Repg Virus

The Repg Програми-вимагачі представляють КОМП'ЮТЕРНУ небезпеку, яка використовується для шантажу своїх жертв. Repg Зараження може не вказувати на якісь помітні симптоми, yet its presence is only uncovered as quickly as its work is executed.

The lack of signs is one of the primary problems with this sort of PC infections. Вони можуть проникнути в уражену систему непоміченими, а також застосовувати свою роботу, не показуючи свою діяльність на робочій станції. This is why most clients are not able to do anything to end the infection before it has actually completed its objective, а також місію цього, зокрема, is to make its sufferers' documents pointless through information ciphering and after that indicating a ransom money need.

The customer is reported by means of a message that this infection places on their display that their only option of bringing their information back is by means of the settlement of a specific amount of funds. This blackmailing element of this fraud is popular amongst the frauds, а також існує ціла група КОМП’ЮТЕРНИХ шкідливих програм, які використовуються таким чином. Ця група шкідливих програм називається Ransomware, і зловмисне програмне забезпечення, на якому ми зараз зосереджуємося, безумовно, підпадає під нього.

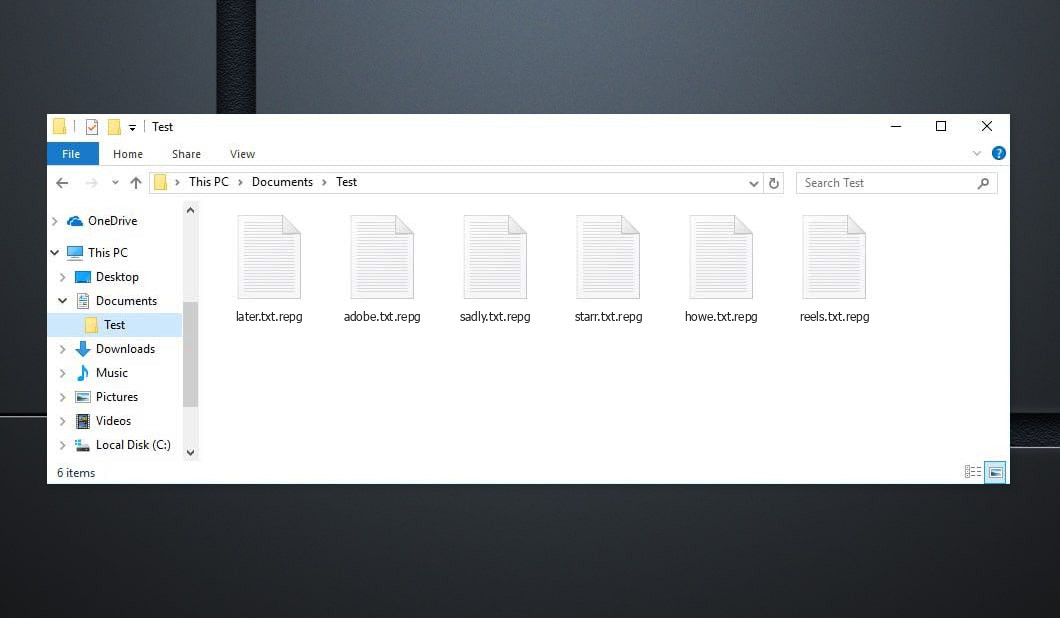

The Repg зловмисне програмне забезпечення розкривається лише після завершення шифрування файлів. The .repg Програмне забезпечення-вимагач обов’язково розкриє свої вимоги за допомогою лякаючого спливаючого сповіщення.It is via this alert that the customers find out just how they are expected to move their funds to the cyber frauds responsible for the Ransomware infection. За багатьох обставин, викуп, безумовно, попросили б у криптовалюті - Біткойн. Ці криптовалюти справді важко відстежити, as well as a typical individual would certainly have no chance of recognizing who they are actually transferring their funds to. Це, насправді, makes it really unlikely that the hacker's real identity would certainly ever get disclosed. Кіберпанк-вимагач постає перед судом досить рідко, as well as the application of cryptocurrency as the recommended payment option is the main factor for that.

Listed below you can discover the quote from the Repg text file:

УВАГА! не хвилюйся, ви можете повернути всі свої файли! Усі ваші файли як фотографії, бази даних, документи та інші важливі дані зашифровані за допомогою найнадійнішого шифрування та унікального ключа. Єдиним способом відновлення файлів є придбання інструменту дешифрування та унікального ключа. Це програмне забезпечення розшифрує всі ваші зашифровані файли. Які у вас гарантії? Ви можете надіслати один із своїх зашифрованих файлів зі свого комп’ютера, і ми розшифруємо його безкоштовно. Але ми можемо лише розшифрувати 1 файл безкоштовно. Файл не повинен містити цінної інформації. Ви можете отримати та переглянути інструмент дешифрування відео огляду: https://we.tl/t-2P5WrE5b9f Вартість закритого ключа та програмного забезпечення для дешифрування становить $980. Знижка 50% доступний, якщо ви спершу зв’яжетеся з нами 72 години, це ціна для вас $490. Зверніть увагу, що ви ніколи не відновите свої дані без оплати. Перевірити свою електронну пошту "Спам" або "Сміття" папку, якщо ви не отримаєте відповідь більше ніж 6 години. Щоб отримати цю програму, вам необхідно написати нам на електронну пошту: restorealldata@firemail.cc Зарезервуйте адресу електронної пошти, щоб зв'язатися з нами: gorentos@bitmessage.ch Наш аккаунт в Telegram: @datarestore

How to Repg virus encrypt your files?

The .repg Infection document security is not going to be eliminated after the ransomware is deleted. The .repg Вам обіцяють надати ключ доступу до шифрування вірусного документа, коли ви заплатите суму викупу.

Проте, it is not uncommon for the criminals who stand behind such risks to assure their targets a decryption trick for their encrypted files just to decline to supply that vital as quickly as the repayment obtains processed. Немає потреби обговорювати, якщо ви зіткнетеся з подібною проблемою, ти б не міг нічого з цим зробити-- ваші кошти зникнуть, а також ваша інформація, безумовно, все ще буде недоступною. This is why it isn't truly wise idea to transfer the repayment, додатково, if you have not selected any kind of different choices that may be effective.

Although we pointed out that the file encryption would continue to be on your papers even after the Ransomware is no more in the system, removing the virus is still incredibly vital. Після того, як ви позбудетеся програми-вимагача, you may additionally try the alternate file recovery options we have actually created for you, as well as additionally your brand-new files will not be at risk of being secured. Щоб усунути цю криптовірусну небезпеку, you are suggested to complete the steps you will encounter listed below.

Repg SUMMARY:

| Ім'я | .repg Virus |

| Тип | програми-вимагачі |

| Рівень загрози | Високий (Програми-вимагачі на сьогоднішній день є найгіршою шкідливою програмою, з якою ви можете зіткнутися) |

| Симптоми | A Ransomware threat similar to this one would normally not expose its presence until the records obtain locked up |

| Канал просування | Такі канали, як просування спаму електронною поштою, і шкідлива реклама зазвичай використовуються для поширення програм-вимагачів. |

| Рішення для відновлення даних | Emsisoft Decrypter |

| Утиліта виявлення |

.repg може відновлюватися багато разів, якщо ви не позбудетеся його основних файлів. Ми пропонуємо завантажити Loaris Trojan Remover для пошуку шкідливих утиліт. Це може заощадити вам багато часу та зусиль, щоб ефективно позбутися всіх можливих шкідливих програм у вашому пристрої.

Докладніше про Loaris Trojan Remover (Ліцензійна угода, Політика конфіденційності ).

Якщо Лоаріс виявить загрозу, вам потрібно буде купити ліцензію, щоб позбутися його. |

Delete Repg Virus Ransomware

Деякі з кроків, імовірно, вимагатимуть вийти зі сторінки. Закладка щоб легко повернутися до нього пізніше.

Перезавантажте в Безпечний режим (скористайтеся цим посібником, якщо ви не знаєте, як це зробити).

Натисніть CTRL + SHIFT + ВИХІД одночасно і перейти до Вкладка «Процеси».. Спробуйте визначити, які процеси є шкідливими.

Клацніть правою кнопкою миші на кожному з них і виберіть Відкрийте розташування файлу. Потім перевірте документи за допомогою онлайнової перевірки файлів:

Як тільки ви відкриєте їх папку, завершити процеси які забруднені, потім позбутися своїх папок.

Примітка:Якщо ви конкретний, щось належить до небезпеки - видали це, навіть якщо сканер цього не помічає. Жодна антивірусна програма не може визначити всі інфекції.

Продовжуйте тримати перемога + Р. А потім скопіювати & вставте наступне:

- блокнот %windir%/system32/Drivers/etc/hosts

Обов'язково відкриється новий документ. У випадку, якщо вас зламали, внизу буде багато інших IP-адрес, підключених до вашого пристрою. Розгляньте малюнок нижче:

Якщо нижче є підозрілі IP-адреси "локальний хост” – зв’яжіться з нами в коментарях.

використання CTRL + SHIFT + ВИХІД одночасно та отримати доступ до Вкладка запуску:

Приступити до Назва програми і виберіть «Вимкнути».

Майте на увазі, що програма-вимагач може навіть містити підроблене ім’я розробника у своєму процесі. Ви повинні перевірити кожен процес і переконатися, що він законний.

Щоб позбутися Repg Virus, можливо, вам доведеться мати справу з системними файлами та реєстрами. Зробити помилку та позбутися неправильної речі може зашкодити вашому пристрою.

Ви можете запобігти пошкодженню системи, вибравши Loaris Trojan Remover - a high-quality Repg removal software.

Читати відгук про Loaris Trojan Remover (Ліцензійна угода, Політика конфіденційності ).

Подивіться для програма-вимагач у ваших реєстрах і позбуватися записи. Будьте дуже обережні – ви можете зруйнувати свою систему, якщо видалите записи, не пов’язані з програмою-вимагачем.

Введіть кожне з наступного в полі пошуку Windows:

- %Дані програми%

- %LocalAppData%

- %ProgramData%

- %WinDir%

- %темп%

Позбудьтеся всього в Temp. Нарешті, просто перевірте, чи є все, що нещодавно додано. Не забудьте залишити нам коментар, якщо у вас виникнуть проблеми!

How to Decrypt .repg files?

Djvu Ransomware фактично має дві версії.

- Стара версія: Більшість старих розширень (від «.djvu» до «.carote») дешифрування для більшості цих версій раніше підтримувалося інструментом STOPDecrypter у випадку, якщо заражені файли з автономним ключем. Ця ж підтримка була включена в новий Emsisoft Decryptor для цих старих варіантів Djvu. Дешифрувальник лише розкодує ваші файли без надсилання пар файлів, якщо у вас є КЛЮЧ OFFLINE.

- Нова версія: Найновіші розширення випущені приблизно в кінці серпня 2019 після зміни програми-вимагача. Це включає .coharos, .Шаріз, .потім, .hese, .ферма, .сето, peta, .мока, .ліки, .квак, .дурний, .карл, .відстань, .завантаження тощо….Ці нові версії підтримувалися лише Emsisoft Decryptor.

"Дешифратор не може розшифрувати мої файли?"

У багатьох випадках це означає, що у вас є онлайн-ідентифікатор. It can additionally mean your files were secured by a newer variation of STOP/Djvu.

- Offline ID. When the ransomware can't link to its command and control web servers while encrypting your data, it uses a built-in file encryption key as well as an integrated ID. Офлайн-ідентифікатори зазвичай закінчуються на t1 and are normally very easy to determine. Оскільки офлайн-ключ, а також ідентифікатор трансформуються лише з кожним варіантом/розширенням, every person who has actually had their documents secured by the same version will have the same ID as well as the files will certainly be decryptable by the same key (або "закритий ключ у разі безпеки RSA).

- Онлайн ID. In most cases the ransomware is able to connect to its command as well as control web servers when it secures data, as well as when this takes place the web servers react by creating random keys for every contaminated computer system. Враховуючи, що кожна комп’ютерна система має свій власний ключ, ви не можете використовувати ключ від іншого комп'ютера для розшифровки файлів. The decrypter is capable of functioning about this with older versions as long as it has some help, nevertheless for newer variants there is absolutely nothing that can be done to recover documents.

У випадку, коли підручник не допоможе, завантажте інструмент захисту від зловмисного програмного забезпечення, який ми пропонуємо, або спробуйте безкоштовна онлайн перевірка вірусів. Крім того, Ви завжди можете звернутися до нас за допомогою в коментарях!

Залишити коментар