Denna artikel har för avsikt att hjälpa dig att ta bort Iiof Ransomware utan kostnad. Vår manual förklarar också hur ev .iiof filer kan återställas.

Iiof Virus

De Iiof Ransomware står för en DATOR-fara som används för att utpressa sina drabbade. Iiof Infektion kanske inte pekar på några märkbara tecken, ändå avslöjas dess existens så snabbt som dess arbete utförs.

Frånvaron av tecken och symtom är bara en av de främsta svårigheterna med denna typ av DATORinfektioner. De kan tränga in i det attackerade systemet oupptäckt, och genomföra sitt jobb utan att avslöja sin uppgift på arbetsstationen. Det är därför de flesta kunder inte kan göra någonting för att avsluta infektionen innan den har uppnått sitt mål, och syftet med denna, specifikt, är att göra sina offers data meningslösa genom datachiffrering och sedan visa ett krav på lösenpengar.

Individen rapporteras via ett meddelande som denna infektion visar deras display att deras enda tjänst att återföra sin information är via betalning av en viss mängd pengar. Detta utpressande element i denna bedrägeri är otroligt populärt bland bedrägerierna, och det finns ett helt team av PC-skadlig programvara som används på detta sätt. Denna skadliga programgrupp kallas Ransomware, och skadlig programvara som vi för närvarande fokuserar på faller verkligen under den.

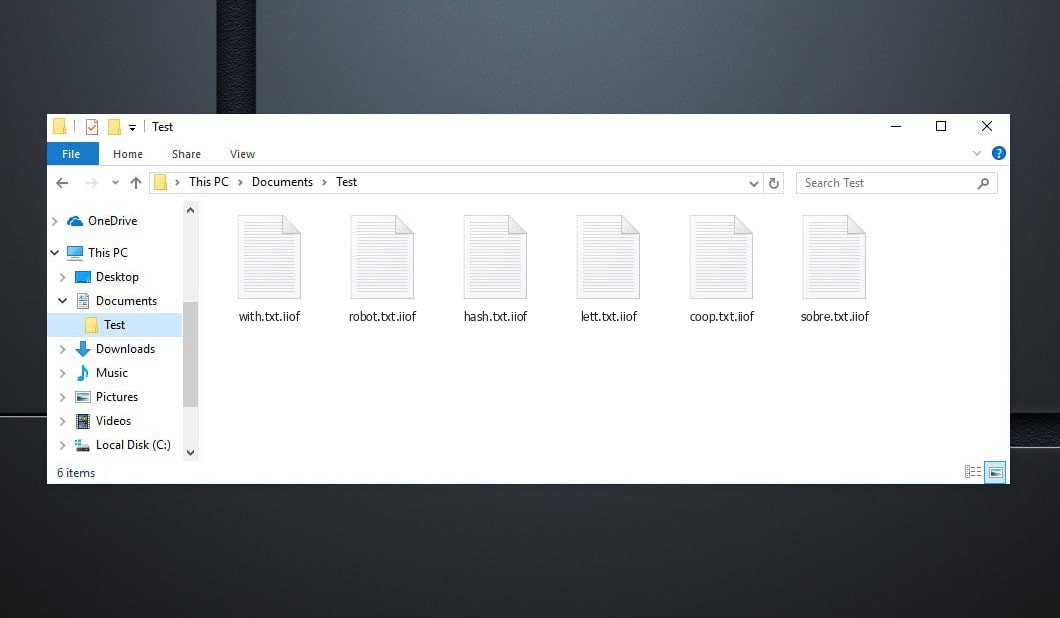

De Iiof skadlig programvara avslöjas först när den har slutfört krypteringen av dokumenten. De .iiof Ransomware kommer efter det att dela sina krav med hjälp av en utmanande popup-varning.Det är med hjälp av denna varning som kunderna tar reda på exakt hur de förväntas flytta sina pengar till cyberbedrägerier som ansvarar för Ransomware-infektionen. I många fall, lösen skulle begäras i en kryptovaluta - BitCoin. Dessa kryptovalutor är faktiskt svåra att spåra, och även en vanlig kund skulle verkligen inte ha någon chans att förstå vem de verkligen överför sina pengar till. Detta, i själva verket, gör det faktiskt osannolikt att cyberpunkens verkliga identitet någonsin skulle avslöjas. Det är ganska ovanligt att en Ransomware-cyberpunk står inför domstolen, och även tillämpningen av kryptovaluta som det rekommenderade betalningsmedlet är huvudfaktorn för det.

Nedan hittar du offerten från Iiof textfil:

UPPMÄRKSAMHET! Oroa dig inte, du kan returnera alla dina filer! Alla dina filer som foton, databaser, dokument och andra viktiga är krypterade med starkaste kryptering och unik nyckel. Den enda metoden för att återställa filer är att köpa dekrypteringsverktyg och unik nyckel åt dig. Denna programvara kommer att dekryptera alla dina krypterade filer. Vilka garantier du har? Du kan skicka en av dina krypterade filer från din PC och vi dekrypterar den gratis. Men vi kan bara dekryptera 1 fil gratis. Filen får inte innehålla värdefull information. Du kan få och titta videoöversikt dekryptera verktyg: https://we.tl/t-2P5WrE5b9f Priset för privat nyckel och dekrypteringsmjukvara är $980. Rabatt 50% tillgänglig om du kontaktar oss först 72 timmar, det är priset för dig $490. Observera att du aldrig kommer att återställa dina data utan betalning. Kolla din mail "Spam" eller "Skräp" mapp om du inte får svar mer än 6 timmar. För att få denna programvara behöver du skriva på vår e-post: restorealldata@firemail.cc Boka e-postadress för att kontakta oss: gorentos@bitmessage.ch Vårt Telegram-konto: @datarestore

Hur man Iiof virus krypterar dina filer?

De .iiof Kryptering av infektionsfilfiler kommer troligen inte att tas bort efter att ransomware har tagits bort. De .iiof Krypteringsnyckel för virusdokument utlovas att ges till dig när du betalar lösensumman.

Ändå, det är inte ovanligt att hackare som garanterar sådana risker garanterar sina mål en dekrypteringshemlighet för sina krypterade dokument bara för att vägra tillhandahålla det nödvändiga så fort återbetalningen blir förfinad. Onödigt att diskutera, om du hamnar i ett sådant här tillstånd, du skulle inte kunna göra något åt det-- dina pengar skulle vara borta, och även din information skulle säkert fortfarande vara ouppnåelig. Det är därför det inte är riktigt smart att flytta återbetalningen, dessutom, om du inte har gått med någon form av alternativa val som kan fungera.

Trots det faktum att vi diskuterade att krypteringen säkert skulle finnas kvar på dina dokument även efter att Ransomware inte längre finns i systemet, att radera viruset är fortfarande mycket viktigt. Efter att du blivit av med Ransomware, du kan dessutom prova de alternativa dokumentläkningsmedel som vi har tagit fram åt dig, och dessutom kommer dina nya dokument inte att riskera att säkras. För att ta bort denna kryptovirala fara, du rekommenderas att slutföra de åtgärder som du säkert kommer att uppleva nedan.

Iiof SAMMANFATTNING:

| namn | .iiof Virus |

| Typ | Ransomware |

| Hotnivå | Hög (Ransomware är hittills den värsta skadliga programvaran du kan uppleva) |

| Symtom | Ett ransomware-hot som detta skulle vanligtvis inte avslöja dess existens förrän dokumenten är säkrade |

| Kampanjkanal | Kanaler som spam e-post marknadsföring, och malvertising är normalt de som används för att sprida Ransomware. |

| Lösning för dataåterställning | Emsisoft Decrypter |

| Detektionsverktyg |

.iiof kan återställa sig själv många gånger om du inte blir av med dess kärnfiler. Vi föreslår att du laddar ner Loaris Trojan Remover för att söka efter skadliga verktyg. Detta kan spara mycket tid och ansträngningar för att effektivt bli av med all möjlig skadlig programvara i din enhet.

Läs mer om Loaris Trojan Remover (Licensavtal, Integritetspolicy ).

Om Loaris identifierar ett hot, du måste köpa en licens för att bli av med den. |

Ta bort Iiof Virus Ransomware

Vissa av stegen kommer sannolikt att kräva att du lämnar sidan. Bokmärke det för att enkelt komma tillbaka till det senare.

Starta om i Säkert läge (använd den här handledningen om du inte vet hur du gör).

Klick CTRL + FLYTTA + ESC samtidigt och gå till Fliken Processer. Försök att identifiera vilka processer som är skadliga.

Högerklicka på var och en av dem och välj Öppna filplats. Inspektera sedan dokumenten med online-filkontroll:

När du öppnar deras mapp, avsluta processerna som är förorenade, sedan bli av med sina mappar.

Notera:Om du är specifik hör något till faran - ta bort den, även om skannern inte noterar det. Inget antivirusprogram kan identifiera alla infektioner.

Fortsätt hålla i Vinna + R. Och sedan kopiera & klistra in följande:

- anteckningsblock %windir%/system32/Drivers/etc/hosts

Ett nytt dokument kommer säkert att öppnas. Om du blir hackad, det kommer att finnas en mängd andra IP-adresser länkade till din enhet nära botten. Undersök bilden nedan:

Om det finns misstänkta IP-adresser nedan "lokal värd” – hör av dig till oss i kommentarerna.

Använda sig av CTRL + FLYTTA + ESC samtidigt och få tillgång till Fliken Start:

Fortsätt att Program namn och välj "Inaktivera".

Tänk på att ransomware till och med kan innehålla ett falskt utvecklarnamn i processen. Du måste kolla in varje process och vara övertygad om att den är legitim.

Att bli av med Iiof Virus, du kan behöva hantera systemfiler och register. Att göra ett misstag och bli av med fel sak kan skada din enhet.

Du kan förhindra systemskador genom att välja Loaris Trojan Remover - a högkvalitativ Iiof-borttagningsprogramvara.

Läs recension om Loaris Trojan Remover (Licensavtal, Integritetspolicy ).

Se för ransomware i dina register och göra sig av med inläggen. Var mycket försiktig – du kan förstöra ditt system om du tar bort poster som inte är associerade med ransomware.

Skriv vart och ett av följande i Windows sökfält:

- %Applikationsdata%

- %LocalAppData %

- %Programdata%

- %WinDir%

- %Temp%

Bli av med allt i Temp. Till sist, kolla helt enkelt efter allt som har lagts till nyligen. Glöm inte att lämna oss en kommentar om du stöter på något problem!

Hur man dekrypterar .iiof-filer?

Djvu Ransomware har i huvudsak två versioner.

- Gammal version: De flesta äldre tillägg (från ".djvu" upp till ".carote") dekryptering för de flesta av dessa versioner stöddes tidigare av STOPDecrypter-verktyget i fallet om infekterade filer med en offlinenyckel. Samma stöd har införlivats i det nya Emsisoft Decryptor för dessa gamla Djvu-varianter. Avkodaren kommer bara att avkoda dina filer utan att skicka in filpar om du har en OFFLINE-NYCKEL.

- Ny version: De senaste tilläggen släpptes i slutet av augusti 2019 efter att ransomware ändrades. Detta inkluderar .coharos, .Shariz, .sedan, .hese, .odla, .seto, peta, .moka, .medicin, .kvag, .dum, .karl, .distans, .boot och etc....Dessa nya versioner stöddes endast med Emsisoft Decryptor.

"Dekrypteringsprogrammet kan inte dekryptera mina filer?"

För det mesta betyder detta att du har ett online-ID. Det kan också betyda att dina data krypterades med en nyare variant av STOP/Djvu.

- Offline-ID. När ransomware inte kan ansluta till sitt kommando och även kontrollera servrar samtidigt som dina dokument skyddas, den använder en integrerad filkrypteringsnyckel och även ett integrerat ID. Offline-ID:n slutar normalt in t1 och är vanligtvis enkla att känna igen. Eftersom offline-nyckeln samt ID endast transformeras med varje variant/tillägg, alla som har fått sina data säkrade med samma variant kommer säkerligen att ha exakt samma ID och dokumenten kommer att vara dekrypterade med exakt samma nyckel (eller "privat nyckel när det gäller RSA-säkerhet).

- Online ID. I många fall har ransomware förmågan att länka till sitt kommando samt kontrollera servrar när den krypterar data, och även när detta inträffar svarar servrarna genom att skapa godtyckliga nycklar för varje infekterad dator. Med tanke på att varje dator har sin egen nyckel, du kan inte använda en nyckel från en extra dator för att dekryptera dina dokument. Dekrypteringen kan lösa detta med äldre versioner så länge den har lite hjälp, men för nyare varianter finns det absolut ingenting som kan göras för att återställa filer.

Om handledningen inte hjälper, ladda ner verktyget mot skadlig programvara som vi föreslår eller prova gratis online viruskontroll. dessutom, du kan alltid fråga oss i kommentarerna om hjälp!

Lämna en kommentar