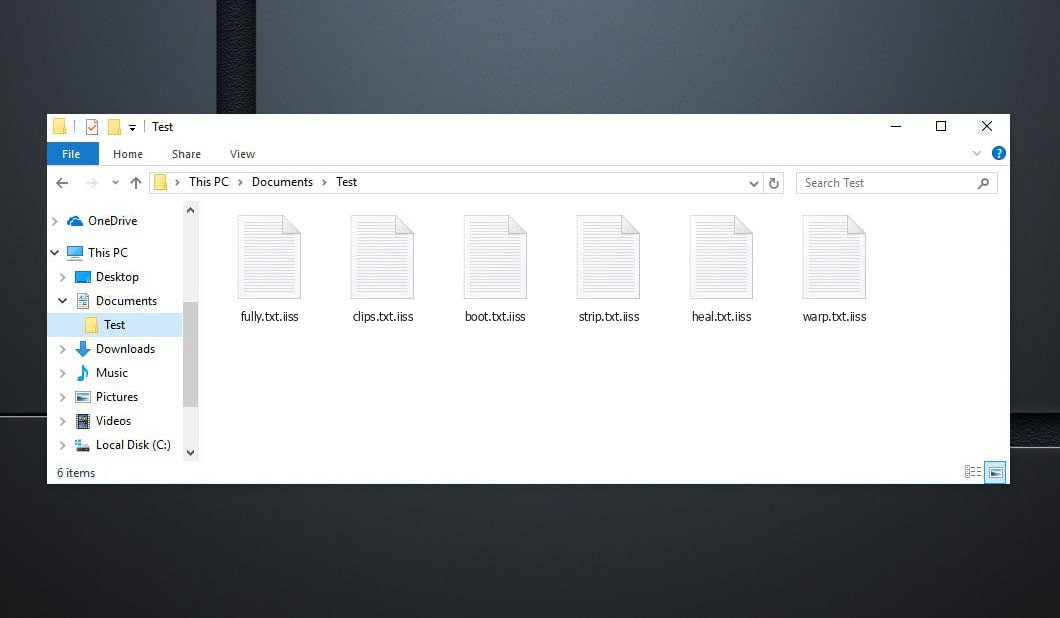

This article intends to help you delete Iiss Ransomware for free. Nossas instruções também explicam como qualquer .iiss files pode ser descriptografado.

About Iiss

Iiss Ransomware represents a cryptovirology COMPUTER risk made use of to blackmail its sufferers. Iiss A infecção pode não indicar quaisquer sintomas aparentes, no entanto, sua existência é descoberta tão rapidamente quanto sua tarefa é executada.

The absence of symptoms is one of the main problems with this kind of PC viruses. Eles podem penetrar diretamente no sistema atacado sem serem detectados, e também implementar seu trabalho sem mostrar sua atividade no posto de trabalho. This is why most customers are unable to do anything to terminate the infection before it has finished its mission, e também o objetivo deste, especificamente, is to make its victims' documents pointless through data ciphering and after that showing a ransom demand.

The user is reported via a message that this infection places on their screen that their only solution of bringing their information back is using the repayment of a particular quantity of funds. Este componente de chantagem deste golpe é incrivelmente popular entre as fraudes, as well as there's an entire group of COMPUTER malware that's used in this fashion. Este grupo de malware é chamado Ransomware, e o malware em que estamos nos concentrando definitivamente cai sob ele.

O Iiss o malware só é divulgado depois de concluir a criptografia dos arquivos. O .iiss O ransomware certamente expressará suas demandas por meio de um alerta pop-up desafiador.It is by means of this alert that the individuals find out just how they are anticipated to transfer their funds to the cyber fraudulences in charge of the Ransomware infection. Na maioria dos casos, o dinheiro do resgate certamente seria solicitado em uma criptomoeda - BitCoin. Essas criptomoedas são realmente difíceis de rastrear, and also a normal individual would have no chance of recognizing who they are really transferring their funds to. Esse, de fato, makes it really unlikely that the hacker's real identity would certainly ever obtain disclosed. É bastante incomum para um hacker Ransomware ser julgado, and the application of cryptocurrency as the suggested repayment service is the primary reason for that.

Below you can locate the quotation from the Iiss text file:

ATENÇÃO! Não se preocupe, você pode devolver todos os seus arquivos! Todos os seus arquivos como fotos, bancos de dados, documentos e outros importantes são criptografados com criptografia mais forte e chave exclusiva. O único método de recuperação de arquivos é comprar uma ferramenta de descriptografia e uma chave exclusiva para você. Este software irá descriptografar todos os seus arquivos criptografados. Que garantias você tem? Você pode enviar um de seus arquivos criptografados do seu PC e nós o descriptografamos gratuitamente. Mas podemos descriptografar apenas 1 arquivo de graça. O arquivo não deve conter informações valiosas. Você pode obter e ver a ferramenta de descriptografia da visão geral do vídeo: https://we.tl/t-2P5WrE5b9f O preço da chave privada e do software de descriptografia é $980. Desconto 50% disponível se você nos contatar primeiro 72 horas, esse é o preço para você é $490. Observe que você nunca restaurará seus dados sem pagamento. Verifique seu e-mail "Spam" ou "Porcaria" pasta se você não obtiver resposta mais de 6 horas. Para obter este software, você precisa escrever em nosso e-mail: restorealldata@firemail.cc Reserve endereço de e-mail para entrar em contato conosco: gorentos@bitmessage.ch Nossa conta no Telegram: @datarestore

How to Iiss virus encrypt your files?

O .iiss A criptografia do arquivo de infecção não será eliminada depois que o ransomware for apagado. O .iiss É prometido que a chave de acesso à criptografia de documento de vírus será fornecida a você quando você pagar o valor do resgate.

Apesar disso, it is not unusual for the criminals that back up such hazards to assure their victims a decryption trick for their encrypted records only to decline to supply that vital as quickly as the settlement gets refined. Desnecessário mencionar, se você acabar em um problema como este, você não poderia fazer nada a respeito disso-- seus fundos certamente desapareceriam, bem como suas informações certamente ainda seriam inatingíveis. É por isso que não é uma ideia verdadeiramente sensata transferir o reembolso, adicionalmente, if you have not opted for any type of different options that might work.

Despite the fact that we discussed that the encryption would continue to be on your documents also after the Ransomware is no more in the system, excluir o vírus ainda é muito vital. Depois de eliminar o Ransomware, you may additionally attempt the different documents recuperation services we have developed for you, as well as also your new data will not be at danger of being secured. Para remover este risco criptoviral, sugerimos que você conclua as etapas que encontrará abaixo.

Iiss SUMMARY:

| Nome | .iiss Virus |

| Tipo | ransomware |

| Nível de ameaça | Alto (Ransomware é até agora o malware mais terrível que você pode experimentar) |

| Sintomas | A Ransomware threat such as this one would usually not expose its existence till the files obtain secured |

| Canal de promoção | Canais como promoção de e-mail de spam, e malvertising são normalmente os usados para espalhar Ransomware. |

| Solução de Recuperação de Dados | Emsisoft Descriptografador |

| Utilitário de Detecção |

.iiss pode se recuperar várias vezes se você não se livrar de seus arquivos principais. Sugerimos baixar Loaris Trojan Remover para escanear utilitários maliciosos. Isso pode economizar muito tempo e esforços para se livrar de todos os malwares possíveis em seu dispositivo.

Leia mais sobre Loaris Trojan Removedor (Contrato de Licença, política de Privacidade ).

Se Loaris identificar uma ameaça, você precisará comprar uma licença para se livrar dele. |

Delete Iiss Virus Ransomware

Algumas das etapas provavelmente exigirão que você saia da página. marca páginas para voltar facilmente a ele mais tarde.

Reiniciar em Modo de segurança (use este tutorial se você não sabe como fazê-lo).

Clique CTRL + MUDANÇA + ESC simultaneamente e ir para o Aba Processos. Tente identificar quais processos são maliciosos.

Clique com o botão direito em cada um deles e escolha Abrir local do Ficheiro. Em seguida, inspecione os documentos com o verificador de arquivos online:

Depois de abrir a pasta deles, acabar com os processos que estão contaminados, então livrar-se de suas pastas.

Observação:Se você tem certeza de que algo se torna parte da ameaça - eliminá-lo, mesmo que o scanner não perceba. Nenhum aplicativo antivírus pode determinar todas as infecções.

Continue segurando o Ganhar + R. E então copie & Cole a seguinte:

- bloco de notas %windir%/system32/Drivers/etc/hosts

Um novo documento será aberto. Caso você seja hackeado, haverá vários outros IPs vinculados ao seu dispositivo na parte inferior. Veja a foto abaixo:

Caso haja IPs suspeitos abaixo “host local” – entre em contato conosco nos comentários.

Usar CTRL + MUDANÇA + ESC simultaneamente e acessar o Aba Inicialização:

Prossiga para Nome do programa e selecione “Desativar”.

Lembre-se de que o ransomware pode até incluir um nome de desenvolvedor falso em seu processo. Você deve verificar todos os processos e ser persuadido de que é legítimo.

Se livrar Iiss Virus, você pode ter que lidar com arquivos e registros do sistema. Cometer um erro e se livrar da coisa errada pode danificar seu dispositivo.

Você pode evitar danos ao sistema selecionando Loaris Trojan Remover - a high-quality Iiss removal software.

Leia a crítica sobre Loaris Trojan Removedor (Contrato de Licença, política de Privacidade ).

Olhar para o ransomware em seus registros e livrar-se de as entradas. Tenha muito cuidado - você pode destruir seu sistema se remover entradas não associadas ao ransomware.

Digite cada um dos seguintes no campo de pesquisa do Windows:

- %Dados do aplicativo%

- %LocalAppData%

- %Dados do Programa%

- %WinDir%

- %Temp%

Livre-se de tudo em Temp. Finalmente, simplesmente verifique se há qualquer coisa adicionada recentemente. Não se esqueça de nos deixar um comentário se você tiver algum problema!

How to Decrypt .iiss files?

Djvu Ransomware tem essencialmente duas versões.

- Versão antiga: Extensões mais antigas (de “.djvu” até “.carote”) a descriptografia para a maioria dessas versões era suportada anteriormente pela ferramenta STOPDecrypter no caso de arquivos infectados com uma chave offline. Esse mesmo suporte foi incorporado ao novo Decodificador Emsisoft para essas variantes Djvu antigas. O descriptografador só decodificará seus arquivos sem enviar pares de arquivos se você tiver um TECLA OFFLINE.

- Nova versão: As extensões mais recentes lançadas no final de agosto 2019 depois que o ransomware foi alterado. Isso inclui .coharos, .Shariz, .então, .estes, .fazenda, .seto, peta, .moka, .remédios, .charlatão, .estúpido, .karl, .distância, .bota e etc….Essas novas versões eram suportadas apenas com Emsisoft Decryptor.

"O descriptografador não pode descriptografar meus arquivos?"

Em muitos casos, isso indica que você tem uma identificação online. It can also suggest your documents were encrypted by a more recent variation of STOP/Djvu.

- Identificação off-line. Quando o ransomware não consegue se conectar ao seu comando, bem como controlar os servidores da web enquanto criptografa seus dados, ele utiliza uma chave de criptografia integrada, bem como um ID integrado. IDs off-line normalmente terminam em t1 e também são normalmente fáceis de determinar. Porque a chave offline e também o ID apenas se transformam com cada variante/extensão, everybody who has actually had their data encrypted by the same version will have the exact same ID and the files will certainly be decryptable by the very same key (ou "chave pessoal quando se trata de segurança RSA).

- Identificação online. Most of the times the ransomware has the ability to connect to its command as well as control web servers when it secures documents, and also when this occurs the servers react by generating random keys for each infected computer. Como cada sistema de computador tem sua própria chave, você não pode utilizar uma chave de um sistema de computador adicional para descriptografar seus dados. O descriptografador pode funcionar com variantes mais antigas, desde que tenha alguma ajuda, nevertheless for more recent variations there is absolutely nothing that can be done to recoup documents.

Caso o tutorial não ajude, baixe a ferramenta antimalware que sugerimos ou experimente verificador de vírus online gratuito. Além disso, você pode sempre nos perguntar nos comentários para obter assistência!

Deixe um comentário