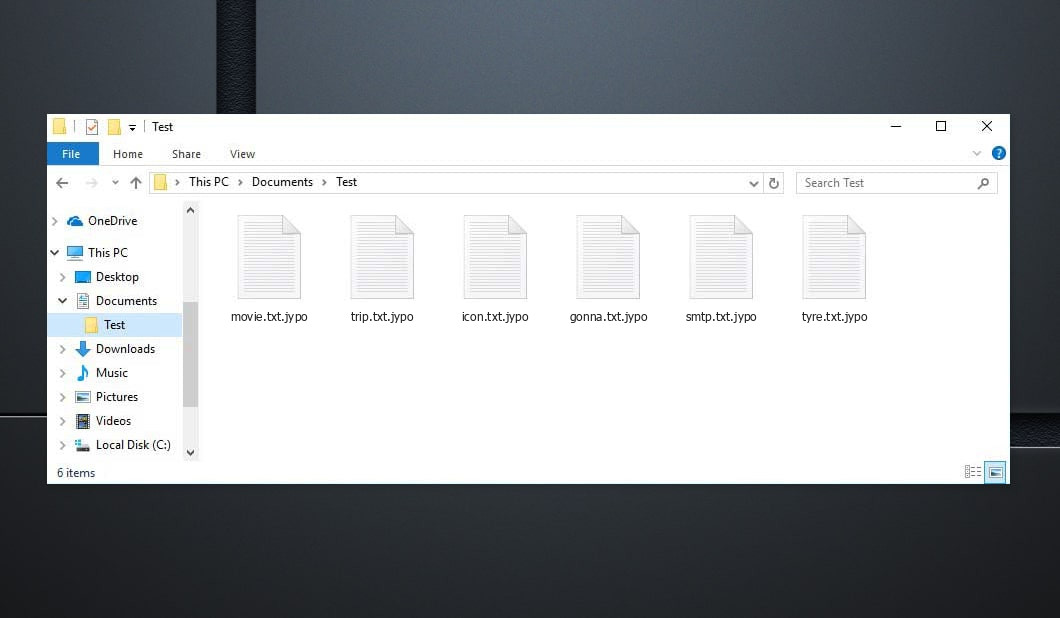

This article intends to help you delete Jypo Ransomware for free. Nasze wytyczne wyjaśniają również, w jaki sposób .jypo files można odszyfrować.

Jypo Virus

The Jypo Ransomware represents a COMPUTER threat made use of to blackmail its targets. Jypo Virus might not point to any kind of evident symptoms, jednakże jego widoczność jest widoczna dopiero wtedy, gdy jego zadanie zostanie wykonane.

The absence of symptoms is one of the primary difficulties with this sort of PC infections. Mogą niezauważenie przedostać się do zaatakowanego systemu, i wykonywać swoją pracę bez pokazywania swojej aktywności na stacji roboczej. This is why most clients are not able to do anything to end the infection prior to it has completed its mission, jak i cel tego, konkretnie, jest uczynienie cierpiących’ data pointless through information ciphering and after that indicating a ransom money demand.

The customer is reported by means of a message that this infection puts on their screen that their only option of bringing their data back is using the settlement of a specific amount of funds. This blackmailing component of this fraud is popular among the frauds, istnieje też cały zespół szkodliwego oprogramowania KOMPUTEROWEGO wykorzystywanego w ten sposób. Ta grupa złośliwego oprogramowania nosi nazwę Ransomware, a także złośliwe oprogramowanie, na którym obecnie się skupiamy, z pewnością do niego należy.

The Jypo złośliwe oprogramowanie jest ujawniane dopiero po zakończeniu szyfrowania plików. The .jypo Ransomware will certainly after that express its demands using an daunting pop-up alert.It is through this alert that the customers figure out how they are expected to transfer their funds to the cyber fraudulences in charge of the Ransomware virus. W wielu przypadkach, okup byłby żądany w kryptowalucie – BitCoiny. Te kryptowaluty są naprawdę trudne do wyśledzenia, as well as a common individual would have no chance of understanding that they are actually moving their funds to. Ten, W rzeczywistości, makes it really unlikely that the cyberpunk’s true identity would ever get disclosed. Dość rzadko zdarza się, aby haker ransomware stanął przed sądem, as well as the application of cryptocurrency as the recommended payment option is the primary factor for that.

Poniżej znajdziesz cytat from the Jypo plik tekstowy:

UWAGA! Nie martw się, możesz zwrócić wszystkie swoje pliki! Wszystkie Twoje pliki jak zdjęcia, bazy danych, dokumenty i inne ważne są szyfrowane przy użyciu najsilniejszego szyfrowania i unikalnego klucza. Jedyną metodą odzyskania plików jest zakup narzędzia deszyfrującego i unikalnego klucza. To oprogramowanie odszyfruje wszystkie zaszyfrowane pliki. Jakie masz gwarancje? Możesz wysłać jeden ze swoich zaszyfrowanych plików ze swojego komputera, a my odszyfrujemy go za darmo. Ale możemy tylko odszyfrować 1 plik za darmo. Plik nie może zawierać wartościowych informacji. Możesz pobrać i obejrzeć narzędzie do odszyfrowywania przeglądu wideo: https://we.tl/t-2P5WrE5b9f Cena klucza prywatnego i oprogramowania deszyfrującego wynosi $980. Rabat 50% dostępne, jeśli najpierw skontaktujesz się z nami 72 godziny, To jest cena dla ciebie $490. Pamiętaj, że nigdy nie przywrócisz swoich danych bez zapłaty. Sprawdź swój email "spam" Lub "Graty" folder, jeśli nie otrzymasz odpowiedzi więcej niż 6 godziny. Aby otrzymać to oprogramowanie, musisz napisać na nasz e-mail: restorealldata@firemail.cc Zarezerwuj adres e-mail, aby się z nami skontaktować: gorentos@bitmessage.ch Nasze konto na Telegramie: @datarestore

How to Jypo virus encrypt your files?

The .jypo Bezpieczeństwo plików wirusów nie zostanie wyeliminowane po usunięciu oprogramowania ransomware. The .jypo Obiecuje się, że klucz dostępu do szyfrowania dokumentu wirusa zostanie ci przekazany, gdy zapłacisz kwotę okupu.

Niemniej jednak, it is not uncommon for the hackers that guarantee such hazards to assure their sufferers a decryption secret for their encrypted documents just to reject to supply that crucial as quickly as the settlement gets processed. Nie trzeba stwierdzać, jeśli napotkasz problem podobny do tego, nic byś z tym nie zrobił– Twoje środki z pewnością przepadną, a Twoje dane z pewnością nadal byłyby niedostępne. Dlatego przesunięcie spłaty nie jest mądrym pomysłem, Ponadto, if you haven’t gone with any type of alternate choices that may be effective.

Although we mentioned that the encryption would certainly remain on your documents also after the Ransomware is no longer in the system, removing the virus is still very important. Po usunięciu Ransomware, you might also attempt the alternative data recovery options we have actually established for you, as well as additionally your brand-new files will not be at danger of being encrypted. Aby usunąć to ryzyko kryptowirusowe, you are suggested to finish the steps you will encounter below.

Jypo SUMMARY:

| Nazwa | .jypo Virus |

| Typ | Oprogramowanie wymuszające okup |

| Poziom zagrożenia | Wysoki (Ransomware to jak dotąd najgorsze złośliwe oprogramowanie, jakie można spotkać) |

| Objawy | A Ransomware threat such as this one would normally not reveal its presence up until the files get secured |

| Kanał promocji | Kanały takie jak promocja spamu e-mail, i złośliwe reklamy są zwykle używane do rozprzestrzeniania oprogramowania ransomware. |

| Rozwiązanie do odzyskiwania danych | Deszyfrator Emsisoft |

| Narzędzie do wykrywania |

.jypo może odzyskać się wiele razy, jeśli nie pozbędziesz się jego podstawowych plików. Sugerujemy pobranie LOARIS TROJAN REMOVER do skanowania w poszukiwaniu złośliwych narzędzi. Może to zaoszczędzić wiele czasu i wysiłku, aby skutecznie pozbyć się wszelkiego możliwego złośliwego oprogramowania z urządzenia.

Przeczytaj więcej o Narzędzie do usuwania trojanów Loaris (Umowa licencyjna, Polityka prywatności ).

Jeśli Loaris zidentyfikuje zagrożenie, będziesz musiał kupić licencję, aby się go pozbyć. |

Delete Jypo Virus Ransomware

Niektóre kroki prawdopodobnie będą wymagały opuszczenia strony. Zakładka łatwo do niego później wrócić.

Uruchom ponownie Tryb bezpieczeństwa (skorzystaj z tego samouczka, jeśli nie wiesz, jak to zrobić).

Kliknij KLAWISZ KONTROLNY + ZMIANA + WYJŚCIE jednocześnie i przejdź do Zakładka Procesy. Spróbuj zidentyfikować, które procesy są złośliwe.

Kliknij prawym przyciskiem myszy na każdym z nich i wybierz Otwórz lokalizację pliku. Następnie sprawdź dokumenty za pomocą narzędzia do sprawdzania plików online:

Po otwarciu ich folderu, zakończyć procesy które są zanieczyszczone, Następnie pozbyć się ich folderów.

Notatka:Jeśli jesteś pewien, że coś staje się częścią niebezpieczeństwa - wyeliminuj to, nawet jeśli skaner tego nie zauważy. Żaden program antywirusowy nie jest w stanie wykryć wszystkich infekcji.

Trzymaj dalej Wygrać + R. A potem skopiuj & wklej poniższe:

- notatnik %windir%/system32/Drivers/etc/hosts

Otworzy się nowy plik. Na wypadek, gdybyś został zhakowany, na dole będzie mnóstwo różnych innych adresów IP powiązanych z Twoim urządzeniem. Przyjrzyj się obrazowi wymienionemu poniżej:

W przypadku podejrzanych adresów IP poniżej „Lokalny Gospodarz” – skontaktuj się z nami w komentarzach.

Używać KLAWISZ KONTROLNY + ZMIANA + WYJŚCIE jednocześnie i uzyskać dostęp do Zakładka Uruchamianie:

Przystąpić do Nazwa programu i wybierz „Wyłącz”.

Pamiętaj, że ransomware może nawet zawierać fałszywą nazwę programisty w swoim procesie. Musisz sprawdzić każdy proces i przekonać się, że jest zgodny z prawem.

Pozbyć się Jypo Virus, możesz mieć do czynienia z plikami systemowymi i rejestrami. Popełnienie błędu i pozbycie się niewłaściwej rzeczy może uszkodzić urządzenie.

Możesz zapobiec uszkodzeniu systemu, wybierając LOARIS TROJAN REMOVER - A high-quality Jypo removal software.

Przeczytaj recenzję nt LOARIS ŚRODEK DO USUWANIA TROJANÓW (Umowa licencyjna, Polityka prywatności ).

Patrzeć Do oprogramowanie ransomware w swoich rejestrach i pozbyć się wpisy. Bądź bardzo ostrożny – możesz zniszczyć swój system, jeśli usuniesz wpisy niezwiązane z ransomware.

Wpisz każdy z następujących elementów w polu wyszukiwania systemu Windows:

- %Dane aplikacji%

- %Lokalne dane aplikacji%

- %Dane programu%

- %WinDir%

- %Temp%

Pozbądź się wszystkiego w Temp. Wreszcie, po prostu sprawdź, czy coś ostatnio dodano. Nie zapomnij zostawić nam komentarza, jeśli napotkasz jakiś problem!

How to Decrypt .jypo files?

Djvu Ransomware zasadniczo ma dwie wersje.

- Stara wersja: Większość starszych rozszerzeń (od „.djvu” do „.carote”) odszyfrowywanie większości z tych wersji było wcześniej obsługiwane przez narzędzie STOPDecrypter w przypadku zainfekowania plików kluczem offline. To samo wsparcie zostało włączone do nowego Deszyfrator Emsisoft dla tych starych wariantów Djvu. Deszyfrator odkoduje twoje pliki bez przesyłania par plików tylko wtedy, gdy masz plik KLUCZ OFFLINE.

- Nowa wersja: Najnowsze rozszerzenia wydane pod koniec sierpnia 2019 po zmianie ransomware. Obejmuje to .coharos, .Shariz, .Następnie, .tak, .gospodarstwo rolne, .seto, peta, .moka, .leki, .Kwak, .głupi, .Karol, .dystans, .bootowanie i tak dalej....Te nowe wersje były obsługiwane tylko przez Emsisoft Decryptor.

"Deszyfrator nie może odszyfrować moich plików?"

W większości przypadków oznacza to, że masz identyfikator online. It can additionally imply your files were secured by a more recent variant of STOP/Djvu.

- Identyfikator offline. When the ransomware can not link to its command as well as control web servers while encrypting your data, wykorzystuje zintegrowany klucz bezpieczeństwa, a także wbudowany identyfikator. Identyfikatory offline zwykle kończą się na t1 i są zwykle łatwe do rozpoznania. Biorąc pod uwagę, że klucz offline i identyfikator zmieniają się wraz z każdym wariantem/rozszerzeniem, every person who has actually had their files encrypted by the exact same version will have the very same ID and the documents will certainly be decryptable by the same key (Lub "klucz prywatny w przypadku szyfrowania plików RSA).

- Identyfikator online. Most of the times the ransomware has the ability to connect to its command and control servers when it secures data, and also when this takes place the servers respond by producing random keys for each infected computer. Biorąc pod uwagę, że każdy system komputerowy ma swój własny klucz, you can not use a key from one more computer to decrypt your data. Deszyfrator może działać w tym przypadku ze starszymi wersjami, o ile ma pewną pomoc, however for newer variants there is nothing that can be done to recuperate documents.

W przypadku, gdy samouczek nie pomaga, pobierz proponowane przez nas narzędzie chroniące przed złośliwym oprogramowaniem lub wypróbuj je darmowy program antywirusowy online. Ponadto, zawsze możesz poprosić nas o pomoc w komentarzach!

Zostaw komentarz