Ten artykuł ma na celu pomóc Ci bezpłatnie usunąć Azhi Ransomware. Nasze wytyczne wyjaśniają również, w jaki sposób .pliki azhi można przywrócić.

Wirus Azhi

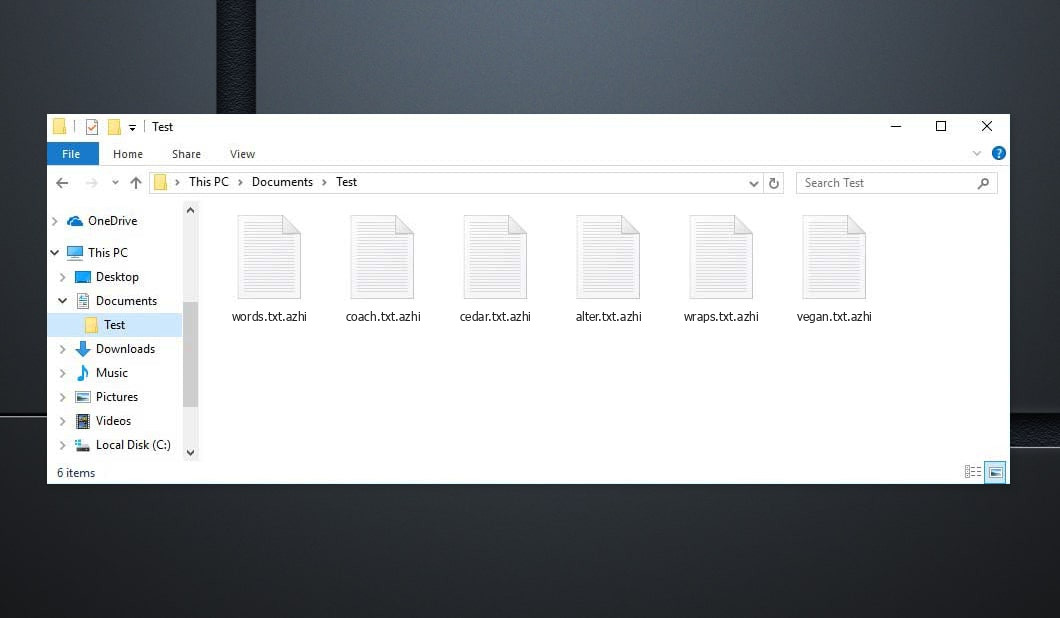

The Azhi Ransomware oznacza zagrożenie KOMPUTEROWE wykorzystywane do szantażowania ofiar. Azhi Wirus może nie dawać żadnych widocznych objawów, jednakże jego istnienie zostaje odkryte dopiero wtedy, gdy jego zadanie zostanie wykonane.

Brak objawów to tylko jeden z głównych problemów związanych z tego typu infekcjami KOMPUTEROWYMI. Mogą niezauważenie przedostać się do dotkniętego układu, i wykonywać swoją pracę bez ujawniania swojego zadania na stanowisku pracy. Z tego powodu większość klientów nie jest w stanie nic zrobić, aby wyeliminować wirusa, zanim faktycznie osiągnie on swój cel, jak i cel tego, konkretnie, jest uczynienie cierpiących’ dokumenty są bezcelowe poprzez szyfrowanie danych, a następnie sugerują potrzebę okupu.

Użytkownik jest zgłaszany za pomocą komunikatu wyświetlanego przez tę infekcję na jego wyświetlaczu, że jedynym sposobem na odzyskanie danych jest zwrot określonej kwoty środków. Ta szantażowa część tego oszustwa jest niezwykle popularna wśród oszustów, istnieje także cała grupa szkodliwego oprogramowania dla komputerów PC wykorzystywanego w ten sposób. Ta grupa złośliwego oprogramowania nosi nazwę Ransomware, podobnie jak złośliwe oprogramowanie, na którym obecnie się skupiamy, całkowicie się do niego zalicza.

The Azhi złośliwe oprogramowanie jest ujawniane dopiero po zakończeniu szyfrowania dokumentów. The .azhi Ransomware następnie podzieli się swoimi żądaniami za pomocą zastraszającego wyskakującego powiadomienia.To dzięki temu alertowi klienci dowiadują się, w jaki sposób mają przekazać swoje środki cyberprzestępcom odpowiedzialnym za infekcję ransomware. W większości przypadków, pieniądze z okupu byłyby żądane w kryptowalucie – BitCoiny. Te kryptowaluty są naprawdę trudne do wyśledzenia, a także zwykły człowiek z pewnością nie miałby szansy zrozumieć, na co tak naprawdę przekazują swoje fundusze. Ten, W rzeczywistości, sprawia, że naprawdę mało prawdopodobne jest, aby prawdziwa tożsamość hakera kiedykolwiek została ujawniona. Dość rzadko zdarza się, aby haker ransomware stanął przed sądem, a także zastosowanie kryptowaluty jako zalecanego środka spłaty jest głównym czynnikiem.

Poniżej znajdziesz cytat z Azhi plik tekstowy:

UWAGA! Nie martw się, możesz zwrócić wszystkie swoje pliki! Wszystkie Twoje pliki jak zdjęcia, bazy danych, dokumenty i inne ważne są szyfrowane przy użyciu najsilniejszego szyfrowania i unikalnego klucza. Jedyną metodą odzyskania plików jest zakup narzędzia deszyfrującego i unikalnego klucza. To oprogramowanie odszyfruje wszystkie zaszyfrowane pliki. Jakie masz gwarancje? Możesz wysłać jeden ze swoich zaszyfrowanych plików ze swojego komputera, a my odszyfrujemy go za darmo. Ale możemy tylko odszyfrować 1 plik za darmo. Plik nie może zawierać wartościowych informacji. Możesz pobrać i obejrzeć narzędzie do odszyfrowywania przeglądu wideo: https://we.tl/t-2P5WrE5b9f Cena klucza prywatnego i oprogramowania deszyfrującego wynosi $980. Rabat 50% dostępne, jeśli najpierw skontaktujesz się z nami 72 godziny, To jest cena dla ciebie $490. Pamiętaj, że nigdy nie przywrócisz swoich danych bez zapłaty. Sprawdź swój email "spam" Lub "Graty" folder, jeśli nie otrzymasz odpowiedzi więcej niż 6 godziny. Aby otrzymać to oprogramowanie, musisz napisać na nasz e-mail: restorealldata@firemail.cc Zarezerwuj adres e-mail, aby się z nami skontaktować: gorentos@bitmessage.ch Nasze konto na Telegramie: @datarestore

Jak wirus Azhi zaszyfrować pliki?

The .azhi Szyfrowanie plików dokumentów infekcji nie zostanie wyeliminowane po usunięciu oprogramowania ransomware. The .azhi Obiecuje się, że klucz dostępu do szyfrowania dokumentu wirusa zostanie ci przekazany, gdy zapłacisz kwotę okupu.

Niemniej jednak, nierzadko zdarza się, że hakerzy gwarantujący takie zagrożenia obiecują swoim celom klucz do odszyfrowania zaszyfrowanych plików, po prostu odmawiają zaoferowania tego klucza, gdy tylko płatność zostanie zweryfikowana. Nie trzeba zaznaczać, jeśli napotkasz taki problem, nie byłbyś w stanie nic w tej sprawie zrobić– twoje fundusze przepadłyby, a Twoje dane będą nadal trudno dostępne. Właśnie dlatego przenoszenie osady nie jest mądrym pomysłem, Ponadto, jeśli nie zdecydowałeś się na żadne alternatywne opcje, które mogą być skuteczne.

Chociaż wskazaliśmy, że szyfrowanie plików z pewnością będzie nadal znajdować się w Twoich dokumentach, nawet gdy ransomware nie będzie już w systemie, usunięcie wirusa jest nadal bardzo istotne. Po wyeliminowaniu Ransomware, możesz dodatkowo wypróbować różne usługi odzyskiwania plików, które dla Ciebie stworzyliśmy, i podobnie Twoje nowe pliki nie będą narażone na ryzyko zaszyfrowania. Aby usunąć to zagrożenie kryptowirusowe, sugerujemy wykonanie poniższych czynności.

PODSUMOWANIE Azhi:

| Nazwa | .Wirus Azhi |

| Typ | Oprogramowanie wymuszające okup |

| Poziom zagrożenia | Wysoki (Ransomware jest jak dotąd najstraszniejszym złośliwym oprogramowaniem, jakie można spotkać) |

| Objawy | Zagrożenie ransomware, takie jak to, zazwyczaj nie ujawnia swojej obecności, dopóki dokumenty nie zostaną zabezpieczone |

| Kanał promocji | Kanały takie jak promocja spamu e-mail, i złośliwe reklamy są zwykle używane do rozprzestrzeniania oprogramowania ransomware. |

| Rozwiązanie do odzyskiwania danych | Deszyfrator Emsisoft |

| Narzędzie do wykrywania |

.azhi może odzyskać się wiele razy, jeśli nie pozbędziesz się jego podstawowych plików. Sugerujemy pobranie LOARIS TROJAN REMOVER do skanowania w poszukiwaniu złośliwych narzędzi. Może to zaoszczędzić wiele czasu i wysiłku, aby skutecznie pozbyć się wszelkiego możliwego złośliwego oprogramowania z urządzenia.

Przeczytaj więcej o Narzędzie do usuwania trojanów Loaris (Umowa licencyjna, Polityka prywatności ).

Jeśli Loaris zidentyfikuje zagrożenie, będziesz musiał kupić licencję, aby się go pozbyć. |

Usuń ransomware Azhi Virus

Niektóre kroki prawdopodobnie będą wymagały opuszczenia strony. Zakładka łatwo do niego później wrócić.

Uruchom ponownie Tryb bezpieczeństwa (skorzystaj z tego samouczka, jeśli nie wiesz, jak to zrobić).

Kliknij KLAWISZ KONTROLNY + ZMIANA + WYJŚCIE jednocześnie i przejdź do Zakładka Procesy. Spróbuj zidentyfikować, które procesy są złośliwe.

Kliknij prawym przyciskiem myszy na każdym z nich i wybierz Otwórz lokalizację pliku. Następnie sprawdź dokumenty za pomocą narzędzia do sprawdzania plików online:

Po otwarciu ich folderu, zakończyć procesy które są zanieczyszczone, Następnie pozbyć się ich folderów.

Notatka:Jeśli jesteś pewien, że coś staje się częścią niebezpieczeństwa - usunąć to, nawet jeśli skaner tego nie zaznaczy. Żaden program antywirusowy nie jest w stanie zidentyfikować wszystkich infekcji.

Trzymaj dalej Wygrać + R. A potem skopiuj & wklej poniższe:

- notatnik %windir%/system32/Drivers/etc/hosts

Z pewnością otworzy się nowy plik. Na wypadek, gdybyś został zhakowany, na dole będzie mnóstwo różnych innych adresów IP podłączonych do twojego urządzenia. Zobacz obraz wymieniony poniżej:

W przypadku podejrzanych adresów IP poniżej „Lokalny Gospodarz” – skontaktuj się z nami w komentarzach.

Używać KLAWISZ KONTROLNY + ZMIANA + WYJŚCIE jednocześnie i uzyskać dostęp do Zakładka Uruchamianie:

Przystąpić do Nazwa programu i wybierz „Wyłącz”.

Pamiętaj, że ransomware może nawet zawierać fałszywą nazwę programisty w swoim procesie. Musisz sprawdzić każdy proces i przekonać się, że jest zgodny z prawem.

Pozbyć się Wirus Azhi, możesz mieć do czynienia z plikami systemowymi i rejestrami. Popełnienie błędu i pozbycie się niewłaściwej rzeczy może uszkodzić urządzenie.

Możesz zapobiec uszkodzeniu systemu, wybierając LOARIS TROJAN REMOVER - A wysokiej jakości oprogramowanie do usuwania Azhi.

Przeczytaj recenzję nt LOARIS ŚRODEK DO USUWANIA TROJANÓW (Umowa licencyjna, Polityka prywatności ).

Patrzeć Do oprogramowanie ransomware w swoich rejestrach i pozbyć się wpisy. Bądź bardzo ostrożny – możesz zniszczyć swój system, jeśli usuniesz wpisy niezwiązane z ransomware.

Wpisz każdy z następujących elementów w polu wyszukiwania systemu Windows:

- %Dane aplikacji%

- %Lokalne dane aplikacji%

- %Dane programu%

- %WinDir%

- %Temp%

Pozbądź się wszystkiego w Temp. Wreszcie, po prostu sprawdź, czy coś ostatnio dodano. Nie zapomnij zostawić nam komentarza, jeśli napotkasz jakiś problem!

Jak odszyfrować pliki .azhi?

Djvu Ransomware zasadniczo ma dwie wersje.

- Stara wersja: Większość starszych rozszerzeń (od „.djvu” do „.carote”) odszyfrowywanie większości z tych wersji było wcześniej obsługiwane przez narzędzie STOPDecrypter w przypadku zainfekowania plików kluczem offline. To samo wsparcie zostało włączone do nowego Deszyfrator Emsisoft dla tych starych wariantów Djvu. Deszyfrator odkoduje twoje pliki bez przesyłania par plików tylko wtedy, gdy masz plik KLUCZ OFFLINE.

- Nowa wersja: Najnowsze rozszerzenia wydane pod koniec sierpnia 2019 po zmianie ransomware. Obejmuje to .coharos, .Shariz, .Następnie, .tak, .gospodarstwo rolne, .seto, peta, .moka, .leki, .Kwak, .głupi, .Karol, .dystans, .bootowanie i tak dalej....Te nowe wersje były obsługiwane tylko przez Emsisoft Decryptor.

"Deszyfrator nie może odszyfrować moich plików?"

W wielu przypadkach oznacza to, że posiadasz identyfikator online. Może to również sugerować, że Twoje pliki zostały zabezpieczone nowszą wersją STOP/Djvu.

- Identyfikator offline. Gdy oprogramowanie ransomware nie może połączyć się ze swoimi serwerami poleceń i kontrolować podczas szyfrowania plików, wykorzystuje wbudowany klucz szyfrujący oraz zintegrowany identyfikator. Identyfikator offline zwykle kończy się na t1 i są zwykle łatwe do rozpoznania. Biorąc pod uwagę, że klucz offline i identyfikator zmieniają się tylko w przypadku każdego wariantu/rozszerzenia, wszyscy, których dokumenty zostały zaszyfrowane tym samym wariantem, będą mieli dokładnie ten sam identyfikator, a dokumenty będą można odszyfrować tym samym kluczem (Lub "klucz osobisty, jeśli chodzi o szyfrowanie RSA).

- Identyfikator online. W przeważającej części oprogramowanie ransomware może łączyć się ze swoimi poleceniami, a także kontrolować serwery internetowe podczas szyfrowania danych, a gdy tak się stanie, serwery sieciowe reagują, tworząc losowe klucze dla każdego zanieczyszczonego systemu komputerowego. Ponieważ każdy system komputerowy ma swój własny klucz, nie możesz użyć klucza z innego komputera do odszyfrowania plików. Deszyfrator może obejść ten problem w przypadku starszych odmian, o ile ma pewną pomoc, jednakże w przypadku nowszych wersji nie można nic zrobić, aby odzyskać dane.

W przypadku, gdy samouczek nie pomaga, pobierz proponowane przez nas narzędzie chroniące przed złośliwym oprogramowaniem lub wypróbuj je darmowy program antywirusowy online. Ponadto, zawsze możesz poprosić nas o pomoc w komentarzach!

Zostaw komentarz