Šī raksta mērķis ir palīdzēt jums bez maksas izdzēst Coza Ransomware. Mūsu rokasgrāmatā ir arī paskaidrots, kā kāds .cep failus var atšifrēt.

Cep vīruss

The Cep Ransomware ir DATORA apdraudējums, ko izmanto, lai šantažētu savus upurus. Cep Vīruss var neliecināt par jebkāda veida acīmredzamiem simptomiem, tomēr tā esamība tiek atklāta tikai tad, kad tās uzdevums ir izpildīts.

Pazīmju un simptomu trūkums ir viena no galvenajām šāda veida datoru vīrusu problēmām. Viņi var nepamanīti iekļūt tieši uzbrukuma sistēmā, un veikt savu darbu, neatklājot savu darbību darbstacijā. Tāpēc lielākā daļa klientu nevar darīt neko, lai izbeigtu infekciju, pirms tā nav panākusi savu mērķi, kā arī šī misija, it īpaši, ir padarīt tās cietējus’ dokumenti bezjēdzīgi, izmantojot datu šifrēšanu un pēc tam parādot izpirkuma naudas pieprasījumu.

Personai tiek ziņots, izmantojot ziņojumu, ko šī infekcija parāda viņas ekrānā, ka viņa vienīgā iespēja atgūt savus datus ir atmaksāt noteiktu līdzekļu daudzumu.. Šī izkrāpšanas šantažējošā daļa ir ļoti populāra krāpnieku vidū, kā arī ir vesela datoru ļaunprātīgas programmatūras grupa, kas tiek izmantota šādā veidā. Šo ļaunprātīgās programmatūras kategoriju sauc par Ransomware, un ļaunprātīgā programmatūra, uz kuru mēs pašlaik koncentrējamies, noteikti ietilpst tajā.

The Cep ļaunprātīga programmatūra tiek atklāta tikai tad, kad tā ir pabeigusi failu šifrēšanu. The .cept Ransomware noteikti dalīsies ar savām vajadzībām, izmantojot iebiedējošu uznirstošo brīdinājumu.Izmantojot šo brīdinājumu, lietotāji uzzina, kā viņiem ir paredzēts pārskaitīt savus līdzekļus kiberkrāpniekiem, kas ir atbildīgi par Ransomware infekciju.. Vairumā gadījumu, izpirkuma maksa noteikti tiktu prasīta kriptovalūtā – BitCoin. Šīs kriptovalūtas ir patiešām grūti izsekot, un normālam klientam nebūtu nekādu iespēju atpazīt, kam īsti pārskaita savus līdzekļus. Šis, faktiski, padara patiesi maz ticamu, ka jebkad agrāk tiks atklāta hakera patiesā identifikācija. Diezgan reti kad Ransomware kiberpanks stājas tiesas priekšā, un kriptovalūtas kā ieteicamā atmaksas risinājuma izmantošana ir galvenais faktors tam.

Zemāk norādītajā sarakstā varat atrast citātu no Kozas teksta fails:

UZMANĪBU! Neuztraucieties, jūs varat atgriezt visus savus failus! Visi jūsu faili, piemēram, fotoattēli, datubāzēm, dokumenti un citi svarīgi ir šifrēti ar spēcīgāko šifrēšanu un unikālu atslēgu. Vienīgā failu atkopšanas metode ir iegādāties atšifrēšanas rīku un unikālu atslēgu. Šī programmatūra atšifrēs visus jūsu šifrētos failus. Kādas garantijas jums ir? Jūs varat nosūtīt vienu no saviem šifrētajiem failiem no sava datora, un mēs to atšifrējam bez maksas. Bet mēs varam tikai atšifrēt 1 failu bez maksas. Fails nedrīkst saturēt vērtīgu informāciju. Varat iegūt un apskatīt video pārskata atšifrēšanas rīku: https://we.tl/t-2P5WrE5b9f Privātās atslēgas un atšifrēšanas programmatūras cena ir $980. Atlaide 50% pieejams, ja vispirms sazināsieties ar mums 72 stundas, tā ir jūsu cena $490. Lūdzu, ņemiet vērā, ka jūs nekad neatjaunosiet savus datus bez maksājuma. Pārbaudiet savu e-pastu "Spams" vai "Junk" mapi, ja nesaņemat atbildi vairāk nekā 6 stundas. Lai iegūtu šo programmatūru, jums jāraksta uz mūsu e-pastu: restorealldata@firemail.cc Rezervējiet e-pasta adresi, lai sazinātos ar mums: gorentos@bitmessage.ch Mūsu Telegram konts: @datarestore

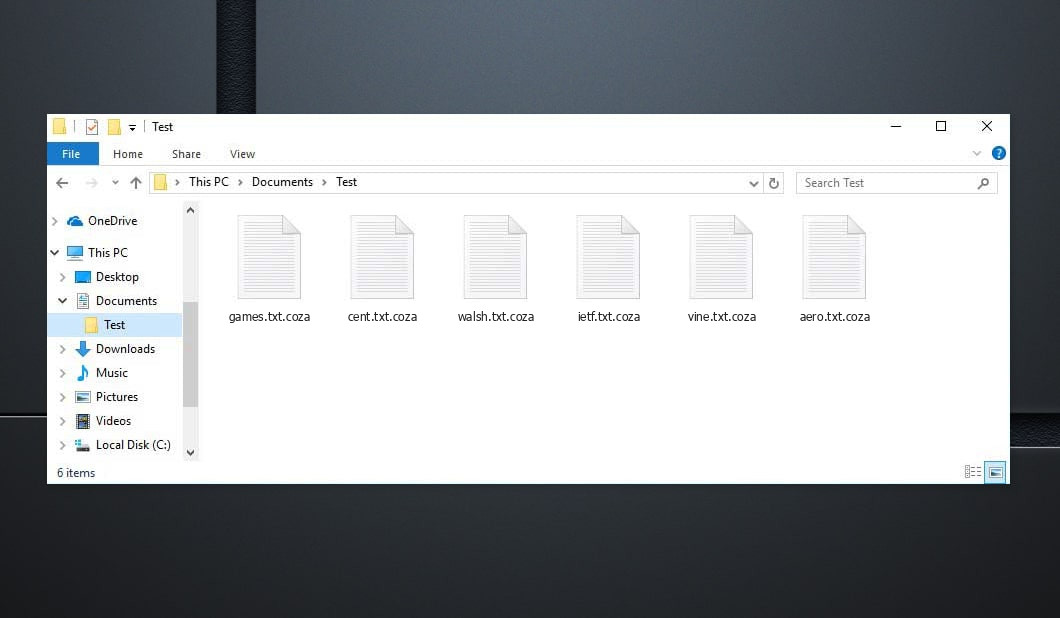

Kā Coza vīruss šifrēt jūsu failus?

The .cept Vīrusu failu failu šifrēšana, visticamāk, netiks noņemta pēc izspiedējvīrusa noņemšanas. The .cept Vīrusu dokumentu šifrēšanas piekļuves atslēga tiek solīta jums iedot, kad samaksāsiet izpirkuma summu.

tomēr, nav nekas neparasts, ka hakeri, kas atbalsta šādus apdraudējumus, garantē saviem upuriem šifrēto dokumentu atšifrēšanas triku, lai tikai atteiktos, lai nodrošinātu šo svarīgo tiklīdz izlīgums tiek apstrādāts.. Lieki norādīt, ja nonākat līdzīgā stāvoklī, jūs nespētu kaut ko darīt saistībā ar to– jūsu līdzekļi būtu pazuduši, un jūsu informācija joprojām būs grūti sasniedzama. Tāpēc nav īsti prātīgi pārskaitīt atmaksu, papildus, ja neesat izvēlējies alternatīvas iespējas, kas varētu būt efektīvas.

Neskatoties uz to, ka mēs paziņojām, ka jūsu failos noteikti turpināsies drošība arī pēc tam, kad Ransomware vairs nebūs sistēmā, vīrusa noņemšana joprojām ir ārkārtīgi svarīga. Kad esat atbrīvojies no Ransomware, varat arī mēģināt izmantot alternatīvos dokumentu atkopšanas pakalpojumus, ko esam jums izstrādājuši, kā arī jūsu jaunie dati netiks šifrēti. Lai dzēstu šo kriptovīrusu risku, ieteicams pabeigt tālāk norādītās darbības, kuras noteikti pieredzēsit.

Coza KOPSAVILKUMS:

| Vārds | .Cep vīruss |

| Tips | Ransomware |

| Draudu līmenis | Augsts (Ransomware līdz šim ir visbriesmīgākā ļaunprogrammatūra, ar kuru jūs varat saskarties) |

| Simptomi | Izpirkuma programmatūras draudi, kas ir līdzīgi šim, parasti neatklāj savu redzamību, kamēr faili nav nodrošināti |

| Reklāmas kanāls | Kanāli, piemēram, surogātpasta e-pasta veicināšana, un ļaunprātīga reklāma parasti tiek izmantota Ransomware izplatīšanai. |

| Datu atkopšanas risinājums | Emsisoft atšifrētājs |

| Atklāšanas utilīta |

.cept var daudzas reizes atgūties, ja neatbrīvosities no tā galvenajiem failiem. Mēs iesakām lejupielādēt LOARIS TROJAN REMOVER, lai meklētu ļaunprātīgas utilītas. Tas var ietaupīt daudz laika un pūļu, lai efektīvi atbrīvotos no visas iespējamās ļaunprātīgās programmatūras savā ierīcē.

Lasiet vairāk par Loaris Trojas zirgu noņemšanas līdzeklis (Licences līgums, Privātuma politika ).

Ja Loaris konstatē draudus, jums būs jāiegādājas licence, lai no tās atbrīvotos. |

Izdzēsiet Coza Virus Ransomware

Dažas darbības, visticamāk, prasīs jums iziet no lapas. Grāmatzīme lai vēlāk pie tā viegli atgrieztos.

Atsāknēšana Drošais režīms (izmantojiet šo pamācību, ja nezināt, kā to izdarīt).

Klikšķis CTRL + SHIFT + ESC vienlaicīgi un dodieties uz Procesu cilne. Mēģiniet noteikt, kuri procesi ir ļaunprātīgi.

Ar peles labo pogu noklikšķiniet par katru no tiem un izvēlieties Atveriet Faila atrašanās vietu. Pēc tam pārbaudiet dokumentus, izmantojot tiešsaistes failu pārbaudītāju:

Kad esat atvēris viņu mapi, beigt procesus kas ir piesārņoti, tad atbrīvoties no viņu mapēm.

Piezīme:Ja esat konkrēts, kaut kas pieder pie draudiem - atbrīvoties no tā, pat ja skeneris to neatzīmē. Neviena pretvīrusu programma nevar atpazīt visas infekcijas.

Turpiniet turēt nospiestu Uzvarēt + R. Un pēc tam kopējiet & ielīmējiet tālāk norādīto:

- piezīmju grāmatiņa %windir%/system32/Drivers/etc/hosts

Noteikti tiks atvērts jauns fails. Gadījumā, ja esat uzlauzts, apakšā būs daudz dažādu citu IP, kas saistīti ar jūsu ierīci. Skatiet tālāk norādīto attēlu:

Ja zemāk ir aizdomīgi IPvietējais saimnieks” – sazinieties ar mums komentāros.

Izmantot CTRL + SHIFT + ESC vienlaicīgi un piekļūt Startēšanas cilne:

Turpiniet uz Programmas nosaukums un atlasiet “Atspējot”.

Ņemiet vērā, ka izspiedējprogrammatūra savā procesā var pat ietvert viltotu izstrādātāja nosaukumu. Jums ir jāpārbauda katrs process un jāpārliecina, ka tas ir likumīgs.

Atbrīvoties no Cep vīruss, var nākties saskarties ar sistēmas failiem un reģistriem. Pieļaujot kļūdu un atbrīvojoties no nepareizas lietas, ierīce var sabojāt.

Jūs varat novērst sistēmas bojājumus, izvēloties LOARIS TROJAN REMOVER - a augstas kvalitātes Coza noņemšanas programmatūra.

Lasīt atsauksmi par LOARIS TROJAN REMOVER (Licences līgums, Privātuma politika ).

Skaties priekš izpirkuma programmatūra savos reģistros un tikt vaļā no ierakstus. Esiet ļoti piesardzīgs — jūs varat iznīcināt savu sistēmu, ja noņemsit ierakstus, kas nav saistīti ar izspiedējprogrammatūru.

Windows meklēšanas laukā ierakstiet katru no tālāk norādītajiem:

- %Aplikācijas dati%

- %LocalAppData%

- %ProgrammData%

- %WinDir%

- %Temp%

Atbrīvojieties no visa Temp. Beidzot, vienkārši pārbaudiet, vai nav kaut kas nesen pievienots. Neaizmirstiet atstāt mums komentāru, ja rodas kāda problēma!

Kā atšifrēt .coza failus?

Djvu Ransomware būtībā ir divas versijas.

- Vecā versija: Lielākā daļa vecāku paplašinājumu (no “.djvu” līdz “.carote”) atšifrēšanu lielākajai daļai šo versiju iepriekš atbalstīja rīks STOPDecrypter ja inficēti faili ar bezsaistes atslēgu. Tas pats atbalsts ir iekļauts jaunajā Emsisoft atšifrētājs šiem vecajiem Djvu variantiem. Atšifrētājs atšifrēs jūsu failus, neiesniedzot failu pārus, tikai tad, ja jums ir OFFLINE KEY.

- Jauna versija: Jaunākie paplašinājumi tika izlaisti aptuveni augusta beigās 2019 pēc izpirkuma programmatūras maiņas. Tas ietver .coharos, .Šarīzs, .tad, .hese, .saimniecība, .seto, peta, .moka, .zāles, .čīkstēt, .stulbi, .Kārlis, .attālums, .boot un utt....Šīs jaunās versijas tika atbalstītas tikai ar Emsisoft Decryptor.

"Atšifrētājs nevar atšifrēt manus failus?"

Lielākoties tas nozīmē, ka jums ir tiešsaistes ID. Tas var arī nozīmēt, ka jūsu faili tika šifrēti ar jaunāku STOP/Djvu variantu.

- Bezsaistes ID. Ja izspiedējprogrammatūra nevar izveidot saiti ar savu komandu, kā arī kontrolēt tīmekļa serverus, kamēr tiek šifrēti jūsu faili, tajā tiek izmantota integrēta drošības atslēga, kā arī integrēts ID. Bezsaistes ID parasti beidzas ar t1 un arī parasti ir vienkārši atpazīstami. Ņemot vērā, ka bezsaistes atslēga un ID vienkārši tiek pārveidots ar katru variantu/paplašinājumu, visiem, kuru faili ir nodrošināti ar tieši tādu pašu variantu, noteikti būs tieši tāds pats ID un dokumentus varēs atšifrēt ar vienu un to pašu atslēgu (vai "ekskluzīva atslēga, kad runa ir par RSA drošību).

- Tiešsaistes ID. Daudzos gadījumos izpirkuma programmatūra var izveidot savienojumu ar savu komandu un arī kontrolēt serverus, kad tā šifrē dokumentus, kā arī, kad tas notiek, serveri reaģē, izveidojot patvaļīgas atslēgas katrai inficētajai datorsistēmai. Jo katram datoram ir sava atslēga, failu atšifrēšanai nevar izmantot atslēgu no papildu datorsistēmas. Atšifrētājs var darboties ar vecākiem variantiem, ja vien tam ir kāda palīdzība, tomēr jaunākām variācijām nav absolūti nekā, ko var darīt, lai atgūtu failus.

Gadījumā, ja apmācība nepalīdz, lejupielādējiet vai izmēģiniet mūsu ieteikto ļaunprātīgas programmatūras apkarošanas rīku bezmaksas tiešsaistes vīrusu pārbaudītājs. Turklāt, jūs vienmēr varat lūgt mums palīdzību komentāros!

Atstājiet savu komentāru