This article intends to help you delete Tghz Ransomware at no cost. Il nostro manuale spiega anche come qualsiasi .tghz files può essere ripristinato.

Tghz Virus

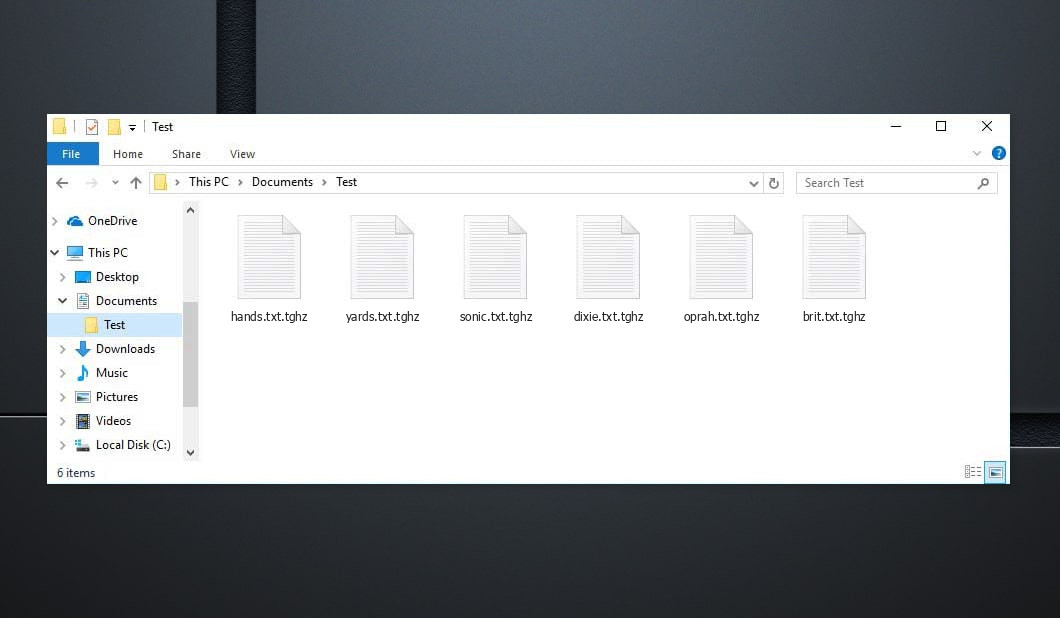

IL Tghz Ransomware means a COMPUTER hazard utilized to blackmail its sufferers. Tghz Il virus potrebbe non indicare alcun tipo di segno evidente, yet its presence is just discovered as quickly as its task is executed.

The lack of symptoms is one of the primary troubles with this sort of COMPUTER infections. Possono penetrare senza essere scoperti nel sistema attaccato, e applicare il proprio lavoro senza mostrare il proprio compito nella postazione di lavoro. This is why most clients are not able to do anything to terminate the infection before it has actually finished its objective, e anche la missione di questo, in particolar modo, è fare le sue vittime’ files unusable through data ciphering and after that suggesting a ransom money need.

The user is reported via a message that this infection places on their screen that their only option of bringing their information back is via the payment of a particular quantity of funds. This blackmailing part of this scam is incredibly popular among the scams, and there’s an entire team of COMPUTER malware that’s used in this way. Questa categoria di malware è denominata Ransomware, e il malware su cui ci stiamo attualmente concentrando rientra sicuramente in questo ambito.

IL Tghz il malware viene divulgato solo dopo aver completato la crittografia dei documenti. IL .tghz Ransomware will after that reveal its needs by means of an intimidating pop-up alert.It is by means of this alert that the individuals find out how they are expected to move their funds to the cyber frauds in charge of the Ransomware infection. In molti casi, il riscatto verrebbe chiesto in una criptovaluta – BitCoin. Queste criptovalute sono davvero difficili da rintracciare, and also a normal individual would have no chance of knowing who they are actually transferring their funds to. Questo, difatti, makes it actually unlikely that the hacker’s true identification would ever get revealed. È abbastanza raro che un cyberpunk Ransomware venga processato, as well as the application of cryptocurrency as the suggested settlement solution is the main factor for that.

Di seguito potete scoprire la citazione from the Tghz file di testo:

ATTENZIONE! Non preoccuparti, puoi restituire tutti i tuoi file! Tutti i tuoi file come foto, banche dati, documenti e altri importanti sono crittografati con crittografia più forte e chiave univoca. L'unico metodo per recuperare i file è acquistare uno strumento di decrittazione e una chiave univoca per te. Questo software decrittograferà tutti i tuoi file crittografati. Che garanzie hai? Puoi inviare uno dei tuoi file crittografati dal tuo PC e noi lo decodifichiamo gratuitamente. Ma possiamo decifrare solo 1 file gratuitamente. Il file non deve contenere informazioni preziose. Puoi ottenere e guardare lo strumento di decrittazione della panoramica del video: https://we.tl/t-2P5WrE5b9f Il prezzo della chiave privata e del software di decrittazione è $980. Sconto 50% disponibile se ci contatti prima 72 ore, questo è il prezzo per te $490. Tieni presente che non ripristinerai mai i tuoi dati senza pagamento. Controlla la tua posta elettronica "Spam" O "Robaccia" cartella se non ottieni risposta più di 6 ore. Per ottenere questo software è necessario scrivere sulla nostra e-mail: restorealldata@firemail.cc Prenota indirizzo e-mail per contattarci: gorentos@bitmessage.ch Il nostro account Telegram: @datarestore

How to Tghz virus encrypt your files?

IL .tghz La sicurezza dei file virali non verrà eliminata dopo la rimozione del ransomware. IL .tghz La chiave di accesso per la crittografia dei documenti antivirus ti viene promessa quando paghi l'importo del riscatto.

Tuttavia, it is not unusual for the hackers who stand behind such threats to assure their targets a decryption key for their encrypted papers only to decline to provide that essential as quickly as the payment obtains processed. Inutile dirlo, se finisci in una condizione come questa, non saresti in grado di fare nulla al riguardo– i tuoi fondi sarebbero andati, e anche le tue informazioni sarebbero ancora inaccessibili. Questo è il motivo per cui non è veramente intelligente spostare il pagamento, Inoltre, if you haven’t gone with any different choices that may work.

Although we mentioned that the file encryption would certainly continue to be on your papers even after the Ransomware is no longer in the system, removing the infection is still incredibly crucial. Dopo esserti sbarazzato del ransomware, you might also attempt the different file recovery remedies we have actually created for you, as well as additionally your new documents won’t go to threat of being secured. Per rimuovere questa minaccia criptovirale, you are recommended to complete the steps you will run into listed below.

Tghz SUMMARY:

| Nome | .tghz Virus |

| Tipo | Ransomware |

| Livello di minaccia | Alto (Il ransomware è finora il malware più terribile che puoi sperimentare) |

| Sintomi | A Ransomware threat such as this one would typically not expose its existence up until the documents obtain secured |

| Canale di promozione | Canali come promozione e-mail di spam, e malvertising sono normalmente quelli utilizzati per diffondere Ransomware. |

| Soluzione per il recupero dei dati | Emsisoft Decrypter |

| Utilità di rilevamento |

.tghz potrebbe ripristinarsi molte volte se non ti sbarazzi dei suoi file principali. Ti consigliamo di scaricare LOARIS TROJAN REMOVER per eseguire la scansione di utilità dannose. Ciò potrebbe farti risparmiare un sacco di tempo e sforzi per sbarazzarti efficacemente di tutti i possibili malware all'interno del tuo dispositivo.

Leggi di più su Rimozione trojan Loaris (Contratto di licenza, politica sulla riservatezza ).

Se Loaris identifica una minaccia, dovrai acquistare una licenza per sbarazzartene. |

Delete Tghz Virus Ransomware

Alcuni passaggi richiederanno probabilmente di uscire dalla pagina. Segnalibro per tornarci facilmente in un secondo momento.

Riavvia Modalità sicura (usa questo tutorial se non sai come farlo).

Clic CTRL + SPOSTARE + ESC contemporaneamente e andare al Scheda Processi. Prova a identificare quali processi sono dannosi.

Clic destro su ciascuno di essi e scegli Aprire la destinazione del file. Quindi ispeziona i documenti con il controllo file online:

Una volta aperta la loro cartella, terminare i processi che sono contaminati, Poi sbarazzarsi delle loro cartelle.

Nota:Se sei specifico qualcosa diventa parte del rischio - rimuoverla, anche se lo scanner non lo segna. Nessuna applicazione antivirus può determinare tutte le infezioni.

Continua a tenere il Vincita + R. E poi copia & incolla quanto segue:

- blocco note %windir%/system32/Drivers/etc/hosts

Si aprirà sicuramente un nuovo documento. Nel caso tu venga hackerato, ci sarà un carico di altri IP collegati al tuo dispositivo nella parte inferiore. Ispezionare l'immagine elencata di seguito:

Nel caso ci siano IP sospetti sotto “localhost” – mettiti in contatto con noi nei commenti.

Utilizzo CTRL + SPOSTARE + ESC contemporaneamente e accedere al Scheda Avvio:

Procedi a Nome del programma e seleziona "Disabilita".

Tieni presente che il ransomware può persino includere un nome di sviluppatore falso nel suo processo. Devi controllare ogni processo ed essere convinto che sia legittimo.

Per sbarazzarsi di Tghz Virus, potresti dover gestire file di sistema e registri. Fare un errore e sbarazzarsi della cosa sbagliata potrebbe danneggiare il tuo dispositivo.

È possibile prevenire danni al sistema selezionando LOARIS TROJAN REMOVER - UN high-quality Tghz removal software.

Leggi la recensione su LOARIS RIMOZIONE DI TROJAN (Contratto di licenza, politica sulla riservatezza ).

Aspetto per il ransomware nei tuoi registri e sbarazzarsi di le voci. Fai molta attenzione: puoi distruggere il tuo sistema se rimuovi le voci non associate al ransomware.

Digita ciascuna delle seguenti voci nel campo di ricerca di Windows:

- %AppData%

- %LocalAppData%

- %Dati del programma%

- %WinDir%

- %Temp%

Sbarazzarsi di tutto in Temp. Finalmente, controlla semplicemente per qualsiasi cosa aggiunta di recente. Non dimenticare di inviarci un commento in caso di problemi!

How to Decrypt .tghz files?

Djvu Ransomware ha essenzialmente due versioni.

- Vecchia versione: La maggior parte delle estensioni meno recenti (da “.djvu” fino a “.carote”) la decrittografia per la maggior parte di queste versioni era precedentemente supportata dallo strumento STOPDecrypter nel caso in cui i file siano infetti con una chiave offline. Quello stesso supporto è stato incorporato nel nuovo Emsisoft Decryptor per queste vecchie varianti Djvu. Il decrypter decodificherà i tuoi file senza inviare coppie di file solo se hai un file CHIAVE OFFLINE.

- Nuova versione: Le estensioni più recenti rilasciate verso la fine di agosto 2019 dopo che il ransomware è stato modificato. Questo include .coharos, .Shariz, .Poi, .hese, .azienda agricola, .seto, peta, .moca, .medicinali, .ciarlatano, .stupido, .carlo, .distanza, .avvio e così via....Queste nuove versioni erano supportate solo con Emsisoft Decryptor.

"Il decrypter non può decifrare i miei file?"

Nella maggior parte dei casi ciò indica che hai un ID online. Potrebbe anche significare che i tuoi dati sono stati protetti da una variante più recente di STOP/Djvu.

- ID non in linea. When the ransomware can not connect to its command and also control servers while encrypting your files, it utilizes a built-in encryption key and an integrated ID. Gli ID offline di solito finiscono con t1 e inoltre sono in genere molto facili da determinare. Perché la chiave offline e anche l'ID si trasformano solo con ogni variante/estensione, everybody that has had their data secured by the same variation will certainly have the same ID and the documents will be decryptable by the very same key (O "chiave esclusiva nel caso di sicurezza RSA).

- Identificativo online. For the most part the ransomware is able to attach to its command and control servers when it secures documents, and when this occurs the web servers respond by producing arbitrary keys for each infected computer. Poiché ogni sistema informatico ha la propria chiave, non puoi utilizzare una chiave da un altro computer per decrittografare i tuoi documenti. The decrypter can functioning around this with older variations as long as it has some help, nevertheless for more recent versions there is absolutely nothing that can be done to recoup documents.

Nel caso in cui il tutorial non aiuti, scarica lo strumento anti-malware che ti suggeriamo o prova controllo antivirus online gratuito. Inoltre, puoi sempre chiederci assistenza nei commenti!

Lascia un commento