Porywacz wyszukiwania Baseauthenticity.co.in to rodzaj złośliwego oprogramowania, które wprowadza się do systemu Windows, i potem przełącza ustawienia wyszukiwarki w swojej przeglądarce internetowej do żądanej. Dodatkowo wprowadza różne nieprzyjemne modyfikacje, które mogą skutkować wyciekiem danych osobowych, jak również do penetracji innego szkodliwego oprogramowania. W tym artykule, zobaczysz samouczek dotyczący usuwania porywacza Baseauthenticity.co.in w kilku opcjach, a także dodatkowo procedurę przywrócenia Twojej przeglądarki do stanu, w jakim jest nowa.

![]()

Informacje na temat Baseauthenticity.co.in

| Nazwa | Rozszerzenie Baseauthenticity.co.in |

| Typ | Porywacz przeglądarki1 |

| krótki opis | Niechciane oprogramowanie zmieniające ważne ustawienia przeglądarki bez zgody użytkownika. |

| Objawy | The Baseauthenticity.co.in hijacker zastępuje parametry przeglądarki ustawione przez użytkowników i zastępuje te ustawienia własnymi wartościami. |

| Metoda dystrybucji | Łączenie z Freeware lub Shareware, wprowadzające w błąd wyskakujące reklamy generowane przez oprogramowanie reklamowe. |

| Narzędzie do wykrywania | Sprawdź, czy na Twój system wpływa porywacz Baseauthhenticity.co.in. |

Metody wstrzykiwania porywaczy wyszukiwania Baseauthhenticity.co.in są różne. Większość z nich pochodzi z woj rozprzestrzenianie się złośliwego oprogramowania za pomocą złośliwe reklamy lub złośliwe linki do różnych stron internetowych. Sporadycznie, Twój komputer osobisty może zostać zainfekowany tym złośliwym oprogramowaniem poprzez trojan-downloader, który jest uruchamiany w celu rozprzestrzeniania innego złośliwego oprogramowania. Jest samotny rodzaj tego niechcianego programu – dodatek do przeglądarki internetowej który można wbudować w dowolną przeglądarkę internetową obsługującą wersję dodatkową2.

Prawdopodobnie nie dodasz tej wtyczki samodzielnie, ponieważ ich imiona są bardzo podejrzane, a także funkcjonalność jest naprawdę kontrowersyjna. The “twórcy” porywacza Baseauthenticity.co.in ogólnie stwierdza, że może zapisywać dokumenty .doc/.docx ze stron internetowych już w formacie .pdf, lub zapisać całą witrynę na dysku. Niezwykle trudno sobie wyobrazić, czy ktoś może być potrzebny w takich funkcjach 2024, gdy dostęp do Internetu nie jest ograniczony czasowo, jak również każdy system jest w stanie uruchomić potrzebne dokumenty .docx w Dokumentach Google.

Niemniej jednak, Oprócz ich niepraktyczności, można je łatwo znaleźć w sklepie Chrome Web Store. Oczywiście, eksperci od wirusów alarmują w związku z takim spamem, kierując go do legalnego źródła rozszerzeń przeglądarki, wymagające odpowiedzi Google – eliminując te rozszerzenia ze swojej witryny. Ale nadal nie spieszą się, aby uporać się z problemem ochrony.

![]()

Jest wirusem Baseauthenticity.co.in?

Przy pierwszym rumieńcu, możesz uwierzyć, że te przekierowania po prostu pogarszają, ale nie ryzykowne. Z tego powodu wielu użytkowników po prostu gra na czas, zamiast usuwać to złośliwe oprogramowanie, uzyskanie znacznie większe możliwości skażenia z różnymi innymi złośliwymi programami, które są o wiele poważniejsze niż Baseauthhenticity.co.in.

Poza zmienioną wyszukiwarką lub wynikiem wyszukiwania, możesz dodatkowo zobaczyć różne promocje nawet na tych stronach internetowych, które domyślnie nie oferują żadnych promocji. Możesz także niechcący błędnie kliknąć podczas zamykania promocji, i rozpocznij pobieranie nierozpoznanego pliku, który może być złośliwym oprogramowaniem, lub potencjalnie niepożądanym programem, a może ransomware – cokolwiek chcą opiekunowie tego porywacza.

Jeśli twoja przeglądarka internetowa jest uszkodzona z powodu aktywności trojana Azorult, system może wkrótce zacząć działać nieprawidłowo – ten objaw jest jednym z najczęstszych w przypadku infiltracji trojana.

![]()

Jak usunąć Baseauthenticity.co.in?

Pierwszy, powiem kilka słów nt zapobieganie infiltracji złośliwego oprogramowania Baseauthenticity.co.in. Bardzo łatwo jest mówić o metodach ochrony komputera osobistego przed tak frustrującymi elementami, jak porywacze przeglądarki, ale dość łatwo dać się złapać na tę przynętę nawet będąc doświadczonym użytkownikiem. Jak to zostało określone powyżej, ten niechciany program może się ukryć po przyciąganiu wzroku (od pierwszego wejrzenia) awans, lub w paczkach z różnymi innymi adware, które możesz dostać na dziesiątki sposobów. Ale niezależnie od zwykłej złożoności technik wtrysku, bardzo łatwo jest zapobiec pojawieniu się porywacza Baseauthhenticity.co.in w twoim systemie:

- Nie podążaj za podejrzanymi linkami;

- Ogranicz korzystanie z pseudo-wolnego oprogramowania (taki, który jest oferowany jako bezpłatny, ale ma dodatkowe niechciane programy w swoim pakiecie);

- Porzuć nawyk klikania reklam w sieci. Jeśli musisz coś kupić, lepiej googlować;

- Unikaj pobierania plików z podejrzanych źródeł, jak fora lub witryny do udostępniania plików.

Przygotowanie przed usunięciem Baseauthenticity.co.in.

Przed rozpoczęciem właściwej procedury odinstalowywania, zalecamy wykonanie następujących wstępnych kamieni milowych.

- Upewnij się, że masz zawsze gotowy do użycia ten praktyczny samouczek.

- Wykonaj kopię zapasową wszystkich swoich danych, składający się z zapisanych loginów, hasła, a także różne inne kwalifikacje. Powinieneś wykonać kopię zapasową swoich danych za pomocą rozwiązania do tworzenia kopii zapasowych w chmurze i dopilnować, aby Twoje dane były zabezpieczone przed jakąkolwiek utratą, także przed najbardziej ekstremalnymi infekcjami.

- Poczekaj, aż procedura elastycznej kopii zapasowej będzie większa niż.

Krok 1: Odinstaluj Baseauthenticity.co.in i powiązane oprogramowanie z systemu Windows

Oto metoda składająca się z kilku prostych etapów, która musi umożliwiać odinstalowanie większości aplikacji. Albo używasz Windowsa 10, 8, 7, Vista lub XP, te kamienie milowe będą działać dobrze. Przeniesienie aplikacji lub jej folderu do Kosza może być bardzo błędny pomysł. W przypadku, gdy to zrobisz, pozostałości aplikacji mogą pozostać, a to może powodować niestabilną wydajność systemu, nieprawidłowe działanie skojarzeń typów plików i inne nieprzyjemne zachowanie. Skutecznym sposobem usunięcia aplikacji z urządzenia jest jej ręczne usunięcie. Aby to zrobić:

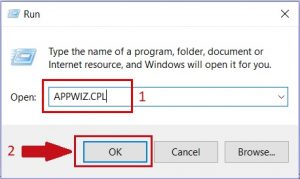

1. Trzymaj dalej Przycisk logo systemu Windows I "R” na klawiaturze. Wkrótce pojawi się wyskakujące okienko.

2. W polu, które się pojawiło, Wpisz "appwiz.cpl” -1 i wybierz OK – 2.

3. Spowoduje to otwarcie okna ze wszystkimi aplikacjami dostępnymi na urządzeniu. Wybierz aplikację, której chcesz się pozbyć, następnie wybierz "Odinstaluj”

Wykonaj powyższe kroki, a skutecznie pozbędziesz się większości niechcianych aplikacji.

Krok 2: Pozbądź się Baseauthhenticity.co.in ze wszystkich dostępnych przeglądarek.

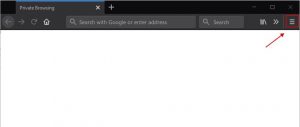

1. Początek Mozilla Firefox. Przejdź do jego menu okno

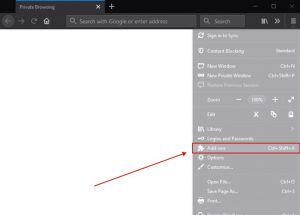

2. Wybierz “Dodatki” ikona w menu.

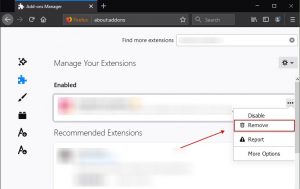

3. Znajdź niechciane rozszerzenie i wybierz „Usunąć“

4. Po usunięciu rozszerzenia, przeładuj przeglądarkę Mozilla Firefox, zamykając go za pomocą czerwonego “X” w prawym górnym rogu i uruchom ponownie.

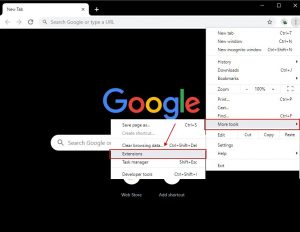

1. Początek Google Chrome i idź do niego upuść menu

2. Kliknij “Narzędzia” a następnie w rozszerzonym menu wybierz „Rozszerzenia“

3. w “Rozszerzenia” znajdź niechciane rozszerzenie i zastosuj „Usunąćprzycisk ” z nim związany.

4. Jak tylko rozszerzenie zostanie usunięte, przeładować Google Chrome zamykając go za pomocą czerwonego „X” w prawym górnym rogu i uruchom go ponownie.

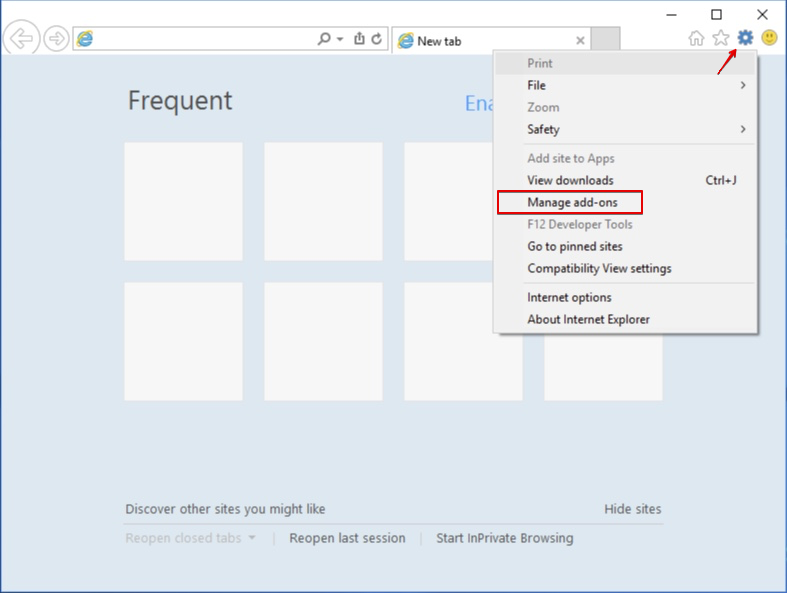

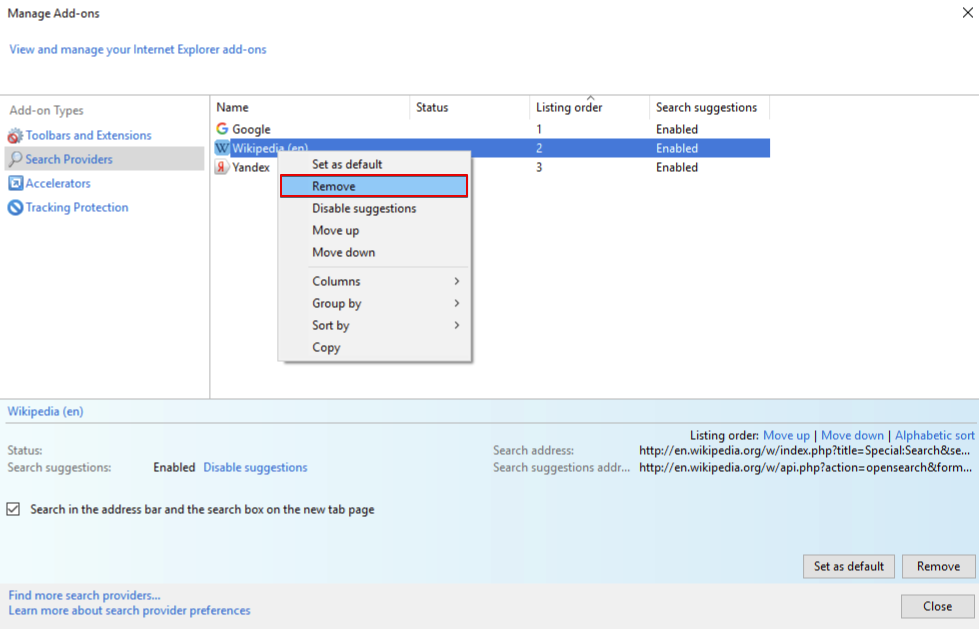

1. Uruchom Internet Explorera

2. Kliknij na bieg ikona zaznaczona 'Narzędzia' aby otworzyć rozwijane menu i wybrać 'Zarządzaj dodatkami'

3. w “Zarządzaj dodatkami” okno, znajdź rozszerzenie, które chcesz usunąć, a następnie kliknij “Usunąć”. Pojawi się wyskakujące okienko z informacją, że zamierzasz usunąć wybrane rozszerzenie, a niektóre inne dodatki mogą również zostać wyłączone. Pozostaw wszystkie pola zaznaczone, i wybierz “Usunąć”.

4. Po usunięciu niechcianego rozszerzenia, przeładować Internet Explorer, wyłączając go z czerwonego “X” znajdujący się w prawym górnym rogu i uruchom go ponownie.

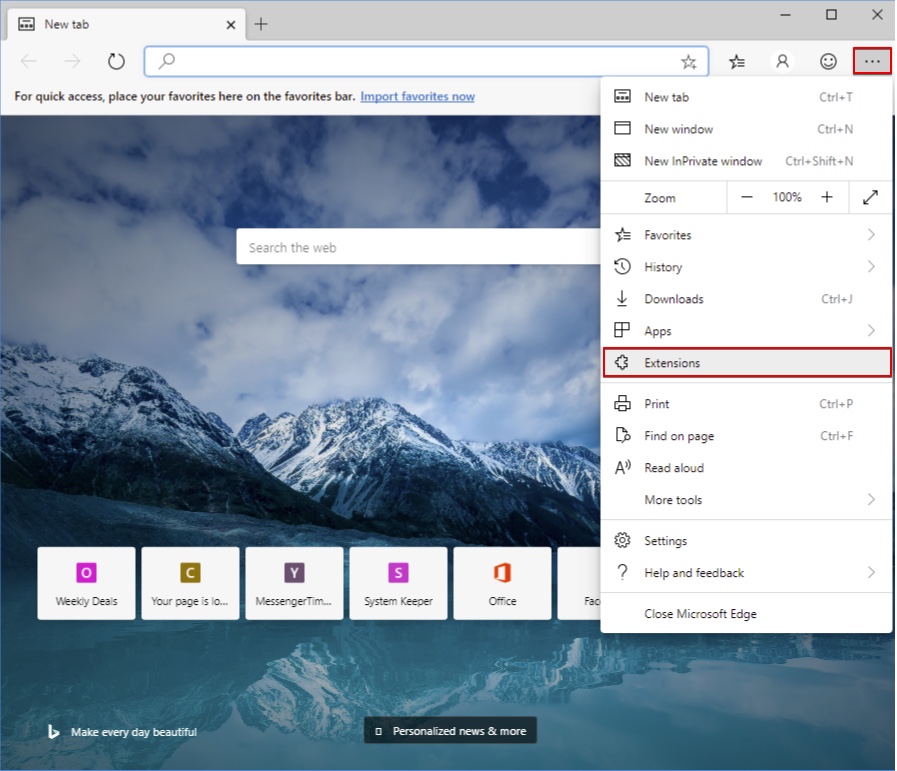

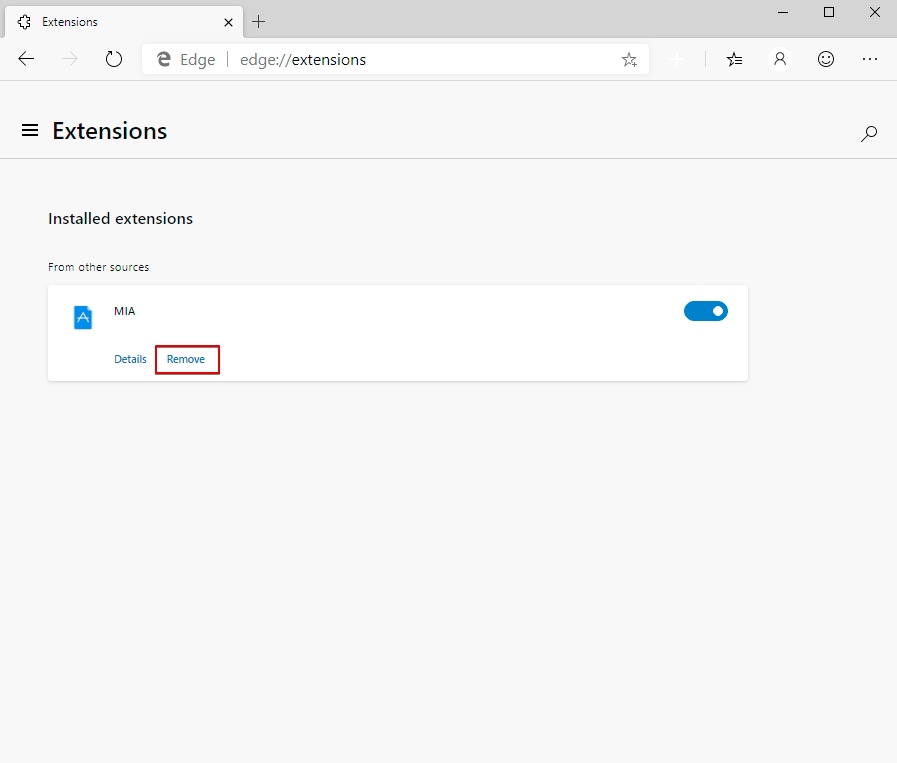

1. Uruchom Edge

2. Uzyskaj dostęp do rozwijanego menu, klikając ikonę u góry prawy róg.

3. Z rozwijanego menu wybierz “Rozszerzenia”.

4. Zlokalizuj podejrzane niebezpieczne rozszerzenie, które chcesz usunąć, a następnie kliknij plik Usunąć przycisk.

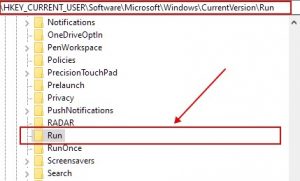

Krok 3: Wyczyść wszystkie rejestry, które mogły zostać dodane przez Baseauthenticity.co.in na Twoim urządzeniu.

Poniżej przedstawiono najczęściej atakowane rejestry komputerów z systemem Windows:

- HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

- HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunOnce

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

Możesz uzyskać do nich dostęp, przechodząc do edytora rejestru systemu Windows i pozbywając się wszelkich wartości dodanych przez Baseauthhenticity.co.in. Wykonaj poniższe kroki:

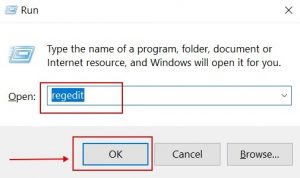

- Zacząć Uruchom polecenie okna jeszcze raz, typ „regedycja” i kliknij OK.

- Jak tylko go otworzysz, możesz swobodnie przejść do Biegnij i biegnij raz Klucze, których lokalizacje są pokazane powyżej.

- Możesz usunąć wartość wirusa, klikając go prawym przyciskiem myszy i usuwając go.

Wskazówka: Aby zlokalizować wartość utworzoną przez wirusa, możesz kliknąć prawym przyciskiem myszy i wybrać “Modyfikować” aby znaleźć plik, który ma zostać uruchomiony. Jeśli jest to lokalizacja pliku złośliwego oprogramowania, usuń wartość.

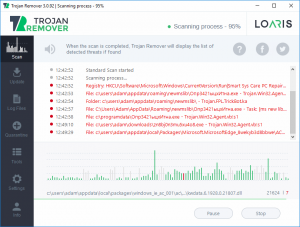

Krok 4: Przeskanuj witrynę Baseauthenticity.co.in za pomocą narzędzia Loaris Trojan Remover

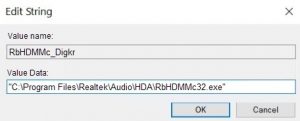

1. Kliknij na “Pobierać” przycisk, aby przejść do pobierania Loaris Trojan Remover.

Zaleca się wykonanie skanowania przed zakupem pełnej wersji oprogramowania, aby upewnić się, że aktualna wersja złośliwego oprogramowania może zostać wykryta przez Narzędzie do usuwania trojanów. Kliknij odpowiednie łącza, aby to sprawdzić Umowa licencyjna, Polityka prywatności.

2. Kliknij “zainstalować” zacząć.

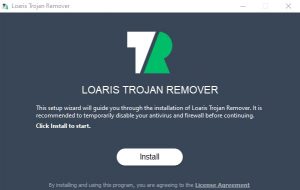

Byli 4 Sugerowane typy skanowania:

- Standardowe skanowanie.

- Pełne skanowanie.

- Skanowanie niestandardowe.

- Zdejmowany skan.

3. Po zakończeniu instalacji, Kliknij na 'Skanowanie' patka. Kliknij 'Pełne skanowanie'.

4. Po uruchomieniu skanowania, Loaris rozpocznie dogłębną analizę Twojego urządzenia i być może wkrótce zidentyfikuje określone zagrożenia spowalniające obecnie działanie Twojego systemu. Pamiętaj, aby zaczekać do zakończenia skanowania, aby oprogramowanie w pełni oceniło bezpieczeństwo Twojej stacji roboczej.

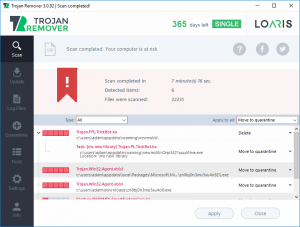

5. Po tym, jak Loaris Trojan Remover zakończy skanowanie komputera w poszukiwaniu plików związanych z zagrożeniem i je znajdzie, możesz spróbować usunąć je automatycznie i trwale, klikając na 'Stosować' przycisk. Były opcje przenoszenia plików do kwarantanny, zignoruj je lub usuń.

Jeśli jakiekolwiek zagrożenia zostały usunięte, jest wysoce zalecane uruchom ponownie komputer.

- O porywaczach przeglądarki jest Wikipedia

- Możliwe niebezpieczeństwo darmowych rozszerzeń przeglądarki

Zostaw komentarz