Dit artikel is bedoeld om u te helpen de Znto Ransomware gratis te verwijderen. In onze handleiding wordt ook uitgelegd hoe .znto-bestanden kan worden hersteld.

Znto-virus

De Znto Ransomware vertegenwoordigt een pc-risico dat wordt gebruikt om de slachtoffers te chanteren. Znto Een infectie duidt mogelijk niet op merkbare tekenen, toch wordt zijn aanwezigheid net zo snel ontdekt als zijn taak wordt uitgevoerd.

Het ontbreken van tekenen is een van de grootste problemen bij dit soort computerinfecties. Ze kunnen ongemerkt het aangevallen systeem binnendringen, en hun werk uitvoeren zonder hun activiteit op het werkstation te tonen. Dit is de reden waarom de meeste consumenten niets kunnen doen om het virus te beëindigen voordat het zijn doel heeft bereikt, evenals de missie van deze, specifiek, is om zijn doelen te halen’ documenten zinloos door middel van het coderen van informatie en vervolgens het aangeven van een vraag om losgeld.

De klant wordt via een bericht dat deze infectie op zijn scherm plaatst, gemeld dat de enige oplossing om zijn informatie terug te halen is door middel van de betaling van een bepaalde hoeveelheid geld. Dit chantagegedeelte van deze afzetterij is ongelooflijk populair onder de fraudeurs, en er is ook een hele groep COMPUTER-malware die op deze manier wordt gebruikt. Deze categorie malware wordt Ransomware genoemd, evenals de malware waar we ons momenteel op richten, valt daar zeker onder.

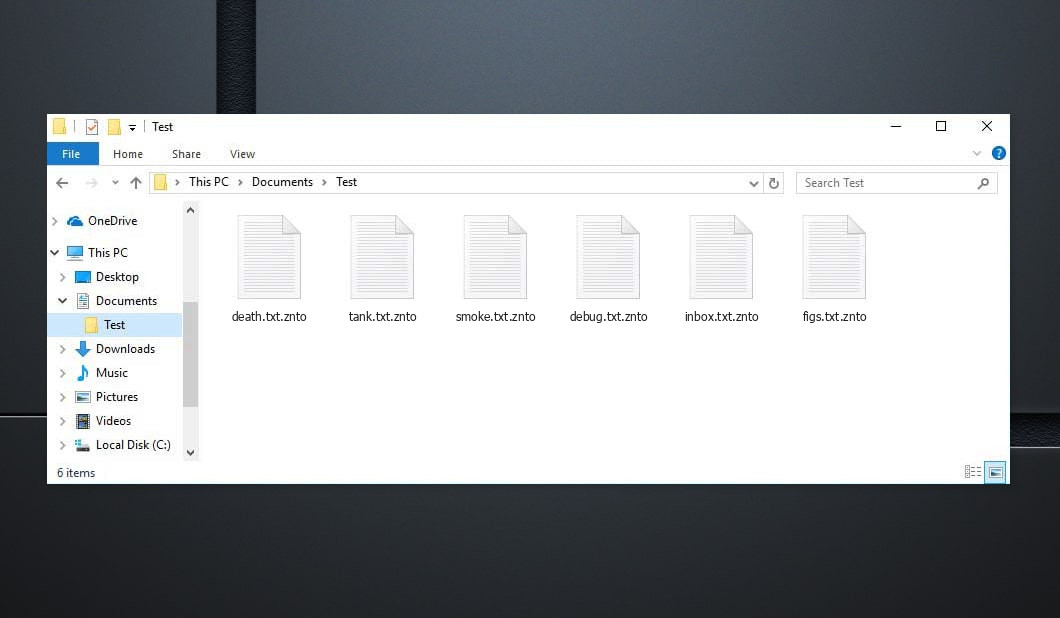

De Znto malware wordt pas onthuld zodra de codering van de bestanden is voltooid. De .znto Ransomware zal dan zijn eisen zeker delen via een intimiderende pop-upwaarschuwing.Door deze waarschuwing te gebruiken, ontdekken de individuen hoe ze naar verwachting hun geld zullen overdragen aan de cyberfraudeurs die verantwoordelijk zijn voor het Ransomware-virus.. In veel gevallen, het losgeld zou zeker in een cryptocurrency worden gevraagd – BitCoin. Deze cryptocurrencies zijn eigenlijk moeilijk te traceren, en een gewone gebruiker zou zeker geen kans hebben om te herkennen waar hij zijn geld echt naartoe verplaatst. Dit, in werkelijkheid, maakt het zeer onwaarschijnlijk dat de ware identiteit van de hacker ooit openbaar zou worden gemaakt. Het komt vrij zelden voor dat een Ransomware-cyberpunk voor de rechter verschijnt, evenals de toepassing van cryptocurrency als de aanbevolen afwikkelingsdienst is daarvoor de belangrijkste factor.

Hieronder kunt u de offerte terugvinden van de Znto tekstbestand:

AANDACHT! Maak je geen zorgen, u kunt al uw bestanden retourneren! Al uw bestanden zoals foto's, databanken, documenten en andere belangrijke worden gecodeerd met de sterkste codering en unieke sleutel. De enige methode om bestanden te herstellen, is door een decoderingstool en een unieke sleutel voor u te kopen. Deze software ontsleutelt al uw versleutelde bestanden. Welke garanties heb je? U kunt een van uw gecodeerde bestanden vanaf uw pc verzenden en wij decoderen het gratis. Maar we kunnen alleen decoderen 1 bestand gratis. Dossier mag geen waardevolle informatie bevatten. U kunt de tool voor het decoderen van video-overzichten krijgen en bekijken: https://we.tl/t-2P5WrE5b9f Prijs van privésleutel en decoderingssoftware is $980. Korting 50% beschikbaar als u eerst contact met ons opneemt 72 uur, dat is de prijs voor jou $490. Houd er rekening mee dat u uw gegevens nooit zult herstellen zonder betaling. Controleer uw e-mail "Spam" of "Rommel" map als u geen antwoord krijgt meer dan 6 uur. Om deze software te krijgen, moet u op onze e-mail schrijven: restorealldata@firemail.cc Reserveer een e-mailadres om contact met ons op te nemen: gorentos@bitmessage.ch Ons Telegram-account: @datarestore

Hoe het Znto-virus uw bestanden versleutelt?

De .znto De encryptie van infectiebestanden zal niet worden verwijderd nadat de ransomware is gewist. De .znto Er wordt beloofd dat de toegangssleutel voor de codering van het virusdocument aan u wordt gegeven wanneer u het losgeldbedrag betaalt.

Hoe dan ook, het is niet ongebruikelijk dat de criminelen die achter dergelijke risico's staan hun doelwitten een decoderingsgeheim voor hun gecodeerde papieren verzekeren, om vervolgens te weigeren dat essentiële te verstrekken zodra de terugbetaling wordt verfijnd. Onnodig te vermelden, als u in een soortgelijke toestand terechtkomt, je zou er niets aan kunnen doen– uw geld zou zeker verdwenen zijn, en ook uw gegevens zouden zeker nog steeds moeilijk te bereiken zijn. Daarom is het eigenlijk geen slim idee om de betaling te verplaatsen, bovendien, als u geen alternatieve opties heeft geselecteerd die mogelijk effectief zijn.

Hoewel we hebben aangegeven dat de beveiliging zeker op uw bestanden blijft staan, zelfs nadat de Ransomware niet meer in het systeem zit, het verwijderen van de infectie is nog steeds uitzonderlijk cruciaal. Nadat u de Ransomware hebt geëlimineerd, U kunt bovendien de alternatieve diensten voor het herstellen van documenten proberen die we voor u hebben opgezet, en ook uw gloednieuwe bestanden lopen geen gevaar om beveiligd te worden. Om deze cryptovirale dreiging te verwijderen, U wordt voorgesteld de onderstaande acties af te ronden.

Znto SAMENVATTING:

| Naam | .znto-virus |

| Type | Ransomware |

| Dreigingsniveau | Hoog (Ransomware is tot nu toe de meest verschrikkelijke malware die je kunt tegenkomen) |

| Symptomen | Een soortgelijke Ransomware-dreiging als deze zou over het algemeen pas zichtbaar worden als de papieren worden opgesloten |

| Promotiekanaal | Kanalen zoals spam-e-mailpromotie, en malvertising zijn normaal gesproken degenen die worden gebruikt om Ransomware te verspreiden. |

| Oplossing voor gegevensherstel | Emsisoft-decrypter |

| Detectie hulpprogramma |

.znto kan zichzelf vaak herstellen als u de kernbestanden niet verwijdert. We raden aan om LOARIS TROJAN REMOVER te downloaden om te scannen op schadelijke hulpprogramma's. Dit kan u veel tijd en moeite besparen om alle mogelijke malware op uw apparaat effectief te verwijderen.

Lees meer over Loaris Trojan-verwijderaar (Licentieovereenkomst, Privacybeleid ).

Als Loaris een bedreiging identificeert, u moet een licentie kopen om er vanaf te komen. |

Verwijder de Znto Virus-ransomware

Bij sommige stappen moet u waarschijnlijk de pagina verlaten. Bladwijzer om er later gemakkelijk op terug te komen.

Start opnieuw op Veilige modus (gebruik deze tutorial als je niet weet hoe je het moet doen).

Klik CTRL + VERSCHUIVING + ESC tegelijkertijd en ga naar de Tabblad Processen. Probeer vast te stellen welke processen schadelijk zijn.

Klik met de rechtermuisknop op elk van hen en kies Open Bestandslocatie. Inspecteer vervolgens de documenten met online bestandschecker:

Zodra u hun map opent, de processen beëindigen die besmet zijn, Dan ontdoen van hun mappen.

Opmerking:Als u specifiek bent, wordt iets onderdeel van het gevaar - elimineren, zelfs als de scanner het niet markeert. Geen enkel antivirusprogramma kan alle infecties vaststellen.

Blijf de Winnen + R. En dan kopiëren & plak het volgende:

- kladblok %windir%/system32/Drivers/etc/hosts

Er zal zeker een nieuw document worden geopend. Voor het geval je gehackt bent, Er zullen onderaan een heleboel andere IP's op uw apparaat zijn aangesloten. Bestudeer de onderstaande afbeelding:

In het geval dat er verdachte IP's hieronder zijn "localhost” – neem contact met ons op in de comments.

Gebruik CTRL + VERSCHUIVING + ESC tegelijkertijd en toegang tot de Tabblad Opstarten:

Overgaan tot Programma naam en selecteer "Uitschakelen".

Houd er rekening mee dat ransomware zelfs een valse ontwikkelaarsnaam aan zijn proces kan toevoegen. U moet elk proces controleren en ervan overtuigd zijn dat het legitiem is.

Zich ontdoen van Znto-virus, het kan zijn dat u te maken krijgt met systeembestanden en registers. Als u een fout maakt en het verkeerde weggooit, kan uw apparaat beschadigd raken.

U kunt systeemschade voorkomen door LOARIS TROJAN REMOVER te selecteren - A hoogwaardige Znto-verwijderingssoftware.

Lees recensie over LOARIS TROJAN VERWIJDERAAR (Licentieovereenkomst, Privacybeleid ).

Kijk voor de ransomware in uw registers en van afkomen de inzendingen. Wees zeer voorzichtig - u kunt uw systeem vernietigen als u vermeldingen verwijdert die niet met de ransomware zijn geassocieerd.

Typ elk van het volgende in het Windows-zoekveld:

- %App data%

- %LocalAppData%

- %Programma gegevens%

- %WinDir%

- %Temp%

Verwijder alles in Temp. Eindelijk, bekijk gewoon alles wat recentelijk is toegevoegd. Vergeet niet om ons een opmerking te sturen als u een probleem tegenkomt!

Hoe .znto-bestanden te decoderen?

Djvu Ransomware heeft in wezen twee versies.

- Oude versie: De meeste oudere extensies (van “.djvu” tot “.carote”) decodering voor de meeste van deze versies werd voorheen ondersteund door de STOPDecrypter-tool in geval van geïnfecteerde bestanden met een offline sleutel. Diezelfde ondersteuning is verwerkt in het nieuwe Emsisoft-decryptor voor deze oude Djvu-varianten. De decrypter zal uw bestanden alleen decoderen zonder bestandsparen in te dienen als u een OFFLINE-SLEUTEL.

- Nieuwe versie: De nieuwste extensies zijn eind augustus uitgebracht 2019 nadat de ransomware is gewijzigd. Dit omvat .coharos, .Shariz, .Dan, .hij, .boerderij, .ingesteld, peta, .mokka, .medicijnen, .kwakzalvers-, .dom, .karel, .afstand, .opstarten en enz....Deze nieuwe versies werden alleen ondersteund met Emsisoft Decryptor.

"De decrypter kan mijn bestanden niet decoderen?"

In veel gevallen betekent dit dat je een online-ID hebt. Het kan er ook op wijzen dat uw gegevens zijn beveiligd door een nieuwere variant van STOP/Djvu.

- Offline-ID. Wanneer de ransomware geen verbinding kan maken met zijn commando en geen controle heeft over webservers terwijl uw bestanden worden beveiligd, het maakt gebruik van een geïntegreerde beveiligingssleutel en een geïntegreerde ID. Offline ID's eindigen normaal gesproken op t1 en zijn doorgaans eenvoudig te identificeren. Omdat zowel de offline sleutel als de ID alleen bij elke variant/extensie transformeren, iedereen van wie zijn gegevens met dezelfde variant zijn gecodeerd, heeft dezelfde ID en de bestanden zullen zeker met dezelfde sleutel kunnen worden gedecodeerd (of "privésleutel als het gaat om RSA-bestandsversleuteling).

- Online identiteit. In de meeste gevallen kan de ransomware zich aan zijn opdracht hechten en webservers controleren wanneer deze gegevens versleutelt, en wanneer dit gebeurt, reageren de servers door willekeurige sleutels te creëren voor elk besmet computersysteem. Aangezien elk computersysteem zijn eigen sleutel heeft, u kunt geen sleutel van een ander computersysteem gebruiken om uw documenten te decoderen. De decrypter kan dit omzeilen met oudere versies, zolang hij maar enige hulp heeft, voor recentere varianten kan er echter niets worden gedaan om bestanden te herstellen.

In het geval dat de tutorial niet helpt, download de anti-malware tool die we voorstellen of probeer het gratis online viruscontrole. Verder, u kunt ons altijd om hulp vragen in de opmerkingen!

Laat een reactie achter