This article intends to help you delete Coba Ransomware for free. Mūsu vadlīnijās ir arī paskaidrots, kā jebkura .coba files var atšifrēt.

Coba Virus

The Coba Ransomware means a COMPUTER risk used to blackmail its victims. Coba Vīruss var nenorādīt uz redzamām pazīmēm un simptomiem, yet its presence is only discovered as quickly as its work is carried out.

The absence of signs is among the main problems with this kind of COMPUTER viruses. They can pass through into the assaulted system unnoticed, and implement their work without revealing their task in the workstation. This is why most clients are not able to do anything to end the infection before it has finished its mission, un arī šī mērķis, īpaši, ir izvirzīt savus mērķus’ data pointless by means of information ciphering and afterwards suggesting a ransom need.

The individual is reported via a message that this infection puts on their screen that their only option of bringing their data back is by means of the repayment of a certain amount of funds. Šī izkrāpšanas šantažējošā daļa tiek dota priekšroka starp krāpniekiem, and there’s an entire group of COMPUTER malware that’s made use of in this fashion. Šo ļaunprātīgās programmatūras kategoriju sauc par Ransomware, kā arī ļaunprogrammatūra, uz kuru mēs pašlaik koncentrējamies, noteikti pazūd zem tās.

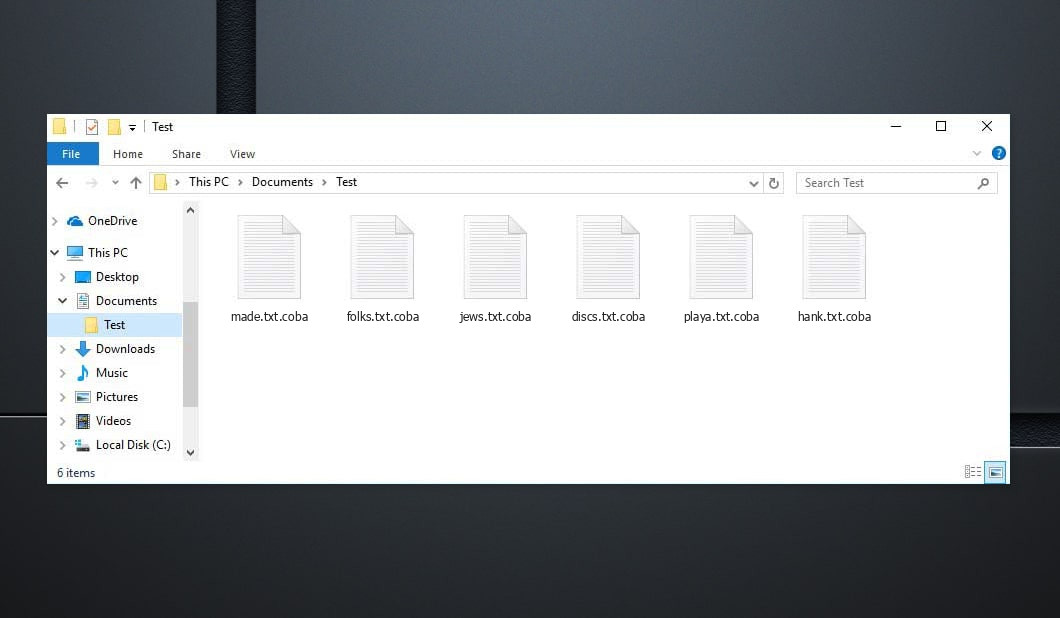

The Coba ļaunprātīga programmatūra tiek atklāta tikai tad, kad tā ir pabeigusi dokumentu šifrēšanu. The .coba Ransomware will after that reveal its demands through an intimidating pop-up alert.It is by means of this alert that the customers find out exactly how they are anticipated to move their funds to the cyber frauds responsible for the Ransomware virus. Daudzos gadījumos, izpirkuma nauda noteikti tiktu prasīta kriptovalūtā – BitCoin. Šīs kriptovalūtas ir patiešām grūti izsekot, and a regular user would certainly have no chance of understanding who they are truly moving their funds to. Šis, patiesībā, makes it truly not likely that the cyberpunk’s real identity would certainly ever before get divulged. Ir diezgan neparasti, ka Ransomware hakeris stāv tiesas priekšā, and the application of cryptocurrency as the suggested payment service is the main reason for that.

Tālāk norādītajā sarakstā varat atrast citātu from the Coba teksta fails:

UZMANĪBU! Neuztraucieties, jūs varat atgriezt visus savus failus! Visi jūsu faili, piemēram, fotoattēli, datubāzēm, dokumenti un citi svarīgi ir šifrēti ar spēcīgāko šifrēšanu un unikālu atslēgu. Vienīgā failu atkopšanas metode ir iegādāties atšifrēšanas rīku un unikālu atslēgu. Šī programmatūra atšifrēs visus jūsu šifrētos failus. Kādas garantijas jums ir? Jūs varat nosūtīt vienu no saviem šifrētajiem failiem no sava datora, un mēs to atšifrējam bez maksas. Bet mēs varam tikai atšifrēt 1 failu bez maksas. Fails nedrīkst saturēt vērtīgu informāciju. Varat iegūt un apskatīt video pārskata atšifrēšanas rīku: https://we.tl/t-2P5WrE5b9f Privātās atslēgas un atšifrēšanas programmatūras cena ir $980. Atlaide 50% pieejams, ja vispirms sazināsieties ar mums 72 stundas, tā ir jūsu cena $490. Lūdzu, ņemiet vērā, ka jūs nekad neatjaunosiet savus datus bez maksājuma. Pārbaudiet savu e-pastu "Spams" vai "Junk" mapi, ja nesaņemat atbildi vairāk nekā 6 stundas. Lai iegūtu šo programmatūru, jums jāraksta uz mūsu e-pastu: restorealldata@firemail.cc Rezervējiet e-pasta adresi, lai sazinātos ar mums: gorentos@bitmessage.ch Mūsu Telegram konts: @datarestore

How to Coba virus encrypt your files?

The .coba Virus file encryption is not going to be removed after the ransomware is erased. The .coba Vīrusu dokumentu šifrēšanas piekļuves atslēga tiek solīta jums iedot, kad samaksāsiet izpirkuma summu.

tomēr, it is not unusual for the criminals that support such risks to promise their targets a decryption trick for their encrypted papers only to refuse to offer that key as soon as the payment obtains processed. Lieki norādīt, ja nonākat līdz šādai problēmai, tu neko nevarētu darīt lietas labā– jūsu līdzekļi būtu pazuduši, as well as your information would still be inaccessible. This is why it isn’t actually smart idea to transfer the settlement, papildus, if you have not gone with any type of different choices that may work.

Despite the fact that we mentioned that the file encryption would continue to be on your files even after the Ransomware is no longer in the system, infekcijas likvidēšana joprojām ir neticami svarīga. Pēc Ransomware likvidēšanas, you may likewise attempt the alternate file recovery solutions we have developed for you, and additionally your brand-new files will not go to risk of being secured. Lai novērstu šīs kriptovīrusu briesmas, you are advised to complete the actions you will encounter listed below.

Coba SUMMARY:

| Vārds | .coba Virus |

| Tips | Ransomware |

| Draudu līmenis | Augsts (Izspiedējvīrusa programmatūra līdz šim ir sliktākā ļaunprogrammatūra, kāda vien var būt) |

| Simptomi | A Ransomware threat such as this one would typically not expose its visibility up until the records obtain locked up |

| Reklāmas kanāls | Kanāli, piemēram, surogātpasta e-pasta veicināšana, un ļaunprātīga reklāma parasti tiek izmantota Ransomware izplatīšanai. |

| Datu atkopšanas risinājums | Emsisoft atšifrētājs |

| Atklāšanas utilīta |

.coba var daudzas reizes atgūties, ja neatbrīvosities no tā galvenajiem failiem. Mēs iesakām lejupielādēt LOARIS TROJAN REMOVER, lai meklētu ļaunprātīgas utilītas. Tas var ietaupīt daudz laika un pūļu, lai efektīvi atbrīvotos no visas iespējamās ļaunprātīgās programmatūras savā ierīcē.

Lasiet vairāk par Loaris Trojas zirgu noņemšanas līdzeklis (Licences līgums, Privātuma politika ).

Ja Loaris konstatē draudus, jums būs jāiegādājas licence, lai no tās atbrīvotos. |

Delete Coba Virus Ransomware

Dažas darbības, visticamāk, prasīs jums iziet no lapas. Grāmatzīme lai vēlāk pie tā viegli atgrieztos.

Atsāknēšana Drošais režīms (izmantojiet šo pamācību, ja nezināt, kā to izdarīt).

Klikšķis CTRL + SHIFT + ESC vienlaicīgi un dodieties uz Procesu cilne. Mēģiniet noteikt, kuri procesi ir ļaunprātīgi.

Ar peles labo pogu noklikšķiniet par katru no tiem un izvēlieties Atveriet Faila atrašanās vietu. Pēc tam pārbaudiet dokumentus, izmantojot tiešsaistes failu pārbaudītāju:

Kad esat atvēris viņu mapi, beigt procesus kas ir piesārņoti, tad atbrīvoties no viņu mapēm.

Piezīme:Ja esat pārliecināts, ka kaut kas pieder pie draudiem - noņemiet to, pat ja skeneris to neatzīmē. Neviena pretvīrusu programma nevar identificēt visas infekcijas.

Turpiniet turēt nospiestu Uzvarēt + R. Un pēc tam kopējiet & ielīmējiet tālāk norādīto:

- piezīmju grāmatiņa %windir%/system32/Drivers/etc/hosts

Tiks atvērts jauns dokuments. Gadījumā, ja esat uzlauzts, apakšā būs daudz citu IP, kas saistīti ar jūsu ierīci. Pārbaudiet tālāk norādīto attēlu:

Ja zemāk ir aizdomīgi IPvietējais saimnieks” – sazinieties ar mums komentāros.

Izmantot CTRL + SHIFT + ESC vienlaicīgi un piekļūt Startēšanas cilne:

Turpiniet uz Programmas nosaukums un atlasiet “Atspējot”.

Ņemiet vērā, ka izspiedējprogrammatūra savā procesā var pat ietvert viltotu izstrādātāja nosaukumu. Jums ir jāpārbauda katrs process un jāpārliecina, ka tas ir likumīgs.

Atbrīvoties no Coba Virus, var nākties saskarties ar sistēmas failiem un reģistriem. Pieļaujot kļūdu un atbrīvojoties no nepareizas lietas, ierīce var sabojāt.

Jūs varat novērst sistēmas bojājumus, izvēloties LOARIS TROJAN REMOVER - a high-quality Coba removal software.

Lasīt atsauksmi par LOARIS TROJAN REMOVER (Licences līgums, Privātuma politika ).

Skaties priekš izpirkuma programmatūra savos reģistros un tikt vaļā no ierakstus. Esiet ļoti piesardzīgs — jūs varat iznīcināt savu sistēmu, ja noņemsit ierakstus, kas nav saistīti ar izspiedējprogrammatūru.

Windows meklēšanas laukā ierakstiet katru no tālāk norādītajiem:

- %Aplikācijas dati%

- %LocalAppData%

- %ProgrammData%

- %WinDir%

- %Temp%

Atbrīvojieties no visa Temp. Beidzot, vienkārši pārbaudiet, vai nav kaut kas nesen pievienots. Neaizmirstiet atstāt mums komentāru, ja rodas kāda problēma!

How to Decrypt .coba files?

Djvu Ransomware būtībā ir divas versijas.

- Vecā versija: Lielākā daļa vecāku paplašinājumu (no “.djvu” līdz “.carote”) atšifrēšanu lielākajai daļai šo versiju iepriekš atbalstīja rīks STOPDecrypter ja inficēti faili ar bezsaistes atslēgu. Tas pats atbalsts ir iekļauts jaunajā Emsisoft atšifrētājs šiem vecajiem Djvu variantiem. Atšifrētājs atšifrēs jūsu failus, neiesniedzot failu pārus, tikai tad, ja jums ir OFFLINE KEY.

- Jauna versija: Jaunākie paplašinājumi tika izlaisti aptuveni augusta beigās 2019 pēc izpirkuma programmatūras maiņas. Tas ietver .coharos, .Šarīzs, .tad, .hese, .saimniecība, .seto, peta, .moka, .zāles, .čīkstēt, .stulbi, .Kārlis, .attālums, .boot un utt....Šīs jaunās versijas tika atbalstītas tikai ar Emsisoft Decryptor.

"Atšifrētājs nevar atšifrēt manus failus?"

Daudzos gadījumos tas norāda, ka jums ir tiešsaistes ID. It could additionally imply your documents were encrypted by a more recent variation of STOP/Djvu.

- Bezsaistes ID. When the ransomware can not link to its command as well as control web servers while encrypting your data, it utilizes an integrated encryption key and also a built-in ID. Bezsaistes ID parasti beidzas t1 and also are normally easy to identify. Jo bezsaistes atslēga un arī ID tiek pārveidotas tikai ar katru variantu/paplašinājumu, every person who has had their documents encrypted by the same version will have the exact same ID and the files will be decryptable by the exact same key (vai "ekskluzīva atslēga, kad runa ir par RSA šifrēšanu).

- Tiešsaistes ID. In many cases the ransomware has the ability to attach to its command and control web servers when it secures files, and also when this occurs the servers respond by creating arbitrary keys for every contaminated computer. Jo katrai datorsistēmai ir sava atslēga, you can not make use of a key from an additional computer system to decrypt your files. Atšifrētājs var darboties ap to ar vecākām versijām, ja vien tam ir kāds atbalsts, however for newer variations there is nothing that can be done to recoup files.

Gadījumā, ja apmācība nepalīdz, lejupielādējiet vai izmēģiniet mūsu ieteikto ļaunprātīgas programmatūras apkarošanas rīku bezmaksas tiešsaistes vīrusu pārbaudītājs. Turklāt, jūs vienmēr varat lūgt mums palīdzību komentāros!

Atstājiet savu komentāru