Informazioni su “Ho appena hackerato questo router e inserito il mio codice dannoso su di esso. Scam“.

Simile alla maggior parte delle altre complicate campagne di spam, “Ho appena hackerato questo router e inserito il mio codice dannoso su di esso. Scam” è gestito e controllato dal team di truffatori online che elaborano minacce e impongono determinati requisiti di riscatto. Questi avvisi normalmente indicano che hanno rubato i tuoi dati personali e realizzato un video o una foto compromettenti di te. Pongono minacce dicendo che se non desideri che queste informazioni vengano consegnate a tutti i tuoi contatti disponibili, dovresti avviare un pagamento di riscatto. Questa è una truffa comune e non è necessario preoccuparsi.

Spesso, le frodi online consegnano le suddette e-mail a molte vittime (la cifra può ammontare anche a milioni). Sulla base del comunicato di allerta, Sul tuo PC è stato recentemente caricato un codice dannoso che consente alle frodi informatiche di tenere traccia dei tuoi dati personali (Le password, contatti disponibili, eccetera). Dicono anche di aver caricato un'utilità di accesso remoto e di poter monitorare tutte le tue azioni online. In questo caso particolare, i truffatori indicano di averti scattato delle foto mentre eri presente “scioccante” pagine (presumibilmente, quelli pornografici). Prosegue indicando che desideri attendere il trasferimento $870 nei Bitcoin, altrimenti queste informazioni verranno consegnate ai tuoi colleghi, amici, membri della tua famiglia e tutte le altre persone nei tuoi contatti. I truffatori affermano che dovresti effettuare il pagamento entro 48 ore. Gli sviluppatori di “Ho appena hackerato questo router e inserito il mio codice dannoso su di esso. Scam” messaggio indica che se non si rispettano i requisiti, bloccheranno il tuo dispositivo e trasferiranno le immagini ai tuoi contatti. Tutte le altre frodi online applicano approcci simili. Ti consigliamo vivamente di ignorarli e di non trasferire alcun importo di riscatto.

| Nome | “Ho appena hackerato questo router e vi ho inserito il mio codice dannoso” campagna di spam |

| Tipo di minaccia | Phishing, Truffa, Ingegneria sociale, Frode |

| Reclamo errato | Le frodi indicano falsamente di aver iniettato nel dispositivo della vittima un virus che raccoglieva informazioni compromettenti (video) del destinatario del messaggio. Inoltre ricattano la vittima promettendo falsamente di trasferire il video a tutti i contatti della vittima nel caso in cui non venga trasferito l'importo del riscatto. |

| Sintomi | Acquisti online non approvati, credenziali dell'account online modificate, furto d'identità, accesso illegale al PC. |

| Canali di distribuzione | E-mail complicate, pubblicità pop-up online fuorvianti, tecniche di dirottamento dei motori di ricerca, visualizzazione di falsi (scritto in modo improprio) domini. |

| Impatto negativo | Perdita di dati personali cruciali, perdita finanziaria, furto d'identità. |

| Eliminazione | Cancellare possibili minacce malware i nostri ricercatori di virus suggeriscono di scansionare il tuo PC con Loaris Trojan Remover .

Lo scanner gratuito controlla se il tuo dispositivo è incasinato. Per eliminare malware, è necessario acquistare la versione completa di Loaris Trojan Remover. |

Altre versioni di campagne spam sono molto identiche a “Ho appena hackerato questo router e inserito il mio codice dannoso su di esso. Scam” sono conosciuti con i nomi “Incorpora un malware nella pagina Web”, “Hacker che ha violato la tua email e il tuo dispositivo”, E “Desktop telecomandato con un keylogger”. Questi sono solo alcuni esempi casuali di molte altre varianti disponibili. La maggior parte delle campagne di spam vengono applicate per indurre gli utenti a trasferire i fondi ai criminali informatici, che dichiarano di possedere informazioni imbarazzanti o compromettenti riguardanti la vittima. Nonostante ciò, non tutti i truffatori presentano requisiti di riscatto. Alcuni trasferiscono e-mail con allegati dubbi e suggeriscono agli utenti di aprirli. Gli allegati sono normalmente file di Microsoft Office, come Parola, Eccellere, Presa della corrente, eccetera. Non interagire mai con questi file allegati, poiché contengono malware ad alto rischio come TrickBot, Avvento, ModuloLibro, e altre infezioni simili. Minacce di questo tipo potrebbero causare perdita di informazioni o addirittura problemi finanziari. Sono spesso elaborati per raccogliere dati personali delle persone come le credenziali del conto bancario, Le password, accessi, e così via. Queste attività possono comportare vari problemi associati alla privacy, sicurezza della navigazione, finanze, eccetera. Queste minacce potrebbero anche rivelarsi “backdoor” per altre minacce, come infezioni di tipo ransomware.

Riceviamo molti feedback da clienti spaventati in merito a questa e-mail di truffa. Ecco la domanda più comune che riceviamo:

Q: Ciao team di loaris.com, Ho ricevuto un'e-mail che indicava che il mio PC era infetto e che avevano un file video che mi raffigurava. Ora chiedono un riscatto in Bitcoin. Credo che questo debba essere vero perché hanno menzionato il mio vero nome e la mia password contenuti nell'e-mail. Cosa devo fare in questo caso?

UN: Ignora questa email. Né le frodi né i criminali informatici hanno infettato/hackerato il tuo dispositivo e non è presente alcun video in cui guardi informazioni pornografiche. Ignora semplicemente l'avviso e non trasferire alcun Bitcoin. La tua email, nome, e altre credenziali importanti sono state probabilmente rubate tramite una pagina Web compromessa come Yahoo (tali violazioni del sito Web sono abbastanza tipiche).

In che modo le campagne di spam attaccano i PC?

Le campagne di spam che promuovono allegati dubbi normalmente applicano file di Microsoft Office. Se aperto, spingono le vittime ad abilitare i comandi macro, che quindi concede il permesso di scaricare e iniettare virus. Questo, Tuttavia, funziona solo con l'ambiente Microsoft Office. Nel caso in cui l'allegato venga avviato tramite software diverso dalle applicazioni Microsoft Office, il virus non verrà iniettato. Ovviamente, la maggior parte delle campagne di spam attacca i proprietari di Windows che possiedono prodotti Microsoft Office. I client di altri sistemi operativi (o coloro che non sono clienti di Microsoft Office) sono normalmente sicuri.

Come prevenire l'intrusione di malware?

Se ricevi un'e-mail da un destinatario sconosciuto/sospetto con un allegato irrilevante, non aprirlo mai senza prima aver ricercato attentamente l'email. Scarica programmi solo tramite risorse ufficiali e affidabili. Non utilizzare software di terze parti per scaricare client o programmi di installazione, perché questi vengono spesso supportati tramite pubblicità di programmi canaglia. Installa i programmi con cautela e assicurati di optare sempre per “Costume”, “Avanzate” modalità di installazione, e altri approcci simili. In alcuni casi, gli sviluppatori di software fanno riferimento a “raggruppamento” canale, quindi i programmi potenzialmente indesiderati vengono nascosti nel menu di download / installazione. Quindi, aggiornare i programmi tramite utilità o funzionalità implementate rese dagli sviluppatori ufficiali. Non devono essere applicati aggiornamenti software difettosi, perché contengono contenuti potenzialmente indesiderati, utilità false. Si consiglia di utilizzare Microsoft Office 2010 o le sue versioni successive. Le versioni precedenti non hanno un file “Vista protetta” modalità, che blocca i documenti scaricati (allegati di posta elettronica dannosi) dal download e dall'installazione di software indesiderato. Se hai già lanciato specifici allegati dannosi, suggeriamo di eseguire una scansione con Loari per Windows per eliminare automaticamente le minacce introdotte.

Il testo contenuto nel “Ho appena hackerato questo router e inserito il mio codice dannoso su di esso. Scam” avviso e-mail:

Ciao! Ho una brutta notizia per te. 03/10/2019 - in questo giorno ho violato il tuo sistema operativo e ho ottenuto l'accesso completo al tuo account XXX. La tua password è indicata nell'oggetto di questa email. COSÌ, puoi cambiare la password, SÌ.. Ma il mio malware lo intercetta ogni volta. Come l'ho fatto: Nel software del router, attraverso il quale sei andato online, era una vulnerabilità. Ho appena hackerato questo router e vi ho inserito il mio codice dannoso. Quando sei andato online, il mio trojan è stato installato sul sistema operativo del tuo dispositivo. Dopo di che, Ho fatto un dump completo del tuo disco (Ho tutta la tua rubrica, cronologia dei siti di visualizzazione, tutti i files, numeri di telefono e indirizzi di tutti i tuoi contatti). Un mese fa, Volevo bloccare il tuo dispositivo e chiedere una quantità non grande di BTC per sbloccarlo. Ma ho guardato i siti che visiti regolarmente, e sono rimasto scioccato da ciò che ho visto!!! Ti parlo di siti per adulti. voglio dire - sei un GRANDE pervertito. La tua fantasia è spostata molto lontano dal corso normale!

Eliminazione automatica immediata di possibili minacce virali:

L'eliminazione manuale del malware potrebbe essere una procedura complessa e dispendiosa in termini di tempo che implica una conoscenza approfondita del PC. Rimozione trojan Loaris è un software efficace e automatico per l'eliminazione dei virus che ti aiuterà a eliminare possibili minacce virali. Scaricalo tramite il pulsante fornito di seguito:

Scaricando qualsiasi programma elencato in questa pagina web accetti i nostri politica sulla riservatezza E Contratto di licenza. Lo scanner gratuito controlla se il tuo dispositivo è danneggiato. Per eliminare le infezioni, è necessario acquistare la versione completa di Loaris.

Menù veloce:

Come eliminare manualmente le infezioni?

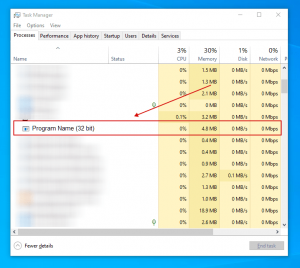

Eliminazione manuale dei virus è una procedura complessa – di solito è meglio lasciare che le utilità antivirus o antimalware eseguano questa operazione in modo automatico. Per eliminare questo infetto suggeriamo di utilizzare Rimozione trojan Loaris. Se desideri eliminare le minacce manualmente, la prima pietra miliare è stabilire il nome del malware che stai tentando di eliminare. Ecco un esempio di software sospetto in esecuzione sul dispositivo di un utente:

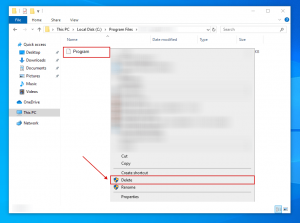

Se hai controllato l'elenco delle applicazioni disponibili sul tuo dispositivo, ad esempio tramite il Responsabile delle attività, e ha individuato un'utilità che sembra non sicura, è necessario procedere con questi passaggi:

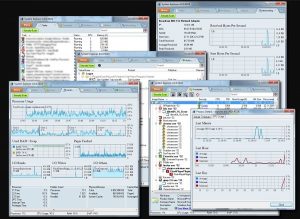

Fare un passo 1 Scarica un software chiamato Esploratore di sistema. Questa applicazione visualizza i programmi ad avvio automatico, Registro, e percorsi del file system:

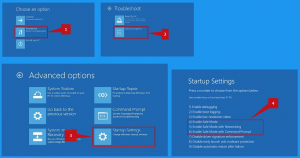

Fare un passo 2 Riavvia il PC in Modalità sicura:

finestre 8 utenti: Avvia Windows 8 è la modalità provvisoria con rete – Procedi a Windows 8 Schermata iniziale, specificare Avanzato, nei risultati della ricerca scegli Impostazioni. Seleziona Opzioni di avvio avanzate, all'aperto “Impostazioni generali del PC” finestra, scegli Avvio avanzato. Seleziona il “Riavvia ora” pulsante. Il tuo PC verrà ora ricaricato nel file “Menu delle opzioni di avvio avanzate”. Seleziona il “Risoluzione dei problemi” pulsante, e poi scegli il “Opzioni avanzate” pulsante. Nel menu delle opzioni avanzate, scegliere “Impostazioni di avvio”. Seleziona il “Ricomincia” pulsante. Il dispositivo verrà ricaricato nella schermata Impostazioni di avvio. Premi F5 per caricare in modalità provvisoria con rete.

finestre 10 utenti: Fare clic sul logo di Windows e selezionare l'icona di accensione. Nel menu aperto selezionare “Ricomincia” mentre tieni “Spostare” pulsante sulla tastiera. Nel “scegliere un'opzione” finestra selezionare il “Risoluzione dei problemi” la zona, dopo, scegliere “Opzioni avanzate”. Nel menu delle opzioni avanzate scegli “Impostazioni di avvio” e seleziona il “Ricomincia” pulsante. Nella finestra successiva, è necessario fare clic su “F5” pulsante sulla tastiera. Ciò riavvierà il sistema in modalità provvisoria con rete.

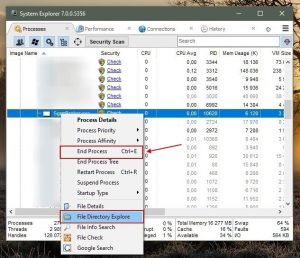

Fare un passo 3 Corri il SystemExplorerSetup.exe file.

Fare un passo 4 Controllo l'elenco visualizzato dal programma System Explorer e trova il file malware che devi eliminare.

È necessario annotare la destinazione e il nome completi. Tieni presente che alcune maschere antivirus elaborano nomi con nomi di processi Windows decenti. A questo punto, è molto importante evitare di eliminare file di sistema importanti. Una volta stabilita l'applicazione sospetta che desideri eliminare, fai clic con il pulsante destro del mouse sul suo nome e seleziona “Fine del processo“.

Dopo aver eliminato il virus tramite il software System Explorer (ciò garantisce che il virus non si avvierà automaticamente al successivo avvio del sistema), devi cercare il nome del malware sul tuo PC. Assicurati che abilitare file e cartelle nascosti prima di procedere. Se stabilisci il nome del file del virus, assicurati di eliminarlo.

Ricarica il tuo PC in modalità normale. Seguendo questi traguardi dovresti eliminare qualsiasi malware dal tuo PC. Tieni presente che l'eliminazione manuale dei virus richiede competenze avanzate del PC. Se non sei tecnicamente esperto, lasciare l'eliminazione dei virus alle utilità antivirus e antimalware. Questi traguardi potrebbero non aiutare con le infezioni virali estese. Come di solito, è meglio evitare le infezioni piuttosto che tentare di eliminare le minacce in un secondo momento. Per mantenere il tuo PC in condizioni di sicurezza, installare gli ultimi aggiornamenti del sistema operativo e fare sempre riferimento all'aiuto dei programmi antivirus.

Lascia un commento