Il dirottatore di ricerca Baseauthenticity.co.in è un tipo di malware che si inserisce nel tuo Windows, dopodiché cambia le impostazioni del motore di ricerca nel tuo browser web a quello che desidera. Inoltre apporta diverse modifiche spiacevoli che potrebbero comportare perdite di dati personali, così come alla penetrazione di altri malware. In questo articolo, vedrai il tutorial sulla rimozione del dirottatore Baseauthenticity.co.in in un paio di opzioni, nonché la procedura per rendere il tuo browser come nuovo.

![]()

Baseauthenticity.co.in Informazioni

| Nome | Estensione Baseauthenticity.co.in |

| Tipo | Dirottatore del browser1 |

| breve descrizione | Il software indesiderato che modifica importanti impostazioni del browser senza il permesso dell'utente. |

| Sintomi | IL Baseauthenticity.co.in hijacker sostituisce i parametri del browser impostati dagli utenti e sostituisce queste impostazioni con i propri valori. |

| Metodo di distribuzione | Raggruppamento con Freeware o Shareware, annunci pop-up fuorvianti prodotti da adware. |

| Strumento di rilevamento | Controlla se il tuo sistema è stato colpito dal dirottatore Baseauthenticity.co.in. |

I metodi di iniezione dei dirottatori di ricerca Baseauthenticity.co.in sono diversi. La maggior parte di loro proviene dal malware che si diffonde con il malvertising o collegamenti Web malintenzionati di diversi siti Internet. Di tanto in tanto, il tuo personal computer potrebbe essere infetto da questo malware tramite il downloader di trojan, che viene messo in atto per diffondere diversi altri malware. C'è un tipo solitario di questo programma indesiderato – plug-in del browser web che può integrarsi direttamente in qualsiasi tipo di browser Web che supporti la rata del componente aggiuntivo2.

Probabilmente non aggiungerai questo plugin da solo, poiché i loro nomi sono molto sospetti, e anche la funzionalità è davvero controversa. IL “creatori” del dirottatore Baseauthenticity.co.in generalmente afferma di poter salvare i documenti .doc/.docx dai siti Web già in formato .pdf, o per salvare l'intero sito web sul tuo disco. È estremamente difficile immaginare se qualcuno possa essere necessario con tali funzionalità 2024, quando l'accesso a Internet non è limitato nel tempo così come ogni sistema è in grado di avviare i documenti .docx necessari su Google Docs.

Ciò nonostante, oltre alla loro impraticabilità, possono essere facilmente individuati nel Chrome Web Store. Ovviamente, gli esperti di virus lanciano l'allarme per quanto riguarda tale spam nella fonte legittima delle estensioni del browser, richiedendo la risposta di Google – eliminando queste estensioni dal loro sito. Ma non hanno ancora fretta di affrontare il problema della protezione.

![]()

È il virus Baseauthenticity.co.in?

Al primo rossore, puoi credere che questi reindirizzamenti sono solo aggravanti, ma non rischioso. Per questo motivo, un certo numero di utenti preferisce semplicemente guadagnare tempo invece di rimuovere questo malware, ottenere molte più possibilità di essere contaminati con vari altri malware, che sono molto più seri di Baseauthenticity.co.in.

Oltre al motore di ricerca alterato o al risultato del motore di ricerca, puoi inoltre vedere varie promozioni anche su quei siti Internet che per impostazione predefinita non presentano alcun tipo di promozione. E potresti involontariamente fare clic erroneamente mentre chiudi la promozione, e avviare il download di un file non riconosciuto, che potrebbe essere un malware, o un programma potenzialmente indesiderato, o forse ransomware – qualunque cosa vogliano i manutentori di questo dirottatore.

Se il tuo browser web è danneggiato a causa dell'attività del trojan Azorult, il sistema potrebbe iniziare a non funzionare correttamente a breve – questo sintomo è uno dei più comuni in caso di infiltrazione di trojan.

![]()

Come rimuovere Baseauthenticity.co.in?

Primo, lasciatemi dire alcune parole su prevenire l'infiltrazione di malware Baseauthenticity.co.in. È molto facile parlare dei metodi per proteggere il tuo personal computer da elementi frustranti come i browser hijacker, ma è abbastanza facile essere catturati da questa esca pur essendo un utente esperto. Come è stato specificato sopra, questo programma indesiderato potrebbe nascondersi dopo l'accattivante (a prima vista) promozione, o in pacchetti con vari altri adware che puoi ottenere in dozzine di metodi. Ma indipendentemente dalla consueta complessità delle tecniche di iniezione, è molto semplice impedire la comparsa del dirottatore Baseauthenticity.co.in nel tuo sistema:

- Non seguire i link dubbi;

- Limitare l'uso di software pseudo-libero (uno che viene offerto gratuitamente, ma ha un ulteriore programma indesiderato nel suo pacchetto);

- Abbandona l'abitudine di fare clic sugli annunci pubblicitari sul Web. Se hai bisogno di comprare qualcosa, è meglio cercarlo su google;

- Evita di scaricare i file da fonti dubbie, come forum o siti Web di condivisione di file.

Preparazione prima di rimuovere Baseauthenticity.co.in.

Prima di iniziare la procedura di disinstallazione vera e propria, ti consigliamo di eseguire le seguenti pietre miliari introduttive.

- Assicurati di avere questo tutorial pratico sempre pronto per essere utilizzato.

- Esegui un backup di tutti i tuoi dati, costituito dagli accessi memorizzati, password e anche varie altre qualifiche. Dovresti eseguire il backup delle tue informazioni con una soluzione di backup su cloud e assicurarti che i tuoi dati siano protetti da qualsiasi tipo di perdita, anche dalle infezioni più estreme.

- Attendi fino al completamento della procedura di backup resiliente.

Fare un passo 1: Disinstallare Baseauthenticity.co.in e il relativo software da Windows

Ecco un metodo in un paio di semplici passaggi che dovrebbe essere in grado di disinstallare la maggior parte delle applicazioni. O usi Windows 10, 8, 7, Vista o XP, queste pietre miliari funzioneranno bene. Spostare l'app o la sua cartella nel Cestino può essere un idea molto sbagliata. Nel caso lo facessi, i resti dell'app potrebbero rimanere, e ciò può causare prestazioni instabili del sistema, malfunzionamenti con le associazioni dei tipi di file e altri comportamenti spiacevoli. La soluzione efficace per rimuovere un'app dal tuo dispositivo è rimuoverla manualmente. Fare quello:

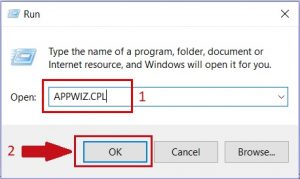

1. Continua a tenere il Pulsante con il logo di Windows E "R" sulla tastiera. Presto arriverà una finestra pop-up.

2. Nel campo che è apparso, digitare "appwiz.cpl" -1 e scegli OK – 2.

3. Si aprirà una finestra con tutte le app disponibili sul dispositivo. Scegli l'app di cui vuoi sbarazzarti, poi scegli "Disinstalla"

Segui i passaggi precedenti e ti libererai con successo della maggior parte delle app indesiderate.

Fare un passo 2: Sbarazzarsi di Baseauthenticity.co.in da tutti i browser disponibili.

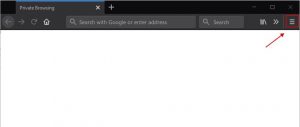

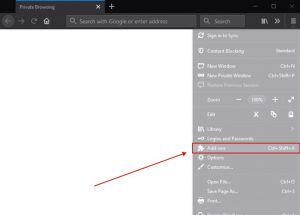

1. Lancio Mozilla Firefox. Vai al suo menu finestra

2. Scegli il “Componenti aggiuntivi” icona nel menu.

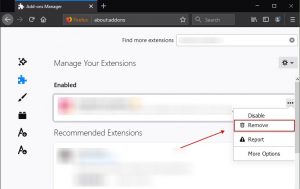

3. Trova l'estensione indesiderata e seleziona "Rimuovere“

4. Dopo aver eliminato l'estensione, ricarica Mozilla Firefox, chiudendolo con l'aiuto di un rosso “X” pulsante nell'angolo in alto a destra e riavviarlo.

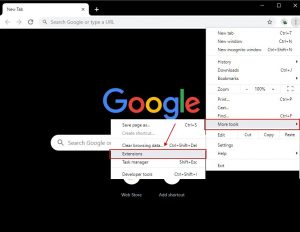

1. Lancio Google Chrome e vai al suo menù a tendina

2. Clicca su “Utensili” e poi nel menu esteso selezionare “Estensioni“

3. Nel “Estensioni” menu trova l'estensione indesiderata e applica il "Rimuoverepulsante relativo ad esso.

4. Non appena l'estensione viene eliminata, ricaricare Google Chrome chiudendolo per mezzo del “rosso”X” nell'angolo in alto a destra e avvialo di nuovo.

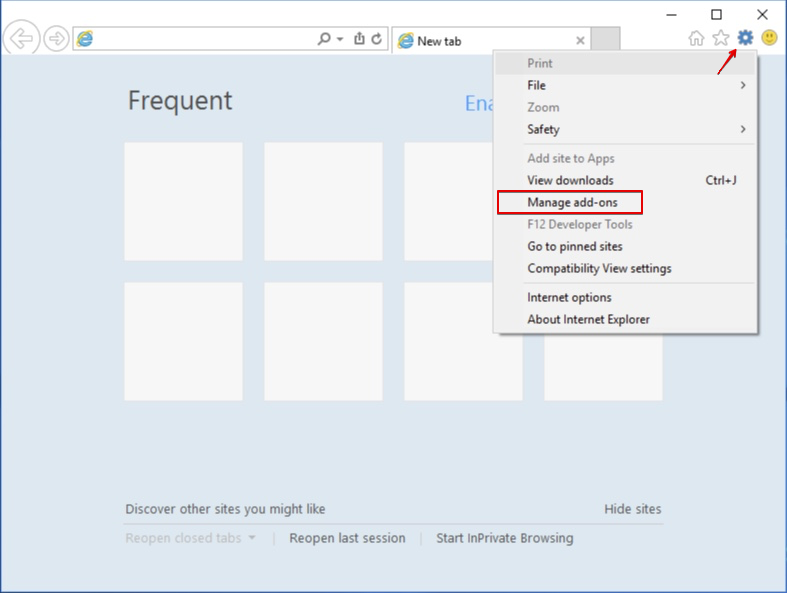

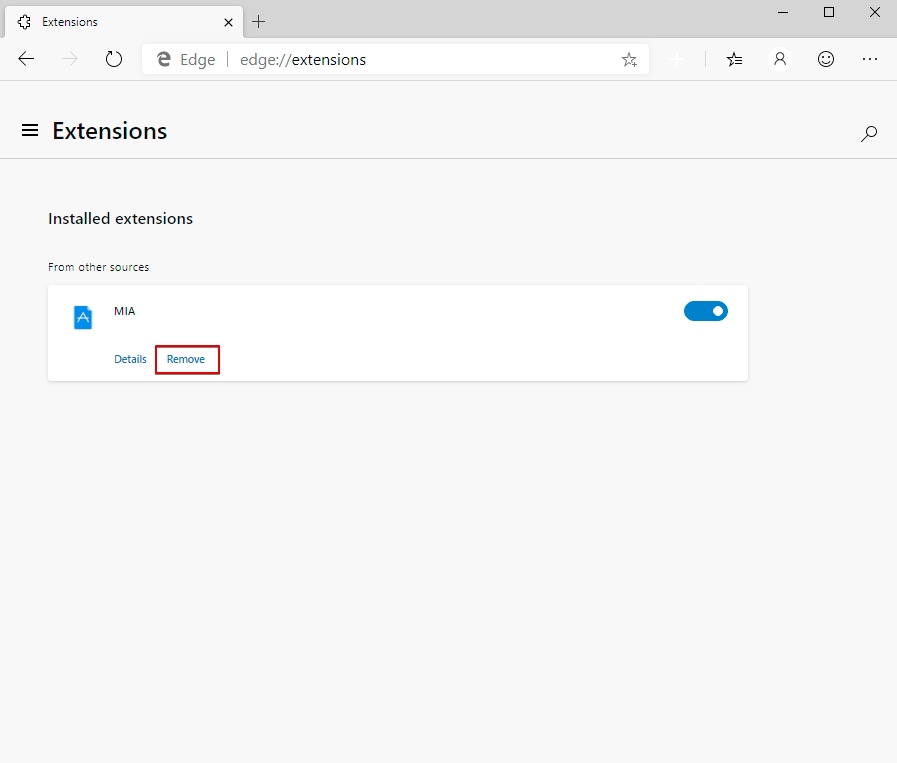

1. Avvia Internet Explorer

2. Clicca sul ingranaggio icona contrassegnata 'Utensili' per aprire il menu a tendina e scegliere "Gestisci i componenti aggiuntivi"

3. Nel “Gestisci componenti aggiuntivi” finestra, individuare l'estensione che si desidera eliminare e quindi fare clic su “Rimuovere”. Apparirà una finestra pop-up per informarti che stai per eliminare l'estensione selezionata, e anche altri componenti aggiuntivi potrebbero essere disabilitati. Lascia tutte le caselle selezionate, e scegli “Rimuovere”.

4. Una volta eliminata l'estensione indesiderata, ricaricare Internet Explorer spegnendolo dal rosso “X” pulsante situato nell'angolo in alto a destra e avvialo di nuovo.

1. Avvia Edge

2. Accedi al menù a tendina cliccando sull'icona in alto angolo destro.

3. Dal menu a tendina scegliere “Estensioni”.

4. Individua l'estensione pericolosa sospetta che desideri eliminare, quindi fai clic su Rimuovere pulsante.

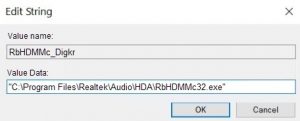

Fare un passo 3: Pulisci tutti i registri che potrebbero essere aggiunti da Baseauthenticity.co.in sul tuo dispositivo.

I registri solitamente attaccati delle macchine Windows sono i seguenti:

- HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

- HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunOnce

- HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRunOnce

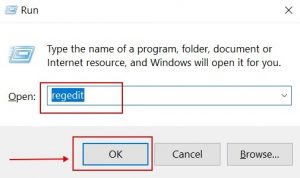

Puoi accedervi andando all'editor del registro di Windows ed eliminando tutti i valori aggiunti da Baseauthenticity.co.in. Segui i passaggi seguenti:

- Avviare il Esegui il comando Finestra di nuovo, tipo "regedit" e clicca OK.

- Non appena lo apri, puoi andare liberamente al Esegui ed esegui una volta chiavi, le cui posizioni sono visualizzate sopra.

- È possibile eliminare il valore del virus facendo clic con il tasto destro su di esso ed eliminandolo.

Mancia: Per individuare un valore creato da virus, puoi fare clic destro su di esso e selezionare “Modificare” per trovare quale file è impostato per l'esecuzione. Se questa è la posizione del file malware, eliminare il valore.

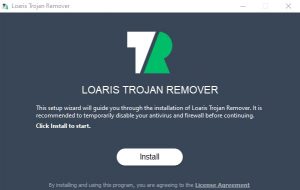

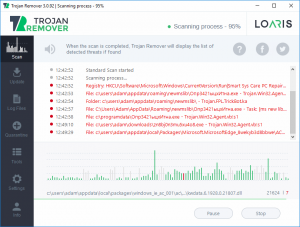

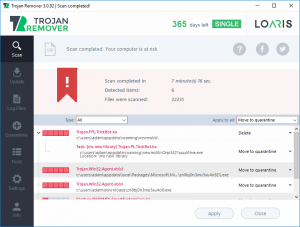

Fare un passo 4: Cerca Baseauthenticity.co.in con Loaris Trojan Remover

1. Clicca sul “Scaricamento” pulsante per procedere al download di Loaris Trojan Remover.

Si consiglia di eseguire una scansione prima di acquistare la versione completa del software per assicurarsi che la versione corrente del malware possa essere rilevata da Rimozione trojan. Fare clic sui collegamenti corrispondenti per verificare Contratto di licenza, politica sulla riservatezza.

2. Clic “Installare” iniziare.

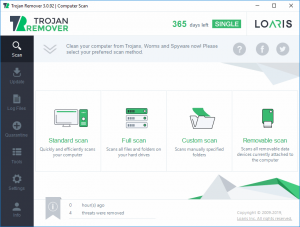

C'erano 4 tipi di scansione suggeriti:

- Scansione standard.

- Scansione completa.

- Scansione personalizzata.

- Scansione rimovibile.

3. Al termine dell'installazione, clicca sul 'Scansione' scheda. Clicca su 'Scansione completa'.

4. Una volta avviata la scansione, Loaris avvierà l'analisi approfondita del tuo dispositivo e potrebbe presto identificare minacce specifiche che attualmente rallentano le prestazioni del tuo sistema. Assicurati di attendere fino al completamento della scansione per consentire al software di valutare completamente la sicurezza della tua postazione di lavoro.

5. Dopo che Loaris Trojan Remover ha terminato la scansione del PC alla ricerca di tutti i file della minaccia associata e li ha trovati, puoi provare a rimuoverli automaticamente e in modo permanente facendo clic sul 'Fare domanda a' pulsante. C'erano opzioni per spostare i file in quarantena, ignorarli o eliminarli.

Se eventuali minacce sono state rimosse, è altamente raccomandato riavvia il PC.

- Informazioni sui dirottatori del browser è Wikipedia

- Possibile pericolo di estensioni del browser gratuite

Lascia un commento