Ez a cikk segíteni kíván a Hets Ransomware ingyenes törlésében. Kézikönyvünk azt is elmagyarázza, hogyan .fűtött fájlokat helyreállíthatók.

Hetsről

Izgatás A Ransomware egy kriptovirológiai SZÁMÍTÓGÉP veszély, amelyet áldozatainak zsarolására használnak fel. Izgatás Előfordulhat, hogy a vírus nem utal semmiféle nyilvánvaló jelre, jelenléte azonban csak olyan gyorsan fedezhető fel, ahogy a munkáját elvégzi.

A tünetek hiánya csak az egyik fő nehézség az ilyen típusú számítógépes fertőzésekkel kapcsolatban. Észrevétlenül behatolhatnak a támadott rendszerbe, valamint alkalmazzák munkájukat anélkül, hogy felfednék feladatukat a munkaállomáson. Ez az oka annak, hogy a legtöbb ügyfél nem tud semmit tenni a vírus megszüntetése érdekében, mielőtt az ténylegesen elérte célját, és ennek a célja is, különösen, áldozatainak fájljait használhatatlanná teszi adattitkosítással, majd váltságdíj követelésével.

Az ügyfél egy üzenettel jelzi, hogy ez a fertőzés a képernyőjére helyezi, hogy egyetlen megoldása az adatok visszahozatalára egy bizonyos mennyiségű pénz visszafizetése.. Ennek a csalásnak ez a zsaroló eleme nagyon népszerű a csalók körében, és egy egész csapat számítógépes kártevőt használnak ilyen módon. Ezt a kártevő-kategóriát Ransomware-nek hívják, csakúgy, mint a rosszindulatú programok, amelyekre jelenleg összpontosítunk, minden bizonnyal ez alá tartozik.

A Izgatás a rosszindulatú program csak akkor kerül nyilvánosságra, ha befejezte a dokumentumok titkosítását. A .uszítás A Ransomware ezután egy megfélemlítő előugró riasztással felfedi igényeit.Ezen a riasztáson keresztül az egyének pontosan megtudják, hogy várhatóan hogyan utalják át pénzüket a Ransomware fertőzésért felelős számítógépes csalásoknak.. A legtöbb esetben, a váltságdíjat minden bizonnyal kriptovalutában kérnék - BitCoin. Ezeket a kriptovalutákat nagyon nehéz nyomon követni, és egy tipikus egyénnek esélye sincs megérteni, hogy valóban átutalja a pénzét. Ez, ami azt illeti, Valószínűtlenné teszi, hogy a hacker valódi azonosítása valaha is nyilvánosságra kerüljön. Meglehetősen ritka, hogy egy Ransomware hacker bíróság elé álljon, és ennek fő tényezője a kriptovaluta alkalmazása javasolt elszámolási megoldásként.

Az alábbi listában megtalálhatja az idézetet a Hets szövegfájlból:

FIGYELEM! Ne aggódj, visszaküldheti az összes fájlt! Az összes fájl, mint a fénykép, adatbázisok, A dokumentumok és más fontos dokumentumok a legerősebb titkosítással és egyedi kulccsal vannak titkosítva. A fájlok helyreállításának egyetlen módja a visszafejtő eszköz és az egyedi kulcs vásárlása. Ez a szoftver visszafejti az összes titkosított fájlt. Milyen garanciák vannak? Elküldheti egyik titkosított fájlját számítógépéről, és mi ingyenesen visszafejtjük. De csak dekódolni tudjuk 1 fájl ingyen. A fájl nem tartalmazhat értékes információkat. Megkaphatja és megnézheti a videó áttekintését dekódoló eszközt: https://we.tl/t-2P5WrE5b9f A privát kulcs és a visszafejtő szoftver ára $980. Kedvezmény 50% elérhető, ha először kapcsolatba lép velünk 72 órák, ez az ár neked $490. Kérjük, vegye figyelembe, hogy fizetés nélkül soha nem állítja vissza adatait. Nézd meg az e-mailedet "Levélszemét" vagy "Szemét" mappát, ha nem kap választ több mint 6 órák. A szoftver beszerzéséhez írjon az e-mail címünkre: restorealldata@firemail.cc Foglaljon e-mail címet a kapcsolatfelvételhez: gorentos@bitmessage.ch Telegram fiókunk: @datarestore

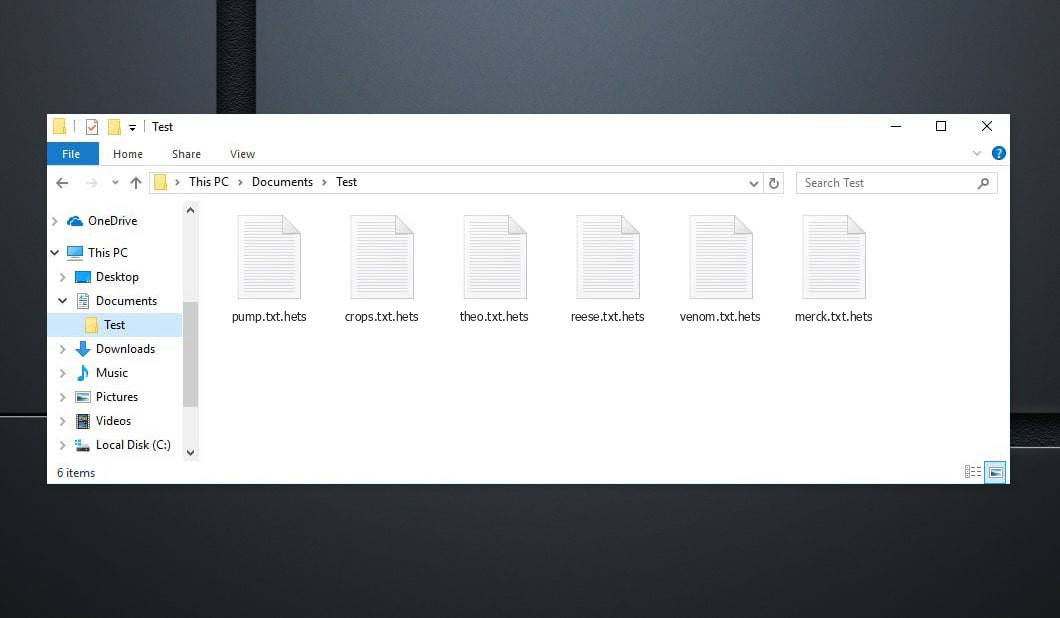

Hogyan lehet a Hets vírussal titkosítani fájljait?

A .uszítás A vírusfájlok biztonsága valószínűleg nem szűnik meg a zsarolóprogramok törlése után. A .uszítás Az ígéretek szerint a váltságdíj kifizetésekor megkapja a vírusdokumentum titkosítási kulcsát.

ennek ellenére, nem ritka, hogy az ilyen fenyegetéseket garantáló bûnözõk biztosítják elszenvedõiknek a titkosított irataikra vonatkozó visszafejtési trükköt, amely csak akkor utasítja el ezt a kulcsfontosságú trükköt, amint a fizetést finomítják.. Felesleges megemlíteni, ha ilyen állapotba kerülsz, nem tudna mit tenni ellene...- a pénzed minden bizonnyal elfogyna, és adatai továbbra is elérhetetlenek lennének. Ez az oka annak, hogy valójában nem ésszerű a fizetés áthelyezése, továbbá, ha nem választott olyan alternatív lehetőségeket, amelyek működhetnek.

Bár kijelentettük, hogy a fájltitkosítás minden bizonnyal megmarad a dokumentumain akkor is, ha a Ransomware már nincs a rendszerben, a fertőzés eltávolítása továbbra is nagyon fontos. Miután megszabadult a Ransomware-től, hasonlóképpen megpróbálhatja az általunk ténylegesen kialakított alternatív fájl-helyreállítási lehetőségeket, és ezen felül az új dokumentumokat nem fenyegeti a biztonság. A kriptovírus-fenyegetés törléséhez, javasoljuk, hogy hajtsa végre az alábbi lépéseket.

A hőség ÖSSZEFOGLALÁSA:

| Név | .Vírusnak hívják |

| típus | Ransomware |

| Veszélyszint | Magas (A Ransomware eddig a legszörnyűbb rosszindulatú program, amit tapasztalhat) |

| Tünetek | Az ehhez hasonló Ransomware fenyegetés általában nem fedi fel jelenlétét, amíg a papírokat be nem zárják. |

| Promóciós csatorna | Olyan csatornák, mint a spam e-mailek promóciója, és a rosszindulatú reklámozást általában a Ransomware terjesztésére használják. |

| Adat-helyreállítási megoldás | Emsisoft Decrypter |

| Észlelési segédprogram |

.uszítás sokszor helyreállíthatja magát, ha nem szabadul meg az alapvető fájljaitól. Javasoljuk, hogy töltse le a Loaris Trojan Remover programot a rosszindulatú segédprogramok kereséséhez. Ezzel sok időt és erőfeszítést takaríthat meg, hogy hatékonyan megszabaduljon az eszközén található összes lehetséges rosszindulatú programtól.

Olvasson többet a Loaris trójai eltávolító (Licencszerződés, Adatvédelmi irányelvek ).

Ha Loaris fenyegetést észlel, licencet kell vásárolnia, hogy megszabaduljon tőle. |

Törölje a Hets Virus Ransomware programot

Néhány lépés valószínűleg megköveteli, hogy kilépjen az oldalról. Könyvjelző hogy később könnyen visszatérhessen hozzá.

Indítsa újra Biztonságos mód (használja ezt az oktatóanyagot, ha nem tudja, hogyan kell csinálni).

Kattintson CTRL + VÁLTÁS + KILÉPÉS egyszerre, és menjen a Folyamatok lap. Próbálja meg azonosítani, hogy mely folyamatok rosszindulatúak.

Jobb klikk mindegyiken, és válasszon Nyissa meg a Fájl helye lehetőséget. Ezután ellenőrizze a dokumentumokat az online fájlellenőrzővel:

Miután megnyitotta a mappájukat, fejezze be a folyamatokat amelyek szennyezettek, akkor megszabadulni a mappáiktól.

jegyzet:Ha biztos benne, hogy valami a fenyegetés részévé válik - megszabadulni tőle, még ha a szkenner nem is jegyzi meg. Egyetlen vírusirtó sem tud minden fertőzést felismerni.

Tartsa lenyomva a Győzelem + R. És utána másoljon & illessze be a következőket:

- jegyzettömb %windir%/system32/Drivers/etc/hosts

Megnyílik egy új fájl. Abban az esetben, ha feltörték, az alján rengeteg más IP-cím kapcsolódik az eszközéhez. Vizsgálja meg az alábbi képet:

Ha gyanús IP-címek vannak lent "helyi kiszolgáló” – vegye fel velünk a kapcsolatot a megjegyzésekben.

Használat CTRL + VÁLTÁS + KILÉPÉS egyszerre, és elérheti a Indítási lap:

Folytassa Program neve és válassza a „Letiltás” lehetőséget.

Ne feledje, hogy a ransomware akár hamis fejlesztői nevet is tartalmazhat a folyamatában. Minden folyamatot ellenőriznie kell, és meg kell győződnie arról, hogy jogos.

Megszabadulni Heat Vírus, előfordulhat, hogy rendszerfájlokkal és rendszerleíró adatbázisokkal kell foglalkoznia. A hiba elkövetése és a rossz dologtól való megszabadulás károsíthatja készülékét.

A Loaris Trojan Remover kiválasztásával megelőzheti a rendszer károsodását - a kiváló minőségű Hets eltávolító szoftver.

Olvassa el az ismertetőt Loaris trójai eltávolító (Licencszerződés, Adatvédelmi irányelvek ).

Néz számára a ransomware az anyakönyveiben és megszabadul a bejegyzéseket. Legyen nagyon óvatos – tönkreteheti a rendszerét, ha eltávolítja a ransomware-hez nem kapcsolódó bejegyzéseket.

Írja be a következők mindegyikét a Windows keresőmezőjébe:

- %App adatok%

- %LocalAppData%

- %Program adatok%

- %WinDir%

- %hőmérséklet%

Szabadulj meg mindentől a Temp. Végül, egyszerűen nézze meg, hogy van-e valami nemrég hozzáadott. Ne felejtsen el hozzánk megjegyzést fűzni, ha bármilyen problémába ütközik!

A .hets fájlok visszafejtése?

A Djvu Ransomware alapvetően két verzióval rendelkezik.

- Régi verzió: A legtöbb régebbi bővítmény („.djvu”-tól „.carote”-ig) A legtöbb verzió visszafejtését korábban a STOPDecrypter eszköz támogatta abban az esetben, ha offline kulccsal fertőzött fájlokat. Ugyanez a támogatás beépült az újba Emsisoft Decryptor ezekhez a régi Djvu-változatokhoz. A visszafejtő csak akkor dekódolja a fájlokat fájlpárok elküldése nélkül, ha rendelkezik egy OFFLINE KULCS.

- Új verzió: A legújabb bővítmények augusztus végén jelentek meg 2019 a ransomware megváltoztatása után. Ide tartozik a .coharos, .Shariz, .akkor, .hese, .Farm, .seto, peta, .moka, .gyógyszerek, .kuruzsló, .hülye, .karl, .távolság, .boot stb....Ezeket az új verziókat csak az Emsisoft Decryptor támogatta.

"A visszafejtő nem tudja visszafejteni a fájljaimat?"

Ez többnyire azt jelenti, hogy van egy online azonosítója. Ez azt is jelentheti, hogy a fájlokat a STOP/Djvu újabb változata biztosította.

- Offline ID. Amikor a zsarolóprogram nem tud kapcsolódni a parancsához, és nem tud vezérelni a webszervereket, miközben védi adatait, beépített titkosítási kulcsot és integrált azonosítót használ. Az offline azonosítók általában erre végződnek t1 valamint jellemzően könnyen felismerhetők. Figyelembe véve, hogy az offline kulcs és azonosító csak minden változatnál/kiterjesztésnél változik, mindenkinek, akinek az adatait pontosan ugyanaz a verzió biztosította, minden bizonnyal ugyanaz az azonosítója lesz, és a dokumentumok biztosan ugyanazzal a kulccsal lesznek visszafejthetők (vagy "privát kulcs, ha az RSA biztonságáról van szó).

- Online azonosító. A legtöbb esetben a ransomware képes hivatkozni a parancsára, valamint vezérelni a webszervereket, amikor titkosítja a fájlokat., és amikor ez megtörténik, a szerverek tetszőleges kulcsokat állítanak elő minden fertőzött számítógéphez. Figyelembe véve, hogy minden számítógépes rendszernek megvan a maga kulcsa, nem használhat egy másik számítógépes rendszer kulcsát az adatok visszafejtésére. A visszafejtő képes megkerülni ezt a régebbi változatokkal, mindaddig, amíg van némi segítség, ennek ellenére az újabb változatoknál semmit sem lehet tenni a fájlok helyreállítására.

Abban az esetben, ha a bemutató nem segít, töltse le vagy próbálja ki az általunk javasolt kártevőirtó eszközt ingyenes online vírusellenőrző. Továbbá, mindig kérhet tőlünk segítséget a megjegyzésekben!

Szólj hozzá