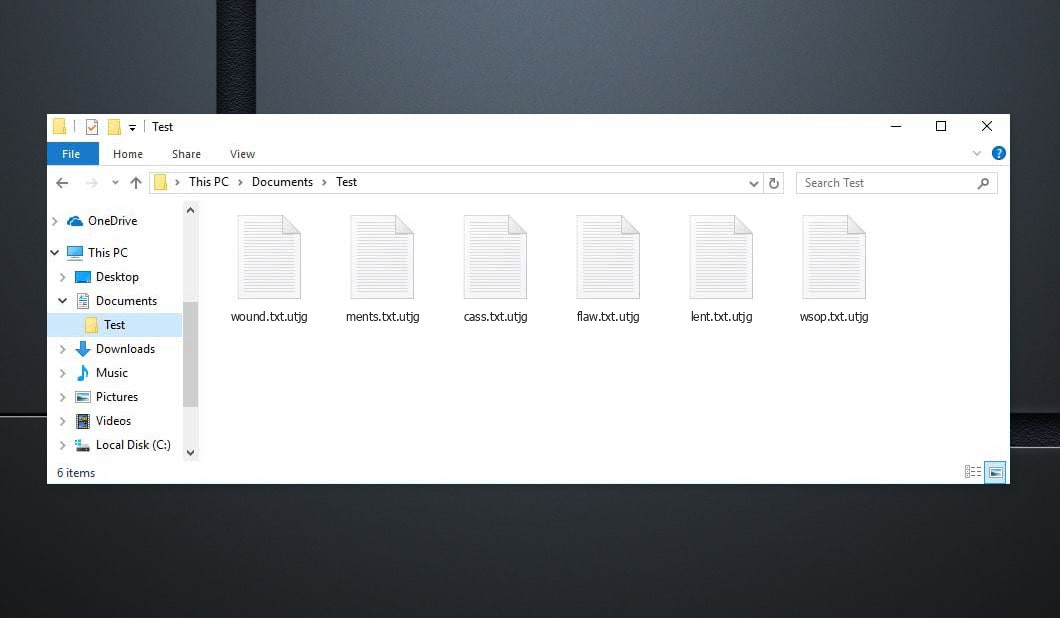

This article intends to help you delete Utjg Ransomware for free. Notre manuel explique également comment tout .utjg files peut être déchiffré.

Utjg Virus

Le Utjg Ransomware means a COMPUTER danger made use of to blackmail its sufferers. Utjg Le virus peut ne pointer vers aucun type de signes visibles, yet its existence is only uncovered as quickly as its work is performed.

The lack of symptoms is one of the primary troubles with this kind of COMPUTER viruses. Ils peuvent passer directement dans le système frappé sans être remarqués, et également appliquer leur travail sans afficher leur tâche sur le poste de travail. This is why most customers are not able to do anything to end the infection before it has actually finished its mission, ainsi que l'objectif de celui-ci, spécifiquement, is to make its sufferers' files pointless through information ciphering and afterwards showing a ransom money need.

The individual is reported by means of a message that this infection puts on their screen that their only option of bringing their data back is through the payment of a specific quantity of funds. This blackmailing component of this scam is very popular among the frauds, as well as there's an entire group of PC malware that's used in this fashion. Cette classification de logiciels malveillants s'appelle Ransomware, et le malware sur lequel nous nous concentrons actuellement en fait certainement partie.

Le Utjg les logiciels malveillants ne sont divulgués qu'une fois qu'ils ont terminé le cryptage des fichiers. Le .utjg Ransomware will certainly then reveal its needs using an daunting pop-up alert.It is by means of this alert that the individuals find out just how they are expected to transfer their funds to the cyber frauds in charge of the Ransomware virus. Dans la plupart des circonstances, l'argent de la rançon serait demandé dans une crypto-monnaie - Bitcoin. Ces crypto-monnaies sont vraiment difficiles à tracer, and also a regular individual would have no chance of understanding that they are actually moving their funds to. Ce, En fait, makes it truly unlikely that the cyberpunk's real identification would certainly ever before obtain disclosed. Il est plutôt rare qu’un pirate informatique Ransomware soit jugé, and also the application of cryptocurrency as the suggested repayment service is the main reason for that.

Below you can find the quote from the Utjg text file:

ATTENTION! Ne t'inquiète pas, vous pouvez retourner tous vos fichiers! Tous vos fichiers comme des photos, bases de données, les documents et autres importants sont cryptés avec le cryptage le plus fort et la clé unique. La seule méthode de récupération de fichiers consiste à acheter un outil de décryptage et une clé unique pour vous. Ce logiciel décryptera tous vos fichiers cryptés. Quelles garanties avez-vous? Vous pouvez envoyer un de vos fichiers cryptés depuis votre PC et nous le décryptons gratuitement. Mais nous ne pouvons décrypter que 1 déposer gratuitement. Le fichier ne doit pas contenir d'informations précieuses. Vous pouvez obtenir et regarder l'outil de décryptage de présentation vidéo: https://we.tl/t-2P5WrE5b9f Le prix de la clé privée et du logiciel de décryptage est $980. Rabais 50% disponible si vous nous contactez d'abord 72 heures, c'est le prix pour toi $490. Veuillez noter que vous ne restaurerez jamais vos données sans paiement. Vérifiez votre messagerie "Courrier indésirable" ou "Jonque" dossier si vous n'obtenez pas de réponse plus de 6 heures. Pour obtenir ce logiciel, vous devez écrire sur notre e-mail: restaureralldata@firemail.cc Réserver une adresse e-mail pour nous contacter: gorentos@bitmessage.ch Notre compte Telegram: @datarestore

How to Utjg virus encrypt your files?

Le .utjg Virus file encryption is not mosting likely to be gotten rid of after the ransomware is deleted. Le .utjg La clé d'accès au cryptage des documents de virus est promise à vous être donnée lorsque vous payez le montant de la rançon.

Néanmoins, it is not uncommon for the hackers that back up such hazards to assure their targets a decryption secret for their encrypted records only to refuse to supply that crucial as quickly as the settlement obtains refined. Inutile de préciser, si vous vous retrouvez dans un problème similaire à celui-ci, tu ne peux rien faire à ce sujet-- vos fonds seraient certainement partis, et aussi vos données seraient certainement toujours inaccessibles. C'est pourquoi ce n'est pas vraiment une bonne idée de transférer le remboursement, en outre, if you haven't opted for any kind of alternative choices that may be effective.

Despite the fact that we mentioned that the security would remain on your documents even after the Ransomware is no more in the system, effacer l’infection est toujours extrêmement important. Après avoir supprimé le Ransomware, you might also try the alternative file recuperation solutions we have created for you, as well as also your new data won't go to danger of being secured. Pour effacer ce danger cryptoviral, il vous est conseillé de terminer les étapes que vous rencontrerez certainement ci-dessous.

Utjg SUMMARY:

| Nom | .utjg Virus |

| Taper | Logiciels de rançon |

| Niveau de menace | Haut (Le ransomware est jusqu'à présent le pire malware que vous puissiez rencontrer) |

| Symptômes | A Ransomware threat like this one would generally not disclose its presence until the papers obtain locked up |

| Canal promotionnel | Canaux comme la promotion par courrier indésirable, et le malvertising sont normalement ceux utilisés pour propager Ransomware. |

| Solution de récupération de données | Décrypteur Emsisoft |

| Utilitaire de détection |

.utjg peut se récupérer plusieurs fois si vous ne vous débarrassez pas de ses fichiers principaux. Nous vous suggérons de télécharger Loaris Trojan Remover pour rechercher des utilitaires malveillants. Cela peut vous faire économiser beaucoup de temps et d'efforts pour vous débarrasser efficacement de tous les logiciels malveillants possibles sur votre appareil..

En savoir plus sur Loaris Trojan Remover (Accord de licence, politique de confidentialité ).

Si Loaris identifie une menace, vous devrez acheter une licence pour vous en débarrasser. |

Delete Utjg Virus Ransomware

Certaines des étapes vous demanderont probablement de quitter la page. Signet pour y revenir facilement plus tard.

Redémarrez dans Mode sans échec (utilisez ce tutoriel si vous ne savez pas comment le faire).

Cliquez sur CTRL + CHANGEMENT + ESC simultanément et aller à la Onglet Processus. Essayez d'identifier les processus malveillants.

Clic-droit sur chacun d'eux et choisissez Lieu de fichier ouvert. Ensuite, inspectez les documents avec le vérificateur de fichiers en ligne:

Une fois que vous ouvrez leur dossier, mettre fin aux processus qui sont contaminés, alors se débarrasser de leurs dossiers.

Note:Si vous êtes particulier quelque chose appartient au risque - retirez-le, même si le scanner ne le note pas. Aucune application antivirus ne peut identifier toutes les infections.

Continuez à tenir le Gagner + R. Et puis copier & coller ce qui suit:

- bloc-notes %windir%/system32/Drivers/etc/hosts

Un nouveau document s'ouvrira. En cas de piratage, il y aura des tonnes d'autres adresses IP liées à votre appareil en bas. Inspectez l'image ci-dessous:

Au cas où il y aurait des adresses IP suspectes ci-dessous "hôte local” – contactez-nous dans les commentaires.

Utiliser CTRL + CHANGEMENT + ESC simultanément et accéder au Onglet Démarrage:

Procéder à Nom du programme et sélectionnez "Désactiver".

Gardez à l'esprit que le rançongiciel peut même inclure un faux nom de développeur dans son processus. Vous devez vérifier chaque processus et être persuadé qu'il est légitime.

Se débarrasser de Utjg Virus, vous devrez peut-être gérer les fichiers système et les registres. Faire une erreur et se débarrasser de la mauvaise chose peut endommager votre appareil.

Vous pouvez empêcher les dommages du système en sélectionnant Loaris Trojan Remover - un high-quality Utjg removal software.

Lire l'avis sur Loaris Trojan Remover (Accord de licence, politique de confidentialité ).

Regarder pour le rançongiciel dans vos registres et se débarrasser de les entrées. Soyez très prudent - vous pouvez détruire votre système si vous supprimez des entrées non associées au ransomware.

Tapez chacun des éléments suivants dans le champ de recherche Windows:

- %Données d'application%

- %LocalAppData %

- %Données de programme%

- %RépVin%

- %Temp %

Débarrassez-vous de tout dans Temp. Enfin, vérifiez simplement tout ce qui a été ajouté récemment. N'oubliez pas de nous laisser un commentaire si vous rencontrez un problème!

How to Decrypt .utjg files?

Djvu Ransomware a essentiellement deux versions.

- Ancienne version: Les extensions les plus anciennes (de « .djvu » à « .carote ») le décryptage pour la plupart de ces versions était auparavant pris en charge par l'outil STOPDecrypter en cas de fichiers infectés avec une clé hors ligne. Ce même soutien a été intégré dans le nouveau Décrypteur Emsisoft pour ces anciennes variantes de Djvu. Le décrypteur ne décodera vos fichiers sans soumettre de paires de fichiers que si vous avez un CLÉ HORS LIGNE.

- Nouvelle version: Les dernières extensions publiées vers la fin du mois d'août 2019 après la modification du rançongiciel. Cela inclut .coharos, .Chariz, .alors, .voilà, .cultiver, .seto, péta, .moka, .Médicaments, .charlatan, .stupide, .Karl, .distance, .démarrage et etc….Ces nouvelles versions n'étaient prises en charge qu'avec Emsisoft Decryptor.

"Le décrypteur ne peut pas décrypter mes fichiers?"

Pour la plupart, cela signifie que vous disposez d'un identifiant en ligne.. It might also mean your data were secured by a newer version of STOP/Djvu.

- ID hors ligne. Lorsque le ransomware ne peut pas s'attacher à sa commande ni contrôler les serveurs Web tout en chiffrant vos données, it makes use of a built-in file encryption key and a built-in ID. Les identifiants hors ligne se terminent généralement par t1 et sont également généralement très faciles à reconnaître. Étant donné que la clé hors ligne ainsi que l'ID changent simplement avec chaque variante/extension, everyone who has had their files encrypted by the exact same version will certainly have the same ID and the files will certainly be decryptable by the very same key (ou "clé personnelle dans le cas de la sécurité RSA).

- ID en ligne. Dans de nombreux cas, le ransomware a la capacité de se connecter à ses serveurs de commande et de contrôle lorsqu'il sécurise les données., as well as when this takes place the web servers respond by generating random keys for each and every infected computer. Étant donné que chaque système informatique a sa propre clé, you can't make use of a key from another computer to decrypt your documents. Le décrypteur peut contourner ce problème avec les anciennes versions à condition qu'il dispose d'une certaine aide., néanmoins, pour les versions plus récentes, il n'y a rien à faire pour récupérer les fichiers.

Au cas où le tutoriel ne vous aide pas, téléchargez l'outil anti-malware que nous suggérons ou essayez antivirus en ligne gratuit. En outre, vous pouvez toujours nous demander dans les commentaires de l'aide!

Laissez un commentaire