Cet article a pour but de vous aider à supprimer Gesd Ransomware gratuitement. Nos lignes directrices expliquent également comment tout .fichiers gesd peut être déchiffré.

À propos de Gesd

Gesd Le ransomware représente un risque informatique de cryptovirologie utilisé pour faire chanter ses victimes. Gesd L’infection peut ne pas indiquer de symptômes visibles, pourtant son existence est découverte aussi vite que sa tâche est accomplie.

L'absence de symptômes n'est qu'une des difficultés majeures de ce type de virus INFORMATIQUES. Ils peuvent passer directement dans le système attaqué sans être remarqués, ainsi qu'exécuter leur travail sans révéler leur activité sur le poste de travail. C’est pourquoi la plupart des consommateurs ne sont pas en mesure de faire quoi que ce soit pour mettre fin au virus avant qu’il n’ait réellement accompli sa mission., et aussi le but de celui-ci, spécifiquement, est de rendre inutilisables les données de ses victimes grâce au chiffrement des informations puis en indiquant un besoin de rançon.

Le client est informé au moyen d'un message que cette infection affiche sur son écran que son seul remède pour récupérer ses informations est le remboursement d'un certain montant de fonds.. Cet élément de chantage de cette arnaque est incroyablement populaire parmi les fraudeurs., et il existe également toute une équipe de logiciels malveillants pour PC qui sont utilisés de cette manière. Cette classification de logiciels malveillants s'appelle Ransomware, ainsi que les logiciels malveillants sur lesquels nous nous concentrons actuellement, cela tombe absolument sous celui-ci.

Le Gesd les logiciels malveillants ne sont divulgués qu'une fois qu'ils ont terminé le cryptage des fichiers. Le .sed Le ransomware partagera ensuite ses besoins via une intimidante alerte pop-up.C'est grâce à cette alerte que les clients découvrent exactement comment ils sont censés transférer leurs fonds aux cyberfraudes responsables de l'infection Ransomware.. Dans la majorité des circonstances, la rançon serait certainement demandée dans une crypto-monnaie - Bitcoin. Ces crypto-monnaies sont en réalité difficiles à retracer, et de plus, un utilisateur typique n'aurait aucune chance de comprendre à qui il transfère réellement ses fonds.. Ce, En fait, il est peu probable que la véritable identité du cyberpunk soit un jour divulguée. Il est assez rare qu’un cyberpunk Ransomware soit jugé, et l'application de la crypto-monnaie comme option de règlement suggérée est le principal facteur pour cela.

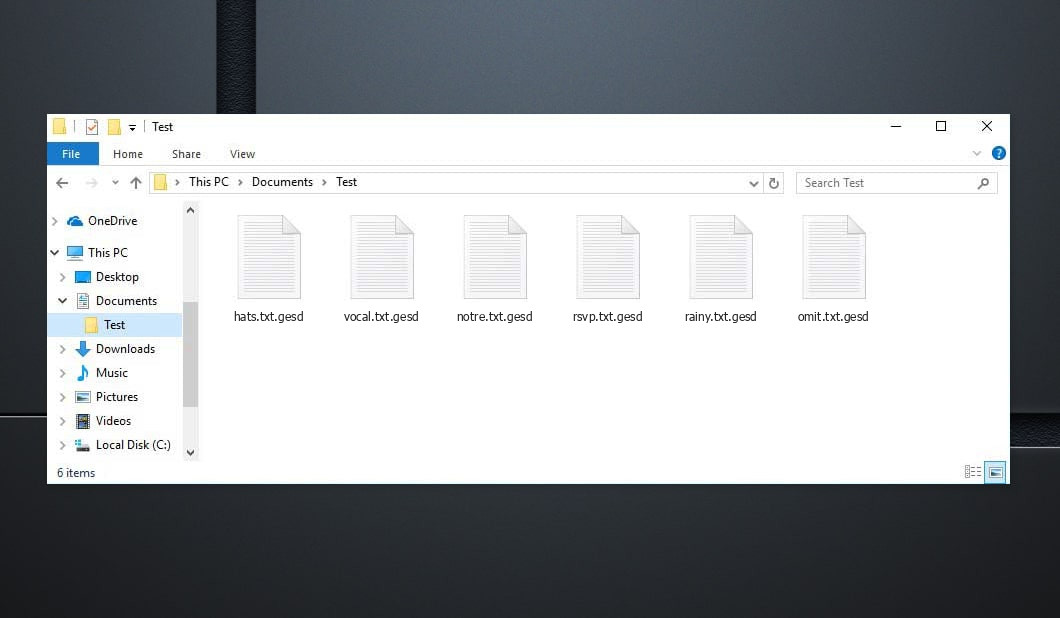

Ci-dessous, vous pouvez localiser la citation à partir du fichier texte Gesd:

ATTENTION! Ne t'inquiète pas, vous pouvez retourner tous vos fichiers! Tous vos fichiers comme des photos, bases de données, les documents et autres importants sont cryptés avec le cryptage le plus fort et la clé unique. La seule méthode de récupération de fichiers consiste à acheter un outil de décryptage et une clé unique pour vous. Ce logiciel décryptera tous vos fichiers cryptés. Quelles garanties avez-vous? Vous pouvez envoyer un de vos fichiers cryptés depuis votre PC et nous le décryptons gratuitement. Mais nous ne pouvons décrypter que 1 déposer gratuitement. Le fichier ne doit pas contenir d'informations précieuses. Vous pouvez obtenir et regarder l'outil de décryptage de présentation vidéo: https://we.tl/t-2P5WrE5b9f Le prix de la clé privée et du logiciel de décryptage est $980. Rabais 50% disponible si vous nous contactez d'abord 72 heures, c'est le prix pour toi $490. Veuillez noter que vous ne restaurerez jamais vos données sans paiement. Vérifiez votre messagerie "Courrier indésirable" ou "Jonque" dossier si vous n'obtenez pas de réponse plus de 6 heures. Pour obtenir ce logiciel, vous devez écrire sur notre e-mail: restaureralldata@firemail.cc Réserver une adresse e-mail pour nous contacter: gorentos@bitmessage.ch Notre compte Telegram: @datarestore

Comment le virus Gesd crypte vos fichiers?

Le .sed Le cryptage des fichiers de virus ne sera probablement pas supprimé une fois le ransomware supprimé.. Le .sed La clé d'accès au cryptage des documents de virus est promise à vous être donnée lorsque vous payez le montant de la rançon.

Néanmoins, il n'est pas rare que les criminels qui garantissent de tels risques garantissent à leurs victimes une clé de déchiffrement de leurs fichiers cryptés et refusent de fournir cette clé dès que le paiement est traité.. Inutile de préciser, si vous vous retrouvez dans un problème comme celui-ci, vous ne pouvez rien faire à ce sujet-- vos fonds seraient partis, et aussi vos informations seraient certainement encore difficiles à atteindre. C'est pourquoi il n'est pas vraiment judicieux de transférer le paiement, de plus, si vous n'avez pas fait de choix différents qui pourraient être efficaces.

Même si nous avons souligné que la sécurité continuerait à figurer dans vos dossiers même après que le Ransomware ne soit plus présent dans le système., l'éradication de l'infection est encore exceptionnellement importante. Après vous être débarrassé du Ransomware, vous pouvez également essayer les solutions alternatives de récupération de documents que nous avons créées pour vous, et de plus, vos nouveaux fichiers ne risqueront pas d'être cryptés. Pour supprimer ce danger cryptoviral, il vous est suggéré de terminer les actions que vous rencontrerez certainement répertoriées ci-dessous.

RÉSUMÉ:

| Nom | .virus gesd |

| Taper | Logiciels de rançon |

| Niveau de menace | Haut (Le ransomware est jusqu'à présent le pire malware que vous puissiez rencontrer) |

| Symptômes | Une menace Ransomware similaire à celle-ci n'exposera généralement pas sa visibilité tant que les documents ne seront pas sécurisés. |

| Canal promotionnel | Canaux comme la promotion par courrier indésirable, et le malvertising sont normalement ceux utilisés pour propager Ransomware. |

| Solution de récupération de données | Décrypteur Emsisoft |

| Utilitaire de détection |

.sed peut se récupérer plusieurs fois si vous ne vous débarrassez pas de ses fichiers principaux. Nous vous suggérons de télécharger Loaris Trojan Remover pour rechercher des utilitaires malveillants. Cela peut vous faire économiser beaucoup de temps et d'efforts pour vous débarrasser efficacement de tous les logiciels malveillants possibles sur votre appareil..

En savoir plus sur Loaris Trojan Remover (Accord de licence, politique de confidentialité ).

Si Loaris identifie une menace, vous devrez acheter une licence pour vous en débarrasser. |

Supprimer le virus Gesd Ransomware

Certaines des étapes vous demanderont probablement de quitter la page. Signet pour y revenir facilement plus tard.

Redémarrez dans Mode sans échec (utilisez ce tutoriel si vous ne savez pas comment le faire).

Cliquez sur CTRL + CHANGEMENT + ESC simultanément et aller à la Onglet Processus. Essayez d'identifier les processus malveillants.

Clic-droit sur chacun d'eux et choisissez Lieu de fichier ouvert. Ensuite, inspectez les documents avec le vérificateur de fichiers en ligne:

Une fois que vous ouvrez leur dossier, mettre fin aux processus qui sont contaminés, alors se débarrasser de leurs dossiers.

Note:Si vous êtes certain que quelque chose fait partie du risque - s'en débarrasser, même si le scanner ne le marque pas. Aucune application antivirus ne peut déterminer toutes les infections.

Continuez à tenir le Gagner + R. Et puis copier & coller ce qui suit:

- bloc-notes %windir%/system32/Drivers/etc/hosts

Un nouveau fichier s'ouvrira. En cas de piratage, il y aura une multitude d'autres adresses IP liées à votre appareil vers le bas. Voir l'image ci-dessous:

Au cas où il y aurait des adresses IP suspectes ci-dessous "hôte local” – contactez-nous dans les commentaires.

Utiliser CTRL + CHANGEMENT + ESC simultanément et accéder au Onglet Démarrage:

Procéder à Nom du programme et sélectionnez "Désactiver".

Gardez à l'esprit que le rançongiciel peut même inclure un faux nom de développeur dans son processus. Vous devez vérifier chaque processus et être persuadé qu'il est légitime.

Se débarrasser de Virus Gesd, vous devrez peut-être gérer les fichiers système et les registres. Faire une erreur et se débarrasser de la mauvaise chose peut endommager votre appareil.

Vous pouvez empêcher les dommages du système en sélectionnant Loaris Trojan Remover - un logiciel de suppression de Gesd de haute qualité.

Lire l'avis sur Loaris Trojan Remover (Accord de licence, politique de confidentialité ).

Regarder pour le rançongiciel dans vos registres et se débarrasser de les entrées. Soyez très prudent - vous pouvez détruire votre système si vous supprimez des entrées non associées au ransomware.

Tapez chacun des éléments suivants dans le champ de recherche Windows:

- %Données d'application%

- %LocalAppData %

- %Données de programme%

- %RépVin%

- %Temp %

Débarrassez-vous de tout dans Temp. Enfin, vérifiez simplement tout ce qui a été ajouté récemment. N'oubliez pas de nous laisser un commentaire si vous rencontrez un problème!

Comment décrypter les fichiers .gesd?

Djvu Ransomware a essentiellement deux versions.

- Ancienne version: Les extensions les plus anciennes (de « .djvu » à « .carote ») le décryptage pour la plupart de ces versions était auparavant pris en charge par l'outil STOPDecrypter en cas de fichiers infectés avec une clé hors ligne. Ce même soutien a été intégré dans le nouveau Décrypteur Emsisoft pour ces anciennes variantes de Djvu. Le décrypteur ne décodera vos fichiers sans soumettre de paires de fichiers que si vous avez un CLÉ HORS LIGNE.

- Nouvelle version: Les dernières extensions publiées vers la fin du mois d'août 2019 après la modification du rançongiciel. Cela inclut .coharos, .Chariz, .alors, .voilà, .cultiver, .seto, péta, .moka, .Médicaments, .charlatan, .stupide, .Karl, .distance, .démarrage et etc….Ces nouvelles versions n'étaient prises en charge qu'avec Emsisoft Decryptor.

"Le décrypteur ne peut pas décrypter mes fichiers?"

La plupart du temps, cela signifie que vous avez un identifiant en ligne. Cela pourrait également suggérer que vos fichiers ont été sécurisés par une version plus récente de STOP/Djvu.

- ID hors ligne. Lorsque le ransomware ne peut pas se lier à sa commande et également contrôler les serveurs tout en sécurisant vos fichiers, il utilise une clé de cryptage de fichier intégrée ainsi qu'un identifiant intégré. Les identifiants hors ligne se terminent généralement par t1 et sont généralement très faciles à identifier. Considérant que la clé hors ligne ainsi que l'ID ne changent qu'avec chaque variante/extension, tous ceux dont les fichiers ont été cryptés par la même variante auront exactement le même identifiant et les documents seront certainement déchiffrables par la même clé (ou "clé personnelle en matière de sécurité RSA).

- ID en ligne. Pour la plupart, le ransomware est capable de se connecter à sa commande et de contrôler les serveurs Web lorsqu'il sécurise des documents., et lorsque cela se produit, les serveurs réagissent en produisant des clés aléatoires pour chaque ordinateur infecté. Étant donné que chaque système informatique a sa propre clé, vous ne pouvez pas utiliser une clé d'un autre ordinateur pour décrypter vos fichiers. Le décrypteur peut fonctionner autour de ce problème avec des variantes plus anciennes à condition qu'il dispose d'une certaine aide., néanmoins pour les versions plus récentes il n'y a absolument rien à faire pour récupérer les données.

Au cas où le tutoriel ne vous aide pas, téléchargez l'outil anti-malware que nous suggérons ou essayez antivirus en ligne gratuit. En outre, vous pouvez toujours nous demander dans les commentaires de l'aide!

comment décrypter le système avec la clé en ligne

s'il vous plaît, aidez-moi, j'ai utilisé les deux logiciels mais je ne parviens toujours pas à décrypter les données