This article intends to help you delete Reig Ransomware for free. Ohjeissamme selitetään myös, miten jokin .reig files voidaan palauttaa.

Reig Virus

The Reig Ransomware represents a COMPUTER hazard used to blackmail its victims. Reig Infection might not point to any noticeable signs, yet its existence is only discovered as soon as its work is executed.

The absence of signs and symptoms is just one of the major problems with this type of COMPUTER viruses. Ne voivat tunkeutua suoraan hyökättyyn järjestelmään huomaamatta, and execute their work without revealing their task in the workstation. This is why most clients are not able to do anything to terminate the infection prior to it has actually finished its mission, ja tämän tavoite, erityisesti, is to make its targets' files unusable using information ciphering and then indicating a ransom demand.

The customer is reported by means of a message that this infection puts on their screen that their only option of bringing their information back is through the payment of a specific amount of funds. This blackmailing element of this rip-off is preferred among the frauds, as well as there's an entire group of COMPUTER malware that's used in this manner. Tämä haittaohjelmaluokka on nimeltään Ransomware, sekä haittaohjelmat, joihin tällä hetkellä keskitymme, kuuluvat varmasti sen alle.

The Reig Haittaohjelmat paljastetaan vasta, kun se on saattanut tiedostot salaamaan. The .reig Ransomware will then express its needs using an intimidating pop-up alert.It is via this alert that the users figure out just how they are anticipated to transfer their funds to the cyber frauds in charge of the Ransomware infection. Monissa tapauksissa, lunnaita pyydettäisiin varmasti kryptovaluutassa - BitCoin. Näitä kryptovaluuttoja on todella vaikea jäljittää, as well as a typical individual would have no chance of understanding who they are actually transferring their funds to. Tämä, itse asiassa, makes it truly unlikely that the hacker's true identity would ever before get disclosed. On melko epätavallista, että Ransomware-kyberpunk seisoo oikeuden edessä, and the application of cryptocurrency as the recommended settlement service is the primary factor for that.

Below you can discover the quote from the Reig text file:

HUOMIO! Älä huoli, voit palauttaa kaikki tiedostosi! Kaikki tiedostosi kuten valokuvat, tietokannat, asiakirjat ja muut tärkeät salataan vahvimmalla salauksella ja ainutlaatuisella avaimella. Ainoa tapa palauttaa tiedostoja on ostaa salauksen purkutyökalu ja ainutlaatuinen avain. Tämä ohjelmisto purkaa kaikki salatut tiedostosi. Mitä takeita sinulla on? Voit lähettää yhden salatuista tiedostoistasi tietokoneeltasi, ja me puramme sen ilmaiseksi. Mutta voimme vain purkaa salauksen 1 tiedosto ilmaiseksi. Tiedosto ei saa sisältää arvokasta tietoa. Voit saada ja katsoa videon yleiskatsauksen salauksen purkutyökalun: https://we.tl/t-2P5WrE5b9f Yksityisen avaimen ja salauksen purkuohjelmiston hinta on $980. Alennus 50% käytettävissä, jos otat meihin ensin yhteyttä 72 tuntia, se on hinta sinulle $490. Huomaa, että et koskaan palauta tietojasi ilman maksua. Tarkista sähköpostisi "Roskaposti" tai "Roskaa" kansio, jos et saa vastausta enempää kuin 6 tuntia. Saadaksesi tämän ohjelmiston sinun tulee kirjoittaa sähköpostiimme: restorealldata@firemail.cc Varaa sähköpostiosoite ottaaksesi yhteyttä: gorentos@bitmessage.ch Telegram-tilimme: @datarestore

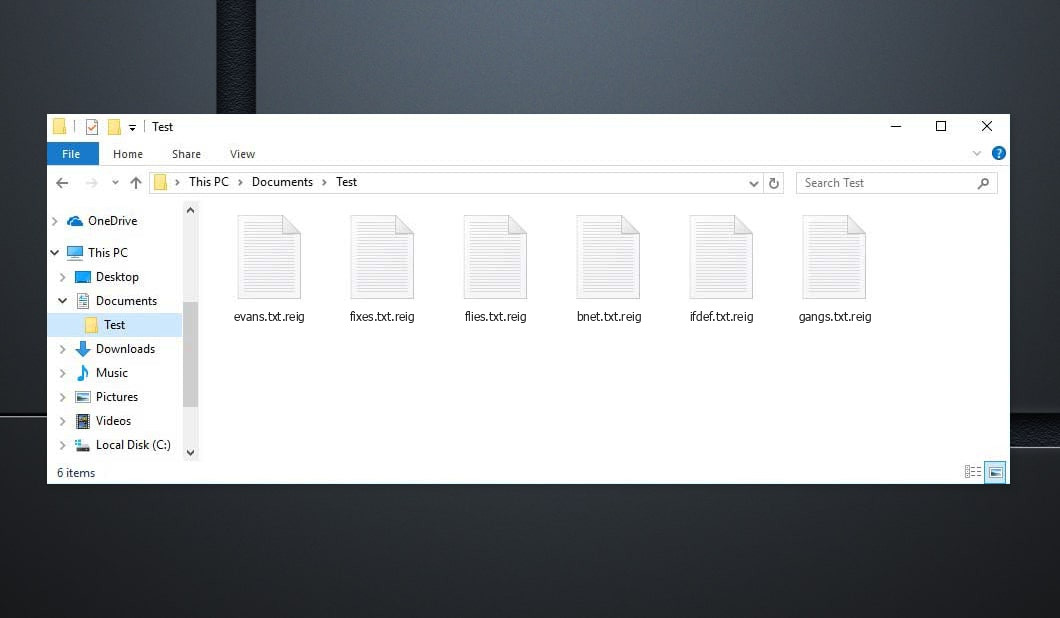

How to Reig virus encrypt your files?

The .reig Virus file encryption is not mosting likely to be gotten rid of after the ransomware is removed. The .reig Virusasiakirjan salauksen pääsyavain luvataan antaa sinulle, kun maksat lunnaita.

Kuitenkin, it is not unusual for the criminals who back up such risks to guarantee their sufferers a decryption trick for their encrypted documents only to reject to give that essential as soon as the settlement obtains processed. Tarpeetonta keskustella, jos päädyt vastaavaan ongelmaan, et voi tehdä asialle mitään -- rahasi olisivat varmasti menneet, ja tietosi olisivat edelleen saavuttamattomissa. This is why it isn't actually wise idea to move the payment, lisäksi, if you haven't chosen any type of alternative options that may be effective.

Even though we discussed that the encryption would stay on your documents also after the Ransomware is no more in the system, deleting the virus is still very crucial. Kun olet päästänyt eroon Ransomwaresta, you might also attempt the alternate data healing options we have created for you, and also your brand-new files will not be at threat of being encrypted. Tämän kryptovirusvaaran poistamiseksi, you are advised to finish the actions you will certainly come across below.

Reig SUMMARY:

| Nimi | .reig Virus |

| Tyyppi | Ransomware |

| Uhka taso | Korkea (Ransomware on toistaiseksi pahin haittaohjelma, jonka voit kokea) |

| Oireet | A Ransomware threat like this one would usually not expose its existence until the files obtain locked up |

| Promootiokanava | Kanavat, kuten roskapostin edistäminen, ja malvertising ovat yleensä niitä, joita käytetään Ransomwaren levittämiseen. |

| Tietojen palautusratkaisu | Emsisoft Decrypter |

| Detection Utility |

.reig saattaa toipua useaan otteeseen, jos et pääse eroon sen ydintiedostoista. Suosittelemme lataamaan Loaris Trojan Remover -ohjelman haitallisten apuohjelmien etsimiseksi. Tämä voi säästää paljon aikaa ja vaivaa päästäksesi tehokkaasti eroon kaikista mahdollisista haittaohjelmista laitteessasi.

Lue lisää aiheesta Loaris Trojan Remover (Lisenssisopimus, Tietosuojakäytäntö ).

Jos Loaris havaitsee uhan, sinun on ostettava lisenssi päästäksesi eroon siitä. |

Delete Reig Virus Ransomware

Jotkut vaiheet edellyttävät todennäköisesti sivulta poistumista. Kirjanmerkki palataksesi siihen helposti myöhemmin.

Käynnistä uudelleen Turva tila (käytä tätä opetusohjelmaa, jos et tiedä miten se tehdään).

Klikkaus CTRL + SIIRTÄÄ + POISTU samanaikaisesti ja mene osoitteeseen Prosessit-välilehti. Yritä tunnistaa, mitkä prosessit ovat haitallisia.

Oikealla painikkeella jokaisessa niistä ja valitse Avaa tiedoston sijainti. Tarkista sitten asiakirjat online-tiedostojen tarkistuksella:

Kun avaat kansion, lopettaa prosessit jotka ovat saastuneet, sitten päästä eroon kansioistaan.

Huomautus:If you are certain something belongs to the danger - poista se, vaikka skanneri ei merkitse sitä. Mikään virustorjuntasovellus ei tunnista kaikkia infektioita.

Pidä kiinni Voittaa + R. Ja sitten kopioida & liitä seuraava:

- muistilehtiö %windir%/system32/Drivers/etc/hosts

Uusi asiakirja avautuu varmasti. Jos sinut on hakkeroitu, there will be a tons of various other IPs connected to your device near the bottom. Tarkista alla oleva kuva:

Jos alla on epäilyttäviä IP-osoitteitapaikallinen isäntä” – ota meihin yhteyttä kommenteissa.

Käyttää CTRL + SIIRTÄÄ + POISTU samanaikaisesti ja päästä käsiksi Käynnistys-välilehti:

Siirry kohtaan Ohjelman nimi ja valitse "Poista käytöstä".

Muista, että ransomware voi jopa sisältää väärennetyn kehittäjän nimen prosessiinsa. Sinun täytyy tarkistaa jokainen prosessi ja olla vakuuttunut siitä, että se on laillinen.

Hankkiutua eroon Reig Virus, saatat joutua käsittelemään järjestelmätiedostoja ja rekistereitä. Virheen tekeminen ja väärästä asiasta eroon pääseminen voi vahingoittaa laitettasi.

Voit estää järjestelmän vaurioitumisen valitsemalla Loaris Trojan Remover - a high-quality Reig removal software.

Lue arvostelu aiheesta Loaris Trojan Remover (Lisenssisopimus, Tietosuojakäytäntö ).

Katso varten lunnasohjelma rekistereissäsi ja hankkiutua eroon merkinnät. Ole erittäin varovainen – voit tuhota järjestelmäsi, jos poistat merkintöjä, jotka eivät liity kiristysohjelmaan.

Kirjoita jokainen seuraavista Windowsin hakukenttään:

- %Sovellustiedot%

- %LocalAppData%

- %Ohjelmoida tiedostoa%

- %WinDir%

- %Lämpö%

Päästä eroon kaikesta Temp. Lopulta, tarkista vain, onko mitään äskettäin lisätty. Älä unohda jättää meille kommenttia, jos kohtaat ongelmia!

How to Decrypt .reig files?

Djvu Ransomwarella on käytännössä kaksi versiota.

- Vanha versio: Useimmat vanhemmat laajennukset (".djvu" - ".carote") Useimpien näiden versioiden salauksen purkamista tuki aiemmin STOPDecrypter-työkalu jos tiedostot ovat saastuneet offline-avaimella. Sama tuki on sisällytetty uuteen Emsisoft Decryptor näille vanhoille Djvu-versioille. Salauksen purkaja purkaa tiedostosi vain lähettämättä tiedostopareja, jos sinulla on OFFLINE-AVAIN.

- Uusi versio: Uusimmat laajennukset julkaistiin elokuun lopulla 2019 kiristysohjelman vaihdon jälkeen. Tämä sisältää .coharos, .Shariz, .sitten, .hese, .maatila, .seto, peta, .moka, .lääkkeet, .puoskari, .tyhmä, .karl, .etäisyys, .boot jne....Näitä uusia versioita tuettiin vain Emsisoft Decryptorilla.

"Salauksenpurkuohjelma ei voi purkaa tiedostoni salausta?"

Useimmiten tämä tarkoittaa, että sinulla on online-tunnus. It could additionally suggest your files were encrypted by a newer variation of STOP/Djvu.

- Offline-tunnus. When the ransomware can't attach to its command and also control servers while securing your data, it uses a built-in file encryption key and a built-in ID. Offline-tunnukset päättyvät yleensä t1 and also are usually easy to determine. Because the offline key and ID just change with each variant/extension, every person who has had their files secured by the exact same variant will certainly have the exact same ID as well as the files will be decryptable by the very same key (tai "yksityinen avain, kun kyse on RSA-salauksesta).

- Verkkotunnus. In many cases the ransomware is able to connect to its command and also control web servers when it encrypts files, and when this happens the servers respond by producing arbitrary keys for every infected computer. Because each computer has its very own key, you can't make use of a key from an additional computer to decrypt your documents. The decrypter is capable of functioning about this with older versions as long as it has some assistance, nevertheless for more recent variants there is nothing that can be done to recoup documents.

Jos opetusohjelma ei auta, lataa tai kokeile suosittelemamme haittaohjelmien torjuntatyökalua ilmainen online virustarkistus. Lisäksi, voit aina pyytää meiltä apua kommenteissa!

Jätä kommentti