حقائق عن “Security Alert. Your accounts were hacked by a criminal group. غش“.

على غرار غالبية حملات البريد العشوائي الصعبة الأخرى, “Security Alert. Your accounts were hacked by a criminal group. غش” يتم إدارته والتحكم فيه من قبل فريق من المحتالين عبر الإنترنت الذين يطورون التهديدات ويفرضون متطلبات فدية معينة. تشير هذه التنبيهات عادةً إلى أنهم سرقوا بياناتك الشخصية وقاموا بإنشاء مقطع فيديو أو صورة مساومة لك. إنهم يشكلون تهديدات تشير إلى أنه إذا كنت لا تريد تسليم هذه المعلومات إلى جميع جهات الاتصال المتاحة لديك, يجب عليك البدء في دفع الفدية. هذه عملية احتيال شائعة ولا داعي للقلق بشأنها.

غالباً, تقوم عمليات الاحتيال عبر الإنترنت بتسليم رسائل البريد الإلكتروني المذكورة إلى العديد من الضحايا (وقد يصل الرقم حتى إلى الملايين). وبناء على بيان التنبيه, تم مؤخرًا تحميل تعليمات برمجية ضارة على جهاز الكمبيوتر الخاص بك والتي تتيح للمحتالين عبر الإنترنت الاحتفاظ بسجلات لبياناتك الشخصية (كلمات السر, جهات الاتصال المتاحة, إلخ). يذكرون أيضًا أنهم قاموا بتحميل أداة مساعدة للوصول عن بُعد وأنه يمكنهم إجراء مسح لجميع أفعالك عبر الإنترنت. في هذه الحالة بالذات, يشير المحتالون إلى أنهم التقطوا صوراً لك أثناء حضورك “مروع” الصفحات (يزعم, تلك الإباحية). ويستمر في الإشارة إلى أنه يجب عليك النقل الآن $870 في البيتكوين, وإلا سيتم تسليم هذه المعلومات إلى زملائك, أصدقاء, أفراد عائلتك وجميع الأشخاص الآخرين في جهات الاتصال الخاصة بك. يذكر المحتالون أنه يجب عليك تسديد المبلغ داخل 48 ساعات. مطورو “Security Alert. Your accounts were hacked by a criminal group. غش” تشير الرسالة إلى أنه في حالة عدم الالتزام بالمتطلبات, سيقومون بقفل جهازك ونقل الصور إلى جهات الاتصال الخاصة بك. تطبق جميع عمليات الاحتيال الأخرى عبر الإنترنت أساليب مماثلة. ننصحك بشدة بتجاهلها وعدم تحويل أي مبلغ فدية.

| اسم | “Security Alert. Your accounts were hacked by a criminal group.” حملة البريد العشوائي |

| نوع التهديد | التصيد, غش, هندسة اجتماعية, احتيال |

| المطالبة الخاطئة | تشير عمليات الاحتيال كذباً إلى أنهم قاموا بحقن جهاز الضحية بفيروس يجمع معلومات ضارة (فيديو) من متلقي الرسالة. كما يقومون بابتزاز الضحية من خلال وعد كاذب بنقل الفيديو إلى جميع جهات اتصال الضحية في حالة عدم تحويل مبلغ الفدية. |

| Cyber Criminal Cryptowallet Addresses | 3AvVjgoYfrtbbG2repDCdcLLMcjJ73jLqm, 395wdUpmkEG6iPdCguKCqYJR5UkpdWm5Wk, 3HnDpvc9mXTcmAePPCaU3q82egxP8p5P6G, 3JgjbyQJcymqApzph5EWDQdH8cNphXFZKu, 3NmUUGnYGkMn2hAi9L8sd5J4okWjq3mZNe, 1ELKdWgfedTJ9FV4U5W2JVXFzTpKSqcCjM, 3HxqrQmEffcMZo5cgNqRXwD3dw5LCYSx7K, 1ANFoTP6ETjBfL6o3ZhJm1jag1x1KAbAxZ, 37yLxF7mM7h3KiDvqWh88wm1VjFvemDYpf, 358MfWU8MctxPJhFBiNpsdGtxDtHixTi8r, 3AVitbSbsDWRyda9JNs8avrjhq2ZN7uCMy, 15Q5a6gHDaAtqFE3uEhfAhY8PqJiaw94vT, 3FL1txfM4knPnySJHiXAsK91cnmEXHGemv, 1CMBC1Mj86GHmbwzcMMP8xUe1hQTwk4Ds7, 1Ji2K8EVzxDRnpuXts1kKAjMwTrV2LTnRS, 3QikbxiTy7cWH7ZGZbLQYANxZA2MZHmmDs, 3JPdsEkcxv715Th7hN7fgoUYds22xBaPno, 1Niyhcqd8MNT8tpRs8gK6Ho3V8fJy2wbF, 1FErgudo2nCpuu9XSLJkSiqQBy62N1weiy, 1NvwQchudHai3KcqDkwTGgNzHK9YrWHzV6, 1AfwxZ8nYzwEzME39PuqVZU7Mn73XxQTqq, 17nhAbZGm4UmSVj5Zx8amwAbjVXcxGtEAz, 1ipEif9Roe3DjboppZ99mswU6r7Y1puUi, 1Dg5UsxMEG41TC3i9ugxcFV6cVtz8cpfXE, 1DpfAYoWGpTprX3cRg6mnUuYqNm3eXiR4F, 1BcpAGfamAy81enJtHahKedaWx1yATTXT7, 1KUknkh9bC4TPUoPXv4SnKdib8RAnUXDGw, 1G3UXmDBoeRvU3D2tGmGGU7fpCAEY1dBQV, 18Jro9LNFqBQarcc63WYGf3w7PdDAiwXpk, 13WVfQkbqdsSUNBDPDWTLqSXeaYX1tZ6UD, 1MS638iFfpruXbiLA43GVuoPEBLpKQDTjd, 1EUj48o3UnZvCjZEvYX9CHYbuL7rkhnB8s |

| Amount Of Ransom | $600, $750, $870, $900 – figure varies depending on the campaign’s version. |

| أعراض | عمليات الشراء غير المعتمدة عبر الإنترنت, تعديل بيانات اعتماد الحساب عبر الإنترنت, سرقة الهوية, الوصول غير القانوني إلى جهاز الكمبيوتر. |

| قنوات التوزيع | رسائل البريد الإلكتروني صعبة, الإعلانات المنبثقة الرائعة عبر الإنترنت, تقنيات اختطاف محركات البحث, عرض وهمية (مكتوبة بشكل غير صحيح) المجالات. |

| التأثير السلبي | فقدان البيانات الشخصية الهامة, خسارة مالية, سرقة الهوية. |

| إزالة | لحذف تهديدات البرامج الضارة المحتملة يقترح باحثو الفيروسات لدينا فحص جهاز الكمبيوتر الخاص بك باستخدام Loaris Trojan Remover .

يقوم الماسح الضوئي المجاني بفحص ما إذا كان جهازك معطوبًا. لحذف البرامج الضارة, تحتاج إلى شراء النسخة الكاملة من Loaris Trojan Remover. |

الإصدارات الأخرى من حملات البريد العشوائي متطابقة جدًا مع “Security Alert. Your accounts were hacked by a criminal group. غش” معروفة تحت الأسماء “تضمين برامج ضارة على صفحة الويب”, “الهاكر الذي اخترق بريدك الإلكتروني وجهازك”, و “سطح المكتب للتحكم عن بعد مع مسجل المفاتيح”. هذه مجرد بعض الأمثلة غير الرسمية من العديد من المتغيرات الأخرى المتاحة. يتم تطبيق معظم حملات البريد العشوائي لخداع المستخدمين لتحويل الأموال إلى مجرمي الإنترنت, الذين يشيرون إلى امتلاك معلومات محرجة أو مساومة بشأن الضحية. بالرغم من هذا, لا يقدم جميع المحتالين متطلبات الفدية. يقوم بعض الأشخاص بنقل رسائل البريد الإلكتروني التي تحتوي على مرفقات مشكوك فيها ويقترحون على المستخدمين فتحها. المرفقات عادة ما تكون ملفات Microsoft Office, مثل كلمة, اكسل, عرض تقديمي, إلخ. لا تتفاعل أبدًا مع هذه الملفات المرفقة, نظرًا لاحتوائها على برامج ضارة عالية الخطورة مثل TrickBot, adwind, FormBook, وغيرها من الالتهابات المماثلة. قد تتسبب التهديدات من هذا النوع في فقدان المعلومات أو حتى حدوث مشكلات مالية. غالبًا ما يتم تطويرها لجمع البيانات الشخصية للأشخاص مثل بيانات اعتماد الحساب المصرفي, كلمات السر, تسجيلات الدخول, وما إلى ذلك وهلم جرا. يمكن أن تؤدي هذه الأنشطة إلى مشكلات مختلفة مرتبطة بالخصوصية, سلامة التصفح, المالية, إلخ. وقد تكشف هذه التهديدات أيضًا “أبواب خلفية” لتهديدات أخرى, مثل العدوى من نوع برامج الفدية.

لقد حصلنا على قدر كبير من التعليقات من العملاء الخائفين بخصوص رسالة البريد الإلكتروني الاحتيالية هذه. هذا هو السؤال الأكثر شيوعًا الذي نتلقاه:

س: مرحبًا فريق loaris.com, لقد تلقيت بريدًا إلكترونيًا يشير إلى إصابة جهاز الكمبيوتر الخاص بي ولديهم ملف فيديو يصورني. الآن يطالبون بفدية في Bitcoins. أعتقد أن هذا يجب أن يكون صحيحًا لأنهم ذكروا اسمي الحقيقي وكلمة المرور الموجودة في البريد الإلكتروني. ماذا يجب أن أفعل في هذه الحالة?

أ: تجاهل هذا الإيميل. لم يقم المحتالون أو مجرمون الإنترنت بإصابة/اختراق جهازك ولا يوجد فيديو لك وأنت تشاهد معلومات إباحية. فقط تجاهل التنبيه ولا تقم بنقل أي عملات بيتكوين. بريدك الالكتروني, اسم, ومن المحتمل أن تكون بيانات الاعتماد المهمة الأخرى قد سُرقت عبر صفحة ويب مخترقة مثل Yahoo (تعتبر انتهاكات مواقع الويب هذه نموذجية تمامًا).

كيف تهاجم حملات البريد العشوائي أجهزة الكمبيوتر?

عادةً ما تستخدم حملات البريد العشوائي التي تروج لمرفقات مشكوك فيها ملفات Microsoft Office. إذا فتحت, فهي تطالب الضحايا بتمكين أوامر الماكرو, والذي يمنح بعد ذلك الإذن بتنزيل الفيروسات وحقنها. هذا, لكن, يعمل فقط مع بيئة Microsoft Office. في حالة تشغيل المرفق عبر برنامج آخر غير تطبيقات Microsoft Office, لن يتم حقن الفيروس. بوضوح, تهاجم معظم حملات البريد العشوائي مالكي Windows الذين يمتلكون منتجات Microsoft Office. عملاء أنظمة التشغيل الأخرى (أو أولئك الذين ليسوا عملاء Microsoft Office) عادة ما تكون آمنة.

كيفية منع اختراق البرمجيات الخبيثة?

إذا تلقيت بريدًا إلكترونيًا من مرسل إليه غير معروف/مشبوه مع مرفق غير ذي صلة, لا تفتحه أبدًا دون البحث بعناية في البريد الإلكتروني أولاً. قم بتنزيل البرامج عن طريق المصادر الرسمية والموثوقة فقط. لا تستخدم أي برامج خارجية لتنزيل العملاء أو المثبتات, لأنها غالبًا ما تكون مدعومة عن طريق البرامج الإعلانية المارقة. قم بتثبيت البرامج بحذر وتأكد من اختيارها دائمًا “مخصص”, “متقدم” وضع التثبيت, وغيرها من الأساليب المماثلة. في بعض الأمثلة, يشير مطورو البرامج إلى “تجميع” قناة, وبالتالي يتم إخفاء البرامج غير المرغوب فيها ضمن قائمة التنزيل/التثبيت. لذلك, تحديث البرامج عن طريق الأدوات المساعدة أو الميزات المنفذة التي يقدمها المطورون الرسميون. يجب عدم تطبيق برامج تحديث البرامج الخاطئة, لأنها تحتوي على احتمالات غير مرغوب فيها, المرافق وهمية. يُنصح باستخدام Microsoft Office 2010 أو إصداراته اللاحقة. الإصدارات الأقدم لا تحتوي على “مشهد محمي” وضع, الذي يمنع المستندات التي تم تنزيلها (مرفقات البريد الإلكتروني الضارة) من تنزيل وتثبيت البرامج غير المرغوب فيها. إذا كنت قد قمت بالفعل بتشغيل مرفقات ضارة معينة, نقترح إجراء فحص باستخدام لواريس لنظام التشغيل Windows لحذف التهديدات المحقونة تلقائيًا.

النص الوارد في “Security Alert. Your accounts were hacked by a criminal group. غش” تنبيه عبر البريد الإلكتروني:

مرحبًا! I am a hacker who has access to your operating system. I also have full access to your account. I've been watching you for a few months now. The fact is that you were infected with malware through an adult site that you visited. If you are not familiar with this, I will explain. Trojan Virus gives me full access and control over a computer or other device. This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it. I also have access to all your contacts and all your correspondence. Why your antivirus did not detect malware? إجابة: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent. I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched. With one click of the mouse, I can send this video to all your emails and contacts on social networks. I can also post access to all your e-mail correspondence and messengers that you use. If you want to prevent this, transfer the amount of $500 to my bitcoin address (if you do not know how to do this, write to Google: "Buy Bitcoin"). My bitcoin address (BTC Wallet) is: 3AvVjgoYfrtbbG2repDCdcLLMcjJ73jLqm, 395wdUpmkEG6iPdCguKCqYJR5UkpdWm5Wk, 3HnDpvc9mXTcmAePPCaU3q82egxP8p5P6G, 3JgjbyQJcymqApzph5EWDQdH8cNphXFZKu, 3NmUUGnYGkMn2hAi9L8sd5J4okWjq3mZNe, 1ELKdWgfedTJ9FV4U5W2JVXFzTpKSqcCjM, 3HxqrQmEffcMZo5cgNqRXwD3dw5LCYSx7K, 1ANFoTP6ETjBfL6o3ZhJm1jag1x1KAbAxZ, 37yLxF7mM7h3KiDvqWh88wm1VjFvemDYpf, 358MfWU8MctxPJhFBiNpsdGtxDtHixTi8r, 3AVitbSbsDWRyda9JNs8avrjhq2ZN7uCMy, 15Q5a6gHDaAtqFE3uEhfAhY8PqJiaw94vT, 3FL1txfM4knPnySJHiXAsK91cnmEXHGemv, 1CMBC1Mj86GHmbwzcMMP8xUe1hQTwk4Ds7, 1Ji2K8EVzxDRnpuXts1kKAjMwTrV2LTnRS, 3QikbxiTy7cWH7ZGZbLQYANxZA2MZHmmDs, 3JPdsEkcxv715Th7hN7fgoUYds22xBaPno, 1Niyhcqd8MNT8tpRs8gK6Ho3V8fJy2wbF, 1FErgudo2nCpuu9XSLJkSiqQBy62N1weiy, 1NvwQchudHai3KcqDkwTGgNzHK9YrWHzV6, 1AfwxZ8nYzwEzME39PuqVZU7Mn73XxQTqq, 17nhAbZGm4UmSVj5Zx8amwAbjVXcxGtEAz, 1ipEif9Roe3DjboppZ99mswU6r7Y1puUi, 1Dg5UsxMEG41TC3i9ugxcFV6cVtz8cpfXE, 1DpfAYoWGpTprX3cRg6mnUuYqNm3eXiR4F, 1BcpAGfamAy81enJtHahKedaWx1yATTXT7, 1KUknkh9bC4TPUoPXv4SnKdib8RAnUXDGw, 1G3UXmDBoeRvU3D2tGmGGU7fpCAEY1dBQV, 18Jro9LNFqBQarcc63WYGf3w7PdDAiwXpk, 13WVfQkbqdsSUNBDPDWTLqSXeaYX1tZ6UD, 1MS638iFfpruXbiLA43GVuoPEBLpKQDTjd, 1EUj48o3UnZvCjZEvYX9CHYbuL7rkhnB8s After receiving the payment, I will delete the video and you will never hear me again. سأعطيك 50 ساعات (more than 2 أيام) to pay. I have a notice reading this letter, and the timer will work when you see this letter. Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address. I do not make any mistakes. If I find that you have shared this message with someone else, the video will be immediately distributed. Best regards!

الإزالة التلقائية الفورية لتهديدات الفيروسات المحتملة:

قد تكون عملية إزالة البرامج الضارة يدويًا إجراءً معقدًا ويستغرق وقتًا طويلاً ويتطلب معرفة واسعة بجهاز الكمبيوتر. لواريس طروادة المزيل هو برنامج فعال وتلقائي للقضاء على الفيروسات سيساعدك على حذف تهديدات الفيروسات المحتملة. قم بتنزيله عن طريق الزر الموضح أدناه:

عن طريق تنزيل أي برنامج مدرج في صفحة الويب هذه، فإنك توافق على سياسة الخصوصية و اتفاقية الترخيص. يقوم الماسح الضوئي المجاني بفحص ما إذا كان جهازك تالفًا. لحذف الالتهابات, تحتاج إلى شراء النسخة الكاملة من Loaris.

القائمة السريعة:

كيفية حذف الالتهابات يدويا?

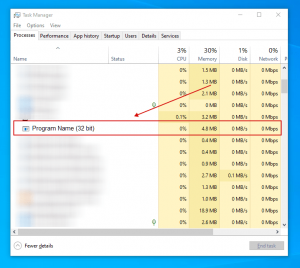

القضاء على الفيروسات يدويا هو إجراء معقد – عادةً ما يكون من الأفضل السماح لأدوات مكافحة الفيروسات أو برامج مكافحة البرامج الضارة بتنفيذ ذلك بطريقة تلقائية. لحذف هذه العدوى نقترح استخدام لواريس طروادة المزيل. إذا كنت ترغب في حذف التهديدات يدوياً, الخطوة الأولى هي تحديد اسم البرنامج الضار الذي تحاول حذفه. فيما يلي مثال لبرنامج مشبوه يعمل على جهاز المستخدم:

إذا قمت بفحص قائمة التطبيقات المتوفرة على جهازك, على سبيل المثال عن طريق مدير المهام, وحدد موقع أداة تبدو غير آمنة, تحتاج إلى متابعة هذه الخطوات:

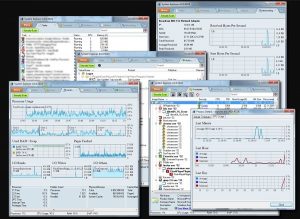

خطوة 1 تحميل برنامج اسمه مستكشف النظام. يعرض هذا التطبيق برامج التشغيل التلقائي, التسجيل, ومسارات نظام الملفات:

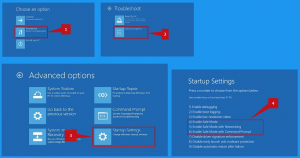

خطوة 2 أعد تشغيل جهاز الكمبيوتر الخاص بك إلى الوضع الآمن:

شبابيك 8 المستخدمين: إطلاق ويندوز 8 هو الوضع الآمن مع الشبكات – انتقل إلى ويندوز 8 شاشة البداية, تحديد متقدم, في نتائج البحث اختر الإعدادات. حدد خيارات بدء التشغيل المتقدمة, في فتح “إعدادات الكمبيوتر العامة” نافذة او شباك, اختر بدء التشغيل المتقدم. حدد ملف “اعد البدء الان” زر. سيتم الآن إعادة تحميل جهاز الكمبيوتر الخاص بك إلى ملف “قائمة خيارات بدء التشغيل المتقدمة”. حدد ملف “استكشاف الاخطاء” زر, ومن ثم اختر “خيارات متقدمة” زر. في قائمة الخيارات المتقدمة, يختار “إعدادات البدء”. حدد ملف “إعادة تشغيل” زر. سيتم إعادة تحميل جهازك في شاشة إعدادات بدء التشغيل. اضغط على F5 للتحميل في الوضع الآمن مع الشبكة.

شبابيك 10 المستخدمين: انقر على شعار Windows وحدد رمز الطاقة. في القائمة المفتوحة حدد “إعادة تشغيل” أثناء الإمساك “يحول” زر على لوحة المفاتيح. في ال “إختر خيار” نافذة حدد “استكشاف الاخطاء” منطقة, عقب ذلك مباشرة, يختار “خيارات متقدمة”. في قائمة الخيارات المتقدمة اختر “إعدادات البدء” وحدد “إعادة تشغيل” زر. في النافذة التالية, تحتاج إلى النقر فوق “F5” زر على لوحة المفاتيح الخاصة بك. سيؤدي هذا إلى إعادة تشغيل نظامك في الوضع الآمن مع الشبكة.

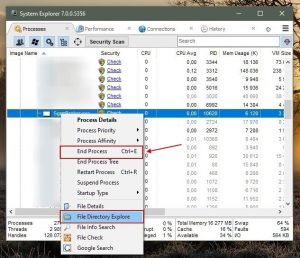

خطوة 3 تشغيل SystemExplorerSetup.exe ملف.

خطوة 4 يفحص القائمة التي يقدمها برنامج System Explorer وابحث عن ملف البرامج الضارة الذي تريد حذفه.

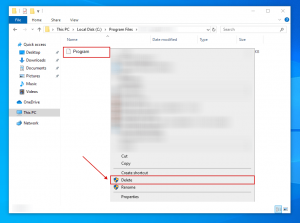

تحتاج إلى كتابة الوجهة والاسم الكاملين. ضع في اعتبارك أن بعض أقنعة الفيروسات تعالج الأسماء ضمن أسماء عمليات Windows المناسبة. عند هذه النقطة, من المهم جدًا تجنب حذف ملفات النظام المهمة. بمجرد إنشاء التطبيق المشبوه الذي ترغب في حذفه, انقر بزر الماوس الأيمن فوق اسمه وحدد “إنهاء العملية“.

بعد حذف الفيروس عبر برنامج System Explorer (وهذا يضمن أن الفيروس لن يبدأ تشغيل نفسه تلقائيًا عند بدء تشغيل النظام التالي), تحتاج إلى البحث عن اسم البرامج الضارة على جهاز الكمبيوتر الخاص بك. تاكد من تمكين الملفات والمجلدات المخفية قبل المتابعة. إذا قمت بإنشاء اسم الملف للفيروس, تأكد من حذفه.

أعد تحميل جهاز الكمبيوتر الخاص بك في الوضع العادي. يجب أن يؤدي اتباع هذه المعالم إلى حذف أي برامج ضارة من جهاز الكمبيوتر الخاص بك. ضع في اعتبارك أن إزالة الفيروسات يدويًا تتطلب مهارات كمبيوتر موسعة. إذا لم تكن ذكيا من الناحية الفنية, ترك القضاء على الفيروسات إلى أدوات مكافحة الفيروسات ومكافحة البرامج الضارة. قد لا تساعد هذه المعالم في حالات الإصابة بالفيروسات الممتدة. كل عادة, فمن الأفضل تجنب العدوى بدلاً من محاولة حذف التهديدات لاحقًا. للحفاظ على جهاز الكمبيوتر الخاص بك في حالة آمنة, قم بتثبيت آخر تحديثات نظام التشغيل وارجع دائمًا إلى مساعدة برامج مكافحة الفيروسات.

اترك تعليقا