This article intends to help you delete Pola Ransomware for free. توضح إرشاداتنا أيضًا كيف .pola files يمكن فك تشفيرها.

Pola Virus

ال Pola تمثل برامج الفدية خطراً على الكمبيوتر يتم استخدامه لابتزاز المصابين به. Pola العدوى قد لا تشير إلى أي علامات واضحة, ومع ذلك ، لا يتم الكشف عن رؤيتها إلا بالسرعة التي يتم بها تنفيذ مهمتها.

يعد غياب العلامات أحد المشاكل الأساسية في هذا النوع من فيروسات الكمبيوتر. يمكنهم المرور عبر النظام المهاجم دون أن يتم اكتشافهم, وكذلك تنفيذ عملهم دون إظهار مهمتهم في محطة العمل. This is why most clients are unable to do anything to end the virus prior to it has actually finished its goal, بالإضافة إلى مهمة هذا الشخص, خاصة, is to make its victims' documents pointless by means of information ciphering and then suggesting a ransom money demand.

The customer is reported through a message that this infection puts on their display that their only remedy of bringing their information back is via the repayment of a certain amount of funds. يحظى عنصر الابتزاز في عملية الاحتيال هذه بشعبية كبيرة بين عمليات الاحتيال, and also there's an entire group of COMPUTER malware that's utilized in this manner. يُطلق على تصنيف البرامج الضارة اسم Ransomware, ومن المؤكد أن البرامج الضارة التي نركز عليها حاليًا تندرج تحتها.

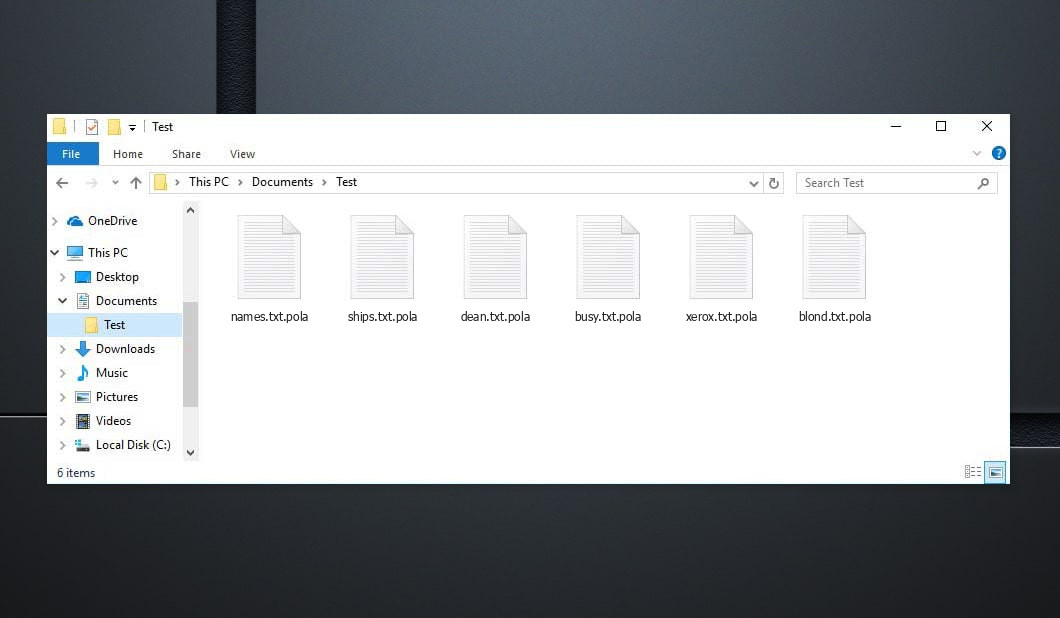

ال Pola يتم الكشف عن البرامج الضارة بمجرد اكتمال تشفير المستندات. ال .pola ومن المؤكد أن برامج الفدية سوف تعبر عن احتياجاتها عن طريق تنبيه منبثق صعب.It is through this alert that the customers discover exactly how they are expected to move their funds to the cyber frauds in charge of the Ransomware virus. في كثير من الظروف, سيتم طلب أموال الفدية بعملة مشفرة - بيتكوين. من الصعب حقًا تتبع هذه العملات المشفرة, and also a typical customer would have no chance of recognizing that they are actually transferring their funds to. هذا, في الحقيقة, makes it really not likely that the cyberpunk's true identification would certainly ever before obtain revealed. من غير المألوف أن تتم محاكمة سايبربانك رانسومواري, وتطبيق العملة المشفرة كحل السداد الموصى به هو العامل الأساسي لذلك.

Listed below you can find the quotation from the Pola text file:

انتباه! لا تقلق, يمكنك إرجاع جميع ملفاتك! كل ملفاتك مثل الصور, قواعد بيانات, يتم تشفير المستندات وغيرها من المهام المهمة بأقوى تشفير ومفتاح فريد. الطريقة الوحيدة لاستعادة الملفات هي شراء أداة فك التشفير ومفتاح فريد لك. سيقوم هذا البرنامج بفك تشفير جميع ملفاتك المشفرة. ما يضمن لك? يمكنك إرسال أحد الملفات المشفرة من جهاز الكمبيوتر الخاص بك ونقوم بفك تشفيره مجانًا. لكن يمكننا فك تشفير فقط 1 ملف مجانا. يجب ألا يحتوي الملف على معلومات قيمة. يمكنك الحصول على أداة فك تشفير نظرة عامة على الفيديو وإلقاء نظرة عليها: https://we.tl/t-2P5WrE5b9f سعر المفتاح الخاص وبرامج فك التشفير هو $980. تخفيض 50% متاح إذا اتصلت بنا أولاً 72 ساعات, هذا هو السعر بالنسبة لك $490. يرجى ملاحظة أنك لن تستعيد بياناتك أبدًا بدون دفع. تحقق من بريدك الالكتروني "رسائل إلكترونية مزعجة" أو "نفاية" مجلد إذا لم تحصل على إجابة أكثر من 6 ساعات. للحصول على هذا البرنامج ، تحتاج إلى الكتابة على بريدنا الإلكتروني: restorealldata@firemail.cc حجز عنوان البريد الإلكتروني للاتصال بنا: gorentos@bitmessage.ch حساب برقية لدينا: تضمين التغريدة

How to Pola virus encrypt your files?

ال .pola Infection file security is not mosting likely to be eliminated after the ransomware is removed. ال .pola نعد بمفتاح الوصول لتشفير مستند الفيروسات إليك عند دفع مبلغ الفدية.

لكن, it is not unusual for the hackers who guarantee such dangers to guarantee their targets a decryption key for their encrypted records only to reject to supply that vital as soon as the payment gets processed. وغني عن الذكر, إذا انتهى بك الأمر في مشكلة مثل هذه, لا يمكنك فعل أي شيء حيال ذلك-- ستزول أموالك, وأيضًا ستظل بياناتك غير قابلة للوصول. ولهذا السبب ليس من الحكمة حقًا نقل المستوطنة, بالإضافة إلى, if you have not selected any alternative choices that might be effective.

Even though we mentioned that the file encryption would stay on your documents even after the Ransomware is no more in the system, لا يزال حذف العدوى ضروريًا بشكل استثنائي. بعد القضاء على Ransomware, you might likewise attempt the alternative file healing options we have established for you, وبالمثل لن تتعرض ملفاتك الجديدة للتهديد بالتأمين. لمحو هذا التهديد الفيروسي, يُنصح بإكمال الخطوات التي ستواجهها المذكورة أدناه.

Pola SUMMARY:

| اسم | .pola Virus |

| يكتب | برامج الفدية |

| مستوى التهديد | عالي (تعد برامج الفدية الضارة حتى الآن أسوأ البرامج الضارة التي يمكن أن تواجهها) |

| أعراض | A Ransomware threat such as this one would generally not disclose its visibility till the documents get locked up |

| قناة الترويج | قنوات مثل ترويج البريد الإلكتروني العشوائي, والدعاية الخبيثة عادةً ما تستخدم لنشر رانسوم وير. |

| حل استعادة البيانات | إمسيسوفت ديكريبتر |

| أداة الكشف |

.pola قد تستعيد نفسها عدة مرات إذا لم تتخلص من ملفاتها الأساسية. نقترح تنزيل Loaris Trojan Remover للبحث عن الأدوات الضارة. قد يوفر لك هذا الكثير من الوقت والجهود للتخلص بشكل فعال من جميع البرامج الضارة المحتملة داخل جهازك.

اقرأ المزيد عن لواريس طروادة المزيل (اتفاقية الترخيص, سياسة الخصوصية ).

إذا حدد لواريس تهديدًا, سوف تحتاج إلى شراء ترخيص للتخلص منه. |

Delete Pola Virus Ransomware

من المحتمل أن تطلب منك بعض الخطوات الخروج من الصفحة. المرجعية للرجوع إليه بسهولة لاحقًا.

إعادة التشغيل في الوضع الآمن (استخدم هذا البرنامج التعليمي إذا كنت لا تعرف كيفية القيام بذلك).

انقر كنترول + يحول + خروج في وقت واحد وانتقل إلى علامة تبويب العمليات. حاول تحديد العمليات الخبيثة.

انقر على اليمين على كل منهم واختيار افتح مكان ملف. ثم افحص المستندات باستخدام مدقق الملفات عبر الإنترنت:

بمجرد فتح المجلد الخاص بهم, إنهاء العمليات الملوثة, ثم تخلص من مجلداتهم.

ملحوظة:إذا كنت محددًا، فإن شيئًا ما يعد جزءًا من التهديد - تخلص منه, حتى لو لم يقم الماسح بتمييزه. لا يوجد تطبيق لمكافحة الفيروسات يمكنه تحديد جميع الإصابات.

استمر في الضغط على يفوز + ر. ثم انسخ & الصق ما يلي:

- المفكرة٪ windir٪ / system32 / Drivers / etc / hosts

سيتم فتح ملف جديد. في حال تم اختراقك, سيكون هناك الكثير من عناوين IP الأخرى المختلفة المتصلة بجهازك في الأسفل. افحص الصورة أدناه:

في حالة وجود عناوين IP مشبوهة أدناه "مضيف محلي"- تواصل معنا في التعليقات.

يستخدم كنترول + يحول + خروج في وقت واحد والوصول إلى علامة تبويب بدء التشغيل:

الشروع في إسم البرنامج وحدد "تعطيل".

ضع في اعتبارك أن برامج الفدية قد تتضمن اسمًا مزيفًا للمطور في عمليتها. يجب عليك التحقق من كل عملية واقتناع بأنها شرعية.

للتخلص من Pola Virus, قد تضطر إلى التعامل مع ملفات النظام والسجلات. قد يؤدي ارتكاب خطأ والتخلص من الشيء الخطأ إلى الإضرار بجهازك.

يمكنك منع تلف النظام عن طريق تحديد Loaris Trojan Remover - أ high-quality Pola removal software.

قراءة مراجعة حول لواريس طروادة المزيل (اتفاقية الترخيص, سياسة الخصوصية ).

ينظر ل فيروسات الفدية في سجلاتك و تخلص من الإدخالات. كن حذرًا جدًا - يمكنك تدمير نظامك إذا قمت بإزالة الإدخالات غير المرتبطة ببرنامج الفدية.

اكتب كلًا مما يلي في حقل بحث Windows:

- %معلومات التطبيق٪

- %LocalAppData٪

- %بيانات البرنامج٪

- %WinDir٪

- %درجة حرارة٪

تخلص من كل شيء في Temp. أخيراً, ببساطة تحقق من أي شيء تمت إضافته مؤخرًا. لا تنس أن تترك لنا تعليقًا إذا واجهت أي مشكلة!

How to Decrypt .pola files?

Djvu Ransomware أساسا نسختين.

- نسخة قديمة: معظم الامتدادات القديمة (من ".djvu" إلى ".carote") كان فك التشفير لمعظم هذه الإصدارات مدعومًا مسبقًا بواسطة أداة STOPDecrypter في حالة وجود ملفات مصابة بمفتاح غير متصل. تم دمج هذا الدعم نفسه في الجديد Emsisoft فك التشفير لهذه المتغيرات القديمة من Djvu. سيقوم برنامج decrypter فقط بفك تشفير ملفاتك دون إرسال أزواج من الملفات إذا كان لديك ملف مفتاح غير متصل بالشبكة.

- نسخة جديدة: تم إصدار أحدث الإضافات في نهاية شهر أغسطس تقريبًا 2019 بعد أن تم تغيير برنامج الفدية. وهذا يشمل .coharos, .شاريز, .ثم, .هيس, .مزرعة, .سيتو, بيتا, .موكا, .دواء, .الدجال, .غبي, .كارل, .مسافة, .التمهيد وما إلى ذلك ....تم دعم هذه الإصدارات الجديدة فقط مع Emsisoft Decryptor.

"لا يستطيع ديكريبتر فك تشفير ملفاتي?"

في معظم الحالات ، يشير هذا إلى أن لديك معرفًا على الإنترنت. It can also indicate your documents were encrypted by a more recent version of STOP/Djvu.

- معرف غير متصل. When the ransomware can not connect to its command and also control web servers while encrypting your data, يستخدم مفتاح تشفير مضمن ومعرفًا مدمجًا أيضًا. معرف غير متصل عادة ينتهي بـ t1 وعمومًا من السهل جدًا تحديدها. نظرًا لأن المفتاح غير المتصل بالإضافة إلى المعرف يتحولان فقط مع كل متغير/امتداد, everybody that has had their documents secured by the same variation will certainly have the same ID and also the documents will certainly be decryptable by the exact same key (أو "المفتاح الشخصي في حالة تشفير ملف RSA).

- معرف الإنترنت. في كثير من الحالات، يتمتع برنامج الفدية بالقدرة على الاتصال بأوامره والتحكم أيضًا في خوادم الويب عندما يقوم بتأمين المستندات, and also when this takes place the web servers react by creating arbitrary keys for every contaminated computer system. بالنظر إلى أن كل نظام كمبيوتر له مفتاحه الخاص, you can not use a key from one more computer system to decrypt your data. إن أداة فك التشفير قادرة على العمل حول هذا الأمر مع الإصدارات الأقدم طالما أنها تتمتع ببعض المساعدة, ومع ذلك ، بالنسبة للإصدارات الأحدث ، لا يوجد شيء يمكن القيام به لاستعادة البيانات.

في حالة عندما لا يساعد البرنامج التعليمي, قم بتنزيل أداة مكافحة البرامج الضارة التي نقترحها أو نجربها مدقق فيروسات مجاني على الإنترنت. بالإضافة إلى, يمكنك دائمًا أن تطلب منا المساعدة في التعليقات!

اترك تعليقا