تهدف هذه المقالة إلى مساعدتك على حذف Ithh Ransomware مجانًا. دليلنا يشرح أيضا كيف أي .ملفات إيث يمكن استعادتها.

فيروس إيث

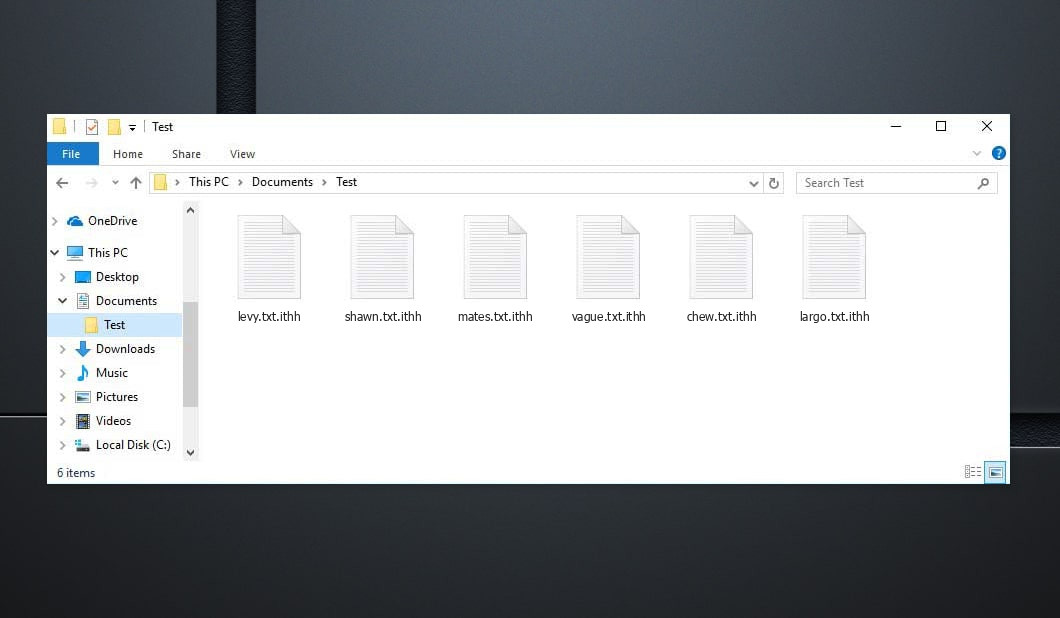

ال إيث برامج الفدية تعني تهديدًا للكمبيوتر يتم استخدامه لابتزاز ضحاياه. إيث قد لا تشير العدوى إلى أي نوع من الأعراض الواضحة, ومع ذلك، يتم العثور على وجوده بالسرعة التي يتم بها إنجاز مهمته.

يعد غياب العلامات مجرد إحدى الصعوبات الرئيسية التي تواجه هذا النوع من فيروسات الكمبيوتر. يمكنهم المرور عبر النظام المهاجم دون أن يتم اكتشافهم, وأيضًا تطبيق وظائفهم دون الكشف عن مهمتهم في محطة العمل. ولهذا السبب فإن معظم المستهلكين غير قادرين على فعل أي شيء لإنهاء العدوى قبل أن تكمل هدفها, وكذلك الهدف من هذا, خصوصًا, هو جعل ضحاياه’ ملفات لا معنى لها عن طريق تشفير المعلومات ومن ثم الإشارة إلى طلب أموال الفدية.

يتم الإبلاغ عن الفرد عبر رسالة تفيد بأن هذه العدوى تعرض على شاشته أن العلاج الوحيد له لاستعادة بياناته هو استخدام سداد كمية معينة من الأموال. يحظى جزء الابتزاز هذا من عملية الاحتيال بشعبية كبيرة بين عمليات الاحتيال, وهناك أيضًا مجموعة كاملة من البرامج الضارة للكمبيوتر الشخصي التي يتم استخدامها بهذه الطريقة. تسمى فئة البرامج الضارة Ransomware, بالإضافة إلى البرامج الضارة التي نركز عليها حاليًا بكل تأكيد تسقط تحتها.

ال إيث يتم الكشف عن البرامج الضارة فقط بمجرد اكتمال تشفير الملفات. ال .يأكل ستكشف برامج الفدية بعد ذلك عن احتياجاتها عن طريق تنبيه منبثق مخيف.باستخدام هذا التنبيه، يكتشف الأفراد كيف يُتوقع منهم نقل أموالهم إلى عمليات الاحتيال عبر الإنترنت المسؤولة عن فيروس Ransomware. في كثير من الظروف, سيتم بالتأكيد طلب أموال الفدية بعملة مشفرة – بيتكوين. من الصعب تتبع هذه العملات المشفرة, ومن المؤكد أن العميل العادي لن يكون لديه فرصة لفهم أنه يقوم بالفعل بتحويل أمواله إليه. هذا, في الحقيقة, يجعل من غير المحتمل حقًا أن يتم الكشف عن الهوية الحقيقية للهاكر. من غير المألوف أن تتم محاكمة متسلل برامج الفدية, وأيضًا تطبيق العملة المشفرة كحل الدفع المقترح هو السبب الرئيسي لذلك.

أدناه يمكنك تحديد الاقتباس من الايث ملف نصي:

انتباه! لا تقلق, يمكنك إرجاع جميع ملفاتك! كل ملفاتك مثل الصور, قواعد بيانات, يتم تشفير المستندات وغيرها من المهام المهمة بأقوى تشفير ومفتاح فريد. الطريقة الوحيدة لاستعادة الملفات هي شراء أداة فك التشفير ومفتاح فريد لك. سيقوم هذا البرنامج بفك تشفير جميع ملفاتك المشفرة. ما يضمن لك? يمكنك إرسال أحد الملفات المشفرة من جهاز الكمبيوتر الخاص بك ونقوم بفك تشفيره مجانًا. لكن يمكننا فك تشفير فقط 1 ملف مجانا. يجب ألا يحتوي الملف على معلومات قيمة. يمكنك الحصول على أداة فك تشفير نظرة عامة على الفيديو وإلقاء نظرة عليها: https://we.tl/t-2P5WrE5b9f سعر المفتاح الخاص وبرامج فك التشفير هو $980. تخفيض 50% متاح إذا اتصلت بنا أولاً 72 ساعات, هذا هو السعر بالنسبة لك $490. يرجى ملاحظة أنك لن تستعيد بياناتك أبدًا بدون دفع. تحقق من بريدك الالكتروني "رسائل إلكترونية مزعجة" أو "نفاية" مجلد إذا لم تحصل على إجابة أكثر من 6 ساعات. للحصول على هذا البرنامج ، تحتاج إلى الكتابة على بريدنا الإلكتروني: restorealldata@firemail.cc حجز عنوان البريد الإلكتروني للاتصال بنا: gorentos@bitmessage.ch حساب Telegram الخاص بنا: تضمين التغريدة

كيف يقوم فيروس إيثه بتشفير ملفاتك?

ال .يأكل من غير المرجح أن يتم التخلص من تشفير ملفات الفيروسات بعد إزالة برنامج الفدية. ال .يأكل نعد بمفتاح الوصول لتشفير مستند الفيروسات إليك عند دفع مبلغ الفدية.

مع ذلك, ليس من غير المألوف أن يقوم المتسللون الذين يضمنون مثل هذه التهديدات بطمأنة ضحاياهم بخدعة فك التشفير لأوراقهم المشفرة فقط لرفض تقديم ذلك الأمر الضروري بمجرد معالجة التسوية. وغني عن القول, إذا انتهى بك الأمر في حالة كهذه, لن تكون قادرًا على فعل أي شيء حيال ذلك– ستزول أموالك بالتأكيد, وسيظل من الصعب الوصول إلى معلوماتك. هذا هو السبب في أنه ليس من الحكمة حقًا تحويل السداد, بالإضافة إلى, إذا لم تختر أي نوع من الخيارات البديلة التي قد تكون فعالة.

على الرغم من أننا ناقشنا أن تشفير الملف سيظل بالتأكيد موجودًا على أوراقك حتى بعد عدم وجود برنامج Ransomware في النظام, لا يزال حذف الفيروس مهمًا جدًا. بعد أن تتخلص من رانسومواري, يمكنك أيضًا تجربة خيارات استرداد المستندات البديلة التي أنشأناها لك, كما أن مستنداتك الجديدة لن تتعرض للتهديد بالتأمين. لمحو هذا الخطر الفيروسي المشفر, يُنصح بإنهاء الإجراءات التي ستواجهها أدناه.

ملخص إيث:

| اسم | .فيروس إيث |

| يكتب | برامج الفدية |

| مستوى التهديد | عالي (تعد برامج الفدية الضارة حتى الآن أكثر البرامج الضارة فظاعة التي يمكن أن تواجهها) |

| أعراض | عادةً ما لا يكشف تهديد برامج الفدية المشابهة لهذا التهديد عن رؤيته حتى يتم تأمين المستندات |

| قناة الترويج | قنوات مثل ترويج البريد الإلكتروني العشوائي, والدعاية الخبيثة عادةً ما تستخدم لنشر رانسوم وير. |

| حل استعادة البيانات | إمسيسوفت ديكريبتر |

| أداة الكشف |

.يأكل قد تستعيد نفسها عدة مرات إذا لم تتخلص من ملفاتها الأساسية. نقترح تنزيل LOARIS TROJAN REMOVER للبحث عن أدوات مساعدة ضارة. قد يوفر لك هذا الكثير من الوقت والجهود للتخلص بشكل فعال من جميع البرامج الضارة المحتملة داخل جهازك.

اقرأ المزيد عن لواريس طروادة المزيل (اتفاقية الترخيص, سياسة الخصوصية ).

إذا حدد لواريس تهديدًا, سوف تحتاج إلى شراء ترخيص للتخلص منه. |

حذف Ithh Virus Ransomware

من المحتمل أن تطلب منك بعض الخطوات الخروج من الصفحة. المرجعية للرجوع إليه بسهولة لاحقًا.

إعادة التشغيل في الوضع الآمن (استخدم هذا البرنامج التعليمي إذا كنت لا تعرف كيفية القيام بذلك).

انقر كنترول + يحول + خروج في وقت واحد وانتقل إلى علامة تبويب العمليات. حاول تحديد العمليات الخبيثة.

انقر على اليمين على كل منهم واختيار افتح مكان ملف. ثم افحص المستندات باستخدام مدقق الملفات عبر الإنترنت:

بمجرد فتح المجلد الخاص بهم, إنهاء العمليات الملوثة, ثم تخلص من مجلداتهم.

ملحوظة:إذا كنت متأكدًا من أن شيئًا ما يصبح جزءًا من التهديد - تخلص منه, حتى لو لم يلاحظها الماسح الضوئي. لا يوجد تطبيق لمكافحة الفيروسات يمكنه التعرف على جميع الإصابات.

استمر في الضغط على يفوز + ر. ثم انسخ & الصق ما يلي:

- المفكرة٪ windir٪ / system32 / Drivers / etc / hosts

سيتم فتح ملف جديد. في حال تم اختراقك, سيكون هناك الكثير من عناوين IP الأخرى المتصلة بجهازك بالقرب من الجزء السفلي. افحص الصورة المدرجة أدناه:

في حالة وجود عناوين IP مشبوهة أدناه "مضيف محلي"- تواصل معنا في التعليقات.

يستخدم كنترول + يحول + خروج في وقت واحد والوصول إلى علامة تبويب بدء التشغيل:

الشروع في إسم البرنامج وحدد "تعطيل".

ضع في اعتبارك أن برامج الفدية قد تتضمن اسمًا مزيفًا للمطور في عمليتها. يجب عليك التحقق من كل عملية واقتناع بأنها شرعية.

للتخلص من فيروس إيث, قد تضطر إلى التعامل مع ملفات النظام والسجلات. قد يؤدي ارتكاب خطأ والتخلص من الشيء الخطأ إلى الإضرار بجهازك.

يمكنك منع تلف النظام عن طريق تحديد LOARIS TROJAN REMOVER - أ برنامج إزالة Ithh عالي الجودة.

قراءة مراجعة حول مزيل لوارس تروجان (اتفاقية الترخيص, سياسة الخصوصية ).

ينظر ل فيروسات الفدية في سجلاتك و تخلص من الإدخالات. كن حذرًا جدًا - يمكنك تدمير نظامك إذا قمت بإزالة الإدخالات غير المرتبطة ببرنامج الفدية.

اكتب كلًا مما يلي في حقل بحث Windows:

- %معلومات التطبيق٪

- %LocalAppData٪

- %بيانات البرنامج٪

- %WinDir٪

- %درجة حرارة٪

تخلص من كل شيء في Temp. أخيراً, ببساطة تحقق من أي شيء تمت إضافته مؤخرًا. لا تنس أن تترك لنا تعليقًا إذا واجهت أي مشكلة!

كيفية فك تشفير ملفات .ithh?

Djvu Ransomware أساسا نسختين.

- نسخة قديمة: معظم الامتدادات القديمة (من ".djvu" إلى ".carote") كان فك التشفير لمعظم هذه الإصدارات مدعومًا مسبقًا بواسطة أداة STOPDecrypter في حالة وجود ملفات مصابة بمفتاح غير متصل. تم دمج هذا الدعم نفسه في الجديد Emsisoft فك التشفير لهذه المتغيرات القديمة من Djvu. سيقوم برنامج decrypter فقط بفك تشفير ملفاتك دون إرسال أزواج من الملفات إذا كان لديك ملف مفتاح غير متصل بالشبكة.

- نسخة جديدة: تم إصدار أحدث الإضافات في نهاية شهر أغسطس تقريبًا 2019 بعد أن تم تغيير برنامج الفدية. وهذا يشمل .coharos, .شاريز, .ثم, .هيس, .مزرعة, .سيتو, بيتا, .موكا, .دواء, .الدجال, .غبي, .كارل, .مسافة, .التمهيد وما إلى ذلك ....تم دعم هذه الإصدارات الجديدة فقط مع Emsisoft Decryptor.

"لا يستطيع ديكريبتر فك تشفير ملفاتي?"

في كثير من الحالات ، يشير هذا إلى أن لديك معرف على الإنترنت. يمكن أن يشير أيضًا إلى أن ملفاتك مؤمنة بواسطة إصدار أحدث من STOP/Djvu.

- معرف غير متصل. عندما يتعذر على برنامج الفدية الاتصال بأوامره والتحكم أيضًا في الخوادم أثناء تأمين مستنداتك, ويستخدم مفتاح أمان متكامل ومعرفًا متكاملاً. معرف غير متصل بشكل عام ينتهي في t1 وعادة ما يسهل التعرف عليها. بالنظر إلى أن المفتاح والمعرف غير المتصلين يتغيران فقط مع كل متغير / ملحق, كل شخص قام بتأمين وثائقه بنفس المتغير سيكون له بالتأكيد نفس المعرف وستكون البيانات قابلة لفك التشفير بنفس المفتاح (أو "المفتاح الشخصي عندما يتعلق الأمر بتشفير ملف RSA).

- معرف الإنترنت. في معظم الأوقات، يكون لبرنامج الفدية القدرة على الاتصال بأوامره والتحكم أيضًا في الخوادم عندما يقوم بتشفير البيانات, وعندما يحدث ذلك، تستجيب الخوادم عن طريق إنشاء مفاتيح عشوائية لكل نظام كمبيوتر ملوث. بالنظر إلى أن كل نظام كمبيوتر له مفتاحه الخاص, لا يمكنك استخدام مفتاح من نظام كمبيوتر إضافي لفك تشفير المستندات الخاصة بك. ديكريبتر قادر على حل هذه المشكلة مع الإصدارات القديمة طالما أنه يحتوي على بعض المساعدة, ومع ذلك، بالنسبة للإصدارات الأحدث، لا يوجد شيء يمكن القيام به لاستعادة المستندات.

في حالة عندما لا يساعد البرنامج التعليمي, قم بتنزيل أداة مكافحة البرامج الضارة التي نقترحها أو نجربها مدقق فيروسات مجاني على الإنترنت. بالإضافة إلى, يمكنك دائمًا أن تطلب منا المساعدة في التعليقات!

اترك تعليقا